前言

网络安全是数字时代不可或缺的防御壁垒。因其攻防对抗的动态特性,网络安全技术被广泛应用于渗透测试、漏洞挖掘、安全运维、应急响应、数据加密等领域。

尽管安全技术持续升级,但没有任何防护体系是绝对完美的,例如零日漏洞的突发性可能带来瞬时威胁。然而,由于网络安全具备快速响应与动态适应的能力,它已成为企业数字化生存的必备保障。

我们无需过度争论某项技术的优劣,安全能力的核心不在于孤立工具,而在于如何构建协同防御体系,将技术转化为抵御实际威胁的护盾。

在实战场景中,网络安全常以多维能力发挥作用——无论是通过WAF拦截Web攻击,还是利用SIEM系统进行日志分析,都要求对安全生态有系统化认知。

本文梳理了网络安全攻防知识体系的关键路径与核心模块,主要内容分为两部分:

- 网络安全全栈学习路线

- 网络安全攻防核心知识

网络安全全栈学习路线

阶段1:基础基石(1个月)

- 计算机原理:数据存储/总线结构/指令集

- 网络协议栈:TCP/IP四层模型/路由协议/ARP欺骗

- 操作系统核心:Linux系统调用/Windows注册表/内核安全模块

- 编程语言:

- Python(Scapy/Requests库)

- Bash/PowerShell脚本

- C/C++(缓冲区溢出原理)

- JavaScript(原型链污染)

阶段2:安全核心领域(2个月)

| 技术方向 | 关键技术点 |

|---|---|

| 网络安全 | FW策略优化/IDS规则编写/VLAN隔离利用 |

| 应用安全 | OWASP TOP10实战/SAST/DAST工具链/XSS变形攻击 |

| 系统安全 | 提权技术(Sudoer/Golden Ticket)/内存取证/内核Rootkit检测 |

| 云安全 | AWS IAM策略渗透/K8s RBAC绕过/容器逃逸(CVE-2019-5736) |

| DevSecOps | CI/CD流水线安全/基础设施即代码扫描(TerraCheck)/SBOM分析 |

| 安全防护 | WAF绕过(chunked编码)/EDR进程注入检测/反沙箱技术 |

阶段3:渗透测试专项(1个半月)

- 工具矩阵:

- 信息收集:SPF*/CloudBrute

- 漏洞利用:MetaSploit Pro/PowerSploit

- 后渗透:Cobalt Strike/Mythic C2

阶段4:防御与运维(2个月)

- SIEM进阶:Elastic Stack日志管道/KQL高阶查询

- 威胁狩猎:ATT&CK框架映射/异常行为基线建立

- 取证分析:内存镜像分析(Volatility)/磁盘时间线取证

- 合规框架:ISO 27001控制项/NIST CSF实施

阶段5:安全开发(持续提升)

- 自动化工具开发

# 示例:自动化漏洞验证框架

class VulnScanner:

def __init__(self, target):

self.target = target

def check_cve_2024_1234(self):

payload = build_http_payload()

response = requests.post(self.target, data=payload)

return "vulnerable" in response.text

- 安全架构设计:零信任网络模型/机密计算应用

网络安全攻防核心知识

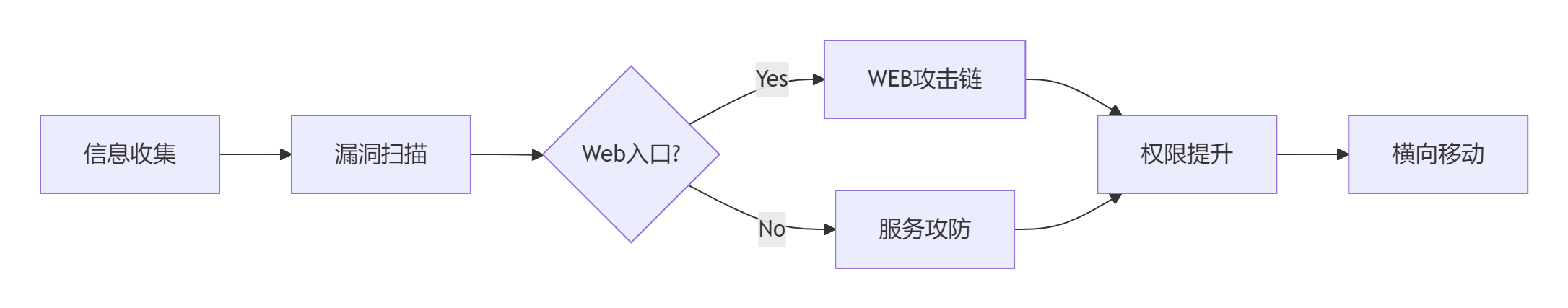

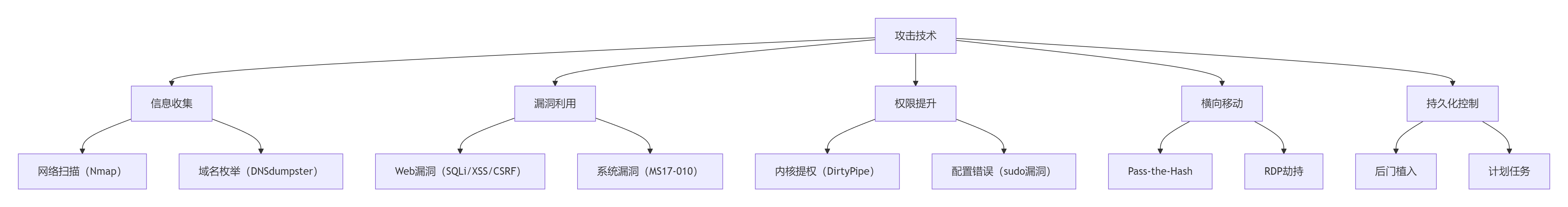

1. 攻击技术(红队视角)

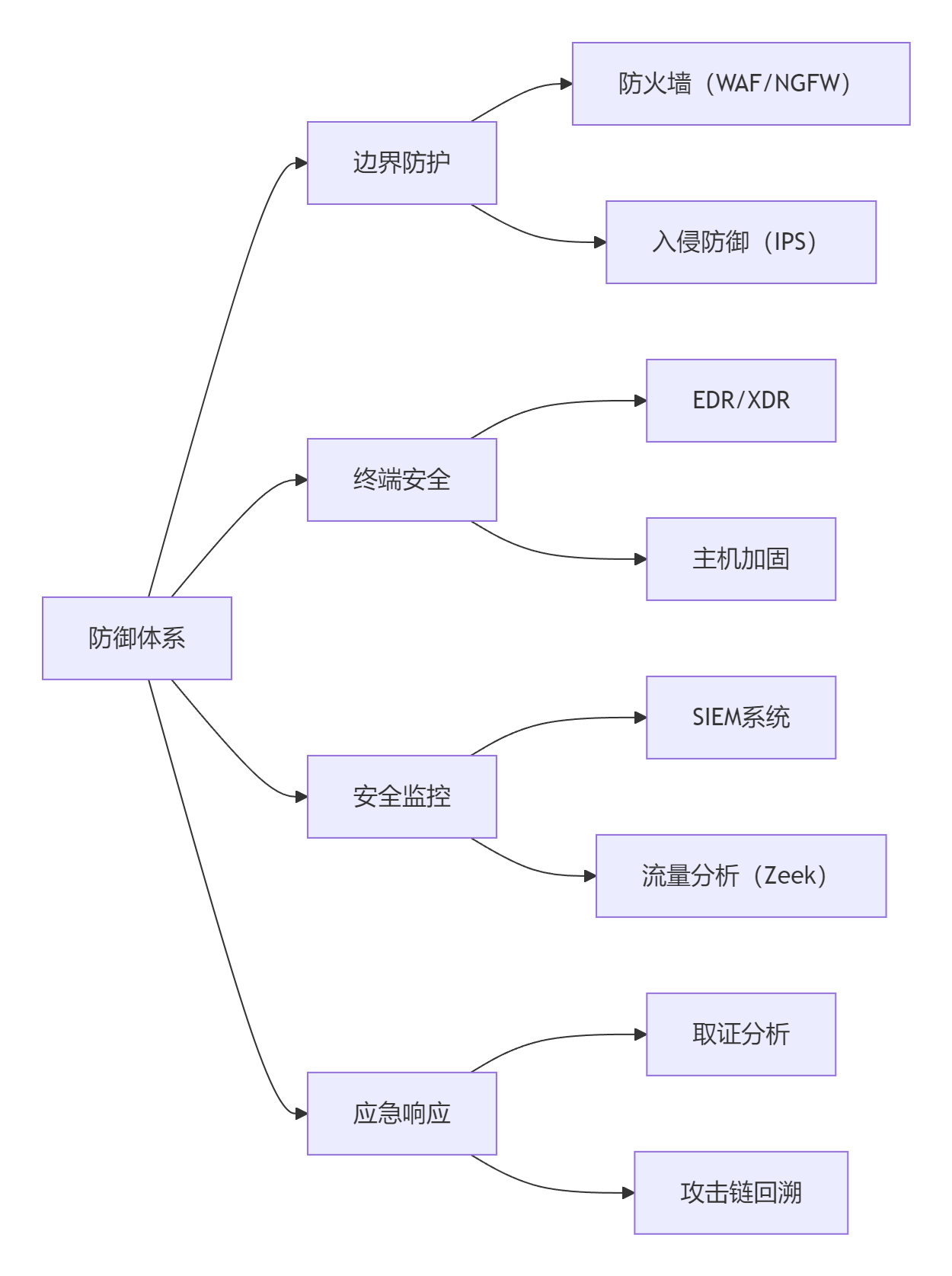

2.防御技术(蓝队视角)

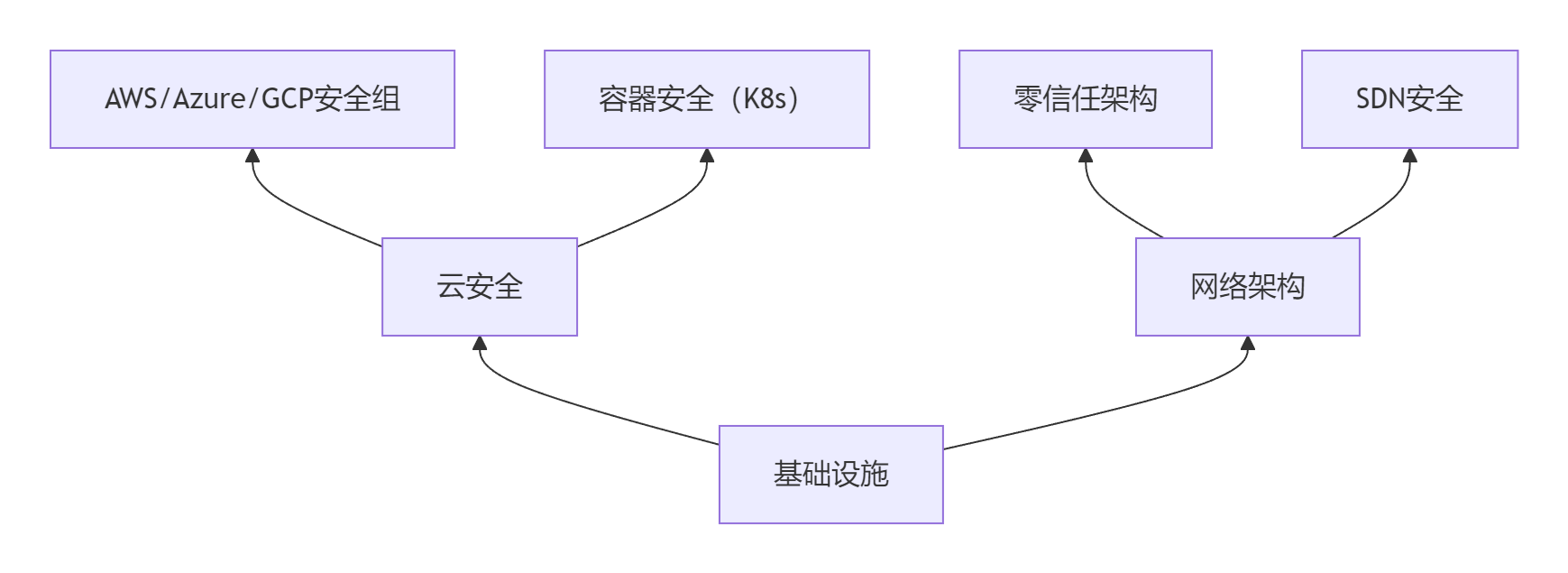

3. 基础设施安全

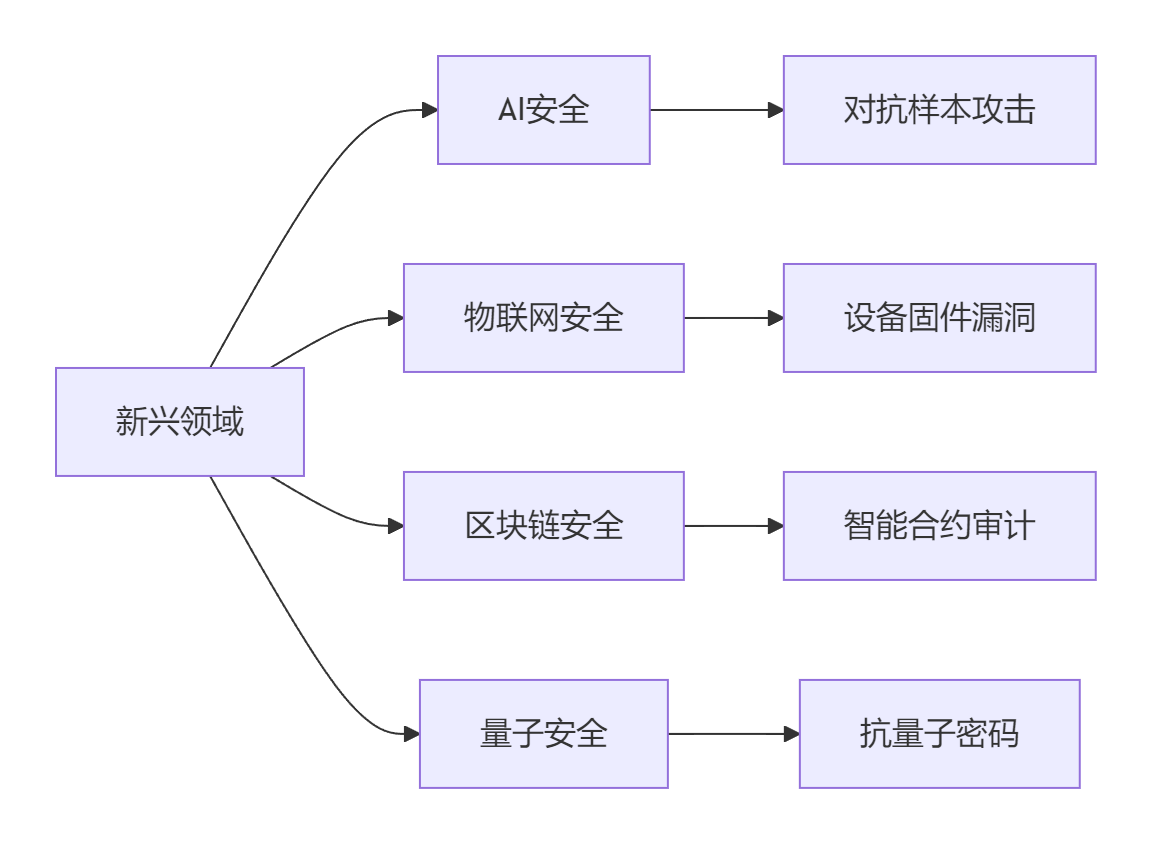

4. 新兴攻防领域

题外话

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

网络安全学习路线&学习资源

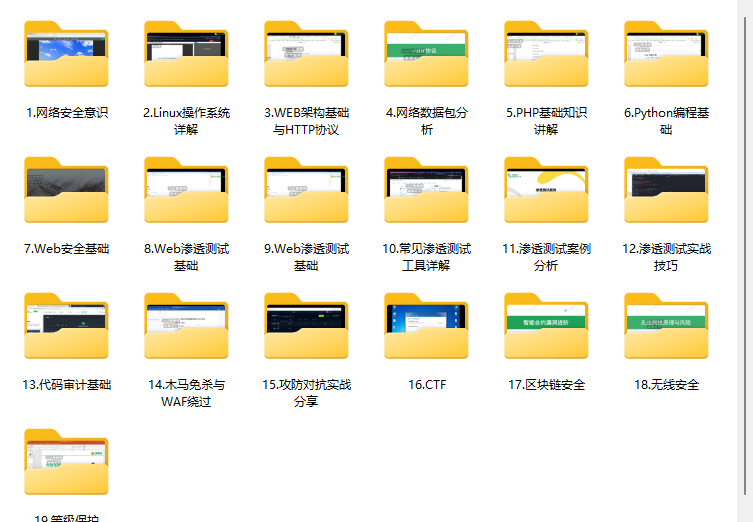

下面给大家分享一份2025最新版的网络安全学习路线资料,帮助新人小白更系统、更快速的学习黑客技术!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

需要高清完整学习路线图,和全套网络安全技术教程的小伙伴!

↓↓↓ 扫描下方图片即可前往获取↓↓↓

学习资料电子文档

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

网络安全源码合集+工具包

视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,,每个章节都是当前板块的精华浓缩。(全套教程点击领取哈)

因篇幅有限,仅展示部分资料,需要扫描下方图片即可前往获取

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!

特别声明:

此教程为纯技术分享!本文的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!

本文转自网络,如有侵权请联系删除。

1888

1888

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?