一、xss漏洞的定义

什么是跨站脚本攻击

跨站脚本攻击(xss),指攻击者通过篡改网页,嵌入恶意脚本程序,在用户浏览网页时,控制用户浏览器进行恶意操作的一种攻击方式。

1.1 xss的介绍

跨站脚本攻击(Cross Site Scripting),为了不和层叠样式表(Cascading Style Sheets )的缩写混淆,故将跨站脚本攻击缩写为XSS。恶意攻击者往web页面里插入恶意script代码,当用户浏览该页时,嵌入其中web里面的script代码会被执行,从而达到恶意攻击用户的目的

1.2 XSS类型

反射型:

反射型也称为非持久型,这种类型的脚本是最常见的,也是使用最为广泛的一种,主要用于将恶意的脚本附加到URL地址的参数中。

存储型:

攻击者将已经构造完成的恶意页面发送给用户,用户访问看似正常的页面后收到攻击,这类XSS通常无法直接在URL中看到恶意代码,具有较强的持久性和隐蔽性。

DOM

DOM型XSS无需和后端交互,而是基于JavaScript上,JS解析URL中恶意参数导致执行JS代码

1.3XSS分类详解

(1)存储型XSS

存储型XSS:持久性,代码是存储在web服务器中的,比如在个人信息或发表文章等地方插入代码,如果没有过滤或者过滤不严,那么这些代码将存储在服务器中,用户访问该页面的时候触发代码执行。这种XSS比较危险,容易造成蠕虫、盗窃cookie。每一个访问特定页面的用户,都会受到攻击。

特点:

XSS攻击代码存储于web server上;攻击者一般是通过网站的留言、评论、博客、日志等功能(所有能够向web server输入内容的地方),将攻击代码存储到web server上的

(2)反射型XSS

反射型跨站脚本也称作非持久型、参数型跨站脚本、这类型的脚本是最常见的 ,也是使用最为广泛的一种,主要用于将恶意的脚本附加到URL地址的参数中。

http://www.test.com/search.php?key="><script>alert("xss")</script>

一般使用的将构造好的URL发给受害者,是受害者点击触发,而且只执行一次,非持久化。

1.4 xss攻击原理

XSS是指攻击者在网页中嵌入客户端脚本,通常是JavaScript 编写的恶意代码,也有使用其他客户端脚本语言编写的。当用户使用浏览器浏览被嵌入恶意代码的网页时,恶意代码将会在用户的浏览器上执行。

Javascript 可以用来获取用户的 Cookie、改变网页内容、URL 跳转,攻击者可以在 script 标签中输入 Javascript 代码,如 alert(/xss/),实现一些“特殊效果”。

二、xss的危害

-

用户信息泄露:攻击者可以通过在网站注入恶意脚本,窃取用户的cookie、会话信息或其他敏感数据,从而冒充用户进行未授权操作。

-

账户劫持:利用窃取的会话信息,攻击者可以获得用户的账户权限,进行不法操作,比如转账、修改个人信息、发送电子邮件等。

-

恶意软件传播:攻击者可以通过XSS漏洞向用户的浏览器注入恶意软件、蠕虫病毒、木马,感染用户的计算机或移动设备。

-

钓鱼攻击:通过伪装网页或输入框,诱骗用户输入敏感信息(如密码、信用卡信息),从而进行欺诈。

-

网站信誉受损:一旦用户发现某网站存在XSS漏洞,可能会对该网站的安全性产生质疑,从而影响网站的信誉和流量。

-

数据篡改:攻击者可以借助XSS修改网页的内容,展示虚假的信息,误导用户。

-

服务拒绝:在某些情况下,恶意脚本可以引发大量请求,导致服务器过载,从而造成服务中断。

-

社会工程学攻击:借助XSS漏洞,攻击者可以实现更加复杂的社会工程学攻击方案,进一步操控用户。

-

提升权限:在某些情况下,攻击者可以通过XSS漏洞提升自己在网站中的权限,进而对网站进行更深入的渗透和攻击。

-

恶意操作:攻击者可以在用户浏览器中执行恶意脚本,进行恶意操作,如强制弹出广告页面、刷流量、篡改页面信息、删除文章等。这些操作不仅会影响用户体验,还可能对网站的正常运营造成严重影响。

-

结合其他漏洞:XSS漏洞还可以与其他漏洞(如CSRF漏洞)结合使用,实施更复杂的攻击,进一步加大危害程度。

1.挂马

2.盗取用户Cookie。

3.DOS(拒绝服务)客户端浏览器。

4.钓鱼攻击,高级的钓鱼技巧。

5.删除目标文章、恶意篡改数据、嫁祸。

6.劫持用户Web行为,甚至进一步渗透内网。

7.爆发Web2.0蠕虫。

8.蠕虫式的DDoS攻击。

9.蠕虫式挂马攻击、刷广告、刷浏量、破坏网上数据

10.其它安全问题

因此,防止XSS漏洞的出现及其利用是确保网站安全的重要环节。应该通过输入验证、输出编码、使用安全框架等方式来降低XSS攻击的风险。

三、xss的攻击流程

1.反射型xss

特点:

1、即时性。不经过服务器存储,直接通过 HTTP 的 GET 和 POST 请求就能完成一次攻击,拿到用户隐私数据;

2、攻击者需要诱骗点击;

3、反馈率低,所以较难发现和响应修复;

4、盗取用户敏感保密信息。

2.存储型xss

特点:

特点:

1、持久性,植入在数据库中;

2、危害面广,甚至可以让用户机器变成 DDoS 攻击的肉鸡;

3、 盗取用户敏感私密信息。

四、xss的防御手段

防御XSS(跨站脚本攻击)的手段主要包括以下几种:

- 输入验证与过滤:

-

对用户输入的数据进行严格的验证和过滤,确保不包含恶意脚本。

-

使用白名单策略,允许的输入格式或字符集应当提前设定。

2.输出编码:

-

对输出到网页上的所有数据进行编码,特别是用户输入的数据。常见的编码包括HTML编码、JavaScript编码、URL编码等。

-

这样可以确保用户的输入被当作数据处理,而不是作为代码执行。

3.使用HTTPOnly和Secure标志:

-

将cookie设置为HTTPOnly,限制JavaScript访问cookie,从而保护用户会话。

-

使用Secure标志,确保cookie只通过HTTPS传输,防止在不安全的连接下被窃取。

-

4.使用Web应用防火墙(WAF):

-

**WAF部署**:WAF可以自动识别和阻止XSS攻击,为网站提供额外的安全层。 -

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

本文转自网络如有侵权,请联系删除。

题外话

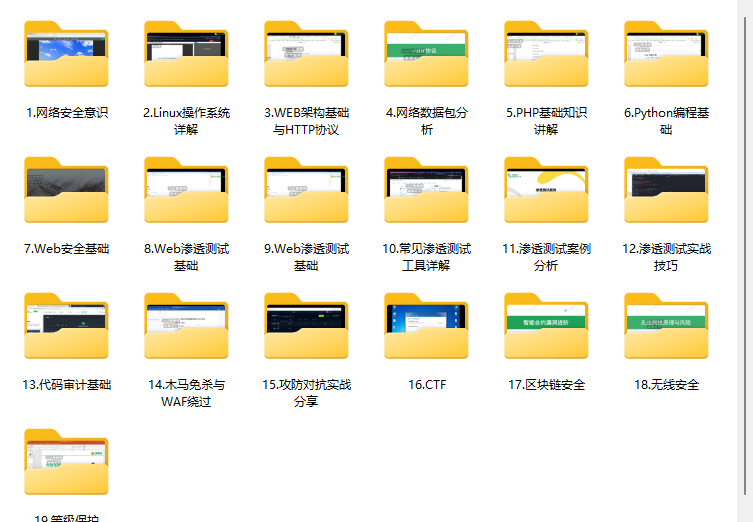

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

网络安全学习路线&学习资源

下面给大家分享一份2025最新版的网络安全学习路线资料,帮助新人小白更系统、更快速的学习黑客技术!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

需要高清完整学习路线图,和全套网络安全技术教程的小伙伴!

↓↓↓ 扫描下方图片即可前往获取↓↓↓

学习资料电子文档

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

网络安全源码合集+工具包

视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,,每个章节都是当前板块的精华浓缩。(全套教程点击领取哈)

因篇幅有限,仅展示部分资料,需要扫描下方图片即可前往获取

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!

特别声明:

此教程为纯技术分享!本文的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!

1363

1363

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?