渗透测试基本流程

渗透测试其实就是通过一些手段来找到网站,APP,网络服务,软件,服务器等网络设备和应用的漏洞,告诉管理员有哪些漏洞,怎么填补,从而防止黑客的入侵。

一般来说,渗透测试的基本流程如下:

1.确定目标

2.信息收集

3.漏洞探测

4.漏洞利用getshell

5.权限提升

6.清理痕迹

7.提交漏洞或上交报告

这种就是典型的黑盒测试,这是真正的模拟黑客的入侵。而还有一种叫白盒渗透,是在了解了一些内部的情况之后再挖掘漏洞。一般性黑盒测试的东西多一点。

确定目标

没什么好说的就是确定一个目标是什么。

一般来说可能攻击的是一个公司或企业的内部网络,针对的大部分是服务器。或者是一个网站或网站群,或者是一些软件应用或者APP,这类的话一般都是获取应用的后台服务器的权限。

信息收集

信息收集是整个渗透测试中最重要的一步,你要把你要攻击的目标全部探测清楚,才能更好的攻击。信息收集的越丰富,内容或情报收集的越多,攻击的成功率就越高。

操作系统

我们要确定对方是什么操作系统,在之后的提权中才能“对症下药”,此外我们还可以通过操作系统的版本确定可能存在哪些漏洞。这个需要大家多了解一些漏洞,比方说Windows10爆出来个蓝屏漏洞,还有永恒之蓝,CVE-2019-0708远程桌面漏洞等漏洞都可以尝试,运气好的话可能可以直接getshell。

工具一般是像Nmap之类的,-O直接扫描系统版本。

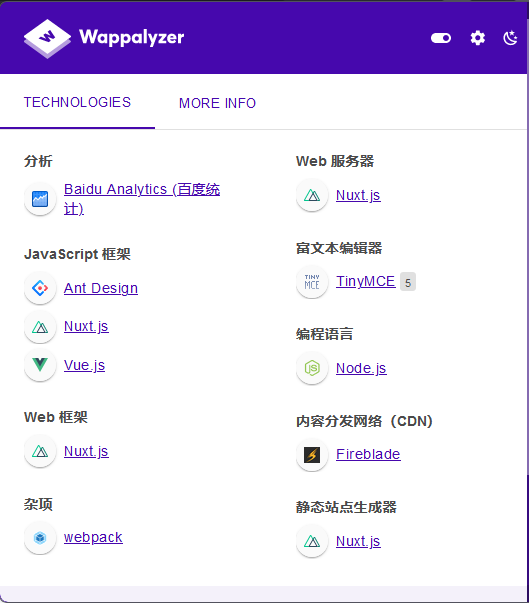

服务器的软件和套件

这就很多了,涉及到各方面。例如网站用的什么CMS(内容管理系统,说白了就是网站的模板)

什么网站容器(Nginx,Apache之类的)

什么数据库(MySQL,MSSQL等)

什么脚本类型(php, jsp, asp, aspx等)

什么软件(微信,Chrome等)

什么中间件(WEBLOGIC,Tomcat)

哪些网络服务(SSH,ftp等)等等。

这些基本上可以通过指纹扫描软件或者端口扫描来识别。

端口扫描直接nmap神器上。

为什么要知道这些?这些都是我们后期攻击的重点!

我们知道了对方服务器是什么脚本类型,我们才能判断我们要用什么类型的webshell,才能根据语言的弱点进行攻击。

举个例子,php是个弱类项语言,有很多特性可以攻击。

更多:漏洞攻击

其他的东西我们都要掌握清楚,并且我们需要实时关注一些网络安全的新闻,知道哪些软件爆了哪些漏洞。

下面列举一些漏洞是比较常见的:

XAMPP提权漏洞

WordPress大量漏洞

PhpStudy漏洞

phpMyAdmin漏洞

IIS低版本解析漏洞

Nginx/Apache解析漏洞

SSH后门漏洞

FTP/RDP等网络服务弱口令漏洞

Rlogin后门漏洞

等等等等,这些漏洞实在太多了。有很多的CMS漏洞可以供我们使用,例如WordPress,dedecms,metinfo等都爆出来过很多漏洞,还有Weblogic,Tomcat,JBoss等也有很多的漏洞和一些弱口令,这些都是可以直接getshell的。

还有一些冷门的漏洞和一些刚出来的0day漏洞:

Windows10蓝屏漏洞

微信0day漏洞

Chrome浏览器0day漏洞

在了解了这些东西之后,我们就可以有很多方向。

网站信息收集

网站我们需要了解的东西如下(除了上述提到的):

敏感文件

漏洞

敏感文件包括phpinfo,mysql.ini等,通过这些我们可以了解到很多我们必须知道的东西,包括绝对路径,服务器配置等。

此外我们可以通过一些自动化的工具扫描一下漏洞,例如AppScan,这样我们可以大致扫描到这些漏洞,以供我们后期攻击利用。

旁站和内网环境

旁站是扫描一台服务器上有没有运行多个网站,那么只要拿下防护最差的一个网站,就可以拿下其他站。然后我们还需要通过一些软件来扫描网络内部的环境,比方说是工作组环境还是域环境,这些都很重要。还有对方网络内部有多少计算机,其中哪些是服务器,开启了哪些服务,这都需要知道。

系统漏洞扫描

MSF或者一些软件可以批量扫描一个内网段的漏洞,然后把可以利用的服务器给你列出来。

一些新出来的漏洞,黑客们很快就会在网上公布EXP,我们可以用EXP批量扫描漏洞,一些冷门漏洞基本通杀。

漏洞探测与攻击

这个步骤我一般和信息收集同时处理,就是把一些可能存在的漏洞都试一遍。

WEB漏洞:

SQL注入漏洞

XSS跨站脚本攻击漏洞

CSRF跨站请求伪造漏洞

文件上传漏洞

暴力破解漏洞

这些基本上都是高危漏洞,有的可以直接getshell或者脱裤。

还有系统和服务的漏洞,反正把EXP试一遍,万一getshell了呢(信息收集里面的漏洞都试一遍)?

提权

提权就是权限提升,例如留下MSF后门或CS后门等。

第一步提权是留下后门:

Metasploit

Cobalt Strike

灰鸽子

这些可以方便我们下一步提权。

随后我们可以利用系统的漏洞来提权,sysinfo直接看系统补丁,然后对照上传EXP利用。

mimikatz直接读密码。

我们拿下一台服务器后,就要把权限维持住,通常来说是留后门,包括WEB和系统后门,然后创建一些隐藏的账户供我们下次进系统。提权是利用漏洞把我们的权限提升到SYSTEM最高权限,从而控制服务器

注意!除非授权,不然不得在他人的服务器和计算机上提权或留后门,这都违法!

清理痕迹

我们需要把我们入侵的痕迹清理一下,但是一般来说清理痕迹基本上没什么太大作用,因为如果管理员想查总是能查出来的,而清理痕迹最多是拖延时间。最好还是使用代理服务器或者身份隐藏防止被管理员发现。

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

👉网安(黑客红蓝对抗)所有方向的学习路线👈

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

如果你想要入坑黑客&网络安全工程师,这份282G全网最全的网络安全资料包!

学习资料工具包

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

网络安全源码合集+工具包

视频教程

视频配套资料&国内外网安书籍、文档&工具

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

黑客/网安大礼包:优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!

8351

8351

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?