Pikachu靶场简介

-

Pikachu是一个带有漏洞的Web应用系统,在这里包含了常见的web安全漏洞。如果你是一个Web渗透测试学习人员且正发愁没有合适的靶场进行练习,那么Pikachu可能正合你意。

-

Pikachu上的漏洞类型列表如下:

1、Burt Force(暴力破解漏洞)

2、XSS(跨站脚本漏洞)

3、CSRF(跨站请求伪造)

4、SQL-Inject(SQL注入漏洞)

5、RCE(远程命令/代码执行)

6、Files Inclusion(文件包含漏洞)

7、Unsafe file downloads(不安全的文件下载)

8、Unsafe file uploads(不安全的文件上传)

9、Over Permisson(越权漏洞)

10、…/…/…/(目录遍历)

11、I can see your ABC(敏感信息泄露)

12、PHP反序列化漏洞

13、XXE(XML External Entity attack)

14、不安全的URL重定向

15、SSRF(Server-Side Request Forgery)

环境搭建

| 操作系统 | 服务 |

|---|---|

| Centos7 | docker |

关闭防火墙

systemctl stop firewalld

systemctl disable firewalld

安装docker

yum -y install docker

#启动docker并设置开机自启动

systemctl start docker

systemctl enable docker

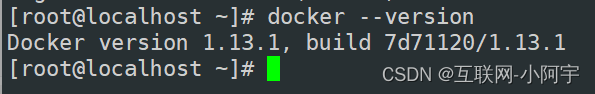

输入docker --version有输出则代表安装docker成功

配置docker的镜像源【中科大镜像源】

vi /etc/docker/daemon.json

{

"registry-mirrors": ["https://docker.mirrors.ustc.edu.cn/"]

}

配置后进行重新docker,加载配置

systemctl restart docker

安装Pikachu靶场

安装git工具

yum install -y git

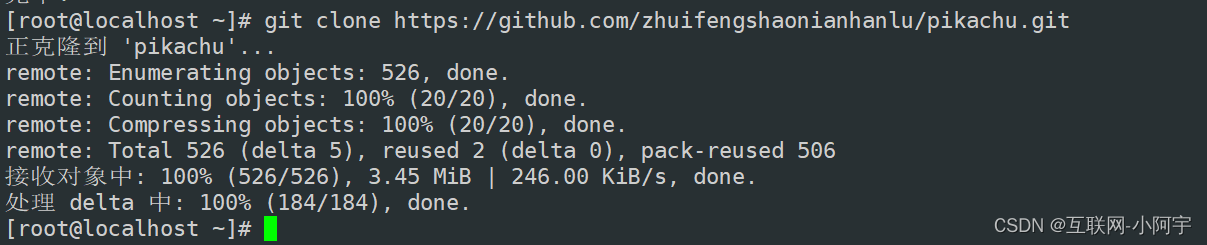

git工具拉取pikachu源代码

git clone https://github.com/zhuifengshaonianhanlu/pikachu.git

进入pikachu目录

cd pikachu

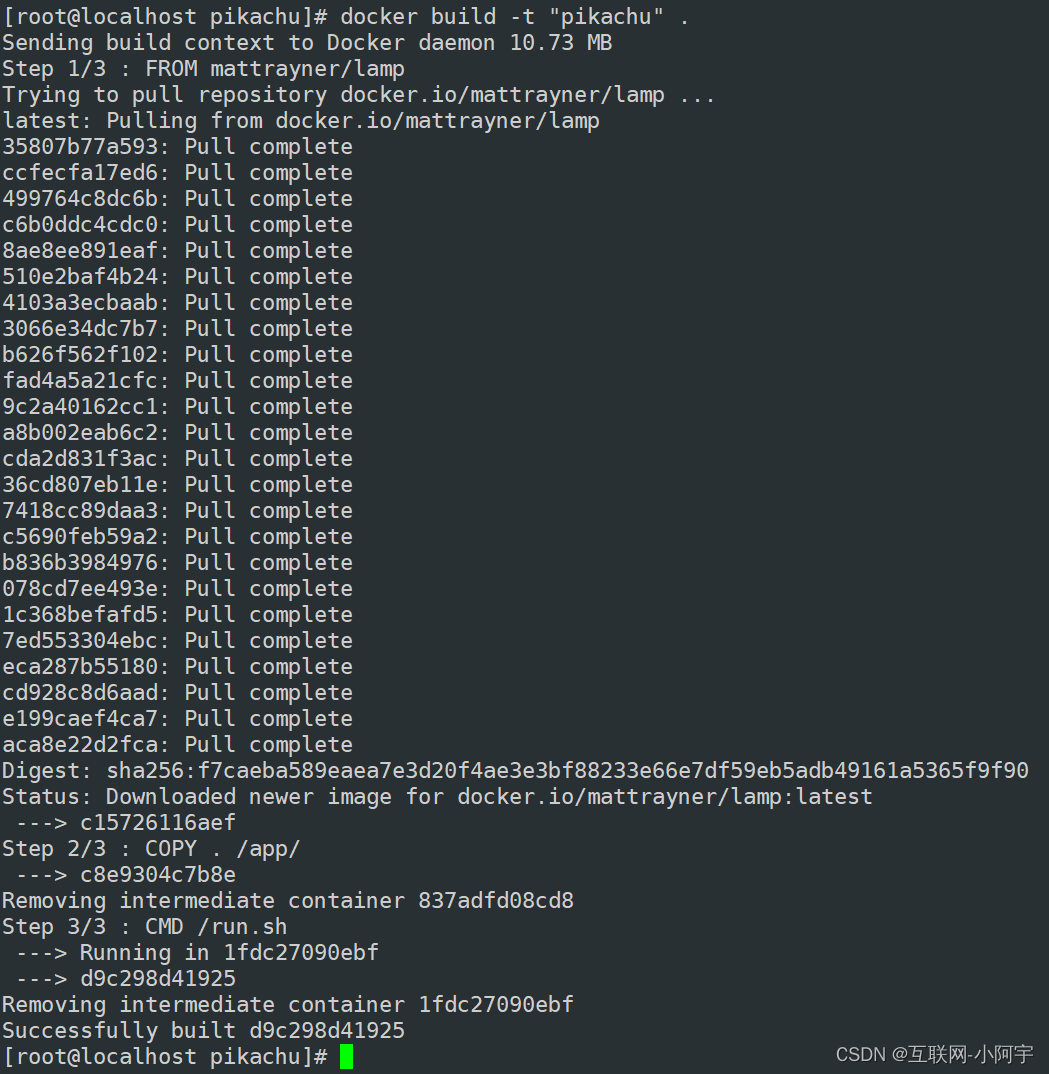

将pikachu编译为docker镜像

docker build -t "pikachu" .

运行pikachu

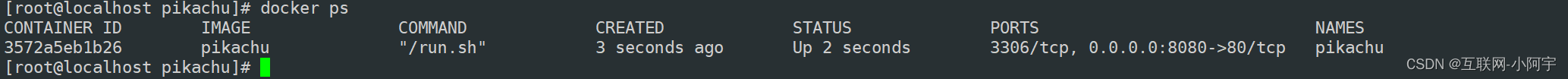

docker run -itd -p 8080:80 --name pikachu pikachu

访问页面

输入你的IP地址加端口号8080

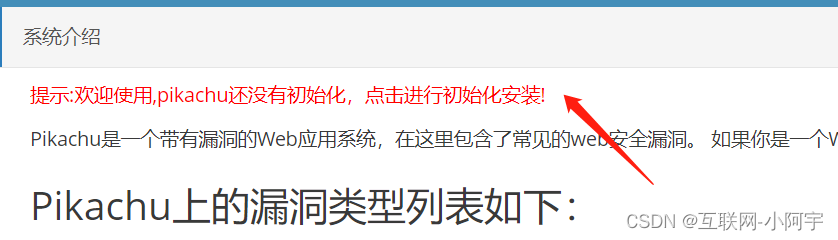

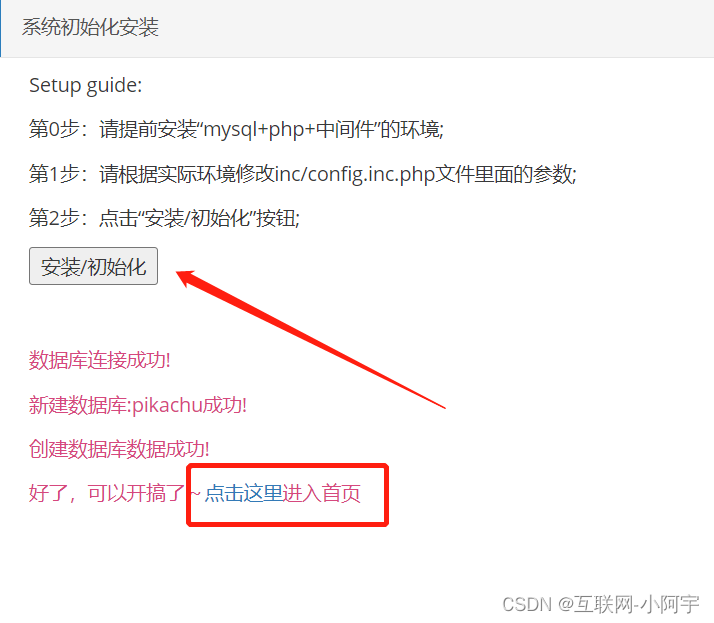

点击进行初始化

至此Pikachu靶场搭建完成

Pikachu靶场:Web安全漏洞学习与Docker环境搭建指南

Pikachu靶场:Web安全漏洞学习与Docker环境搭建指南

本文介绍了Pikachu靶场,一个包含多种Web安全漏洞的学习平台,适合Web渗透测试者练习。详细步骤包括在Centos7上安装Docker,配置中科大镜像源,以及如何构建和运行Pikachu靶场。

本文介绍了Pikachu靶场,一个包含多种Web安全漏洞的学习平台,适合Web渗透测试者练习。详细步骤包括在Centos7上安装Docker,配置中科大镜像源,以及如何构建和运行Pikachu靶场。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?