高危风险漏洞一直是企业网络安全防护的薄弱点,也成为攻防演练期间红队的重要突破口;每年攻防演练期间爆发了大量的高危风险漏洞成为红队突破网络边界防护的一把利器,很多企业因为这些高危漏洞而导致整个防御体系被突破、甚至靶标失守而遗憾出局。

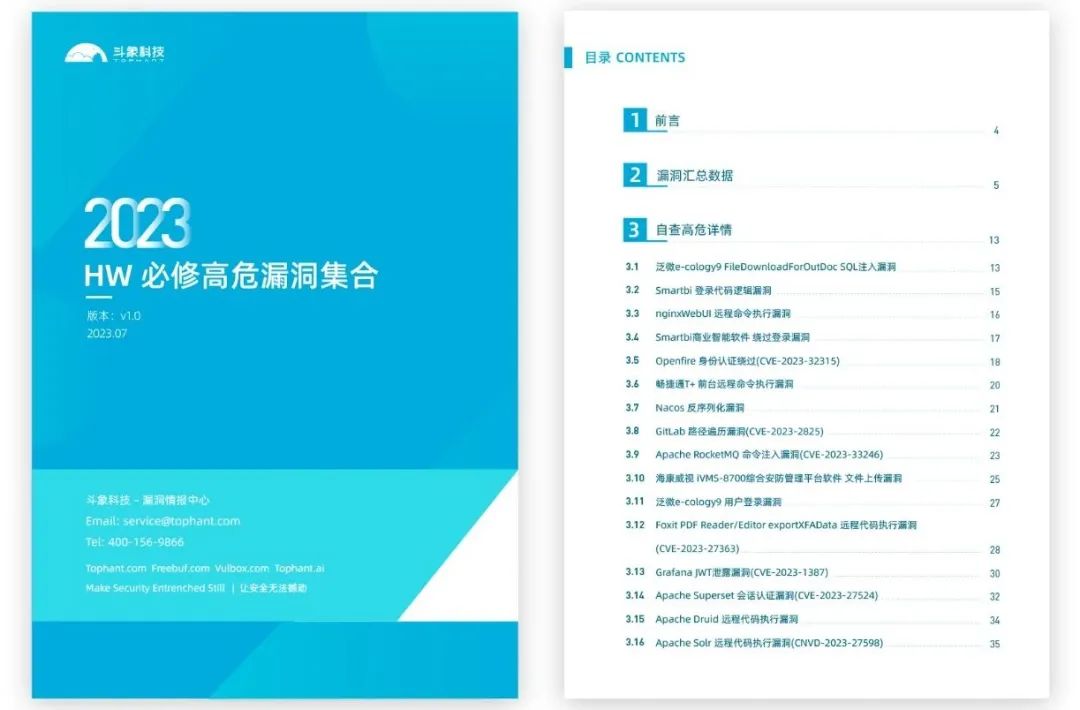

攻防演练在即,斗象科技情报中心依托漏洞盒子的海量漏洞数据、情报星球社区的一手漏洞情报资源以及Freebuf安全门户的安全咨询进行分析整合,输出《2023攻防演练必修高危漏洞集合》,意在帮助企业在攻防演练的前期进行自我风险排查,降低因高危漏洞而“城池失守”的风险。

本次报告整合了近两年在攻防演练被红队利用最频繁且对企业危害较高的漏洞,包含了详细的漏洞基础信息、检测规则和修复方案,企业可根据自身资产信息进行针对性的排查、配置封堵策略和漏洞修复相关工作。

01

漏洞汇总数据

以下数据针对2022年至今期间爆发的高危严重漏洞进行了数据统计和分析,具体的数据如下所示:

-

反序列化

漏洞数量:3个

涉及厂商:Nacos、Apache Dubbo、Fastjson

-

逻辑漏洞

漏洞数量:9个

涉及厂商:Smartbi、Grafana、Openfire、泛微、Apache、Spring、Linux

-

命令执行

漏洞数量:15个

涉及厂商:Apache、nginxWebUI、畅捷通、Foxit、Smartbi、Weblogic、禅道、向日葵、F5 BIG-IP、Atlassian

-

其他

漏洞类型包含:信息泄露、路径遍历、文件上传等

02

本次高危漏洞自查列表

| 漏洞名称 |

漏洞类型 |

所属厂商 |

影响版本 |

| 泛微e-cology9 FileDownloadForOutDoc SQL注入 |

SQL注入 |

泛微 |

泛微 e-cology9 补丁版本 < 10.58 |

| Smartbi 登录代码逻辑 |

逻辑漏洞 |

Smartbi |

Smartbi >= V9 |

| nginxWebUI 远程命令执行 |

命令执行 |

nginxWebUI |

nginxWebUI <= 3.4.6 |

| Smartbi商业智能软件 绕过登录 |

逻辑漏洞 |

Smartbi< |

斗象科技发布了《2023攻防演练必修高危漏洞集合》报告,该报告汇总了近两年攻防演练中红队频繁利用的高危漏洞,包括反序列化、逻辑漏洞、命令执行等类型,涉及多个知名厂商。报告提供了详细的基础信息、检测规则和修复建议,帮助企业进行风险排查和防护措施的配置,以降低网络安全风险。报告列举了33个高危漏洞,如Smartbi、Apache、Spring等厂商的产品漏洞,提醒企业关注并及时修复。完整报告可于指定链接下载。

斗象科技发布了《2023攻防演练必修高危漏洞集合》报告,该报告汇总了近两年攻防演练中红队频繁利用的高危漏洞,包括反序列化、逻辑漏洞、命令执行等类型,涉及多个知名厂商。报告提供了详细的基础信息、检测规则和修复建议,帮助企业进行风险排查和防护措施的配置,以降低网络安全风险。报告列举了33个高危漏洞,如Smartbi、Apache、Spring等厂商的产品漏洞,提醒企业关注并及时修复。完整报告可于指定链接下载。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5358

5358

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?