蓝队利器、溯源反制、NPS 漏洞利用、NPS exp、NPS poc、Burp插件、一键利用

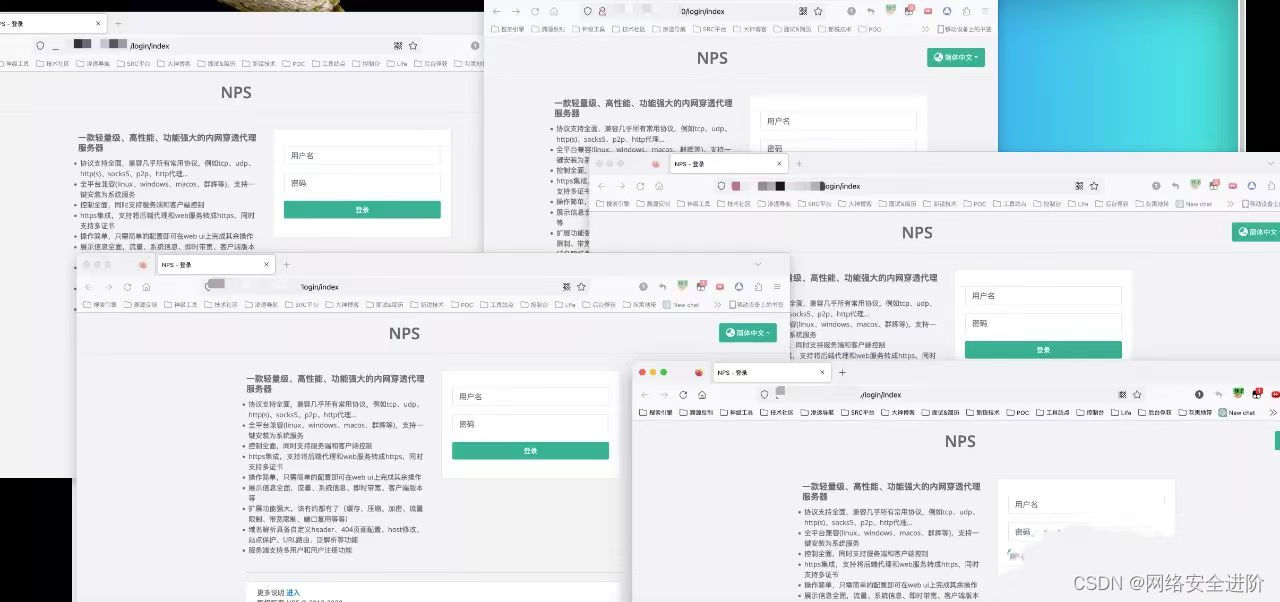

最近做攻防演练发现了很多内网穿透的工具,其中最多的就是nps,红队老哥好像还挺喜欢这个的,真的是多,每天导出攻击IP,浅浅扫一下端口,基本都能发现这个nps。贼多

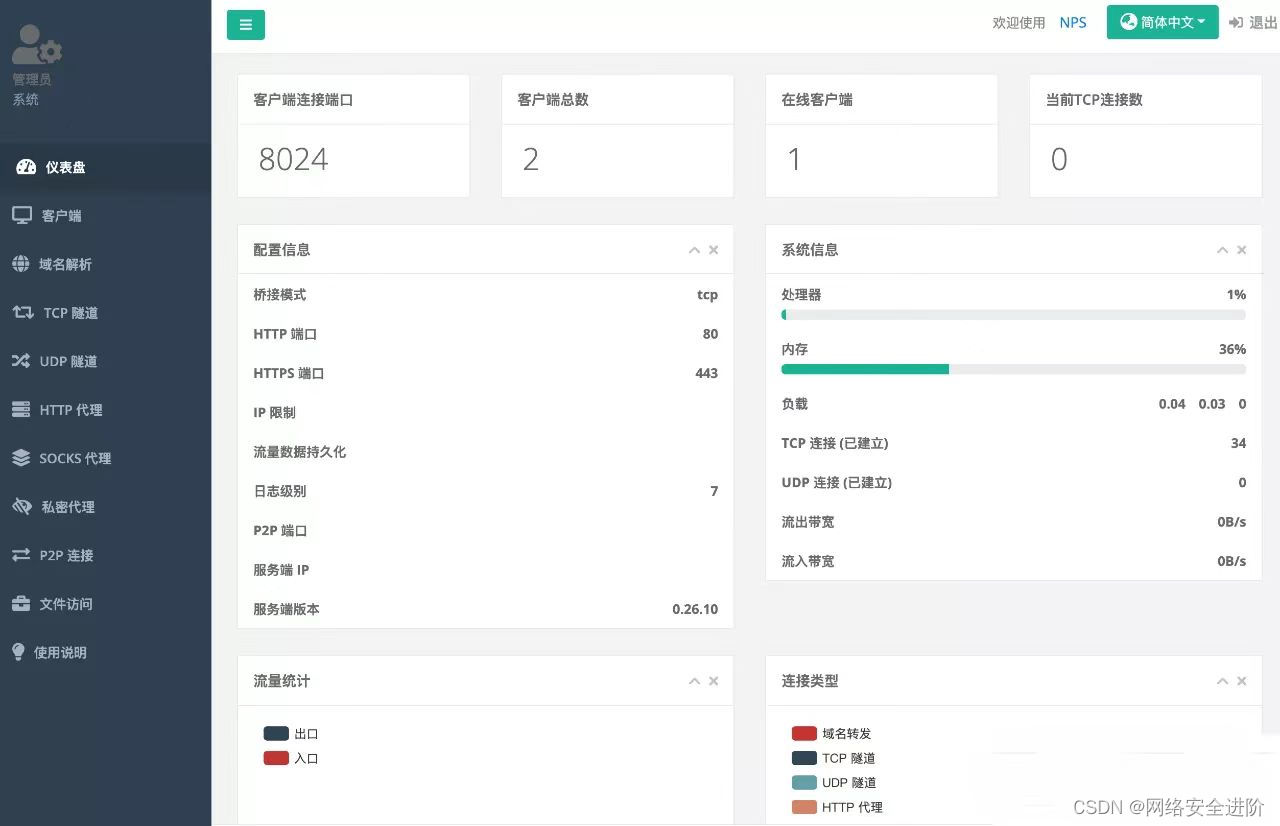

NPS存在一个身份验证的缺陷,无需登录,直接进后台,后台功能点全都可以用。具体利用是伪造两个参数auth_key、timestamp。但是这俩参数的生命周期只有20秒,20秒过后就需要重新伪造,利用的时候,经常失效,还要不停的复制粘贴。非常的操蛋。由于本人长年优雅,最看不得这种事,于是抽时间搞了一个小插件,一键解决所有问题。

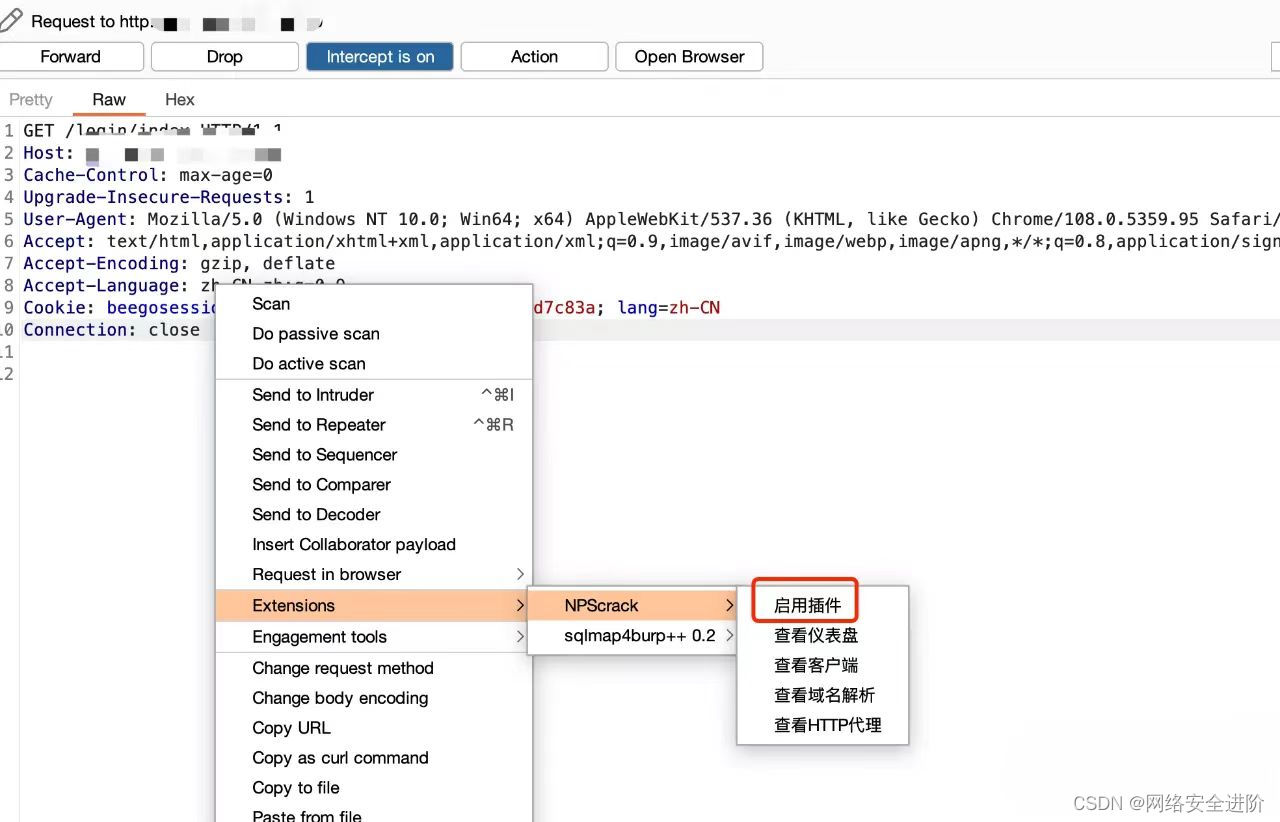

使用方法

插件所有的功能集成到了Burp的右键中,首先访问nps站点,拦截请求包。开启插件

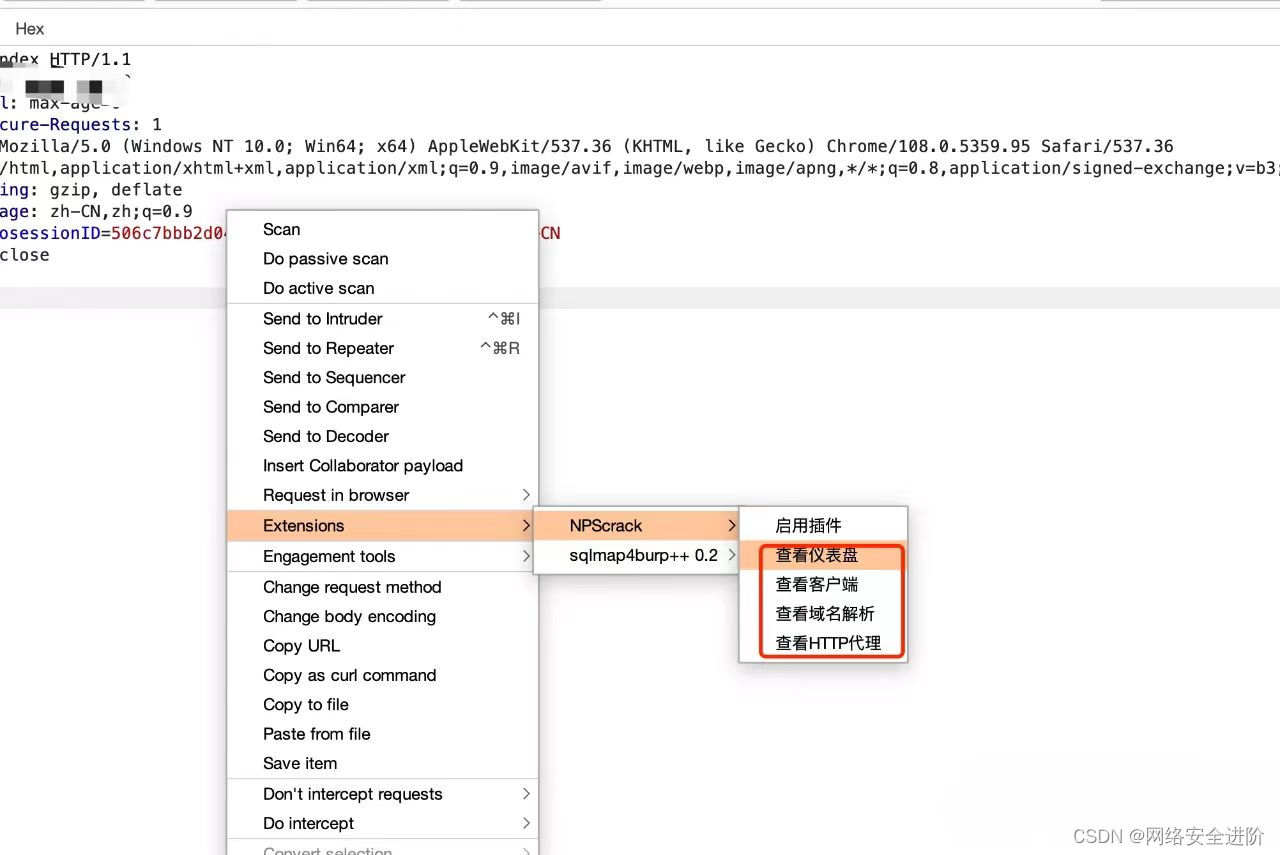

下面的这些功能为nps系统中主要的功能点。

点击会修改请求包,之后直接放行数据包。其他的什么都不用管了

每一个请求都会自动贴上身份验证参数,非常的优雅,非常适合优雅且端庄的高级工程师。

工具下载地址 :

蓝队溯源反制一键利用工具 https://mp.weixin.qq.com/s/bkw0ejML5sGIoCkr3_BXgw

https://mp.weixin.qq.com/s/bkw0ejML5sGIoCkr3_BXgw

文章介绍了NPS存在的身份验证漏洞,以及红队利用此漏洞的情况。作者为了解决验证参数频繁失效的问题,开发了一款Burp插件,该插件能自动处理身份验证参数,简化利用过程,提高效率。工具下载链接已提供,适用于优雅的高级工程师进行溯源反制。

文章介绍了NPS存在的身份验证漏洞,以及红队利用此漏洞的情况。作者为了解决验证参数频繁失效的问题,开发了一款Burp插件,该插件能自动处理身份验证参数,简化利用过程,提高效率。工具下载链接已提供,适用于优雅的高级工程师进行溯源反制。

3167

3167

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?