偶然间看到一篇文章介绍OpenVas在Metasploit中的使用,尝试了下,的确可以,基本步骤如下:

1、进入msfconsole之后,我们首先需要加载这个插件

2、按照提示,可以通过openvas_help来查看相关命令,结构还是非常一目了然的

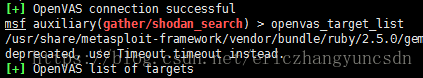

3、在使用之前,需要先连上openvas 的manager (默认端口9390),这里注意下,<ssl-confirm>这个值可以设为 ok,不设置过不去。

4、连接成功之后就是正常的使用, 比如建 target, 查扫描配置,新建任务,开启扫描,导出report,这里就不一一展开,基本上

通过openvas_help查看到的命令,看下帮助,就很清晰了。

有一个比较不方便的地方是,很多的ID都是GUID这种,而不是数字的,在命令里面输入实在是比较麻烦:

Metasploit中OpenVAS的使用体验

Metasploit中OpenVAS的使用体验

本文介绍了如何在Metasploit中使用OpenVAS,包括加载插件、连接OpenVAS Manager、执行命令和遇到的问题。尽管能完成扫描任务,但输入GUID不便且导出PDF存在文件损坏问题,作者认为直接通过网页界面操作更直观简单。

本文介绍了如何在Metasploit中使用OpenVAS,包括加载插件、连接OpenVAS Manager、执行命令和遇到的问题。尽管能完成扫描任务,但输入GUID不便且导出PDF存在文件损坏问题,作者认为直接通过网页界面操作更直观简单。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2581

2581

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?