目录

本文示例基于 vulhub ActiveMQ任意文件写入漏洞 (CVE-2016-3088)环境(https://vulhub.org/#/environments/activemq/CVE-2016-3088/)

一、什么是Basic认证

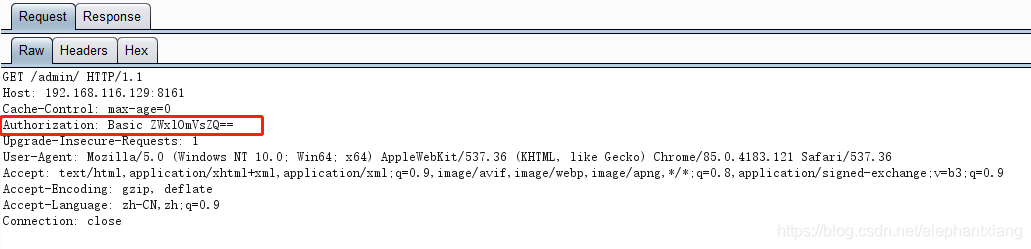

HTTP Request有时候会有Authorization头(Authorization (Headers) - HTTP 中文开发手册 - 开发者手册 - 云+社区 - 腾讯云 (tencent.com)),这个头是用来向服务器发送认证用户的凭证的。

使用这个头时有几种不同的认证方式,Basic认证就是其中一种,其特征是:

(1)用户名和密码之间以冒号相连。

(2)对上一步中的字符串进行base64编码。

比如下图红框框里这样:

二、Burp Suite爆破密码

重点其实就两步,一是加前缀,二是加base64编码

下面具体看一下:

本文介绍Basic认证的基本原理及如何使用BurpSuite工具进行密码爆破攻击。通过实例演示设置爆破参数、处理Payload的过程,并指导如何识别爆破成功的标志。

本文介绍Basic认证的基本原理及如何使用BurpSuite工具进行密码爆破攻击。通过实例演示设置爆破参数、处理Payload的过程,并指导如何识别爆破成功的标志。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

9708

9708

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?