实力不够,只能做出来最基础的内容,不过浅记录一下吧。

B01.1-恶意进程与连接分析

题目描述:

此服务器被植入了一个后门,请提交后门文件的进程名称。(注意大小写)

默认用户密码:qsnctf

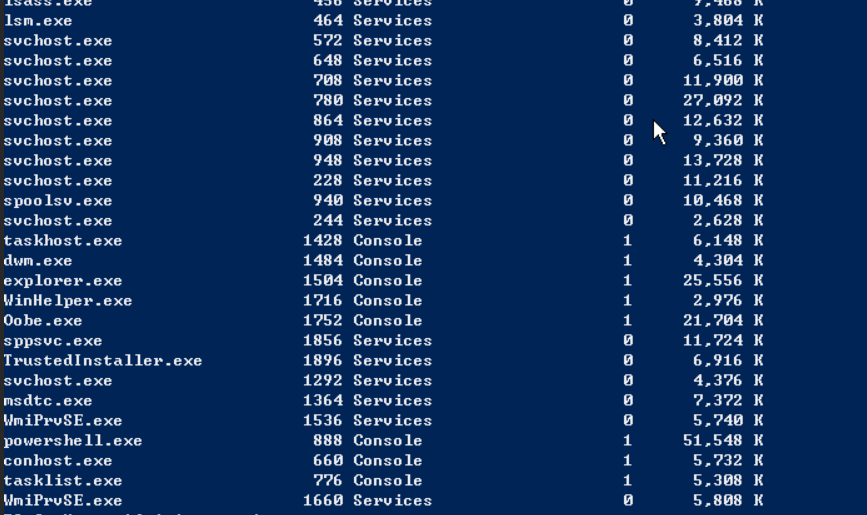

因为题目中说到的是进程,所以我们使用命令:tasklist ,但是我并不能一眼发现后门的进程是哪个。

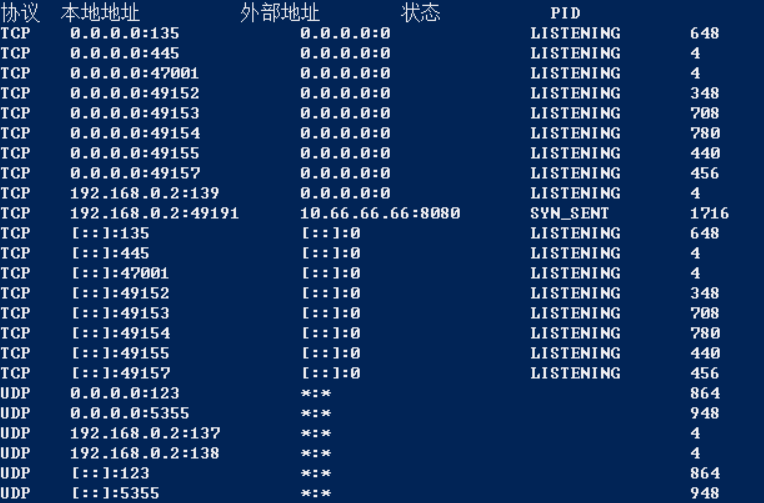

于是,我决定查看他的端口号是否于外网连接。使用命令:netstat -ano

很明显,10.66.66.66:8080是唯一于外网连接的ip,在看到他的PID的值为1716,我们只需要去寻找进程中PID值同样为1716的就能得到答案。

很明显,10.66.66.66:8080是唯一于外网连接的ip,在看到他的PID的值为1716,我们只需要去寻找进程中PID值同样为1716的就能得到答案。

提交WinHelper.exe即可。

B01.2-恶意进程与连接分析

题目描述:此服务器被植入了一个后门,请提交后门文件链接的IP地址及端口号。如:8.8.8.8:22。

即提交上面得到的10.66.66.66:8080

B01.3-恶意进程与连接分析

题目描述:此服务器被植入了一个后门,请提交后门文件的文件地址的小写MD5。

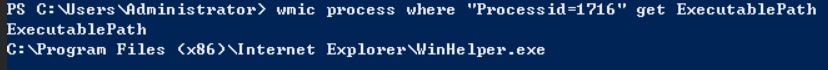

由于我们已经知道了后门的PID,所以使用命令:

wmic process where "ProcessId=1716" get ExecutablePath

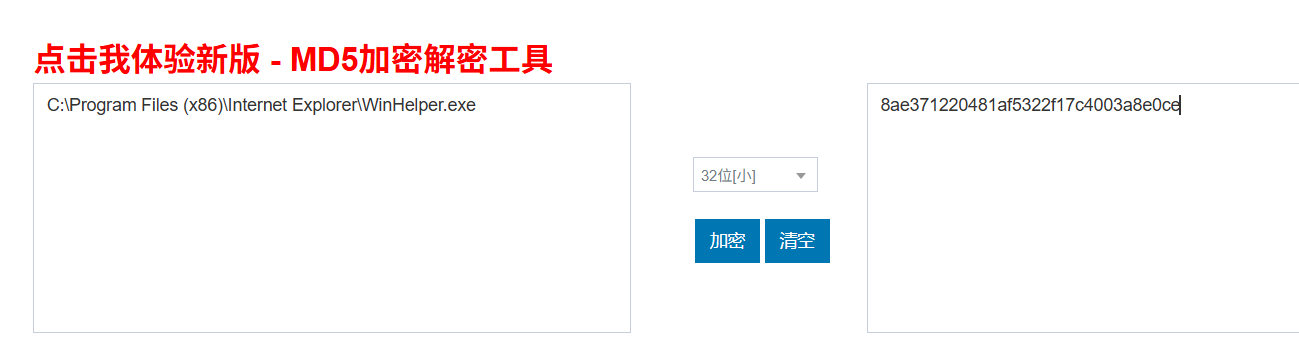

在网上查找md5小写转换的网站进行转换。

8ae371220481af5322f17c4003a8e0ce

B01.4-恶意进程与连接分析

题目描述:此服务器被植入了一个后门,请提交后门文件的大写MD5值。

我们知道后门文件是WinHelper.exe,我在网站中将他进行md5转换得到的结果提交后一直是失败的,比赛结束看到的大佬的wp学习到是使用Windows内置的certutil工具。

使用命令:certutil -hashfile “WinHelper.exe” MD5

这是菜鸟记录的第一次wp,如有错误请斧正(大佬轻点喷)。

616

616

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?