漏洞分析

LOW

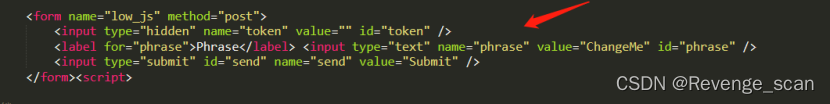

代码分析

前端传入phrase

经过md5(rot13(phrase))处理,目标输入success

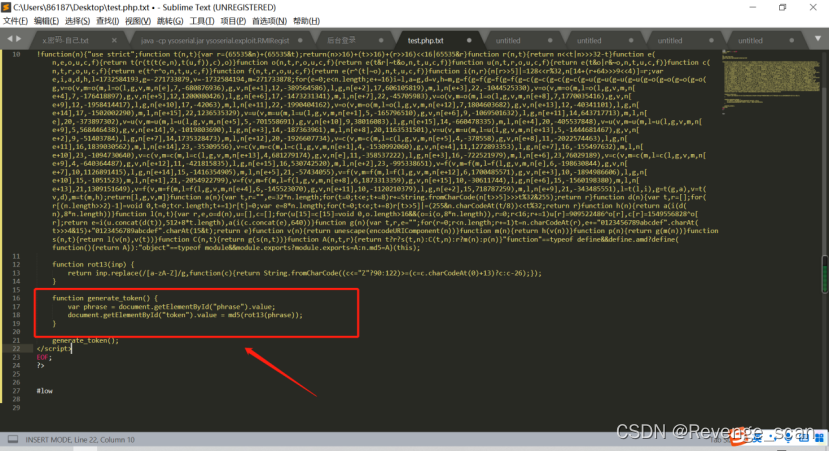

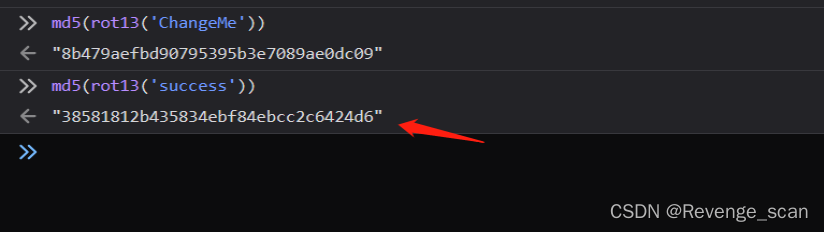

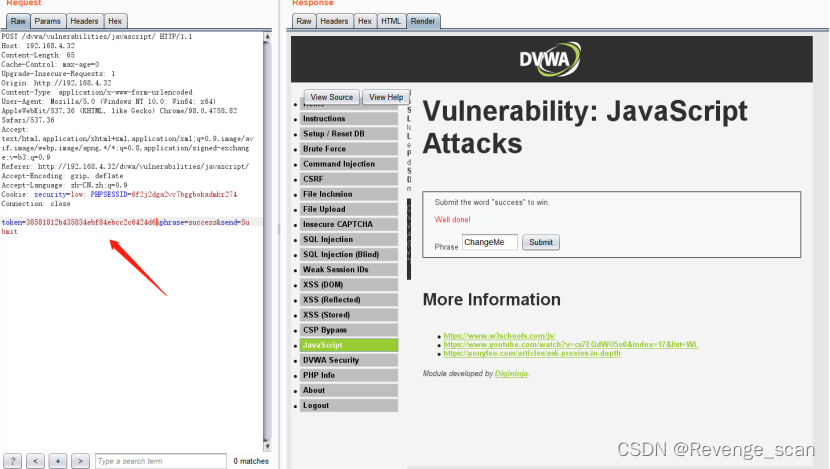

漏洞利用

1.获取md5(rot13(success))值

2.输入success提交抓取数据包,修改token值为md5(rot13(success))值,ok

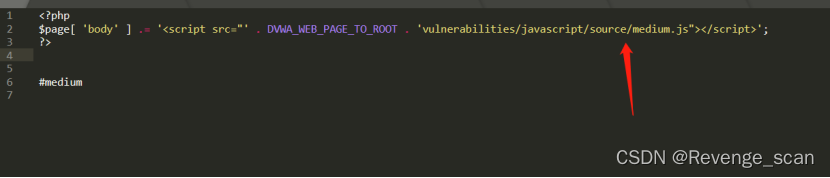

Medium

代码分析

1.后端代码显示执行vulnerabilities/javascript/source/medium.js

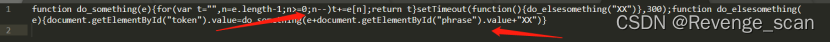

2.medium.js代码中调用do_elsesomething()函数生成token的代码。

其中将传入参数e、前端表单输入的phrase值以及”XX”字符串进行拼接再调用do_something()函数进行字符串翻转处理。拼接+反转

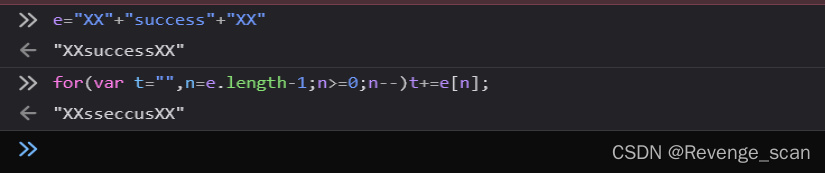

漏洞利用

1.console模拟执行js函数,拿到执行后的token值

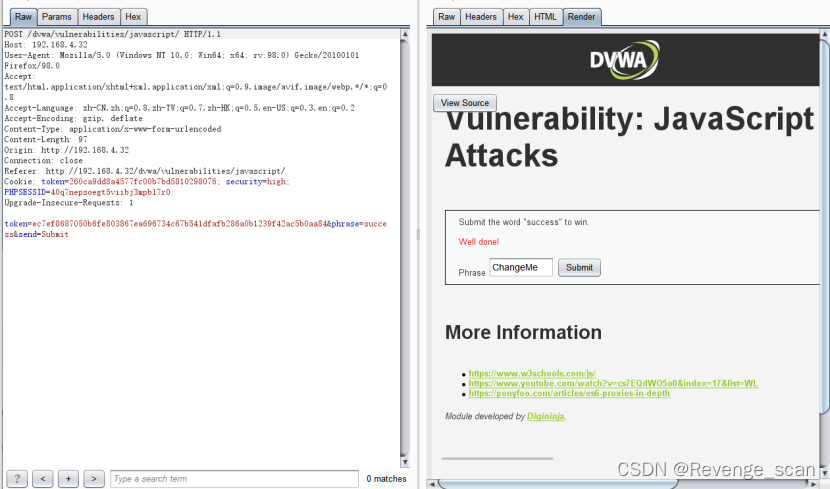

2.抓取数据包,修改token值提交修改

High

代码分析

同medium原理差不多,js进行各种算法加密

漏洞利用

1.模拟给出算法success对应token值(没算,网上找的现成的)

#ec7ef8687050b6fe803867ea696734c67b541dfafb286a0b1239f42ac5b0aa84

2.抓包修改获取到的success对应token值

总结

写到这里也结束了,在文章最后放上一个小小的福利,以下为小编自己在学习过程中整理出的一个关于 java开发 的学习思路及方向。从事互联网开发,最主要的是要学好技术,而学习技术是一条慢长而艰苦的道路,不能靠一时激情,也不是熬几天几夜就能学好的,必须养成平时努力学习的习惯,更加需要准确的学习方向达到有效的学习效果。

由于内容较多就只放上一个大概的大纲,需要更及详细的学习思维导图的 点击我的Gitee获取。

还有 高级java全套视频教程 java进阶架构师 视频+资料+代码+面试题!

全方面的java进阶实践技术资料,并且还有技术大牛一起讨论交流解决问题。

网络安全:从LOW到HIGH的漏洞分析与利用

网络安全:从LOW到HIGH的漏洞分析与利用

1928

1928

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?