[BUUCTF]simpleRev

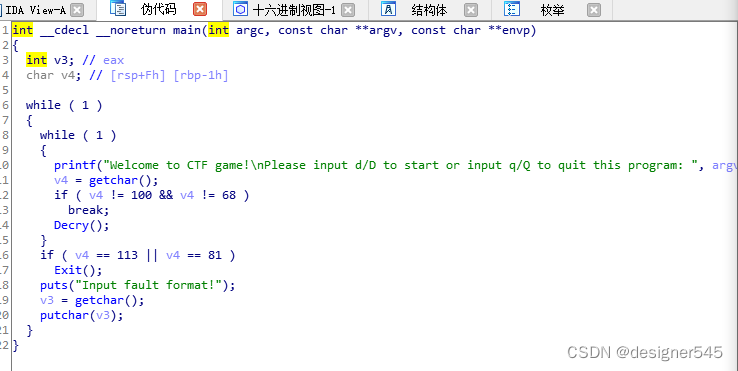

放入IDE中,找到main函数

查看伪代码

发现主要函数为Decry(),点击进入

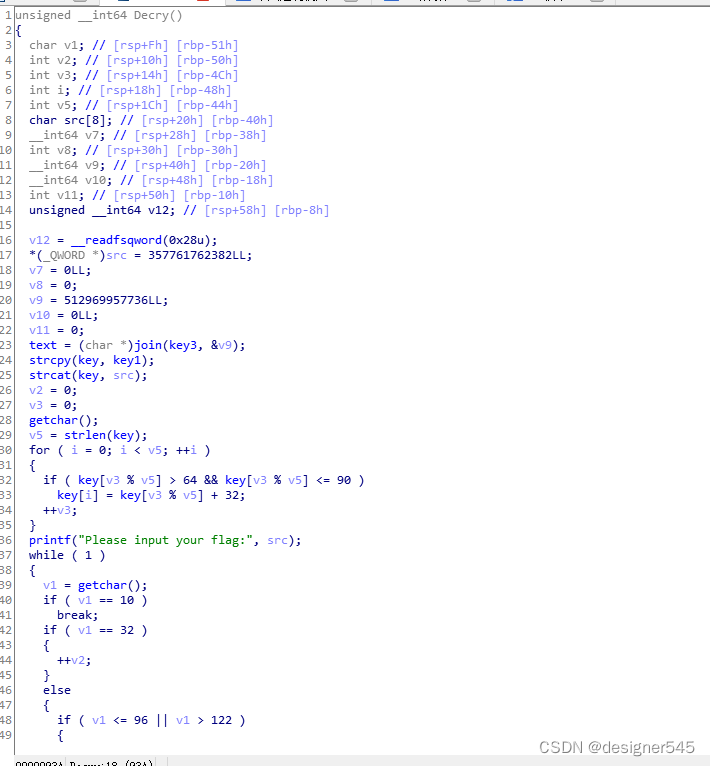

进入Decry()函数

分析函数

*(_QWORD *)src = 357761762382LL;

v7 = 0LL;

v8 = 0;

v9 = 512969957736LL;

v10 = 0LL;

v11 = 0;

text = (char *)join(key3, &v9);

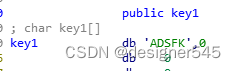

strcpy(key, key1);

strcat(key, src);

v2 = 0;

v3 = 0;

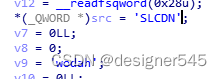

主要是一些变量的赋值,关键在于src和v9这两个变量,我这里显示的是数字,可以按R来显示实际赋的值

src =‘SLCDN’

v9=‘wodah’

还需要注意的是,x86cpu中存储是小端存储,因此,实际存储的应该是倒过来的

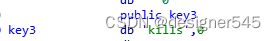

text = (char *)join(key3, &v9);

strcpy(key, key1);

strcat(key, src);

text是用连接函数连接出来的,key3可以看到是kills,于是,text=‘killshadow’

src是用复制和连接函数生成的,src=‘ADSFKNDCLS’

for ( i = 0; i < v5; ++i )

{

if ( key[v3 % v5] > 64 &&a

博客围绕[BUUCTF]simpleRev题目展开,先将其放入IDE找到main函数,进入Decry()函数分析,明确关键变量src和v9,考虑小端存储,得出text和src的值,对key数组处理将大写转小写。最后介绍用暴力破解法求flag,给出思路并提及脚本。

博客围绕[BUUCTF]simpleRev题目展开,先将其放入IDE找到main函数,进入Decry()函数分析,明确关键变量src和v9,考虑小端存储,得出text和src的值,对key数组处理将大写转小写。最后介绍用暴力破解法求flag,给出思路并提及脚本。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1002

1002

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?