- 弱口令漏洞是网络安全领域中最常见且最具破坏性的安全问题之一。

- 攻击者利用弱口令可以轻松获取系统权限,窃取敏感数据,甚至控制整个网络。本文将从MySQL弱口令漏洞的成因开始,逐步剖析其发现方法、爆破技术、红队攻击手法。

一、弱口令漏洞的根源:以MySQL为例

1. MySQL弱口令漏洞产生的原因

弱口令漏洞的产生往往与人为因素和技术配置问题密切相关,具体原因包括:

- 默认密码未更改

- 配置不当,如暴露端口到公网

- 弱密码策略或无密码复杂度要求

这些因素使得MySQL服务成为攻击者的常见目标,尤其是在默认端口3306暴露于公网时。

二、发现弱口令漏洞的方法

1. 如何发现MySQL弱口令漏洞

发现弱口令漏洞需要结合手动测试和自动化工具,具体方法如下:

nmap -p 3306 --open <目标IP>

2. 实际案例:爆破MySQL弱口令

场景:红队测试中发现某服务器MySQL服务存在弱口令。通过爆破获取MySQL权限,并进一步渗透。

攻击步骤:

-

确认MySQL服务暴露:

使用

nmap或其他工具扫描目标网络,确认MySQL服务暴露在公网:nmap -p 3306 192.168.1.100确认目标服务器上开放3306端口,并且运行MySQL服务。

-

使用Hydra工具进行密码爆破:

使用Hydra工具进行密码爆破。为了提高爆破效率,红队可能会使用常见的密码字典,如

rockyou.txt,该字典包含了数百万个常见密码。hydra -l root -P /path/to/rockyou.txt mysql://192.168.1.100其中:

-l root:用户名设置为root。-P /path/to/rockyou.txt:使用Rockyou.txt字典。mysql://192.168.1.100:目标IP地址。

-

成功爆破并登录到MySQL:

一旦爆破成功,Hydra会显示正确的密码,红队成员将获得root账户的登录凭证。然后,使用MySQL客户端登录:

mysql -u root -p在密码提示符下输入爆破得到的密码,成功登录MySQL。

-

获取系统信息:

登录成功后,攻击者可以执行SQL查询,获取关于目标数据库的系统信息:

SHOW DATABASES;通过执行此命令,攻击者可以查看当前数据库的列表,找到包含敏感信息的数据库。

-

窃取数据:

红队成员可能会查询用户数据表,获取敏感信息,如用户ID、邮箱、密码等。常见的SQL查询如下:

SELECT * FROM users;或者,攻击者可能会直接导出数据库内容:

mysqldump -u root -p --all-databases > all_databases.sql导出的文件将包含所有数据库的完整数据。

我给大家准备了一份全套的《网络安全入门+进阶学习资源包》包含各种常用工具和黑客技术电子书以及视频教程,需要的小伙伴可以扫描下方二维码或链接免费领取~

三、弱口令漏洞的爆破技术

1. 弱口令漏洞如何爆破

弱口令爆破主要依赖以下两种技术:

- 字典攻击:使用常见密码字典进行密码猜解

- 暴力破解:穷举所有可能的密码组合

2. 常用工具

- Hydra:一个非常强大的密码爆破工具,支持多种协议。

- John the Ripper:一个开源的密码破解工具,支持多种加密算法。

3. 实际案例:爆破MySQL弱口令

场景:红队测试中发现某服务器MySQL服务存在弱口令。

步骤:

hydra -l root -P rockyou.txt -t 4 mysql://192.168.1.100

四、市面上常见的红队攻击手法

红队(Red Team)在渗透测试中常利用弱口令漏洞,结合其他技术扩大攻击面。常见手法包括:

- 利用已知的弱口令进行横向移动

- 破解数据库、SSH等关键服务的弱口令

- 注入恶意代码或植入后门

案例:红队攻击某企业网络

攻击者通过暴力破解数据库的弱口令获得访问权限后,进一步获取网络内部数据,最终造成了大规模的数据泄漏。

五、市面上常见的弱口令漏洞

弱口令漏洞广泛存在于以下应用和服务中:

- Web应用:许多网站使用简单密码作为管理员账号的默认密码。

- 数据库:MySQL、PostgreSQL等数据库常被攻击者针对。

- 远程服务:SSH、RDP等远程登录服务常遭受暴力破解攻击。

- 中间件:如Tomcat、Apache等中间件的默认密码。

- 网络设备:如路由器、交换机等网络设备常使用默认口令。

六、超级弱口令字典推荐

红队常用的密码字典可以在GitHub上获取,以下是高效实用的推荐:

- Rockyou.txt:世界上最著名的密码字典之一。

- SecLists:包含各种字典和爆破用例。

使用建议:

结合目标特征(如行业、地域)定制字典,提高爆破效率。

七、弱口令漏洞的利用方式与工具

1. 利用方式

弱口令漏洞可用于获取系统权限、执行远程命令、窃取敏感数据,甚至控制整个网络。

2. 常用工具

- Hydra:暴力破解密码的常用工具。

- Medusa:另一个用于远程登录爆破的工具。

案例:利用MySQL弱口令窃取数据

攻击者通过爆破获取MySQL密码后,成功进入数据库并窃取敏感数据。

八、防御弱口令漏洞

为避免弱口令漏洞,建议采取以下措施:

- 强制要求使用复杂密码

- 启用多因素认证(MFA)

- 定期审计和监控登录日志

- 使用防火墙、VPN等限制服务暴露

- 禁止使用默认账户和密码

九、总结

- 弱口令漏洞看似简单,却能引发严重的后果。从MySQL的弱口令成因到红队的攻击手法,再到实际案例和防御措施,本文全面剖析了这一安全问题。

- 通过使用强密码、启用MFA和定期审计,企业可以有效降低风险。

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,请看下方扫描即可前往获取

👉1.成长路线图&学习规划👈

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉2.网安入门到进阶视频教程👈

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。(全套教程扫描领取哈)

👉3.SRC&黑客文档👈

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦! (全套教程扫描领取哈)

👉4.护网行动资料👈

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

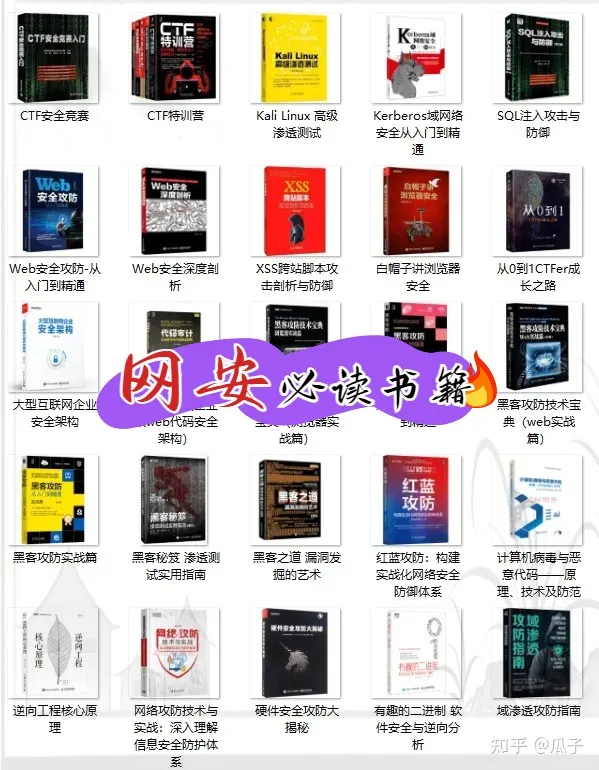

👉5.黑客必读书单👈

👉6.网络安全岗面试题合集👈

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?