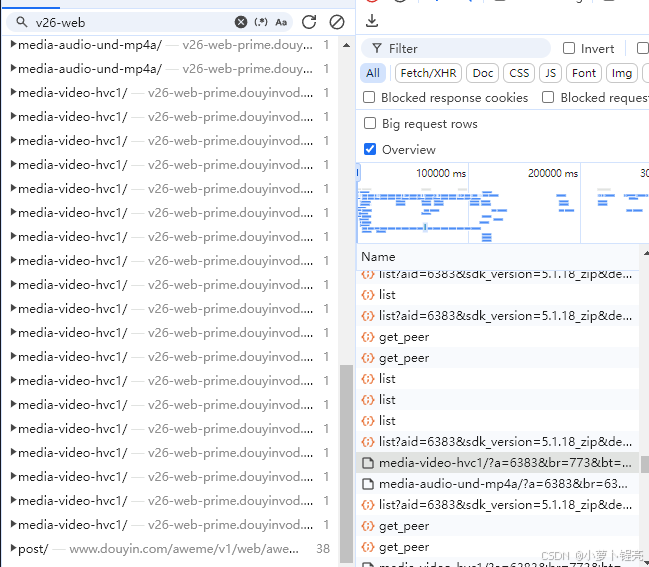

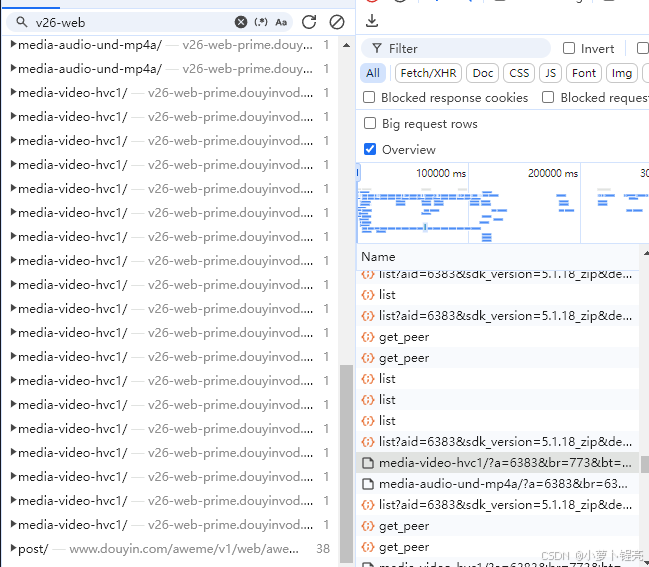

首先抓包观察,因为我想要的是视频链接嘛,所以我去搜

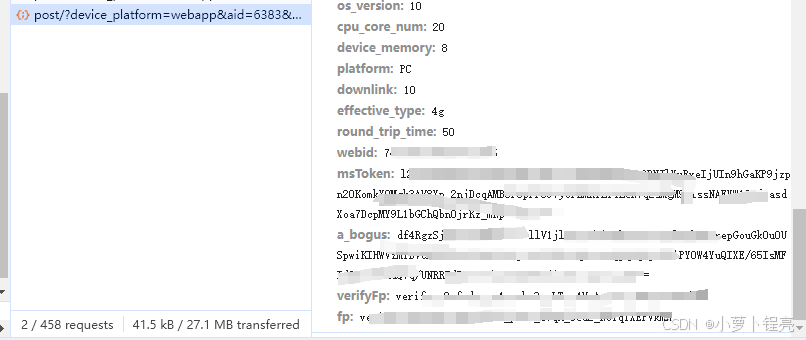

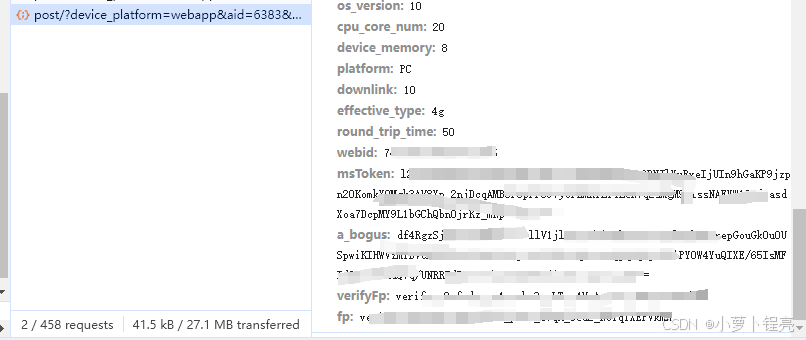

发现在这个post/ 这个里面,我们打开这个请求查看:

发现好像很多类似加密的值,经过一一尝试,最终确定a_bogus为加密生成,好了接下来就开始我们的逆向过程

开始定位:

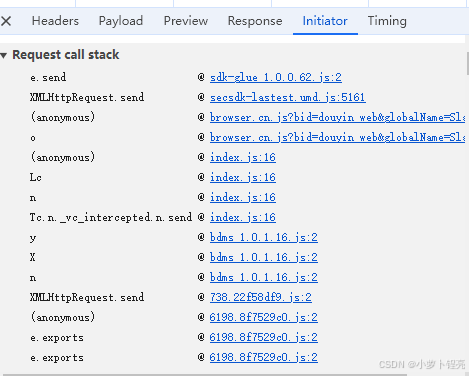

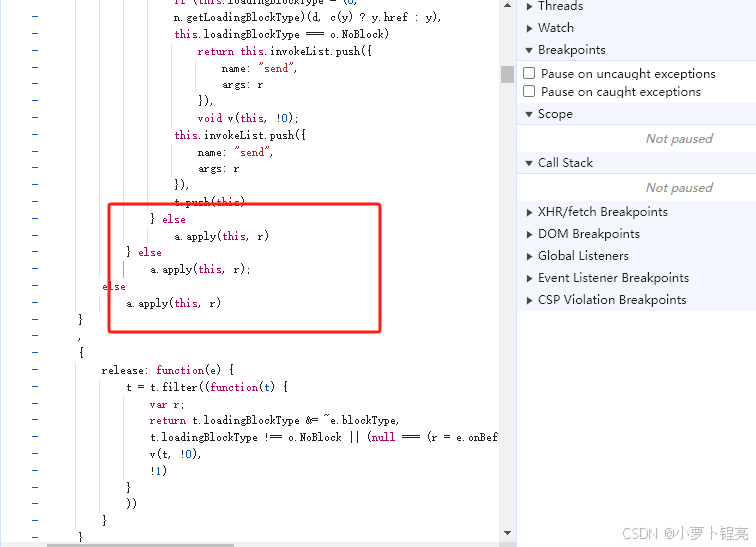

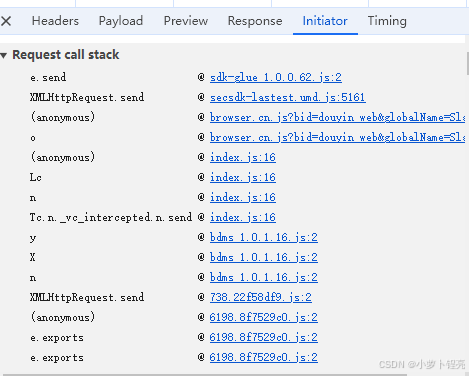

搜不出来,猜测大概是有混淆,那么换一种方法,生气了直接跟栈,我敲!

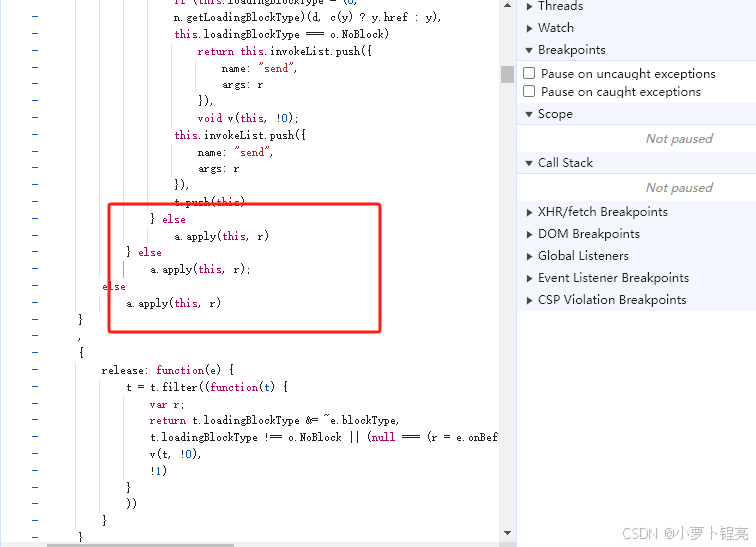

观察这条线上谁生成了a_bogus

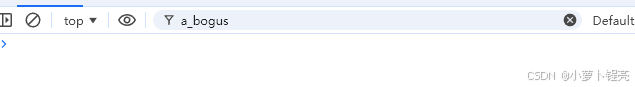

点它进入到执行的最后一步,准备打断点调试,但是加普通断点那不太行,干扰项太多,我们不知道哪步才是我们要的post/这个请求,所以 我们加xhr,也就是ajax断点:

视频链接加密参数a_bogus逆向分析

视频链接加密参数a_bogus逆向分析

首先抓包观察,因为我想要的是视频链接嘛,所以我去搜

发现在这个post/ 这个里面,我们打开这个请求查看:

发现好像很多类似加密的值,经过一一尝试,最终确定a_bogus为加密生成,好了接下来就开始我们的逆向过程

开始定位:

搜不出来,猜测大概是有混淆,那么换一种方法,生气了直接跟栈,我敲!

观察这条线上谁生成了a_bogus

点它进入到执行的最后一步,准备打断点调试,但是加普通断点那不太行,干扰项太多,我们不知道哪步才是我们要的post/这个请求,所以 我们加xhr,也就是ajax断点:

1087

1087

807

807

1440

1440

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?