首先,必须先明白,这个点并不难,我给大家梳理一遍就会明白。

反序列化字符串逃逸就是序列化过程中逃逸出来字符,是不是很简单,哈哈哈!

好了,不闹了,其实:

这里你们只要懂得一个基础:

serialize() 函数序列化后可以保留其原始数据类型和结构,

而filter() 函数则可以对序列化后的字符串进行过滤,例如去除不安全的字符防止代码注入攻击等。具体过滤规则需要根据实际需求来定制。

举个栗子:

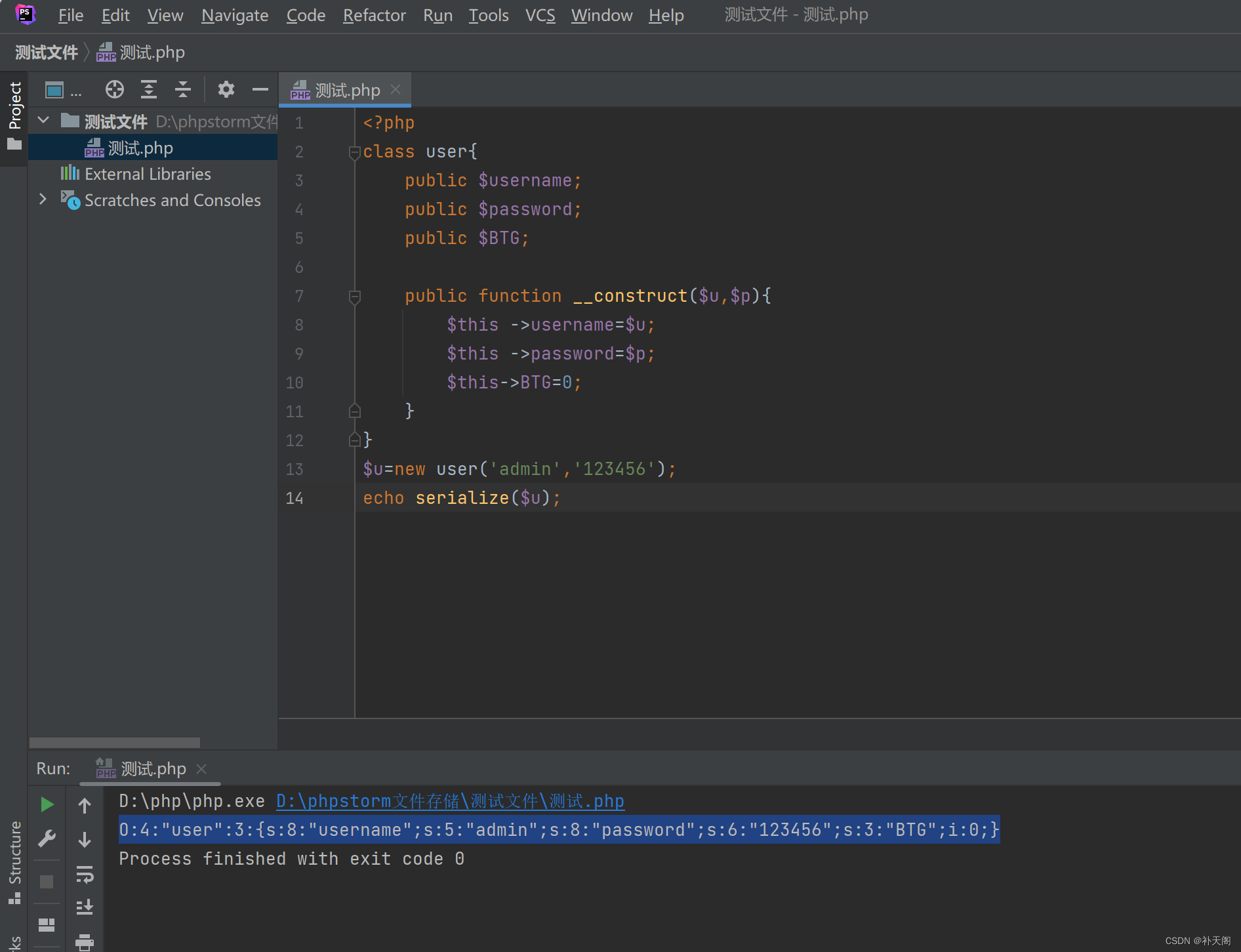

<?php

class user{

public $username;

public $password;

public $BTG;

public function __construct($u,$p){

$this ->username=$u;

$this ->password=$p;

$this->BTG=0;

}

}

$u=new user('admin','123456');

echo serialize($u);

这里就是最最基础的一个反序列化,然后运行得到的结果是:

O:4:"user":3:{s:8:"username";s:5:"admin";s:8:"password";s:6:"123456";s:3:"BTG";i:0;}

1.这里在实战中相当于拿到一道题目,先拿到最初的反序列化

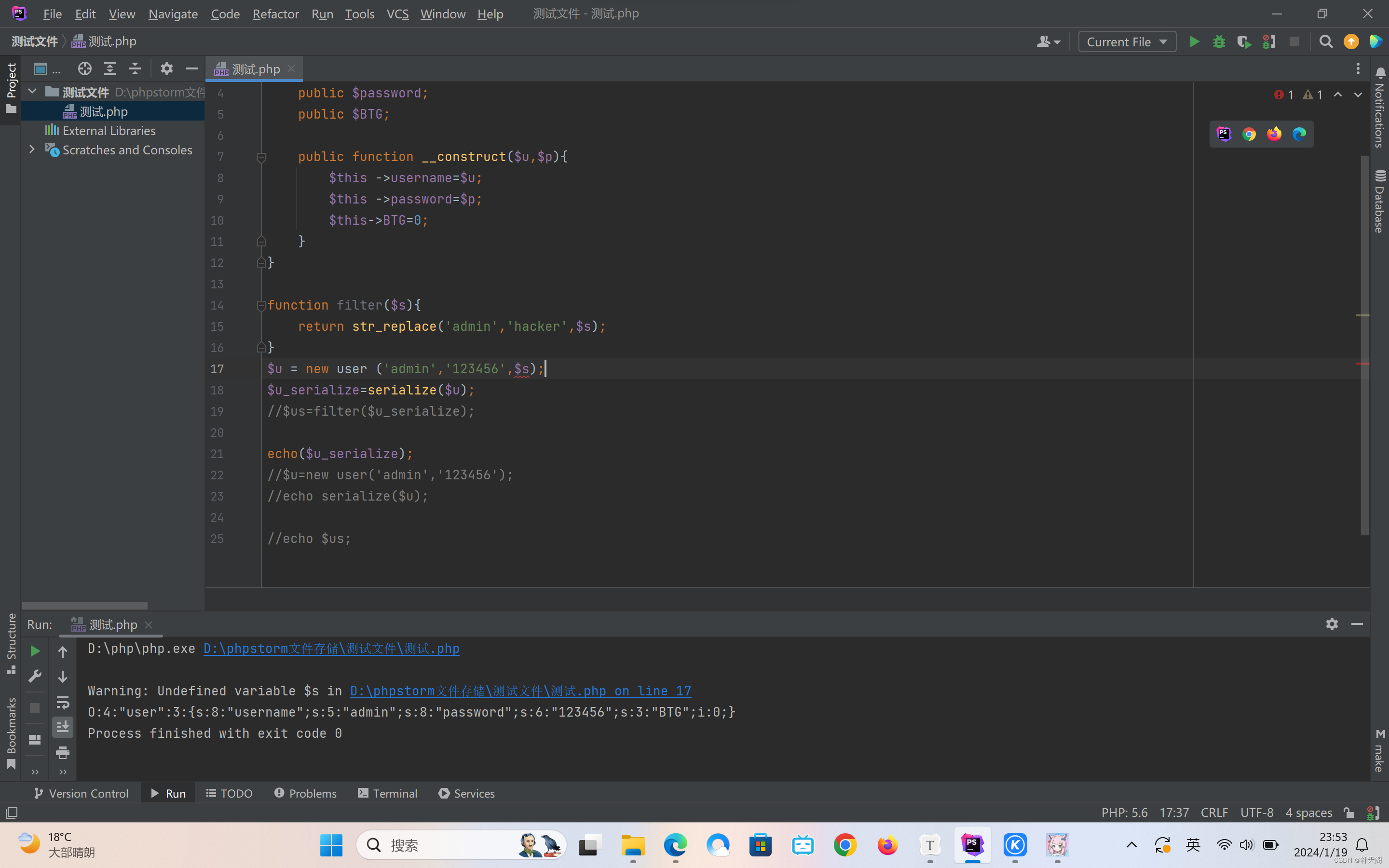

接下来,我在原来的代码上稍微做个字符串逃逸

再强调一次:filter() 函数则可以对序列化后的字符串进行过滤,例如去除不安全的字符防止代码注入攻击等。具体过滤规则需要根据实际需求来定制。

2:修改一下原来代码:filter() 函数对序列化后的字符串进行过滤,进行字符串逃逸。

<?php

class user{

public $username;

public $password;

public $BTG;

public function __construct($u,$p){

$this ->username=$u;

$this ->password=$p;

$this->BTG=0;

}

}

function filter($s){

return str_replace('admin','hacker',$s);

}

$u = new user ('admin','hacker',$s);

$u_serialize=serialize($u);

$us=filter($u_serialize);

echo $us;

O:4:"user":3:{s:8:"username";s:5:"admin";s:8:"password";s:6:"123456";s:3:"BTG";i:0;}//最初

O:4:"user":3:{s:8:"username";s:5:"hacker";s:8:"password";s:6:"123456";s:3:"BTG";i:0;}//最新逃逸后

在序列化字符串中,s:5:"hacker" 表示字符串类型的属性值,其中 s:5:

本文详细解释了PHP中反序列化字符串逃逸的过程,通过示例展示了如何利用filter()函数进行字符串过滤以防止代码注入,并介绍了如何通过增加字符数量实现字符串逃逸的基本操作。

本文详细解释了PHP中反序列化字符串逃逸的过程,通过示例展示了如何利用filter()函数进行字符串过滤以防止代码注入,并介绍了如何通过增加字符数量实现字符串逃逸的基本操作。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

575

575

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?