摘要:本报告旨在深入探讨信息安全技术中的主动扫描技术,分析其原理、方法、应用场景及面临的挑战。主动扫描作为网络安全评估的关键步骤,通过主动探测目标系统的安全状况,为发现潜在漏洞和风险点提供了重要手段。本文将从主动扫描的基本概念、技术原理、实施方法、应用案例及未来发展趋势等方面进行详细阐述。

关键词:信息安全技术;主动扫描;网络安全评估;漏洞检测

一、引言

随着信息技术的飞速发展,网络安全问题日益凸显。黑客攻击、数据泄露等安全事件频发,给个人、企业和国家带来了巨大损失。为了有效应对这些安全威胁,各种信息安全技术应运而生。主动扫描作为其中的一种重要技术,通过主动探测目标系统的安全状况,为发现潜在漏洞和风险点提供了有力支持。

二、主动扫描的基本概念

主动扫描是指安全工具或系统主动向目标网络或主机发送探测请求,通过分析响应来获取目标系统信息、识别开放端口、检测服务漏洞的技术手段。与被动扫描(仅监听网络流量而不发送探测包)相比,主动扫描具有主动性、全面性和高效性等特点。它能够在较短时间内完成大规模扫描,覆盖所有指定的检测项,为安全评估提供丰富的数据支持。

三、主动扫描的技术原理

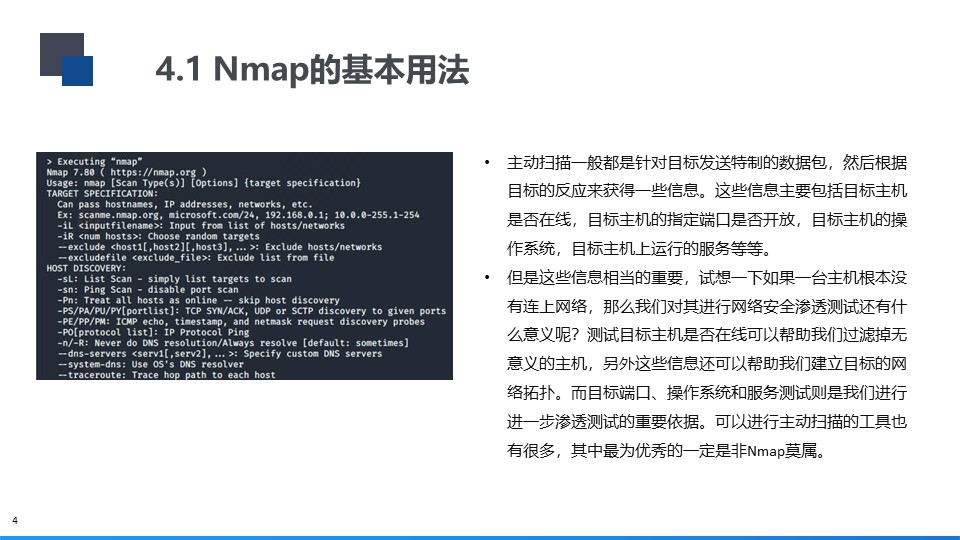

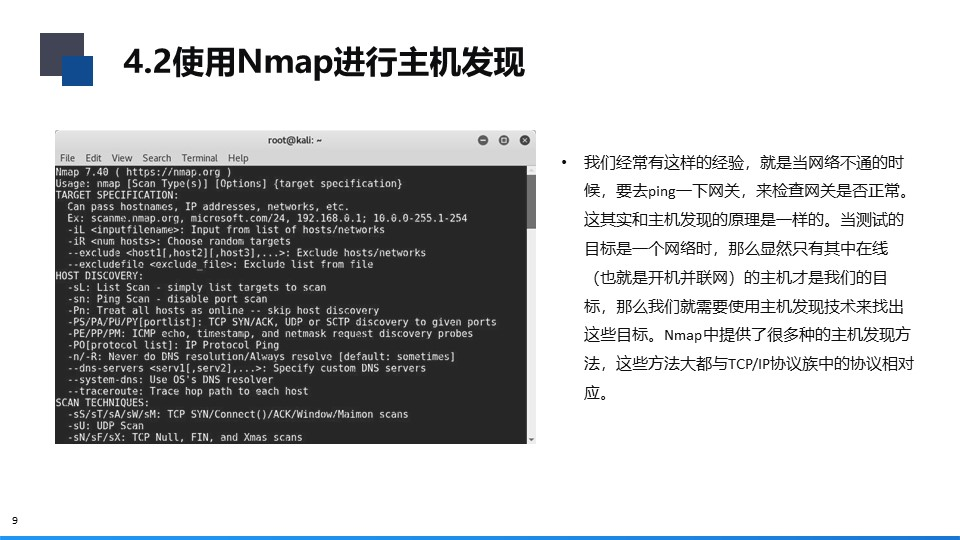

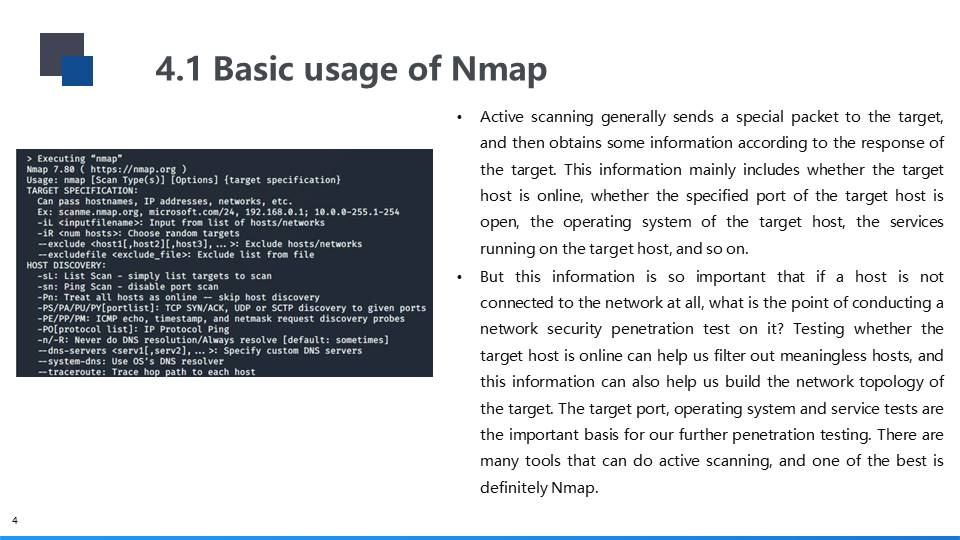

主动扫描的核心在于向目标系统发送特制的数据包,并根据目标的反应来获取关键信息。这些信息主要包括目标主机是否在线、目标主机的指定端口是否开放、目标主机的操作系统、目标主机上运行的服务等。通过分析这些信息,安全人员可以判断目标系统是否存在安全漏洞,并采取相应的修复措施。

3.1 端口扫描

端口扫描是主动扫描的基础步骤之一。通过扫描目标系统的端口,安全人员可以了解哪些服务正在运行,从而发现潜在的安全风险。常见的端口扫描技术包括TCP SYN扫描、TCP连接扫描、UDP扫描等。

3.2 漏洞扫描

漏洞扫描是主动扫描的核心环节。漏洞扫描工具会使用漏洞特征库来比对目标系统的响应,以确定是否存在可被利用的漏洞。这些漏洞可能包括操作系统漏洞、应用程序漏洞、配置错误等。

3.3 服务识别与操作系统检测

除了端口扫描和漏洞扫描外,主动扫描还可以识别目标系统上运行的具体服务及其版本信息,以及检测目标系统的操作系统类型和版本。这些信息对于后续的安全评估和渗透测试至关重要。

四、主动扫描的实施方法

4.1 选择合适的扫描工具

目前市场上存在多种主动扫描工具,如Nmap、OpenVAS、Nessus等。这些工具各具特色,适用于不同的扫描场景和需求。安全人员应根据实际情况选择合适的扫描工具,并进行配置和优化。

4.2 制定扫描策略

在进行主动扫描前,安全人员应制定详细的扫描策略。这包括确定扫描目标、扫描范围、扫描时间、扫描强度等参数。合理的扫描策略可以提高扫描效率,减少对目标系统的影响。

4.3 执行扫描并分析结果

按照扫描策略执行扫描任务,并收集和分析扫描结果。对于发现的漏洞和风险点,安全人员应及时进行修复或采取相应的安全防护措施。同时,还应对扫描过程进行记录和审计,以便后续追溯和改进。

五、主动扫描的应用案例

5.1 网络安全评估

在企业或组织的网络安全评估中,主动扫描是不可或缺的一环。通过对目标网络进行全面扫描,安全人员可以及时发现潜在的安全漏洞和风险点,为后续的安全加固提供依据。

5.2 系统管理员自查

系统管理员可以定期使用主动扫描工具对自己管理的系统进行检查,及时发现并修复潜在的安全问题,保障系统的稳定运行。

5.3 安全测试

在软件开发过程中,开发人员可以使用主动扫描工具对应用程序进行安全测试,发现并修复可能存在的漏洞,提高软件的安全性。

六、主动扫描面临的挑战与未来发展趋势

6.1 面临的挑战

尽管主动扫描在信息安全领域发挥着重要作用,但它也面临着一些挑战。例如,主动扫描可能会被目标系统的防火墙或入侵检测系统(https://baike.baidu.com/item/%E5%85%A5%E4%BE%B5%E6%A3%80%E6%B5%8B%E7%B3%BB%E7%BB%9F/404710)发现,从而引发警报;不当的主动扫描可能会对目标系统造成一定的负担,影响其正常运行;此外,随着网络技术的不断发展,新的安全漏洞和攻击手段层出不穷,对主动扫描技术的准确性和效率提出了更高的要求。

6.2 未来发展趋势

为了应对这些挑战,主动扫描技术将不断发展和完善。未来,主动扫描将更加注重智能化和自动化。通过引入人工智能和机器学习技术,主动扫描工具可以自动识别和分析扫描结果,提高漏洞检测的准确性和效率。同时,主动扫描还将与其他安全技术(如防火墙、入侵检测系统(https://baike.baidu.com/item/%E5%85%A5%E4%BE%B5%E6%A3%80%E6%B5%8B%E7%B3%BB%E7%BB%9F/404710)等)进行深度融合,形成更加完善的安全防护体系。

七、结论

主动扫描作为信息安全技术中的重要一环,在网络安全评估、系统管理员自查和安全测试等方面发挥着重要作用。通过深入探讨主动扫描的基本概念、技术原理、实施方法、应用案例及未来发展趋势等方面内容,本文旨在为安全人员提供一份全面而深入的参考指南。未来,随着网络技术的不断发展和安全威胁的不断变化,主动扫描技术将不断适应新的需求和挑战,为保障网络安全发挥更加重要的作用。

摘要

主动扫描作为信息安全防御体系的核心技术,通过主动探测目标系统识别潜在漏洞与风险。本文从技术原理、工具应用、实施流程、法律风险及未来趋势五个维度展开系统性分析,结合典型案例提出最佳实践建议。研究结果表明,合理使用主动扫描技术可显著提升企业安全防护能力,但需严格遵循合规框架与风险控制机制。

主动扫描技术通过主动探测与数据分析,为企业提供了高效的风险发现能力。然而,其应用需严格遵循法律框架与风险控制机制。未来,随着AI、云原生等技术的发展,主动扫描将向智能化、自动化方向演进,成为企业安全运营的核心能力之一。

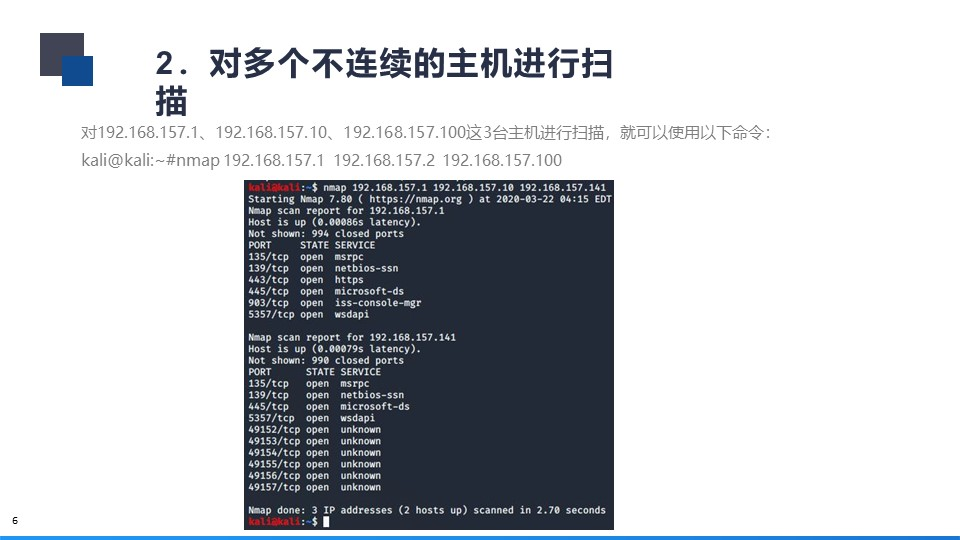

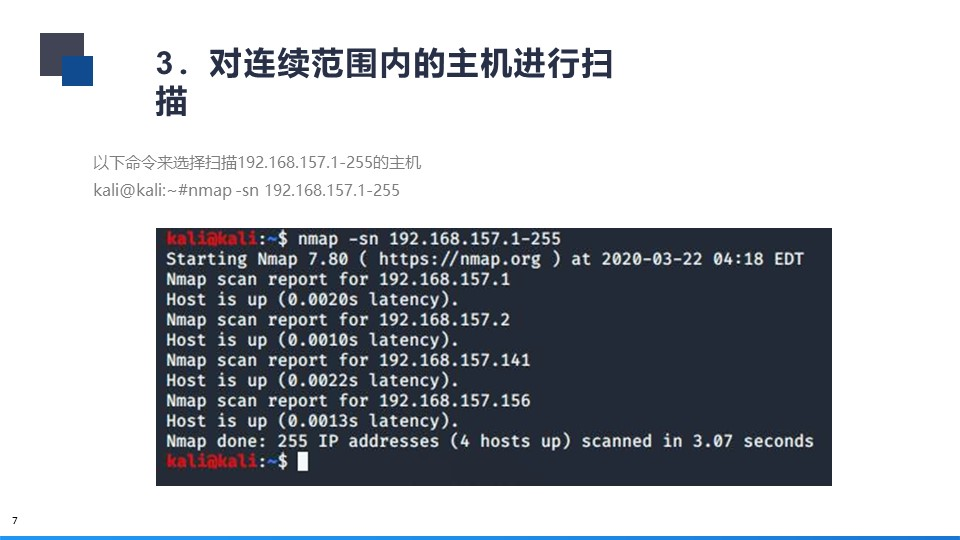

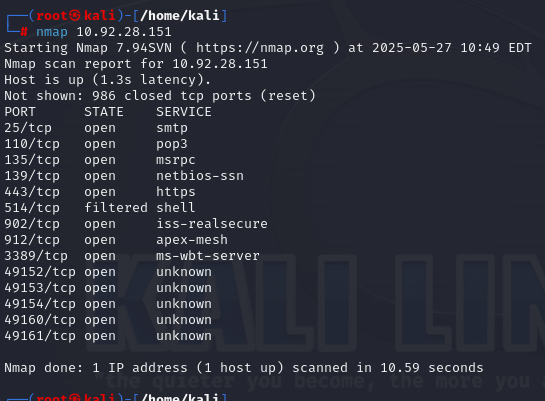

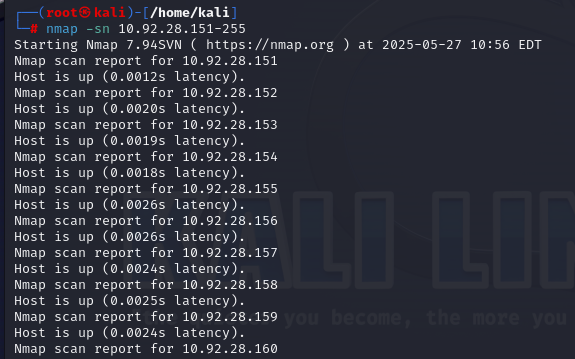

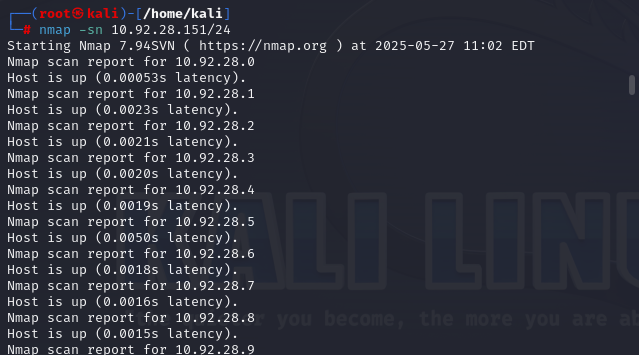

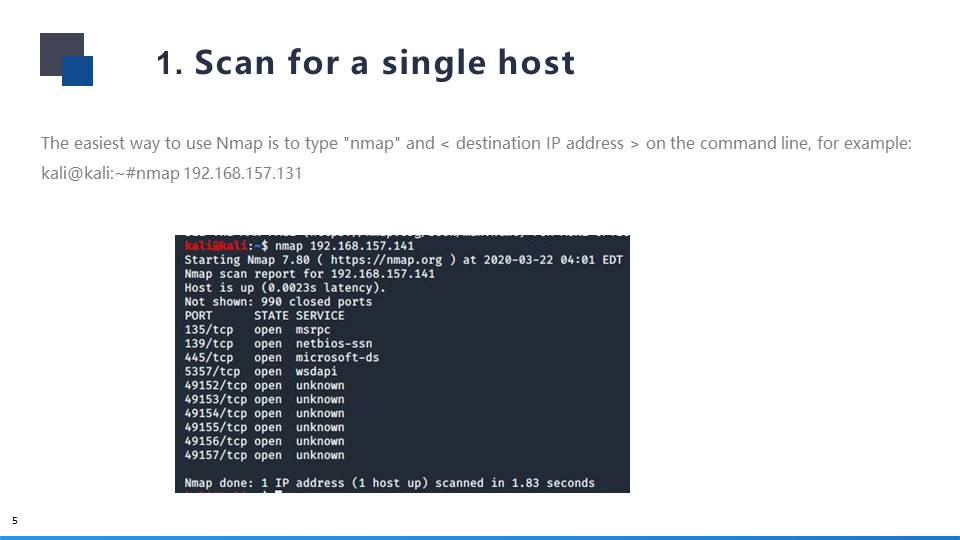

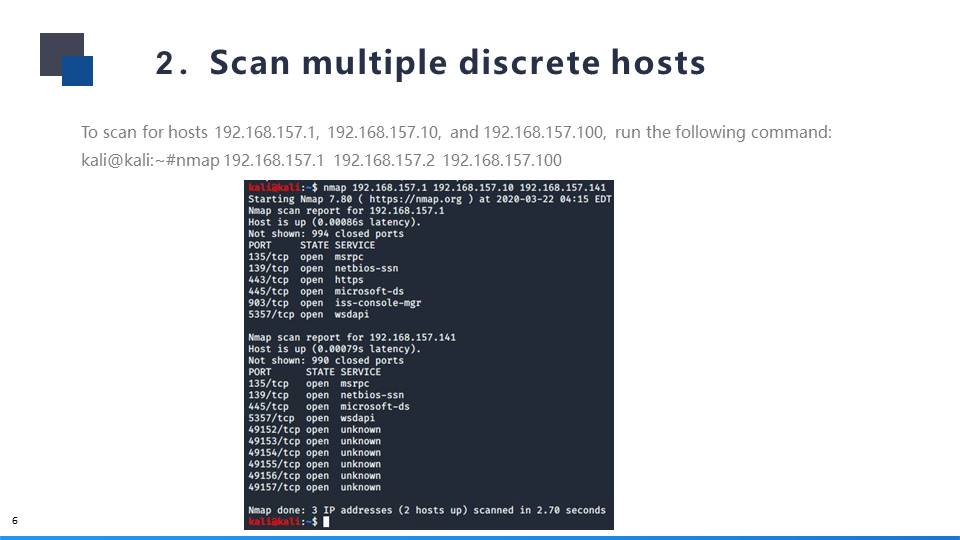

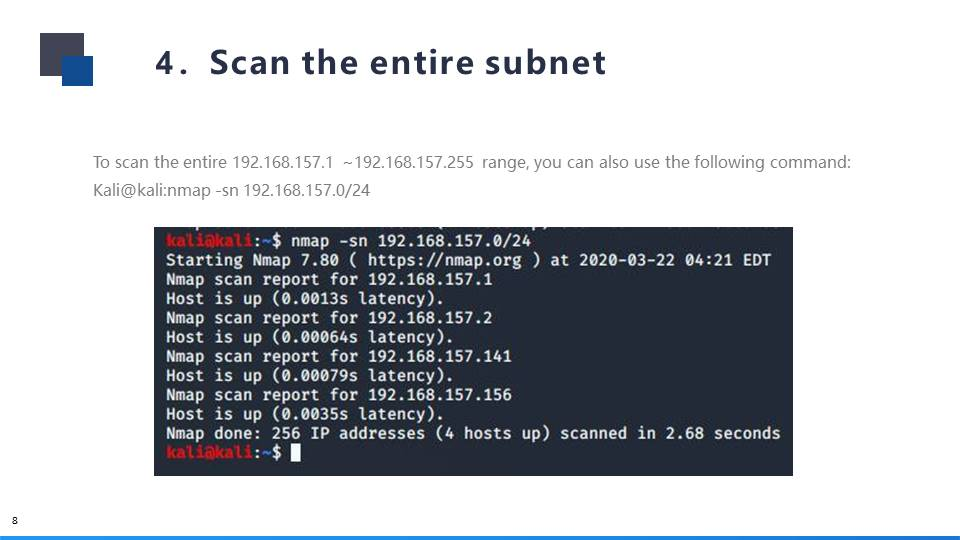

对单个主机扫描

在命令行输入nmap <目标地址> 如下图:

主动扫描技术在信息安全中的应用

正文:

一、引言

随着信息技术的飞速发展,网络已经成为人们日常生活和工作的重要载体。然而,网络安全问题日益严重,信息安全已经成为我国国家战略的重要组成部分。在这种背景下,信息安全技术的研究与应用显得尤为重要。主动扫描技术作为一种积极的信息安全防护手段,能够在一定程度上发现并消除潜在的安全隐患。本文将对主动扫描技术进行概述,分析信息安全威胁,探讨主动扫描实施策略,并与被动扫描进行对比,最后对主动扫描技术的发展进行展望。

二、主动扫描技术概述

主动扫描技术是指通过发送特定的探测数据包,主动地对目标网络或系统进行安全检测的技术。它主要包括以下几种方法:

1. 端口扫描:通过发送特定的探测数据包,检测目标主机的开放端口,从而判断目标主机上可能存在的服务。

2. 服务识别:根据目标主机的响应数据包,分析其提供的服务类型,进一步判断是否存在安全漏洞。

3. 漏洞扫描:针对特定的漏洞,发送相应的探测数据包,检测目标主机是否存在该漏洞。

4. 漏洞利用:在发现目标主机存在漏洞后,尝试利用该漏洞,获取目标主机的控制权。

三、信息安全威胁分析

信息安全威胁主要包括以下几个方面:

1. 网络攻击:黑客通过各种手段,如拒绝服务攻击、网络入侵等,对目标网络或系统进行破坏。

2. 恶意代码:病毒、木马等恶意代码通过电子邮件、网页等途径传播,对用户计算机系统造成破坏。

3. 信息泄露:由于安全配置不当、漏洞等原因,导致敏感信息泄露。

4. 内部威胁:企业内部员工因利益驱动、不满等原因,泄露或破坏企业信息。

5. 网络钓鱼:通过伪造邮件、网页等手段,诱骗用户泄露个人信息。

四、主动扫描实施策略

1. 制定扫描计划:根据企业的实际需求,制定合理的扫描计划,包括扫描范围、扫描频率等。

2. 选择合适的扫描工具:根据扫描目标和需求,选择合适的扫描工具,如Nessus、OpenVAS等。

3. 扫描前的准备工作:确保扫描工具能够正常访问目标网络,并对扫描工具进行配置。

4. 执行扫描:按照扫描计划,对目标网络或系统进行扫描。

5. 分析扫描结果:对扫描结果进行分析,发现存在的安全隐患,并制定相应的整改措施。

6. 整改与复测:根据分析结果,对发现的安全隐患进行整改,并重新进行扫描,验证整改效果。

五、主动扫描与被动扫描对比

1. 主动扫描:通过发送探测数据包,主动发现目标网络或系统的安全隐患。优点是能够发现潜在的安全隐患,缺点是可能对目标网络或系统造成一定的干扰。

2. 被动扫描:通过监听网络流量,分析目标网络或系统的安全状况。优点是对目标网络或系统无干扰,缺点是只能发现已经发生的安全事件,不能主动发现潜在的安全隐患。

六、结论与展望

主动扫描技术作为一种积极的信息安全防护手段,能够在一定程度上发现并消除潜在的安全隐患。与被动扫描相比,主动扫描具有更高的检测效率和发现潜在风险的能力。然而,主动扫描也可能对目标网络或系统造成一定的干扰。因此,在实际应用中,应根据具体需求,合理选择主动扫描与被动扫描相结合的方案。

展望未来,随着信息安全技术的不断发展,主动扫描技术将更加智能化、自动化。同时,结合人工智能、大数据等技术,主动扫描技术将能够更加准确地发现和消除潜在的安全隐患,为我国信息安全事业做出更大的贡献。

信息安全主动扫描技术解析

信息安全主动扫描技术解析

1082

1082

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?