2024 年发生了相当多的备受瞩目的网络攻击,Dell 和 TicketMaster 等大型公司成为数据泄露和其他基础设施泄露的受害者。到 2025 年,这一趋势将继续。因此,要为任何类型的恶意软件攻击做好准备,每个组织都需要提前了解其网络敌人。以下是您现在可以开始准备应对的 5 种常见恶意软件系列。

1. Lumma

Lumma 是一种广泛使用的恶意软件,旨在窃取敏感信息。自 2022 年以来,它一直在暗网上公开出售。这种恶意软件可以有效地从目标应用程序中收集和泄露数据,包括登录凭据、财务信息和个人详细信息。

Lumma 会定期更新以增强其功能。它可以记录来自受感染系统的详细信息,例如浏览历史记录和加密货币钱包数据。它可用于在受感染的设备上安装其他恶意软件。2024 年,Lumma 通过各种方法分发,包括虚假 CAPTCHA 页面、种子和有针对性的网络钓鱼电子邮件。

2. XWorm

XWorm是一种恶意程序,可以让网络犯罪分子远程控制受感染的计算机。它于2022年7月首次出现,可以收集广泛的敏感信息,包括财务细节、浏览历史、保存的密码和加密货币钱包数据。

XWorm允许攻击者通过跟踪击键、捕获网络摄像头图像、收听音频输入、扫描网络连接和查看打开的窗口来监控受害者的活动。它还可以访问和操纵计算机的剪贴板,潜在地窃取加密货币钱包凭证。

2024年,XWorm参与了许多大规模攻击,包括利用CloudFlare隧道和合法数字证书的攻击。

3. AsyncRAT

AsyncRAT是名单上的另一个远程访问木马。首次出现在2019年,最初是通过垃圾邮件传播的,经常利用2019年冠状病毒病大流行作为诱饵。从那以后,该恶意软件越来越受欢迎,并被用于各种网络攻击。

随着时间的推移,AsyncRAT已经发展到包含广泛的恶意功能。它可以秘密记录受害者的屏幕活动、记录击键、安装其他恶意软件、窃取文件、在受感染的系统上保持持久存在、禁用安全软件以及发起攻击以淹没目标网站。

2024年,AsyncRAT仍然是一个重大威胁,通常伪装成盗版软件。它也是首批作为涉及AI生成的脚本的复杂攻击的一部分分发的恶意软件系列之一。

4. Remcos

Remcos是一种恶意软件,其创建者将其作为合法的远程访问工具进行营销。自2019年推出以来,它已被用于众多攻击中,以执行广泛的恶意活动,包括窃取敏感信息、远程控制系统、记录击键、捕获屏幕活动等。

2024年,分发Remcos的活动使用了基于脚本的攻击等技术,这些攻击通常从启动PowerShell脚本以部署恶意软件的VBScript开始,并通过利用恶意XML文件利用CVE-2017-11882等漏洞。

5. LockBit

LockBit 是一种主要针对 Windows 设备的勒索软件。它被认为是最大的勒索软件威胁之一,占所有勒索软件即服务 (RaaS) 攻击的很大一部分。LockBit 组织的去中心化性质使其能够入侵全球众多知名组织,包括英国皇家邮政和印度国家航空航天实验室(2024 年)。

执法机构已采取措施打击 LockBit 集团,导致多名开发人员和合作伙伴被捕。尽管做出了这些努力,该集团仍在继续运营,并计划在 2025 年发布新版本 LockBit 4.0。

本文转自 https://blog.youkuaiyun.com/weixin_55163056/article/details/145027454?spm=1001.2014.3001.5501,如有侵权,请联系删除。

网络安全学习路线&学习资源

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

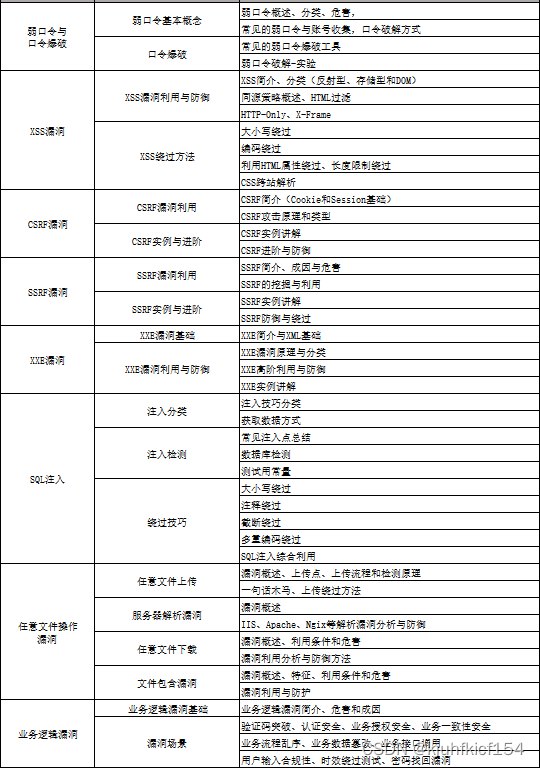

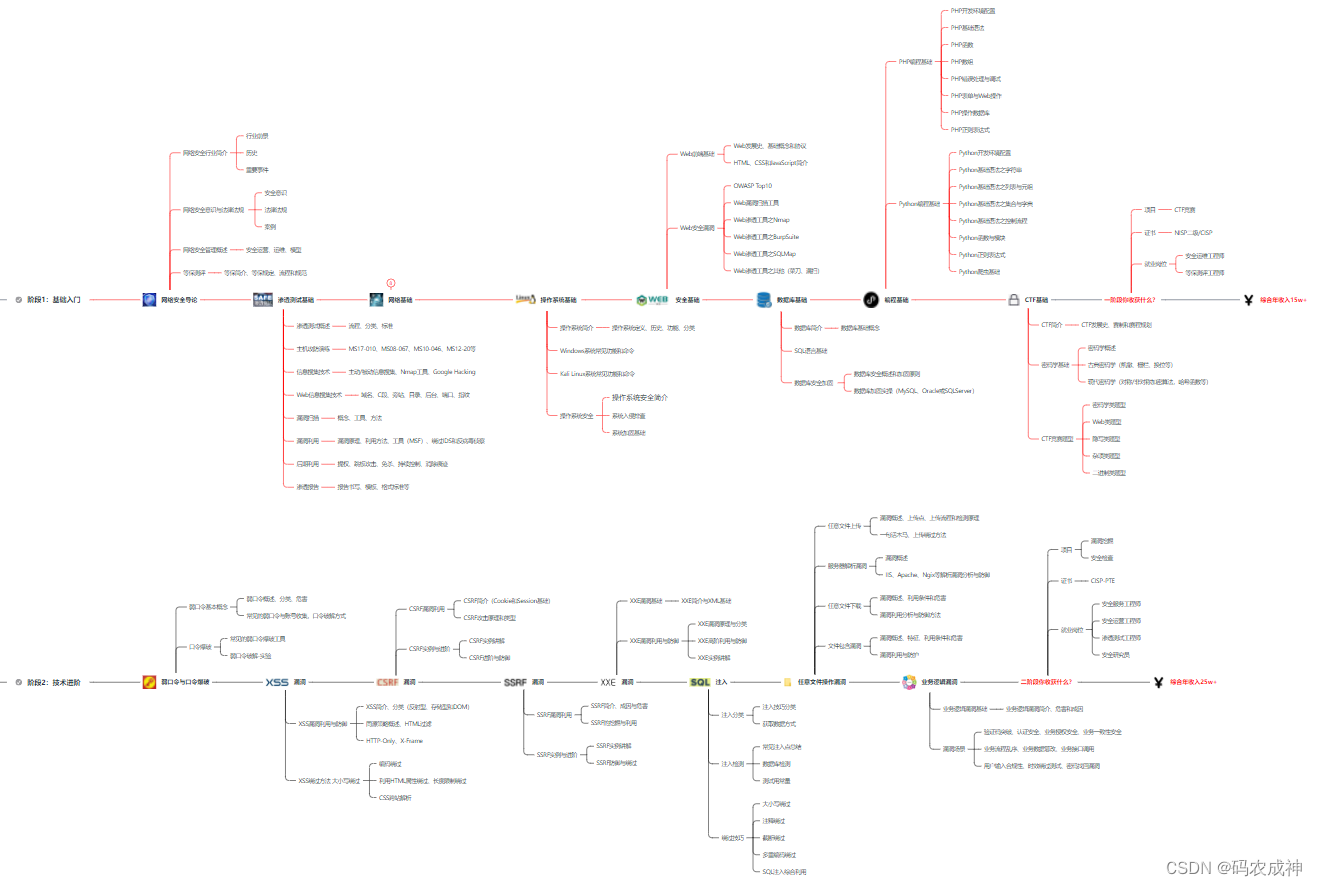

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

网络安全学习路线&学习资源

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

1035

1035

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?