当你的才华

还撑不起你的野心时

那你就应该静下心来学习

代码审计学习线上实验,都是CE一边实操,一边整理的笔记,方便以后翻看时,可快速查阅。

目录

身份认证漏洞

认证的目的是为了认出用户是谁,而授权的目的是为了决定用户能够做什么,身份认证实际上就是一个验证凭证的过程

简介

Web身份认证通常使用Cookie、Session、Openid、OAuth、SSO、REST等进行认证,而其中最常使用的是Cookie和Session。 cookie和session都能够进行会话跟踪,它们的区别在于:

-

Session是在服务端保存的一个数据结构,用来跟踪用户的状态,这个数据可以保存在集群、数据库、文件中;

-

Cookie是客户端保存用户信息的一种机制,用来记录用户的一些信息,也是实现Session的一种方式。

cookie身份认证漏洞

这种漏洞原理相当简单,因为cookie能够存储用户信息,某些网站的权限验证机制是直接读取cookie中的字段来判断权限,所以我们能够直接通过修改cookie中的值来绕过验证

实例:

verification

-

<?php

-

session_start();

-

if(

isset($_COOKIE[

'username']))

-

{

-

$username = $_COOKIE[

'username'];

-

if($username == root)

-

-

echo

"<td width='150'><div align='middle'> 欢迎您登录系统".$_SESSION[

'username'].

"管 理员!</div></td>";

-

if($username == shiyanlou)

-

echo

"<td width='150'><div align='middle'> 欢迎普通用户 ".$_SESSION[

'username'].

"!</div></td>";

-

-

}

-

echo

"<td width='150'><div align='middle'> <a href='logout.php'> 注销</a></div></td>";

-

?>

从上述代码中看到,该页面直接读取cookie中的username字段进行的权限判断,这种方式非常不安全

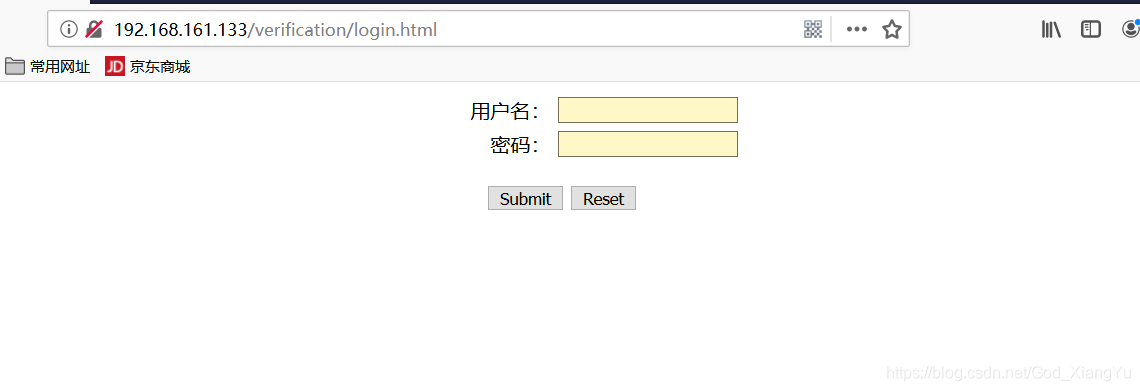

打开浏览器,输入URL:http://192.168.161.133/verification/login.html

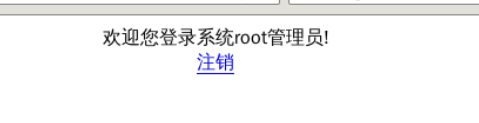

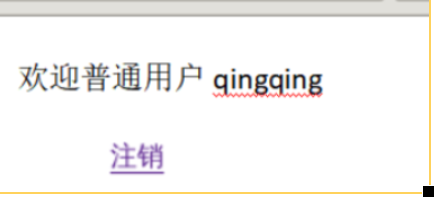

管理员登录 账号:root 密码:root 普通用户登录 账号:qingqing 密码:qingqing

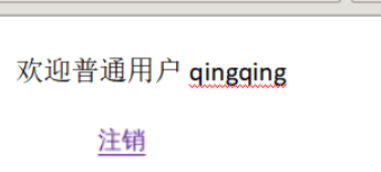

普通用户:

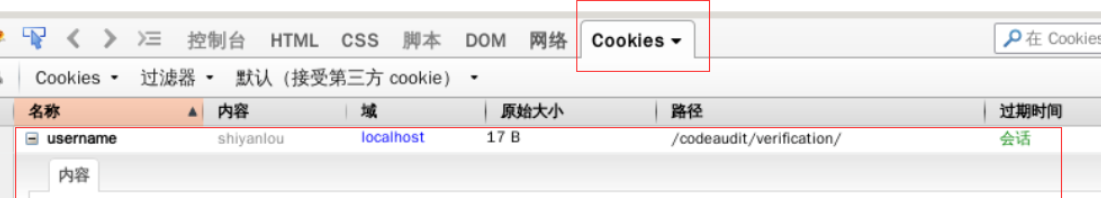

下载firebug,打开F12 使用Firebug抓包:

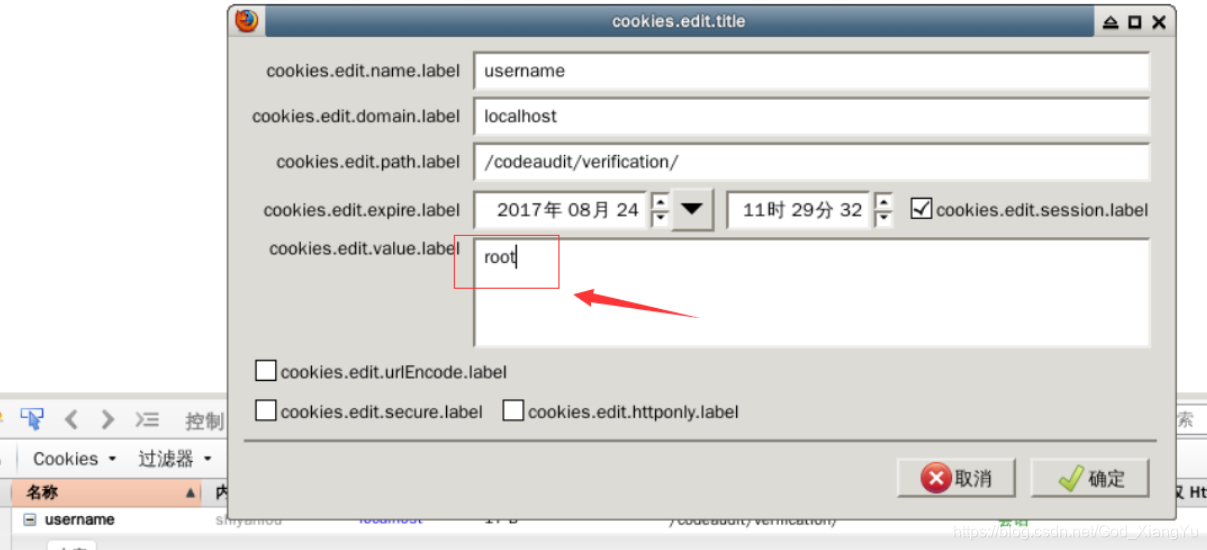

右键选择编辑,修改qingqing为root,并确定:

接下来我们按F5刷新页面看看:

可以看到,我们此时已经是管理员权限了

seesionid 固定漏洞

seesionid 固定攻击的核心要点就是让合法用户使用攻击者预先设定的session ID来访问被攻击的应用程序,一旦用户的会话ID被成功固定,攻击者就可以通过此session ID来冒充用户访问应用程序。 简单来讲,攻击者要想办法,让某个用户通过他预先选择的session标识符来访问系统,一旦系统接收到了这个用户的请求,并且使用用户传递过来的session标识创建了会话,攻击者就可以使用这个session标识了

代码如下:

-

<?php

-

session_start();

-

-

if (!

isset($_SESSION[

'count']))

-

{

-

$_SESSION[

'count'] =

0;

-

}

-

else

-

{

-

$_SESSION[

'count']++;

-

}

-

-

echo $_SESSION[

'count'];

-

?>

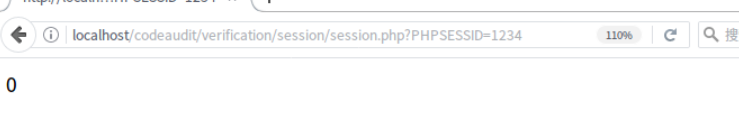

该页面在第一次访问的时候,这段代码会输出0, 刷新页面,将输出1。不断刷新的话,输出的数值会不断增大,这意味着每一次请求的值得到了保留,客户端和服务端之间的状态得到了保持。

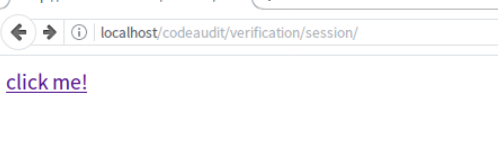

我们在url中包括预先设定的session标识符, 再通过该url访问网页时,服务器就会根据传递过来的session标识创建会话,比如:

-

<a href=

"http://localhost/verification/session/session.php?PHPSESSID=1234">

-

click me!

-

</a>

并且之后即便更换一台电脑或者浏览器访问通过此链接访问此页面,也会继续使用一开始创建的seesion id进行会话。 比如:

刷新页面,输出数字会不断增大:

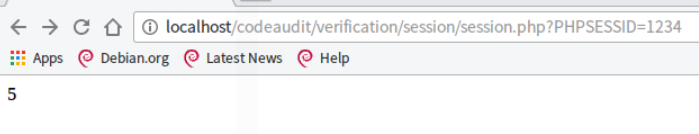

为了模拟攻击者从另一台电脑访问该页面,使用另外一个浏览器访问该链接:

可以看到初次访问的输出值不是0,而是在firefox上面浏览器中最后输出值基础上增加了1。这说明你已经侵入了前一次创建的session,虽然你在同一台电脑上,但是这两个不同的浏览器就可以代表两个不同的用户,后者成功冒充成了前者

漏洞防范

• cookie身份认证漏洞防范

单纯的cookie容易被修改,所以我们添加session变量对cookie进行验证,添加的代码如下: login.php:

-

if(

isset($_COOKIE[

'username']))

-

{

-

$_SESSION[

'veri'] = $_COOKIE[

'username'];

-

header(

"location: main.php");

-

}

-

在cookie创建时,就同时用session再保存一份cookie的值,并且session存放在服务端,不易被修改。 main.php:

-

if($_COOKIE[

'username']==$_SESSION[

'username'])

-

{

-

-

-

if($_COOKIE[

'username'] == root)

-

echo

"<td width='150'><div align='middle'> 欢迎您登录系统".$_COOKIE[

'username'].

"管理员!</div></td>";

-

if($_COOKIE[

'username'] == shiyanlou)

-

echo

"<td width='150'><div align='middle'> 欢迎普通用户".$_COOKIE[

'username'].

"!</div></td>";

-

-

}

-

else{

-

echo

"<td width='150'><div align='middle'> 登录失败!请尝试重新登录!</div></td>";

-

}

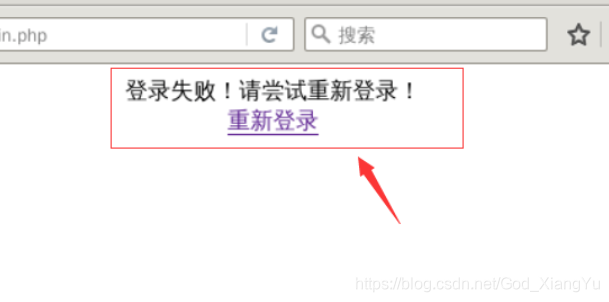

在调用cookie中的值之前,会先使用session对其中的值进行判断,确保未被恶意修改。 在firefox中输入url:localhost/codeaudit/verification/modify/login.html,任然使用shiyanlou账号进行登录:

同样像之前一样,抓包修改cookie并发送,可以看到并没伪冒用户成功:

session固定漏洞防御

常见的防御方案有如下几种:

-

1、更改Session名称。PHP中Session的默认名称是PHPSESSID,此变量会保存在Cookie中,如果攻击者不分析站点,就不能猜到Session名称,阻挡部分攻击。

-

2、关闭透明化Session ID。透明化Session ID指当浏览器中的Http请求没有使用Cookie来存放Session ID时,Session ID则使用URL来传递。

-

3、设置HttpOnly。通过设置Cookie的HttpOnly为true,可以防止客户端脚本访问这个Cookie。

-

4、每当用户登陆的时候就进行重置sessionID

-

5、sessionID闲置过久时,进行重置sessionID

我不需要自由,只想背着她的梦

一步步向前走,她给的永远不重

身份认证漏洞详解

身份认证漏洞详解

本文深入探讨Web应用中常见的身份认证漏洞,包括cookie和session身份认证的原理与常见漏洞,如cookie值修改和sessionID固定攻击,以及如何防范这些安全风险。

本文深入探讨Web应用中常见的身份认证漏洞,包括cookie和session身份认证的原理与常见漏洞,如cookie值修改和sessionID固定攻击,以及如何防范这些安全风险。

1300

1300

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?