虽然在国外在40天以前就有消息在讨论了,但刚才通过一个论坛发现中招的人还不少,发出来警告一下

地址:https://news.ycombinator.com/item?id=14889619

具体事件如下

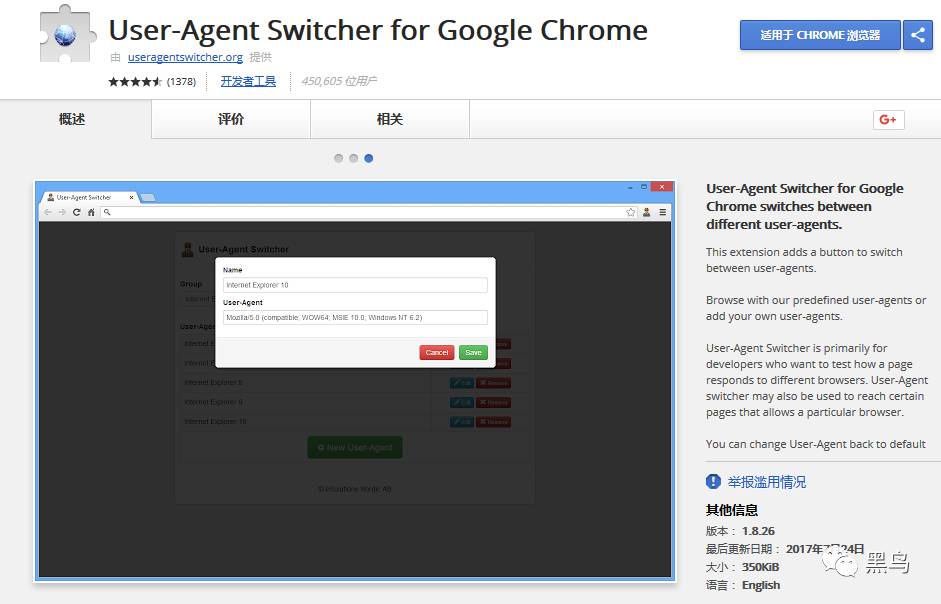

Chrome的User-Agent Switcher插件(45万用户量),目前确认是俄罗斯人写的

https://chrome.google.com/webstore/detail/user-agent-switcher-for-g/ffhkkpnppgnfaobgihpdblnhmmbodake

该插件内嵌有一个木马

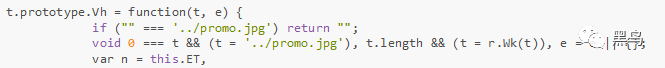

恶意代码隐藏在promo.jpg当中

恶意代码隐藏在promo.jpg当中

恶意样本主要功能为将你打开的每个 tab 的 url 等信息加密发送到 https://uaswitcher.org/logic/page/data

且会通过http://api.data-monitor.info/api/bhrule?sub=116

获取推广链接的规则,打开符合规则的网站时,会在页面插入广告甚至恶意代码.

根据论坛信息,可以发现该插件还被谷歌的员工发文章宣传过

http://www.glennwilson.info/2017/02/the-user-agent-switcher-has-new-owner.html

目前该最新的C&C服务器域名已经更新为以下域名

http://api.facebookadblock.com/

同时发现该名插件制作者的更新域名频率较有规律性

下列为改名作者的其他作品,请各位自行查询

https://chrome.google.com/webstore/detail/nenhancer/ijanohecbcpdgnpiabdfehfjgcapepbm

https://chrome.google.com/webstore/detail/allow-copy/abidndjnodakeaicodfpgcnlkpppapah

https://chrome.google.com/webstore/detail/%D1%81%D0%BA%D0%B0%D1%87%D0%B0%D1%82%D1%8C-%D0%BC%D1%83%D0%B7%D1%8B%D0%BA%D1%83-%D0%B2%D0%BA%D0%BE%D0%BD%D1%82%D0%B0%D0%BA%D1%82%D0%B5/hanjiajgnonaobdlklncdjdmpbomlhoa

https://chrome.google.com/webstore/detail/aliexpress-radar/pfjibkklgpfcfdlhijfglamdnkjnpdeg

目前该事件讨论地址

https://www.v2ex.com/t/389340?from=timeline&isappinstalled=0

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?