服务指纹分析技术

前言

之前有介绍过协议栈指纹分析,协议栈指纹分析是根据不同的操作系统所独有的协议栈来辨别目标的操作系统;而服务指纹分析技术是用来查点各种特定服务

概念

服务指纹分析技术是一项能够快速和有效分析出整个网络系统的自动化技术。在已经知道了如何在一个或多个网络之间扫描开放的端口的情况下,服务指纹分析更进一步揭示了与每一个端口相关联的实际服务。服务指纹分析更加全面,也比端口扫描提供了更多有价值的信息,但是更加耗时,也很容易被察觉。因为该技术会产生更多的通信流量

Nmap版本扫描

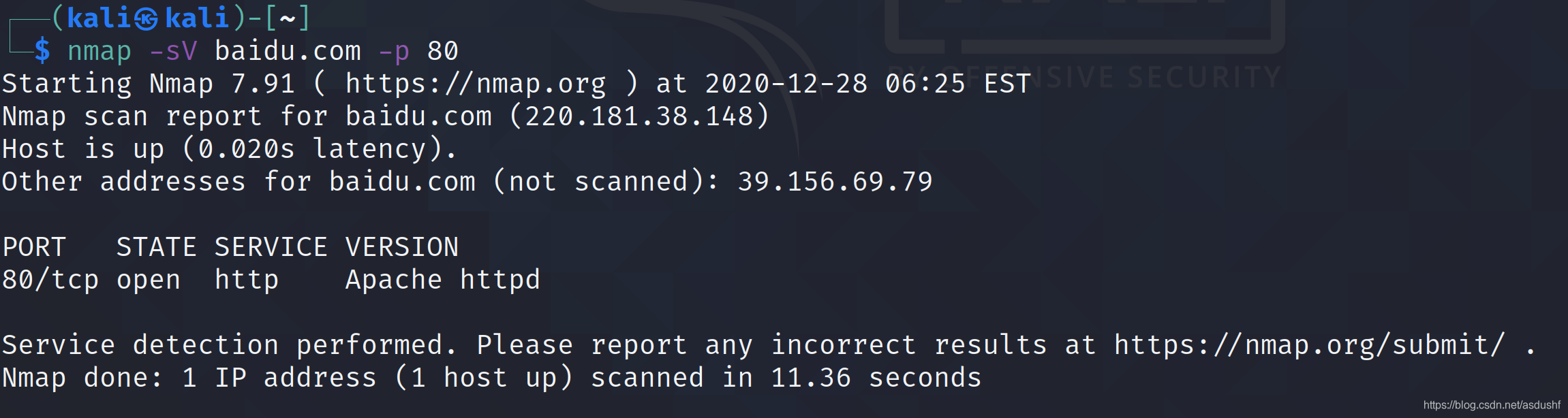

默认状态下,Nmap列出了服务名及其端口。这一服务信息是nmap-services文件提供的,该文件是一个文本文件,用于把服务同其关联的接口对应起来。Nmap使用-sV来审查端口,并别对实现接收到的已知协议的版本和特定协议的版本,这条命令要使用名为nmap-service-probe的文件,其中包含了已知服务响应的信息

上面第一张图是我用虚拟机扫自己电脑,发现状态是过滤(端口被防火墙IDS/IPS屏蔽,无法确定其状态),然后第二张图就选择迫害baidu.com,可以看到

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5784

5784

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?