靶场地址:

https://www.mozhe.cn/bug/detail/WFlZcjJna0dGMjMrT1NNdEtvdzh2Zz09bW96aGUmozhe

根据题意

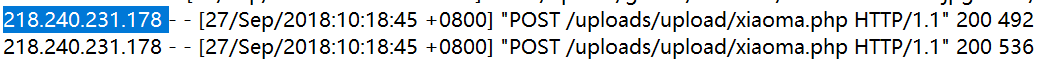

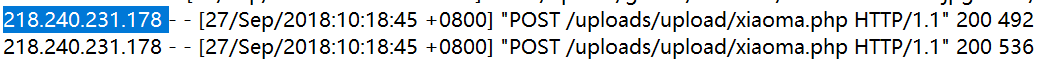

进入环境,下载文件,记事本打开,搜索关键字 php或者upload发现上传的木马

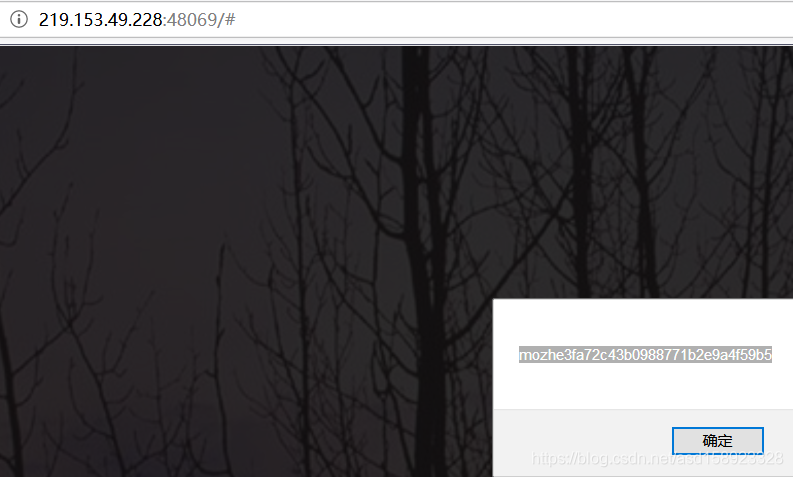

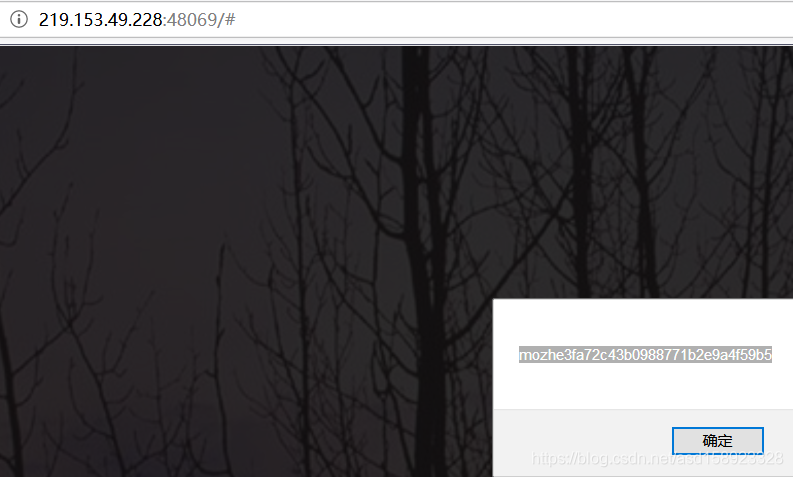

验证IP得到key

日志文件分析溯源(连接WebShell的IP地址)

最新推荐文章于 2024-09-23 21:56:12 发布

靶场地址:

https://www.mozhe.cn/bug/detail/WFlZcjJna0dGMjMrT1NNdEtvdzh2Zz09bW96aGUmozhe

根据题意

进入环境,下载文件,记事本打开,搜索关键字 php或者upload发现上传的木马

验证IP得到key

2370

2370

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?