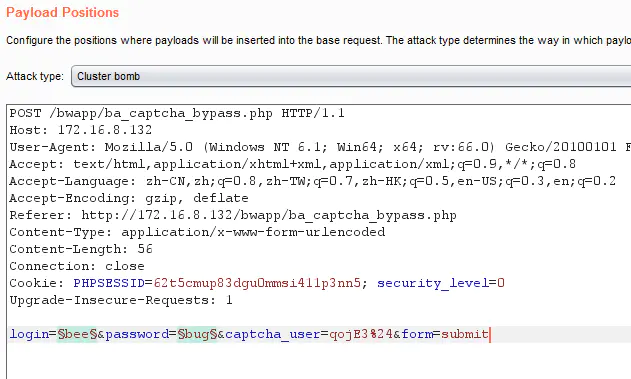

0x01、Broken Auth - CAPTCHA Bypassing

Low

验证码绕过,本题验证码没有时间限制,所以提交一次验证码后,可以暴力破解用户名和密码了

Medium&High

方法如上,依然可以暴力破解。

所以及时销毁验证码的有效性是很必要的。

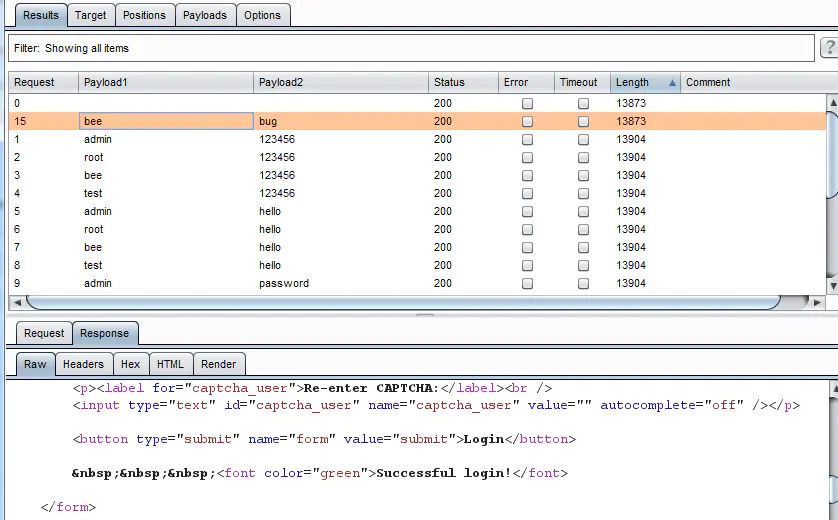

0x02、Broken Auth. - Forgotten Function

Low

在源码中使用了mysqli_real_escape_string()函数,进行了防sql注入验证;

且验证了输入是否为email格式:

只能通过暴力破解邮箱了,挂上你的字典试试看吧

邮箱正确了,会提示你的安全问题,也不会直接显示密码。

Medium

通过源码得知,在中级难度时,安全问题会发送邮箱。

也就是我们平时经常遇到的: 忘记密码需要更改时, 要通过发送修改密码的邮件到绑定的邮箱来修改。

High

会将sha1的随机哈希值发送到邮箱,通过安全问题找回页面重置安全问题

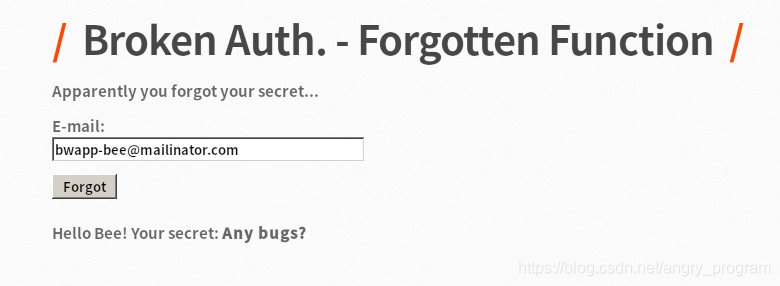

0x03、Broken Auth. - Insecure Login Forms

Low

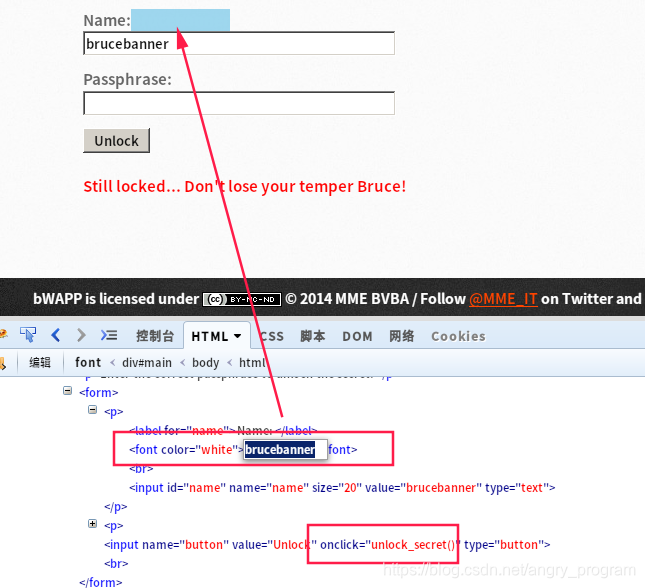

查看网页源代码, 发现敏感(用户)信息泄露:

Medium

查看网页源代码, 同样发现了用户名的泄露; 通过发现unlock按钮的事件:

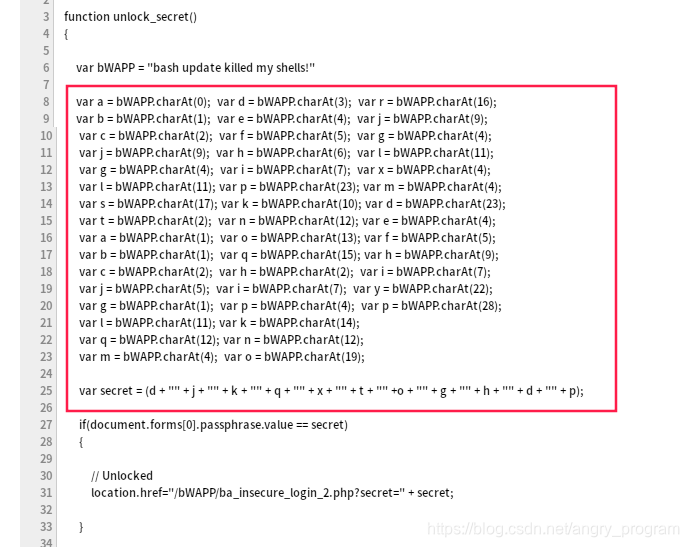

继续在网页源代码中找到 unlock_secret()函数:

将关键解密代码

本文深入剖析了多种常见的安全漏洞,包括验证码绕过、暴力破解、登录表单不安全、会话管理不当等,提供了详细的攻击手段及防御措施。

本文深入剖析了多种常见的安全漏洞,包括验证码绕过、暴力破解、登录表单不安全、会话管理不当等,提供了详细的攻击手段及防御措施。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

756

756

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?