先下载软件,发现是个安卓的apk安装包,安装之后打开:

一、反编译查看源代码

只有一个输入框,其他的点不了。应该是要输入某个字符串然后判断是否正确,之后返回flag。

打开apk反编译:

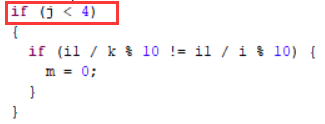

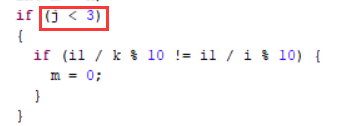

两个类主要的差别就是:

MainActivity

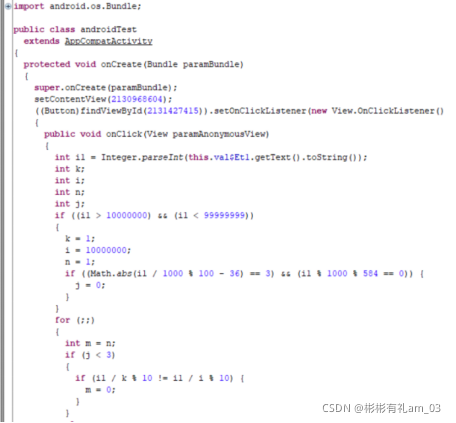

androidTest

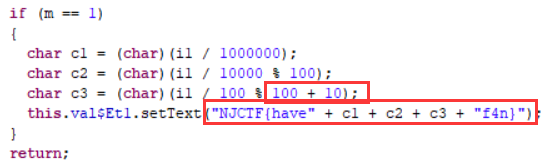

androidTest相比于MainActivity,就是为了不限制之间4,5两位的数字需相等,而且出c3有加10再转换成字符。

方法:正向暴力破解

编写python脚本暴力破解:

MainActivity.java

#!usr/bin/env python

#!coding=utf-8

import math

for i in range(10000000, 99999999):

t = 1

t1 =10000000

flag = 1

if (abs(((i /

本文介绍了如何通过反编译安卓APK,分析源代码,并使用Python脚本进行暴力破解,最终找到符合Bugku提示的正确Flag。过程中涉及到对数字字符串的条件判断及字符转换。解析了两个不同的类,分别得到了两个不同的Flag,根据提示确定了最终的正确Flag为NJCTF{have05if4n}

本文介绍了如何通过反编译安卓APK,分析源代码,并使用Python脚本进行暴力破解,最终找到符合Bugku提示的正确Flag。过程中涉及到对数字字符串的条件判断及字符转换。解析了两个不同的类,分别得到了两个不同的Flag,根据提示确定了最终的正确Flag为NJCTF{have05if4n}

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

911

911