这是信息系统安全实验系列的第一篇~(不知道会不会有机智的学弟学妹找到这里Hhh)

1. 实验目的

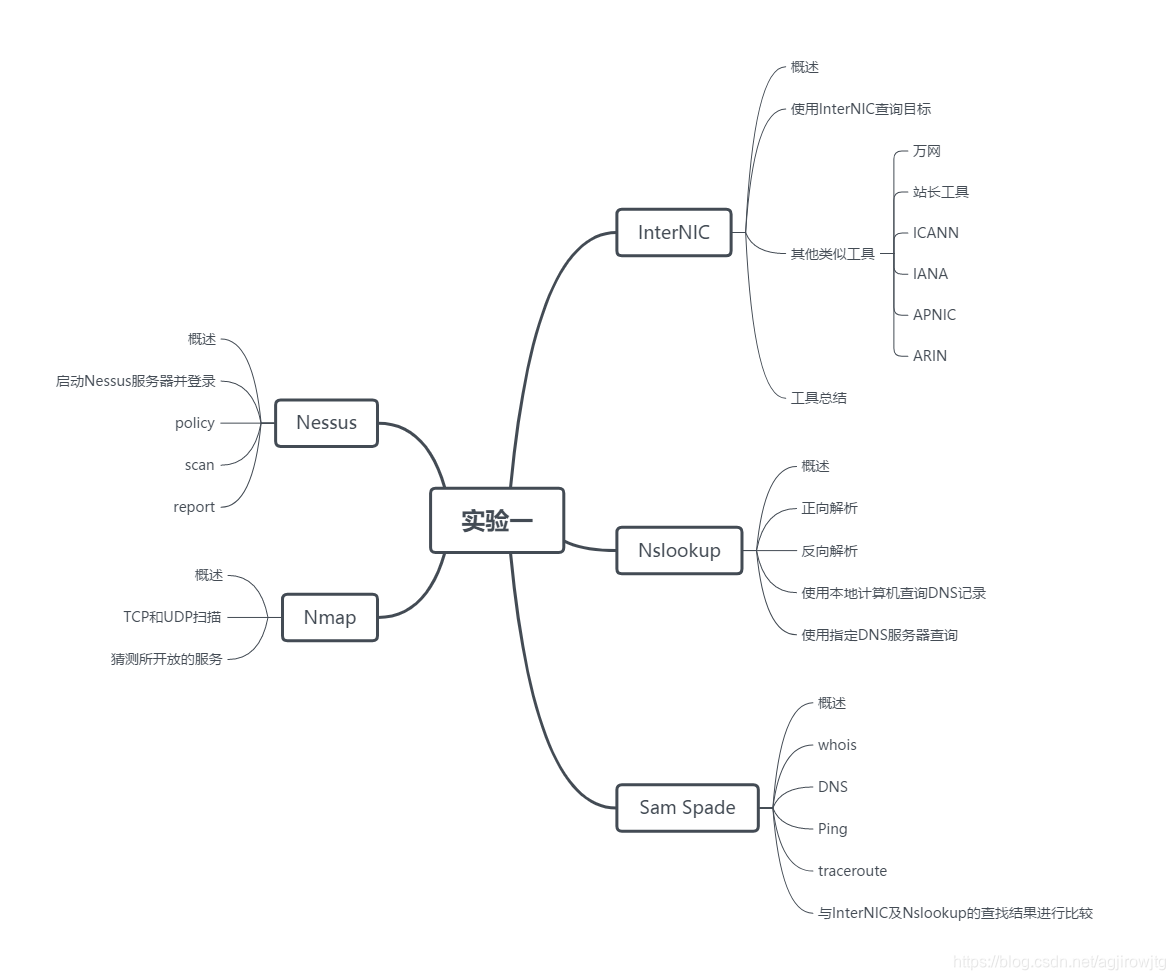

(1)学习使用InterNIC、Nslookup、Sam spade进行查询;

(2)学习Nmap、Nessus的使用方法;

(3)透过信息安全的攻击威胁,初步建立信息安全攻击威胁的认识。

2. 实验环境

(1)硬件

CPU:i7-8550u;内存:8GB

(2)软件

OS:Windows 10;

其他:Samspade

(3)局域网环境

3. 实验内容

4. 实验过程记录

(1)InterNIC

① 概述

为了保证国际互联网络的正常运行和向全体互联网络用户提供服务,国际上设立了国际互联网络信息中心(InterNIC),为所有互联网络用户服务。

InterNIC网站目前由ICANN负责维护,提供互联网域名登记服务的公开信息。

② 查询目标

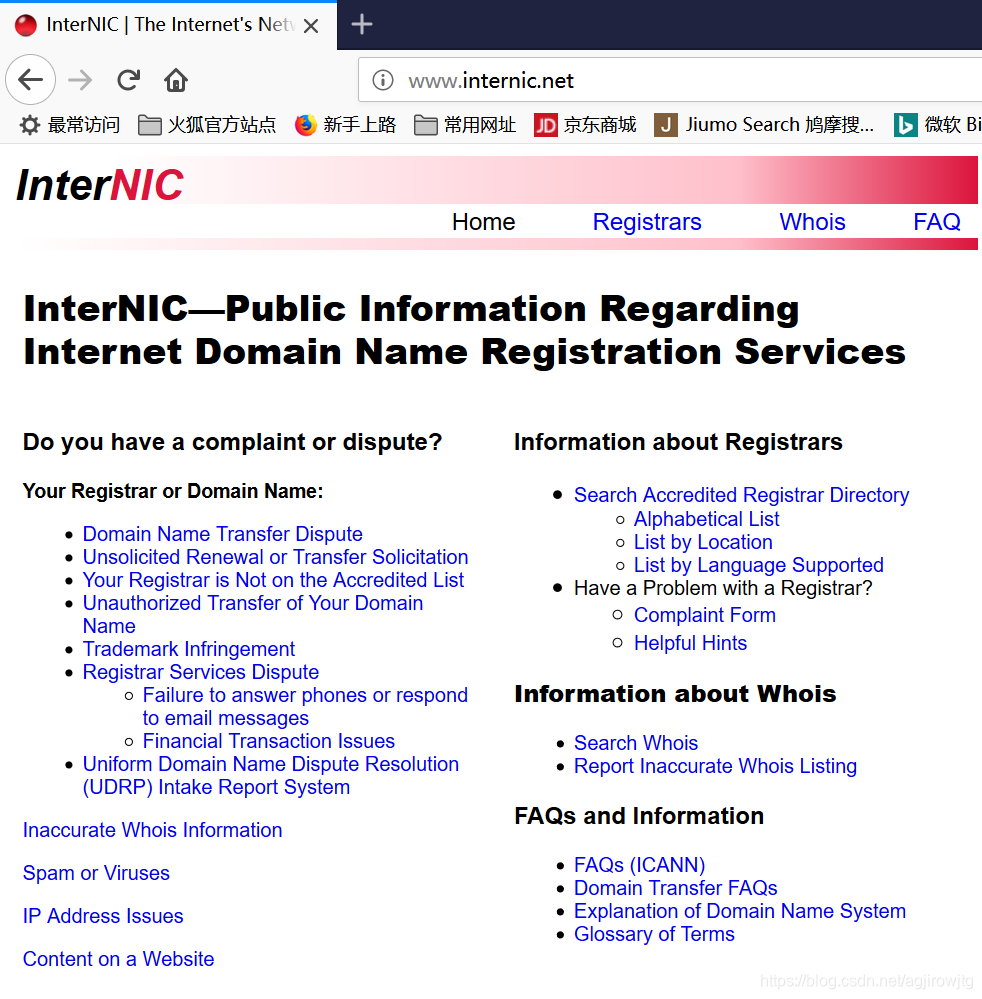

A. 登陆http://www.internic.net,如下图所示:

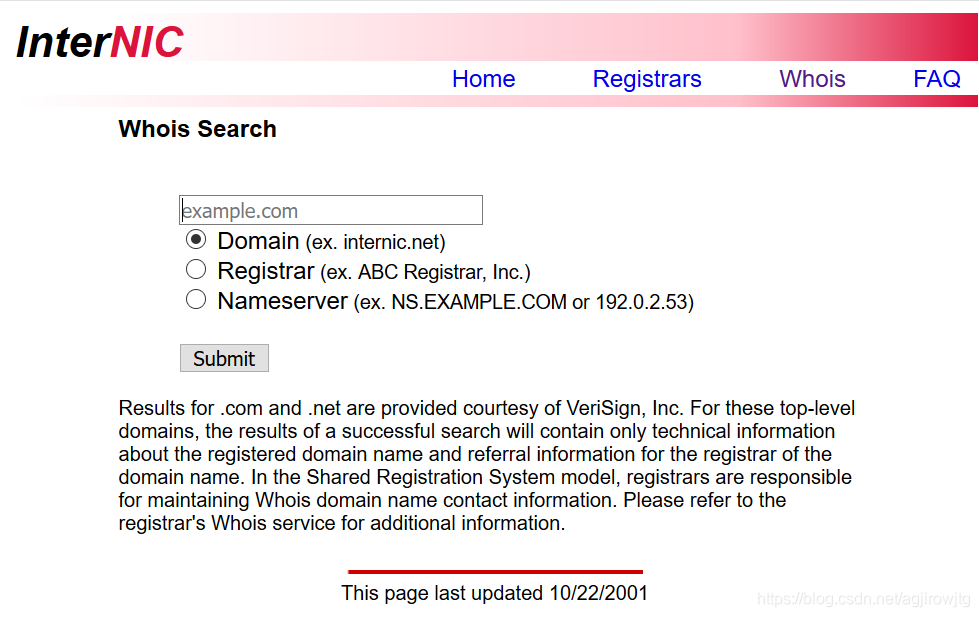

B. 点击Whois查询,如下图所示:

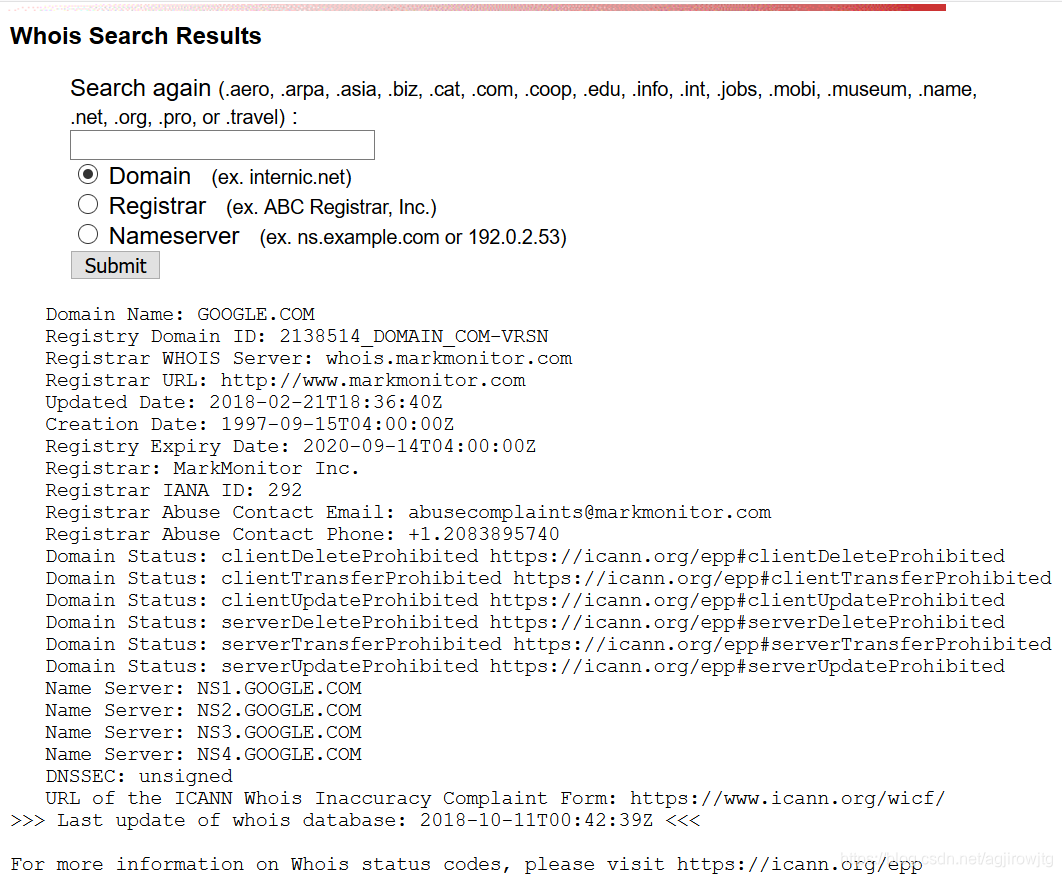

C. 查询Domain,输入“google.com”,结果如下图所示,显示的信息包括查找目标的域名、注册商、相关URL、域名服务器名称及状态、相关日期等:

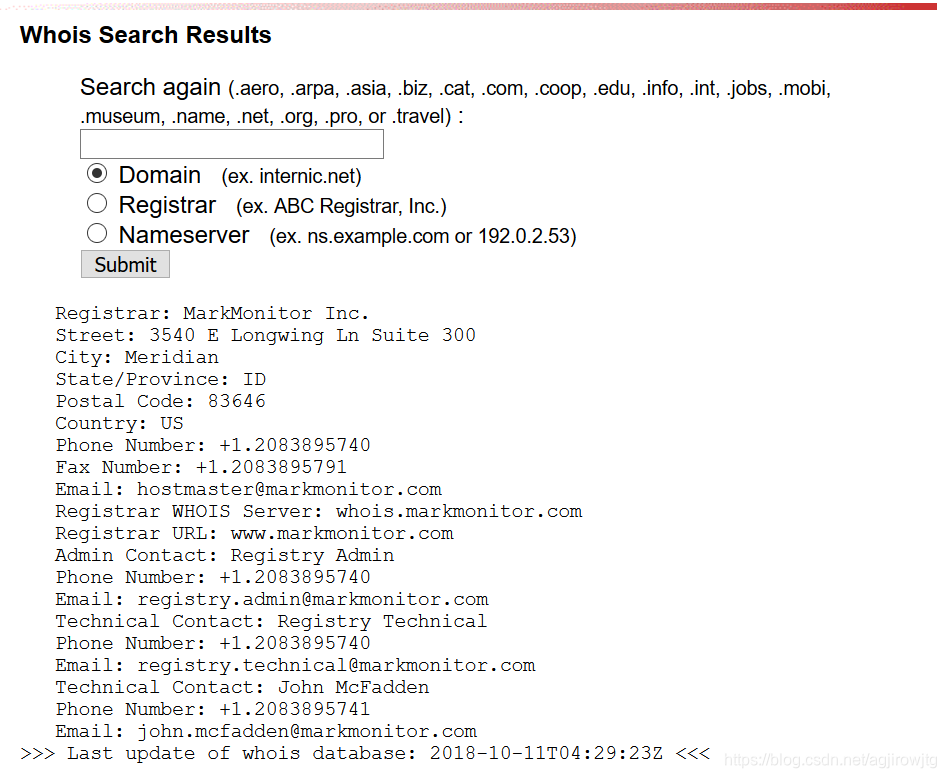

D. 查询Registrar,输入“MarkMonitor Inc.”,查询结果如下图所示,显示的信息包括国家、州、城市、街道、邮编、传真、电子信箱、电话号码等:

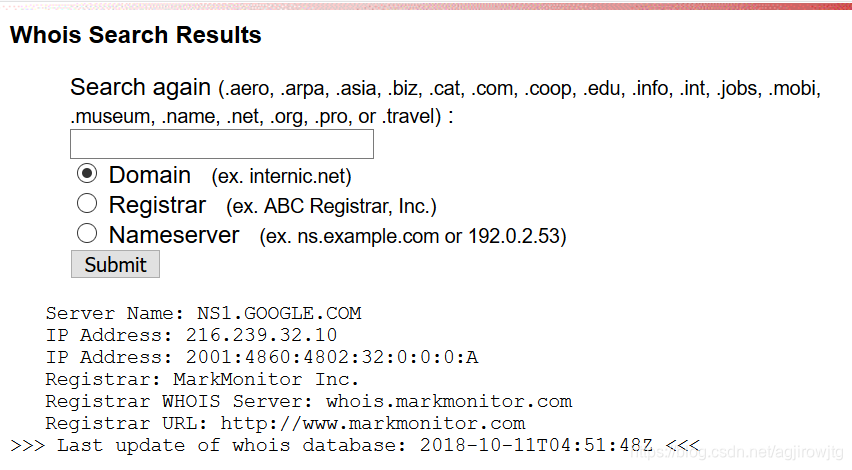

E. 查询Nameserver,输入“NS1.GOOGLE.COM”,查询结果如下图所示,显示的信息包括域名服务器IP地址、注册商、相关URL等:

③ 其他类似工具

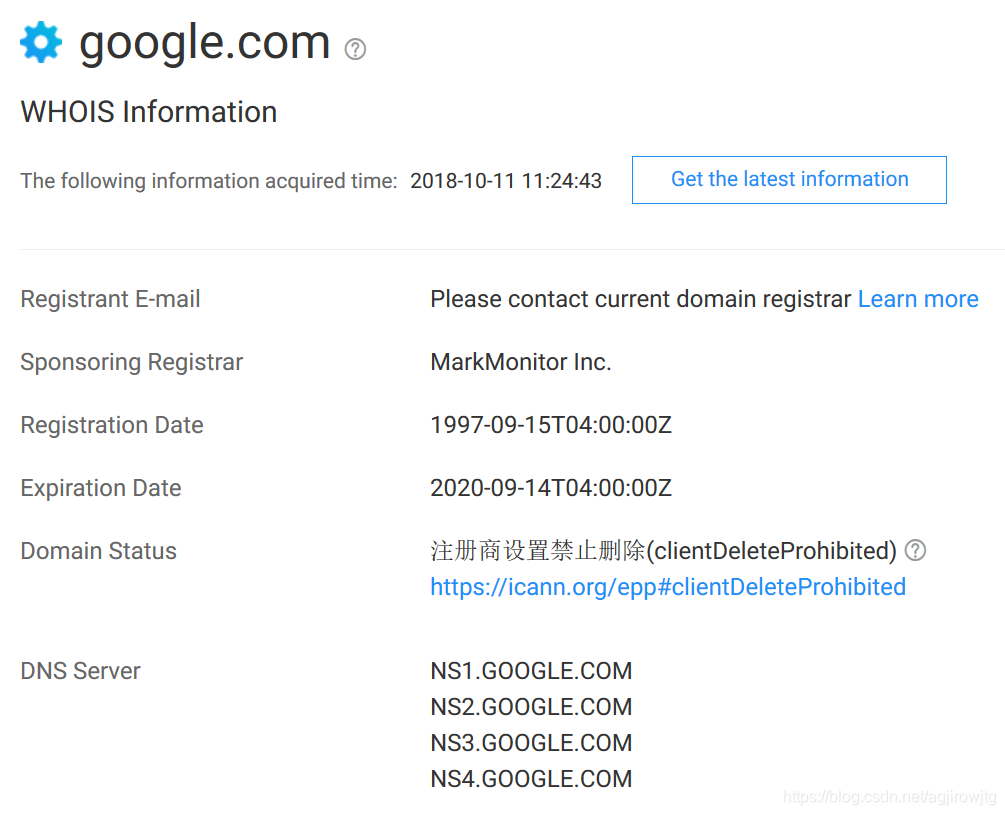

A. 万网(http://www.net.cn),查询google.com结果如下图所示,包括注册商、注册时间、到期时间、域名服务器状态、DNS服务器等等:

B. 站长工具(http://tool.chinaz.com/),查询google.com结果如下图所示,包括注册商、联系人、联系邮箱、联系电话、创建时间、过期时间、域名服务器、DNS、IP地址、数字地址、物理位置等等:

本文介绍了信息系统安全实验的第一部分,涉及InterNIC、Nslookup、Sam Spade、Nmap和Nessus的使用。实验旨在学习网络查询工具的使用,理解Nmap的端口扫描和Nessus的漏洞检测。通过实验,学生能够了解网络安全的基本概念和常用工具的操作方法。

本文介绍了信息系统安全实验的第一部分,涉及InterNIC、Nslookup、Sam Spade、Nmap和Nessus的使用。实验旨在学习网络查询工具的使用,理解Nmap的端口扫描和Nessus的漏洞检测。通过实验,学生能够了解网络安全的基本概念和常用工具的操作方法。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1266

1266

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?