Kuerbernetes 1.11 二进制安装

标签(空格分隔): k8s

2019年06月13日

本文截选 https://k.i4t.com

更多文章请持续关注https://i4t.com

什么是Kubernetes?

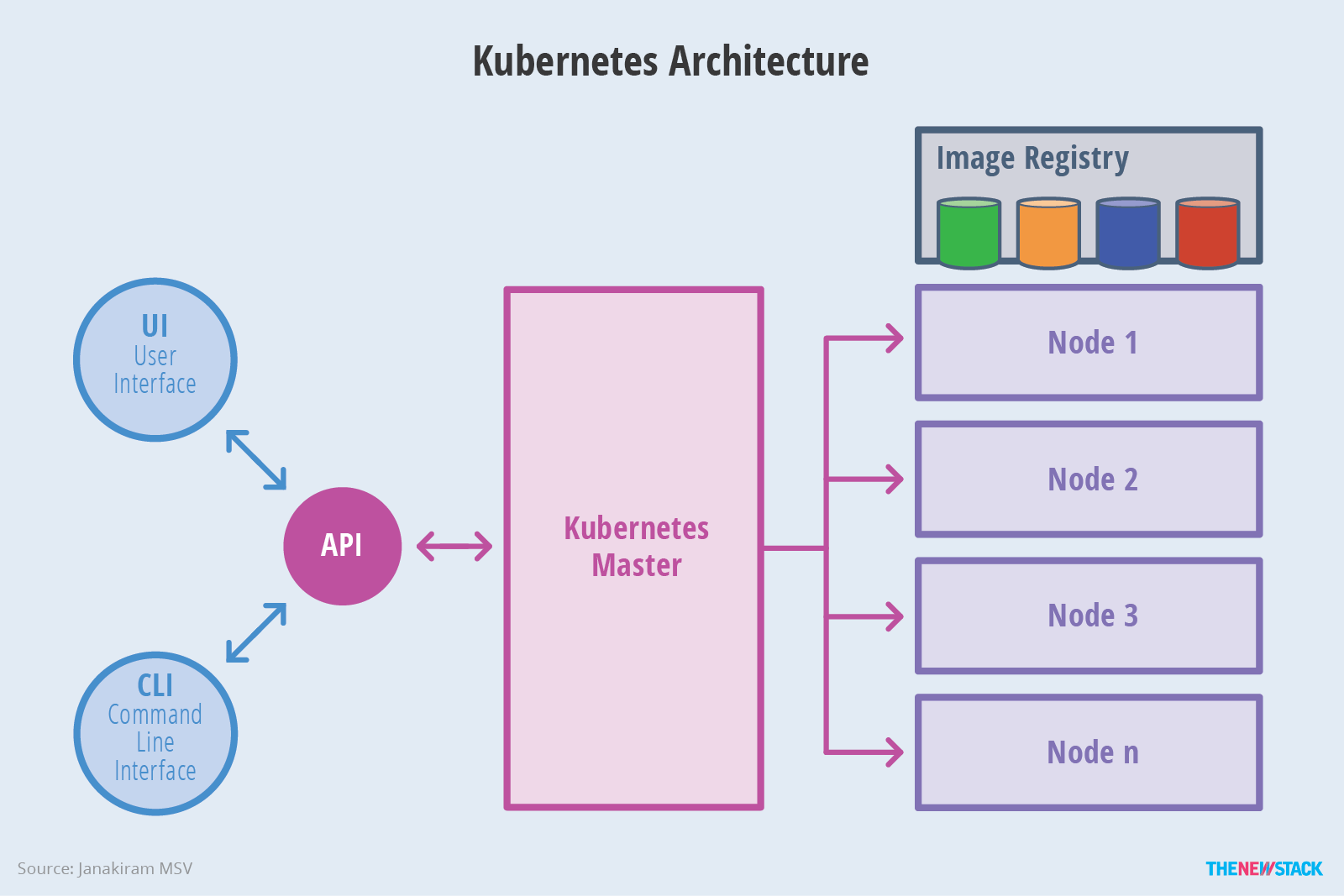

Kubernetes是一个完备的分布式系统支撑平台。Kubernetes具有完备的集群管理能力,包括多层次的安全防护和准入机制/多租户应用支撑能力、透明的服务注册和服务发现机制、内建智能负载均衡器、强大的故障发现和自我修复功能、服务滚动升级和在线扩容能力、可扩展的资源自动调度机制,以及多粒度的资源配额管理能力。同时kubernetes提供了完善的管理工具,这些工具覆盖了包括开发、测试部署、运维监控在内的各个环节;因此kubernetes是一个全新的基于容器技术的分布式架构解决方案,并且是一个一站式的完备的分布式系统开发和支撑平台

###Kubernetes 基础服务简介

在这里我们只是简单的介绍一下Kubernetes基础组件,后面文章会有详细介绍!

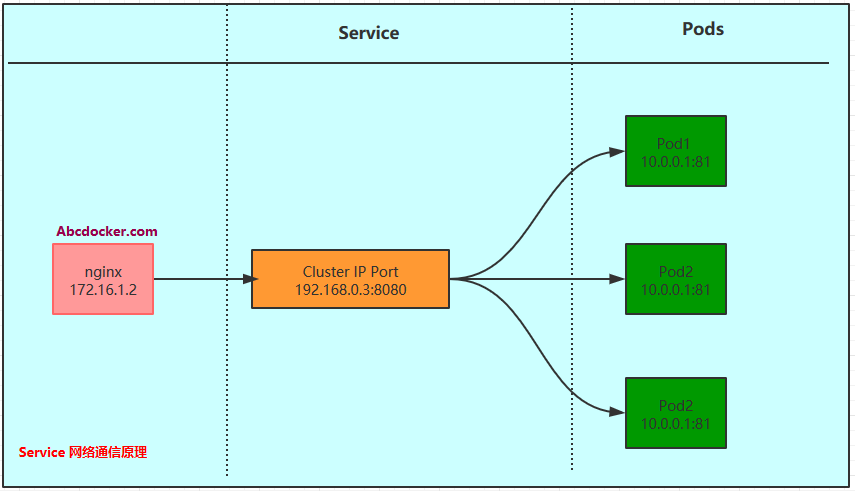

(1) 拥有一个唯一指定的名字(比如mysql-server)

(2) 拥有一个虚拟IP (Cluster IP、Service IP或VIP)和端口号

(3) 能够提供某种远程服务能力

(4) 被映射到了提供这种服务能力的一组容器应用上

Service的服务进程目前都基于Socker通信方式对外提供服务,比如redis、memcache、MySQL、Web Server,或者是实现了某个具体业务的一个特定的TCP Server进程。虽然一个Service通常由多个相关的服务进程来提供服务,每个服务进程都有一个独立的Endpoint(IP+Port)访问点,但Kubernetes 能够让我们通过Service虚拟Cluster IP+Service Port连接到指定的Service上。有了Kubernetes内建的透明负载均衡和故障恢复机制,不管后端有多少服务进程,也不管某个服务进程是否会由于发生故障而重新部署到其他机器,都不会影响到我们对服务的正常调用。更重要的是这个Service本身一旦创建就不再变化,这意味着Kubernetes集群中,我们再也不用为了服务的IP地址变来变去的问题而头疼。

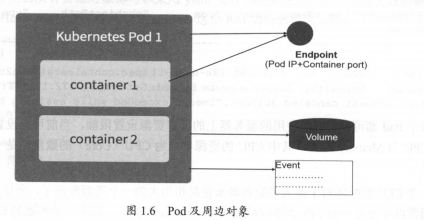

####Kubernetes Pod介绍

Pod概念

Pod运行在一个我们称之为节点Node的环境中,可以是私有云也可以是公有云的虚拟机或者物理机,通常在一个节点上运行几百个Pod;其次,每个Pod里运行着一个特殊的被称之为Pause的容器,其他容器则为业务容器,这些业务容器共享Pause容器的网络栈和Volume挂载卷,因此他们之间的通讯和数据交换更为高效。在设计时我们可以充分利用这一特征将一组密切相关的服务进程放入同一个Pod中。

并不是每个Pod和它里面运行的容器都能映射到一个Service 上,只有那些提供服务(无论是对内还是对外)的一组Pod才会被映射成一个服务。

####Service 和Pod如何关联

容器提供了强大的隔离功能,所以有必要把为Service提供服务的这组进程放入到容器中隔离。Kubernetes设计了Pod对象,将每个服务进程包装到相应的Pod中,使其成为Pod中运行的一个容器Container。为了建立Service 和Pod间的关联关系,Kubernetes 首先给每个Pod填上了一个标签Label,给运行MySQL的Pod贴上name=mysql标签,给运行PHP的Pod贴上name=php标签,然后给相应的Service定义标签选择器Label Selector,比如MySQL Service的标签选择器的选择条件为name=mysql,意为该Service 要作用于所有包含name=mysql Label的Pod上。这样就巧妙的解决了Service和Pod关联问题

####Kubernetes RC介绍

RC介绍

在Kubernetes集群中,你只需要为需要扩容的Service关联的Pod创建一个RC Replication Controller则该Service的扩容以至于后来的Service升级等头疼问题都可以迎刃而解。

定义一个RC文件包括以下3个关键点

- (1) 目标Pod的定义

- (2) 目标Pod需要运行的副本数量(Replicas)

- (3) 要监控的目标Pod的标签(Label)

在创建好RC系统自动创建好Pod后,kubernetes会通过RC中定义的Label筛选出对应的Pod实力并实时监控其状态和数量,如果实例数量少于定义的副本数量Replicas,则会用RC中定义的Pod模板来创建一个新的Pod,然后将此Pod调度到合适的Node上运行,直到Pod实例的数量达到预定目标。这个过程完全是自动化的,无需人干预。只要修改RC中的副本数量即可。

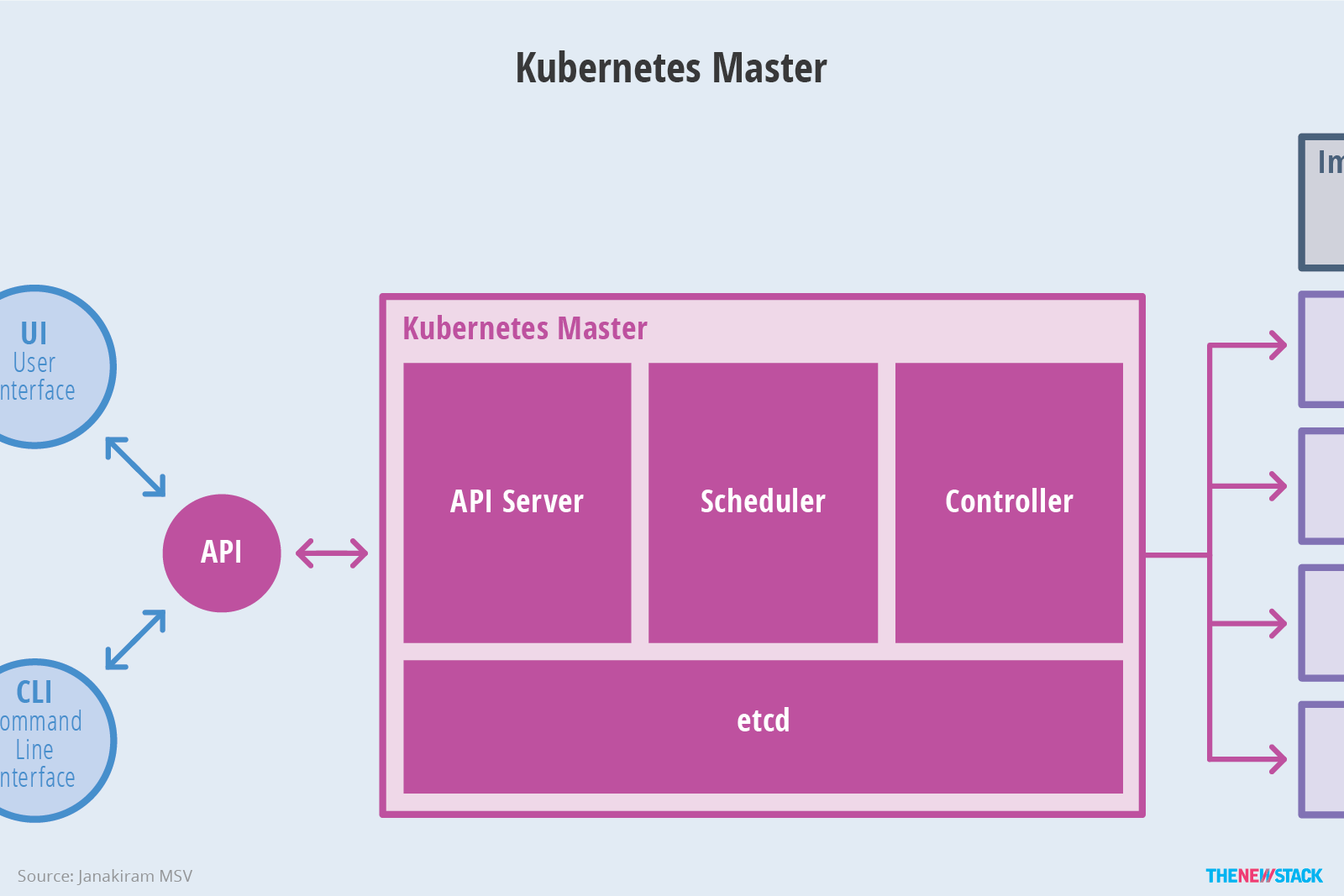

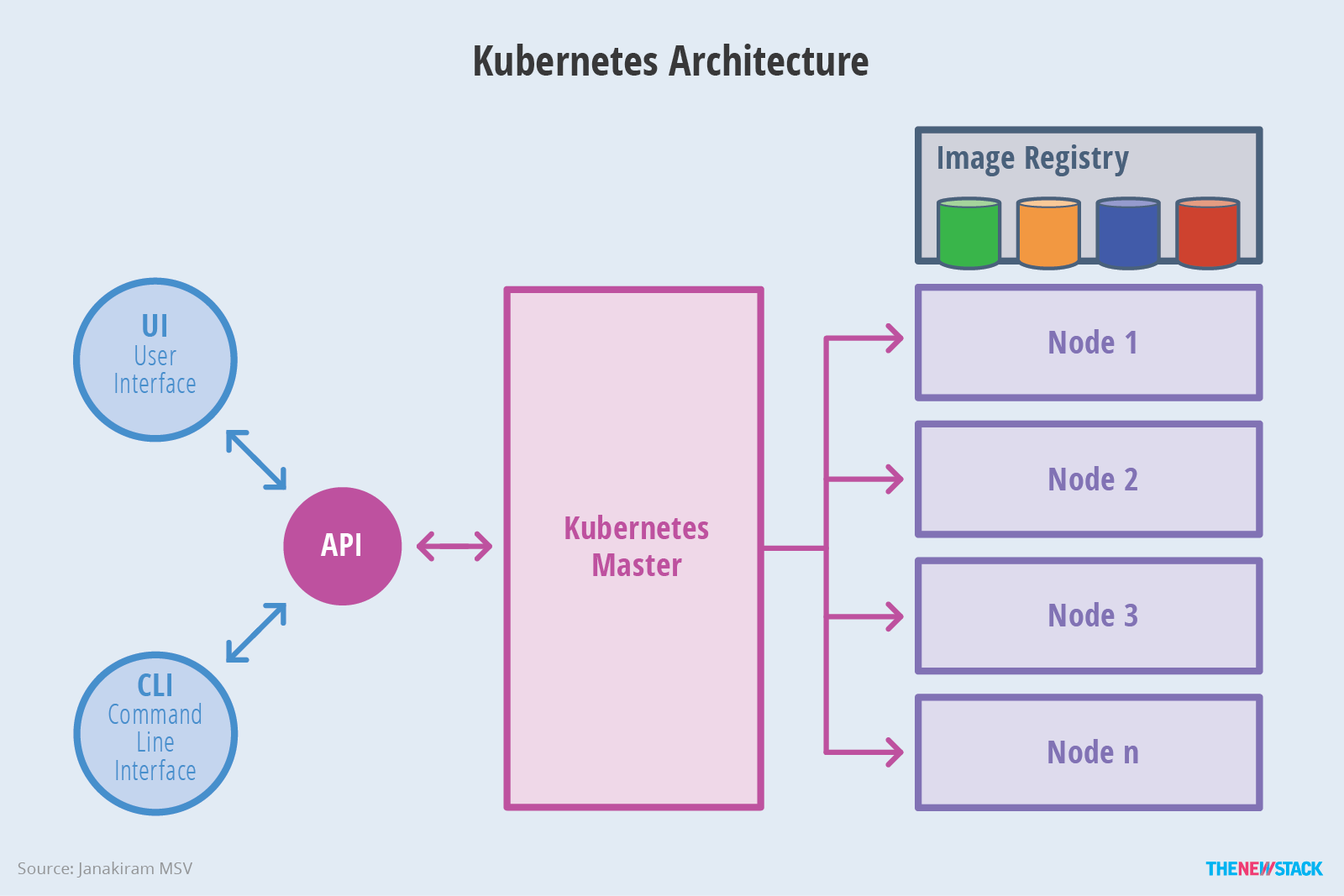

####Kubernetes Master介绍

Master介绍

Kubernetes 里的Master指的是集群控制节点,每个Kubernetes集群里需要有一个Master节点来负责整个集群的管理和控制,基本上Kubernetes所有的控制命令都发给它,它负责具体的执行过程,我们后面执行的所有命令基本上都是在Master节点上运行的。如果Master宕机或不可用,那么集群内容器的管理都将失效

Master节点上运行着以下一组关键进程:

- Kubernetes API Server (kube-apiserver):提供了HTTP Rest接口的关键服务进程,是Kubernetes里所有资源的增、删、改、查等操作的唯一入口,也是集群控制的入口进程

- Kubernetes Controller Manager (kube-controller-manager):Kubernetes里所有的资源对象的自动化控制中心

- Kubernetes Scheduler (kube-scheduler):负责资源调度(Pod调度)的进程

另外在Master节点上还需要启动一个**etcd服务,因为Kubernetes里的所有资源对象**的数据全部是保存在etcd中

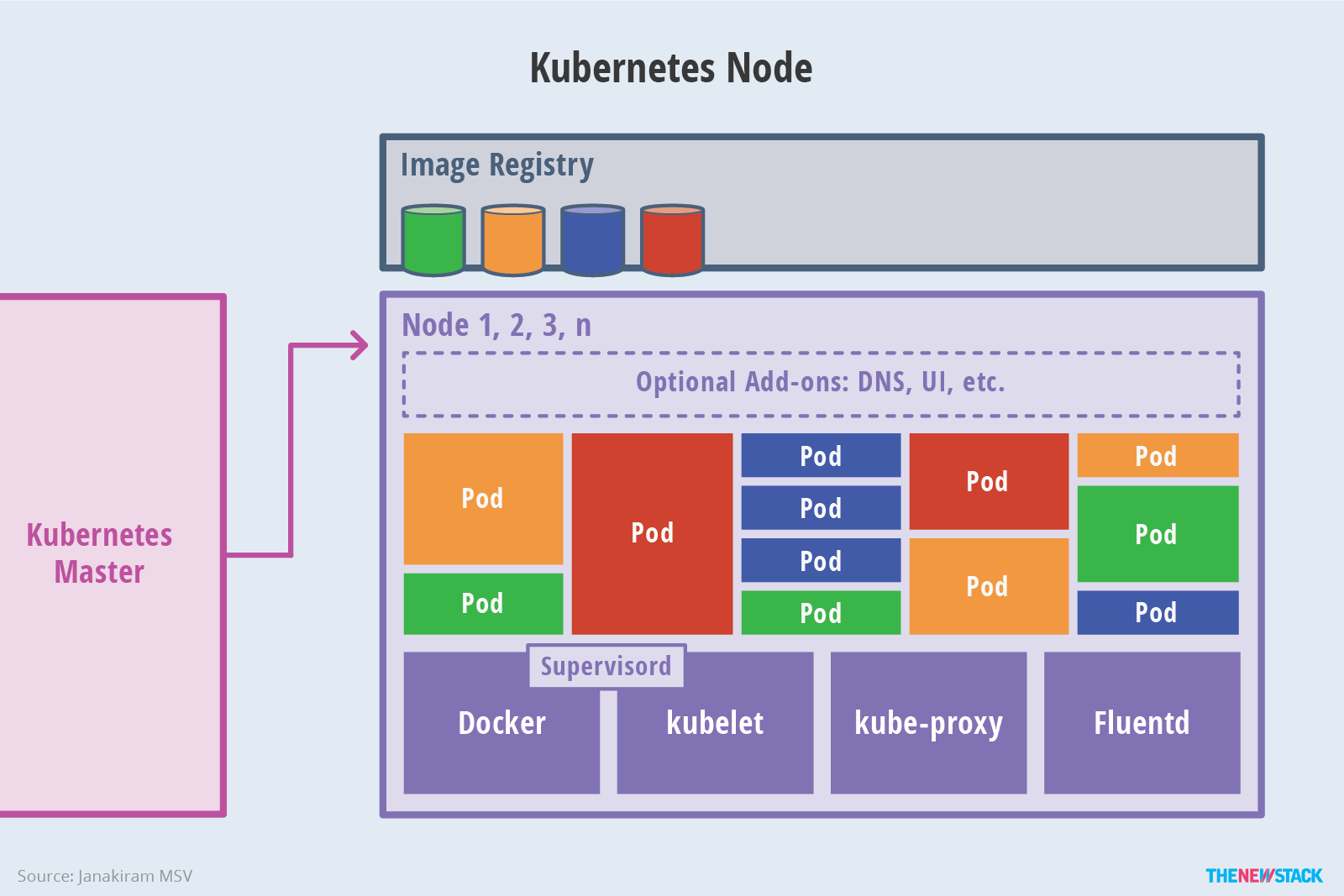

####Kubernetes Node介绍

Node介绍

除了Master,集群中其他机器被称为Node节点,每个Node都会被Master分配一些工作负载Docker容器,当某个Node宕机时,其上的工作负载会被Master自动转移到其他节点上去。

每个Node节点上都运行着以下一组关键进程。

- **kubelet:**负责Pod对应容器的创建、停止等任务,同时与Master节点密切协作,实现集群管理的基本功能

- **kube-proxy:**实现Kubernetes Service的通信与负载均衡机制的重要组件。

- Docker Engine(Docker): Docker引擎,负责本机的容器创建和管理工作。

####Kubernetes 中Master与Node工作内容

在集群管理方面,Kubernets将集群中的机器划分为一个Master节点和一群工作节点(Node),其中,在Master节点上运行着集群管理相关的一组进程kube-apiserver、kube-controller-manager和kube-scheduler,这些进程实现了整个集群的资源管理、Pod调度、弹性收缩、安全控制、系统监控和纠错等管理功能,并且都是全自动完成的。Node作为集群中的工作节点,运行真正的应用程序,在Node上Kubernetes管理的最小运行单元是Pod。Node上运行着Kubernetes的kubelet、kube-proxy服务进程,这些服务进程负责Pod创建、启动、监控、重启、销毁、以及实现软件模式的负载均衡

k8s详细介绍请参考https://k.i4t.com

温馨提示:整个环境只需要修改IP地址!不要其他删除的

一、环境准备

本次我们安装Kubernetes不使用集群版本安装,使用单点安装。

环境准备需要master和node都要进行操作

环境如下:

| IP | 主机名 | 节点 | 服务 |

|---|---|---|---|

| 192.168.60.24 | master | master | etcd、kube-apiserver、kube-controller-manage、kube-scheduler 如果master上不安装Node可以不安装以下服务docker、kubelet、kube-proxy、calico |

| 192.168.60.25 | node | node | docker、kubelet、kube-proxy、nginx(master上node节点可以buanzhuangnginx) |

- k8s组件版本:v1.11

- docker版本:v17.03

- etcd版本:v3.2.22

- calico版本:v3.1.3

- dns版本:1.14.7

为了防止大家的系统和我的不一样,我这里提供Centos7.4的下载地址,请大家的版本和我保持一致

百度云 密码q2xj

Kubernetes版本

本次版本采用v1.11

查看系统及内核版本

➜ cat /etc/redhat-release

CentOS Linux release 7.4.1708 (Core)

➜ uname -a

3.10.0-327.22.2.el7.x86_64 #1 SMP Thu Jun 23 17:05:11 UTC 2016 x86_64 x86_64 x86_64 GNU/Linux

#我们要升级内核版本

温馨提示:下面的操作需要在两台服务器上执行

设置主机名

➜ hostnamectl set-hostname [master|node]

➜ bash

master 设置互信

➜ yum install expect wget -y

➜ for i in 192.168.60.25;do

ssh-keygen -t rsa -P "" -f /root/.ssh/id_rsa

expect -c "

spawn ssh-copy-id -i /root/.ssh/id_rsa.pub root@192.168.60.25

expect {

\"*yes/no*\" {send \"yes\r\"; exp_continue}

\"*password*\" {send \"123456\r\"; exp_continue}

\"*Password*\" {send \"123456\r\";}

} "

done

设置host

➜ echo "192.168.60.25 node" >>/etc/hosts

➜ echo "192.168.60.24 master" >>/etc/hosts

设置时间同步

yum -y install ntp

systemctl enable ntpd

systemctl start ntpd

ntpdate -u cn.pool.ntp.org

hwclock --systohc

timedatectl set-timezone Asia/Shanghai

关闭swap分区

➜ swapoff -a #临时关闭swap分区

➜ vim /etc/fstab #永久关闭swap分区

swap was on /dev/sda11 during installation

UUID=0a55fdb5-a9d8-4215-80f7-f42f75644f69 none swap sw 0 0

#注释掉SWAP分区项,即可

#不听我的kubelet启动报错自己百度

设置Yum源

curl -o /etc/yum.repos.d/CentOS-Base.repo http://mirrors.aliyun.com/repo/Centos-7.repo

wget -O /etc/yum.repos.d/epel.repo http://mirrors.aliyun.com/repo/epel-7.repo

yum makecache

yum install wget vim lsof net-tools lrzsz -y

关闭防火墙

systemctl stop firewalld

systemctl disable firewalld

setenforce 0

sed -i '/SELINUX/s/enforcing/disabled/' /etc/selinux/config

升级内核

不要问我为什么

yum update

rpm --import https://www.elrepo.org/RPM-GPG-KEY-elrepo.org

rpm -Uvh http://www.elrepo.org/elrepo-release-7.0-2.el7.elrepo.noarch.rpm

yum --enablerepo=elrepo-kernel install kernel-ml -y&&

sed -i s/saved/0/g /etc/default/grub&&

grub2-mkconfig -o /boot/grub2/grub.cfg && reboot

#不重启不生效!

查看内核

➜ uname -a

Linux master 4.17.6-1.el7.elrepo.x86_64 #1 SMP Wed Jul 11 17:24:30 EDT 2018 x86_64 x86_64 x86_64 GNU/Linux

设置内核参数

echo "* soft nofile 190000" >> /etc/security/limits.conf

echo "* hard nofile 200000" >> /etc/security/limits.conf

echo "* soft nproc 252144" >> /etc/security/limits.conf

echo "* hadr nproc 262144" >> /etc/security/limits.conf

tee /etc/sysctl.conf <<-'EOF'

# System default settings live in /usr/lib/sysctl.d/00-system.conf.

# To override those settings, enter new settings here, or in an /etc/sysctl.d/<name>.conf file

#

# For more information, see sysctl.conf(5) and sysctl.d(5).

net.ipv4.tcp_tw_recycle = 0

net.ipv4.ip_local_port_range = 10000 61000

net.ipv4.tcp_syncookies = 1

net.ipv4.tcp_fin_timeout = 30

net.ipv4.ip_forward = 1

net.core.netdev_max_backlog = 2000

net.ipv4.tcp_mem = 131072 262144 524288

net.ipv4.tcp_keepalive_intvl = 30

net.ipv4.tcp_keepalive_probes = 3

net.ipv4.tcp_window_scaling = 1

net.ipv4.tcp_syncookies = 1

net.ipv4.tcp_max_syn_backlog = 2048

net.ipv4.tcp_low_latency = 0

net.core.rmem_default = 256960

net.core.rmem_max = 513920

net.core.wmem_default = 256960

net.core.wmem_max = 513920

net.core.somaxconn = 2048

net.core.optmem_max = 81920

net.ipv4.tcp_mem = 131072 262144 524288

net.ipv4.tcp_rmem = 8760 256960 4088000

net.ipv4.tcp_wmem = 8760 256960 4088000

net.ipv4.tcp_keepalive_time = 1800

net.ipv4.tcp_sack = 1

net.ipv4.tcp_fack = 1

net.ipv4.tcp_timestamps = 1

net.ipv4.tcp_syn_retries = 1

net.bridge.bridge-nf-call-ip6tables = 1

net.bridge.bridge-nf-call-iptables = 1

net.bridge.bridge-nf-call-arptables = 1

EOF

echo "options nf_conntrack hashsize=819200" >> /etc/modprobe.d/mlx4.conf

modprobe br_netfilter

sysctl -p

二、Kubernetes Install

Master配置

2.1 安装CFSSL工具

工具说明:

client certificate 用于服务端认证客户端,例如etcdctl、etcd proxy、fleetctl、docker客户端

server certificate 服务端使用,客户端以此验证服务端身份,例如docker服务端、kube-apiserver

peer certificate 双向证书,用于etcd集群成员间通信

安装CFSSL工具

➜ wget https://pkg.cfssl.org/R1.2/cfssl_linux-amd64

chmod +x cfssl_linux-amd64

mv cfssl_linux-amd64 /usr/bin/cfssl

➜ wget https://pkg.cfssl.org/R1.2/cfssljson_linux-amd64

chmod +x cfssljson_linux-amd64

mv cfssljson_linux-amd64 /usr/bin/cfssljson

➜ wget https://pkg.cfssl.org/R1.2/cfssl-certinfo_linux-amd64

chmod +x cfssl-certinfo_linux-amd64

mv cfssl-certinfo_linux-amd64 /usr/bin/cfssl-certinfo

2.2 生成ETCD证书

etcd作为Kubernetes集群的主数据库,在安装Kubernetes各服务之前需要首先安装和启动

创建CA证书

#创建etcd目录,用户生成etcd证书,请步骤和我保持一致

➜ mkdir /root/etcd_ssl && cd /root/etcd_ssl

cat > etcd-root-ca-csr.json << EOF

{

"key": {

"algo": "rsa",

"size": 4096

},

"names": [

{

"O": "etcd",

"OU": "etcd Security",

"L": "beijing",

"ST": "beijing",

"C": "CN"

}

],

"CN": "etcd-root-ca"

}

EOF

etcd集群证书

cat > etcd-gencert.json << EOF

{

"signing": {

"default": {

"expiry": "87600h"

},

"profiles": {

"etcd": {

"usages": [

"signing",

"key encipherment",

"server auth",

"client auth"

],

"expiry": "87600h"

}

}

}

}

EOF

# 过期时间设置成了 87600h

ca-config.json:可以定义多个 profiles,分别指定不同的过期时间、使用场景等参数;后续在签名证书时使用某个 profile;

signing:表示该证书可用于签名其它证书;生成的 ca.pem 证书中 CA=TRUE;

server auth:表示client可以用该 CA 对server提供的证书进行验证;

client auth:表示server可以用该CA对client提供的证书进行验证;

etcd证书签名请求

cat > etcd-csr.json << EOF

{

"key": {

"algo": "rsa",

"size": 4096

},

"names": [

{

"O": "etcd",

"OU": "etcd Security",

"L": "beijing",

"ST": "beijing",

"C": "CN"

}

],

"CN": "etcd",

"hosts": [

"127.0.0.1",

"localhost",

"192.168.60.24"

]

}

EOF

$ hosts写master地址

生成证书

cfssl gencert --initca=true etcd-root-ca-csr.json \

| cfssljson --bare etcd-root-ca

创建根CA

cfssl gencert --ca etcd-root-ca.pem \

--ca-key etcd-root-ca-key.pem \

--config etcd-gencert.json \

-profile=etcd etcd-csr.json | cfssljson --bare etcd

ETCD所需证书如下

➜ ll

total 36

-rw-r--r-- 1 root root 1765 Jul 12 10:48 etcd.csr

-rw-r--r-- 1 root root 282 Jul 12 10:48 etcd-csr.json

-rw-r--r-- 1 root root 471 Jul 12 10:48 etcd-gencert.json

-rw------- 1 root root 3243 Jul 12 10:48 etcd-key.pem

-rw-r--r-- 1 root root 2151 Jul 12 10:48 etcd.pem

-rw-r--r-- 1 root root 1708 J

本文详细介绍了手动安装Kubernetes 1.11版的步骤,包括Master和Node节点的配置,涉及Kubernetes组件、Docker、ETCD证书的生成与分发,以及Kubernetes服务的启动。文章还提到了Kubernetes的环境准备,强调了Master节点的关键进程,如kube-apiserver、kube-controller-manager和kube-scheduler,以及Node节点上的kubelet和kube-proxy。此外,还讨论了Kubernetes的网络组件Calico的安装配置和DNS服务的部署。

本文详细介绍了手动安装Kubernetes 1.11版的步骤,包括Master和Node节点的配置,涉及Kubernetes组件、Docker、ETCD证书的生成与分发,以及Kubernetes服务的启动。文章还提到了Kubernetes的环境准备,强调了Master节点的关键进程,如kube-apiserver、kube-controller-manager和kube-scheduler,以及Node节点上的kubelet和kube-proxy。此外,还讨论了Kubernetes的网络组件Calico的安装配置和DNS服务的部署。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1342

1342

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?