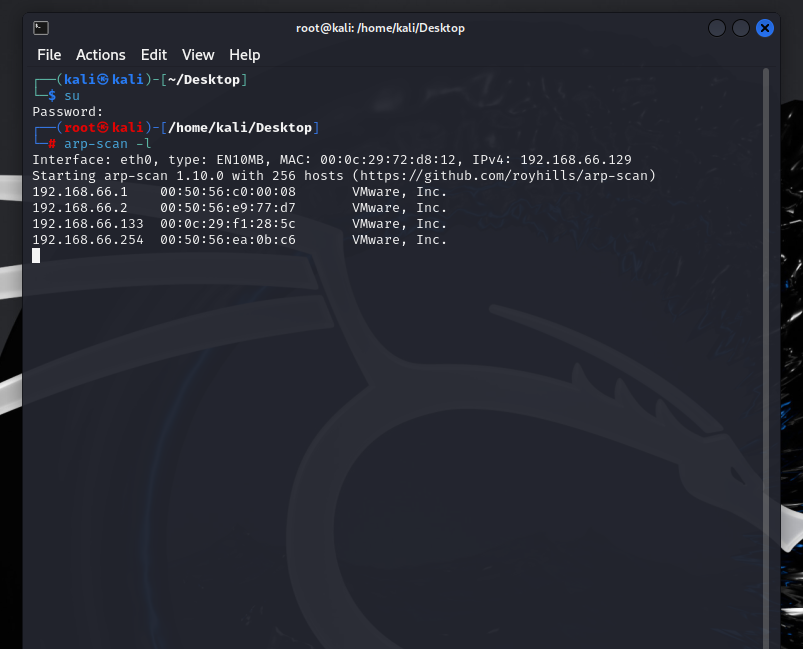

一、信息收集

1、扫靶机ip

arp-scan -l 192.168.66.133

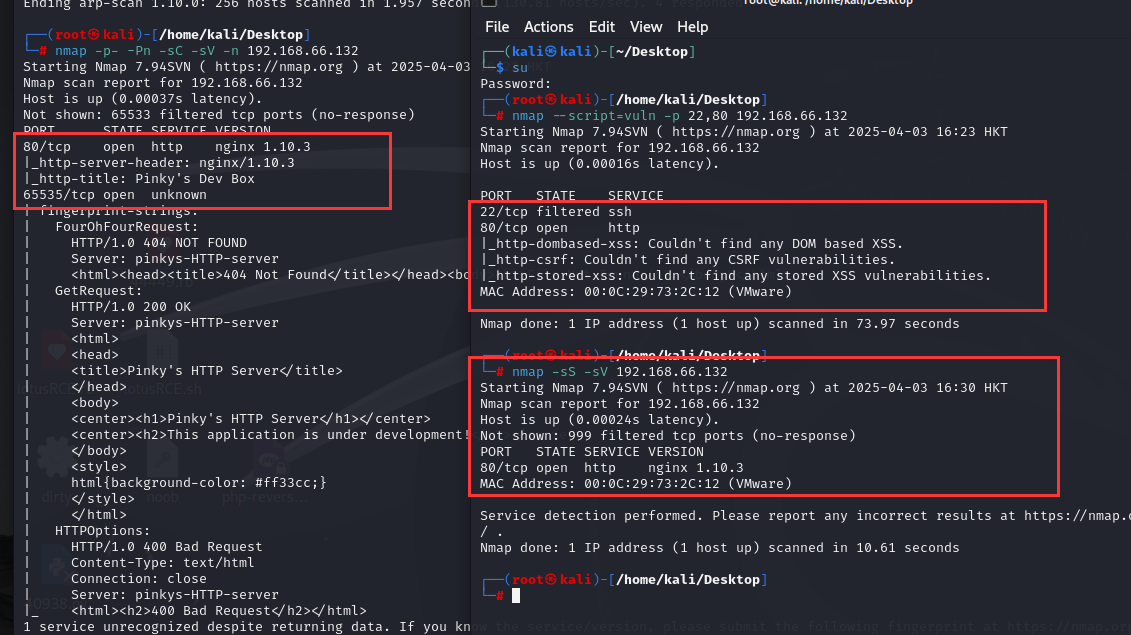

2、端口扫描

nmap -p- -Pn -sC -sV -n 192.168.66.128 nmap -sS -sV 192.168.66.131

PORT STATE SERVICE VERSION 80/tcp open http Werkzeug httpd 0.14.1 (Python 2.7.14) 8080/tcp open http Werkzeug httpd 0.14.1 (Python 2.7.14)

两个http端口,看看都有什么东西吧,目录挂后台扫描着

扫了一下端口,有点抽象,这里只有80端口开放,我们扫一下目录,然后访问一下80端口 Werkzeug httpd 0.14.1 不过这里爆了服务版本,可以找找历史漏洞

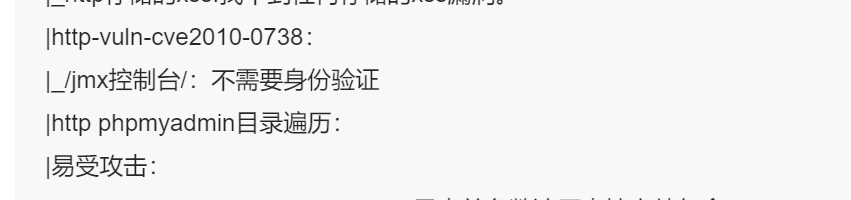

貌似是有这样的漏洞,匿名访问

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1521

1521

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?