[GWCTF 2019]我有一个数据库

目录

一、参考:

CVE-2018-12613Phpmyadmin后台 任意文件包含漏洞复现

CVE-2018-12613复现

二、从里面摘抄了一些东西:

1.读取phpinfo----(任意文件读取)

payload:?targer=db_sql.php%253f/…/…/…/…/…/phpStudy/WWW/phpinfo.php。显然嘛,那可以以包含马了呀,就像文章里面说的那样,写一条sql的马,然后生成sql文件,或者直接包含session记录的文件都是可以链接蚁剑的

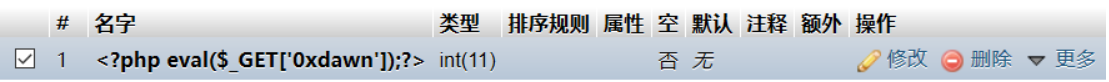

2.写入shell

新建数据库,新建数据表,然后在数据表中写入一句话。

然后会在phpStudy/MySQL/data对应的数据库下面生成一个frm文件。然后和上面的一样,已包含,链接蚁剑,拿到shell。

本文介绍了GWCTF 2019中关于phpMyAdmin的漏洞利用,包括任意文件读取、写入shell、直接包含session文件等。通过案例展示了如何通过 payload 实现这些操作,并探讨了为何phpMyAdmin在检查时使用问号进行匹配的原因。

本文介绍了GWCTF 2019中关于phpMyAdmin的漏洞利用,包括任意文件读取、写入shell、直接包含session文件等。通过案例展示了如何通过 payload 实现这些操作,并探讨了为何phpMyAdmin在检查时使用问号进行匹配的原因。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3043

3043

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?