基于无线控制器配置的项目规划简述

本项目围绕中小型企业 / 校园无线局域网(WLAN)建设展开,核心目标是搭建 “安全隔离、按需管控、易运维” 的无线网络,满足内部员工办公与外部访客临时接入需求,以下从项目目标、网络架构、功能规划、安全设计、运维保障 5 个维度简述规划内容:

一、项目核心目标

- 业务接入需求:区分 “内部用户” 与 “访客” 两类接入场景,内部用户需稳定高速的无线连接(支持办公、业务系统访问),访客需有限制的临时接入(隔离内部网络);

- AP 管理需求:实现 AP 的集中管控(含 AP 发现、配置下发、状态监控),避免分散管理的低效问题;

- 安全合规需求:通过 VLAN 隔离、身份认证、访问控制等手段,防止非法接入、数据泄露及网络攻击;

- 资源管控需求:限制单用户带宽占用,避免个别用户滥用网络资源,保障整体无线体验。

二、网络架构规划

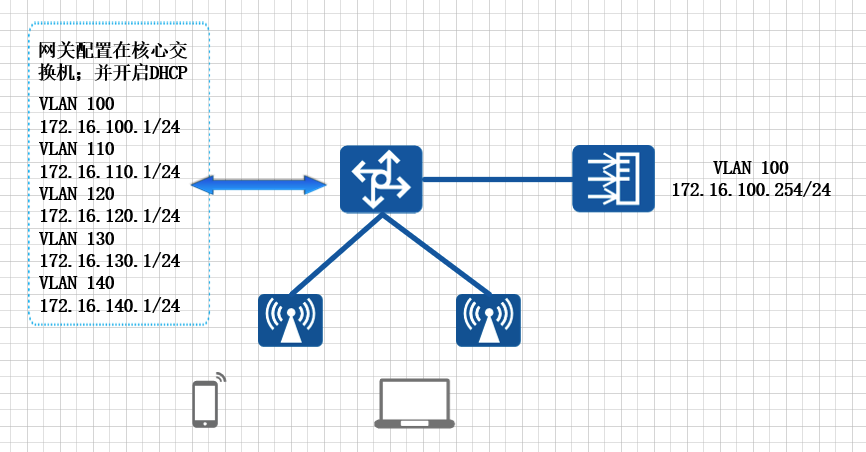

1. 网络层级设计(简化三层架构)拓扑如下

- 核心层:由网关设备(IP:172.16.100.1)承担路由转发,连接无线控制器与上层网络(如互联网、核心业务区);无线控制器(管理 IP:172.16.100.254)作为核心管控节点,通过 Trunk 接口(如 G0/2)连接 AP 设备,AP 负责无线信号覆盖;

- 终端层:内部员工终端(连接 SSID “WiFi”)、访客终端(连接 SSID “Guest”)通过无线接入网络。

2. VLAN 与业务映射

| VLAN ID | 业务类型 | 作用说明 | 关联接口 / 场景 |

|---|---|---|---|

| 100 | 设备管理 VLAN | 无线控制器管理 IP 所在 VLAN,用于远程运维 | 控制器 Vlanif100、上联网关接口 |

| 110 | AP 管理 VLAN | AP 与控制器通信的 “控制通道”,传递配置与状态 | AP 的管理端口、控制器 Trunk 接口 |

| 120 | 内部用户 VLAN | 内部用户无线数据转发 VLAN,隔离访客流量 | 内部用户 VAP 模板、AP 数据端口 |

| 130 | AP 有线 VLAN | AP 自身有线端口(如备用接入)的业务 VLAN | AP 有线访问端口 |

| 140 | 访客 VLAN | 访客无线数据转发 VLAN,与内部网络完全隔离 | 访客 VAP 模板、AP 数据端口 |

三、核心功能规划

1. 无线接入功能

- SSID 规划:部署 2 个独立 SSID,“WiFi”(内部专用)、“Guest”(访客专用),均广播 SSID 便于终端发现;

- 转发模式:采用 “本地转发”(AP 本地处理终端数据),减轻控制器数据转发压力,适合中小规模覆盖(AP 数量≤50);

- 资源管控:单用户上行带宽限制为 “平均 5120kbps、突发 8192kbps”,单个 WLAN 最大接入 100 用户,避免网络过载。

这份配置是华为(HUAWEI)无线控制器的基础配置,主要实现无线网络搭建、VLAN 隔离、安全认证及设备管理功能。以下是逐段解析及关键说明:

一、基础配置(主机名与 VLAN 划分)

sysname WLAN # 设备命名为"WLAN"

vlan 100

description Management # VLAN 100:管理VLAN

vlan 110

description Mgmt_AP # VLAN 110:AP管理VLAN

vlan 120

description WIFI_user # VLAN 120:内部用户无线VLAN

vlan 130

description AP_TD # VLAN 130:AP有线端口VLAN

vlan 140

description WIFI_guest # VLAN 140:访客无线VLAN

说明:通过 VLAN 隔离不同业务(管理、AP 通信、内部用户、访客),符合网络隔离原则,提升安全性。

二、三层接口与路由配置

interface Vlanif 100 # 管理VLAN三层接口(华为命名为Vlanif)

ip address 172.16.100.254 255.255.255.0 # 管理IP:172.16.100.254/24

interface LoopBack0 # 环回接口(华为无空格)

ip address 1.1.1.1 255.255.255.0 # 环回IP:1.1.1.1/24

ip route-static 0.0.0.0 0.0.0.0 172.16.100.1 # 华为静态路由命令

说明:

- VLAN 100 接口作为设备管理 IP,用于远程登录、与上层网络通信;

- 环回接口通常用于路由协议(如 OSPF)的 Router ID,或设备唯一标识;

- 默认路由确保设备能访问外部网络(如 DNS、NTP 服务器)。

三、物理接口配置(互联核心交换机)

interface GigabitEthernet 0/0/2 # 千兆接口0/0/2(华为接口命名含槽位号)

dhcp snooping enable # 启用DHCP snooping

port link-type trunk # 配置为Trunk模式

port trunk allow-pass vlan 100 110 120 130 140 # 允许指定VLAN通过

undo port trunk allow-pass vlan 1 # 取消默认允许VLAN 1(与锐捷"only"效果一致)

说明:

- 接口 0/2 作为 trunk 口,允许 AP 管理(110)、用户数据(120/140)、设备管理(100)、AP 有线(130)VLAN 通过,符合 “最小权限” 原则;

- DHCP snooping 防止 AP 从非法 DHCP 服务器获取地址,保障 AP 与控制器通信正常。

四、WLAN(无线)配置

1. WLAN 基本参数(SSID 配置)

# 创建内部用户WLAN(SSID:WiFi)

wlan

ssid-profile name WiFi # 创建SSID模板

ssid WiFi # 配置SSID名称

broadcast-ssid enable # 广播SSID(默认启用,显式配置对应锐捷)

# 引用SSID并配置转发模式

vap-profile name WIFI_USER

ssid WiFi

forward-mode local # 本地转发模式(对应锐捷tunnel local)

service-vlan vlan-id 120 # 绑定用户VLAN 120(华为在此处关联VLAN)

security-profile name SEC_USER # 关联安全模板(后续配置)

vap-profile enable # 启用VAP模板

# 创建访客WLAN(SSID:Guest)

wlan

ssid-profile name Guest

ssid Guest

broadcast-ssid enable

vap-profile name WIFI_GUEST

ssid Guest

forward-mode local

service-vlan vlan-id 140 # 绑定访客VLAN 140

security-profile name SEC_GUEST # 关联安全模板

# 单用户限速(上行平均5120kbps,突发8192kbps)

rate-limit client up average 5120 burst 8192

client-max-count 100 # 最大接入用户数100

vap-profile enable

说明:

- 区分内部用户和访客 SSID,便于权限控制;

- 本地转发模式适合中小规模网络,减少控制器数据转发压力;

- 限速和用户数限制避免个别用户占用过多带宽。

2. AP 组与 VLAN 映射(AP 关联 WLAN 与 VLAN)

wlan

ap-group name default # 默认AP组

# 绑定内部用户VAP模板到射频0和1(2.4G和5G)

vap-profile WIFI_USER wlan 1 radio 0

vap-profile WIFI_USER wlan 1 radio 1

# 绑定访客VAP模板到射频0和1

vap-profile WIFI_GUEST wlan 2 radio 0

vap-profile WIFI_GUEST wlan 2 radio 1

# AP有线端口VLAN配置

wired-port-profile name AP_WIRED

vlan 130 # 有线端口归属VLAN 130

ap-group wired-port-profile AP_WIRED # 应用到AP组

说明:通过 AP 组统一配置 AP 的 WLAN 与 VLAN 映射,简化批量管理(新增 AP 加入该组后自动生效)。

3. WLAN 安全配置

wlan

# 内部用户安全模板(WPA2-PSK+AES)

security-profile name SEC_USER

security wpa2 psk pass-phrase cipher Admin@123 aes # PSK密钥Admin@123,AES加密

security-profile enable

# 访客安全模板(IP/ARP检查)

security-profile name SEC_GUEST

ip source check enable # IP源验证(对应锐捷ip verify source)

arp check enable # ARP检查(对应锐捷arp-check)

security-profile enable

说明:

- 内部用户 WLAN 用 WPA2-PSK+AES(较安全)

- 访客 WLAN 启用 IP 和 ARP 检查,增强防攻击能力(但未配置认证方式,可能为开放式或 Portal 认证,此处未体现)。

五、设备管理与访问控制(登录配置)

# 特权模式密码配置

aaa

local-user admin password cipher Huawei@123 privilege level 15 # 管理员密码(加密存储)

local-user admin service-type telnet ssh terminal # 允许telnet、ssh、console登录

# 关闭弱密码策略(仅适配原配置,生产环境不建议)

undo password-policy complexity

undo password-policy length

undo password-policy aging

# 控制台登录配置

user-interface console 0

authentication-mode aaa # 采用AAA认证(关联local-user)

# 远程登录(VTY)配置

user-interface vty 0 4

authentication-mode aaa # AAA认证

set authentication password cipher Huawei@123 # VTY额外密码

protocol inbound telnet ssh # 允许telnet和ssh

user privilege level 15 # 登录后直接进入特权模式

说明:管理配置存在较多安全隐患,可优化:

- 密码用明文存储(0),建议改为加密存储(

password 7 <加密串>); - 关闭强密码策略、登录失败锁定,易被暴力破解,生产环境应启用;

- 允许 telnet 登录(明文),建议禁用(

no username admin login mode telnet),仅保留 ssh; - 控制台线路未设置密码,物理访问存在风险,建议配置

line console 0; password <密码>; login。

1308

1308

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?