讲道理这题有点脑洞,也可能我太菜了,首先对mfc就不太熟悉,不知道是个啥玩意,只能边看大佬的wp百度边做了,之后要恶补一下mfc的知识了。

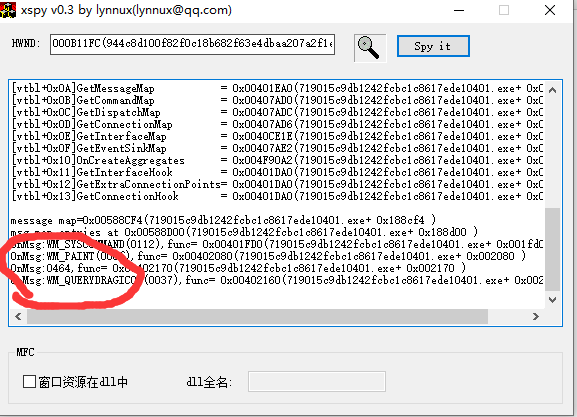

题目一开始说flag在控件中,看到大佬都是用Mfcspy来找控件,百度了很久,根本没找到,后面又看到一位师傅是用xspy来搞,我又去百度了下,终于在吾爱里面找到了这个工具,

差点就要放弃了,太惨了.233

用放大镜看下里面的控件。

发现里面有个地方是自定义的,然后用脚本向这个控件发送一个消息,试试

#include<stdio.h>

#include<stdlib.h>

#include<windows.h>

int main()

{

HWND h=::FindWindowA(NULL,"Flag就在控件里");

if(h)

{

SendMessage(h,0x464,NULL,NULL);

}

system("pause");

return 0;

}

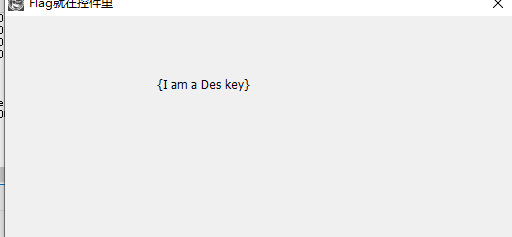

然后发现了这个

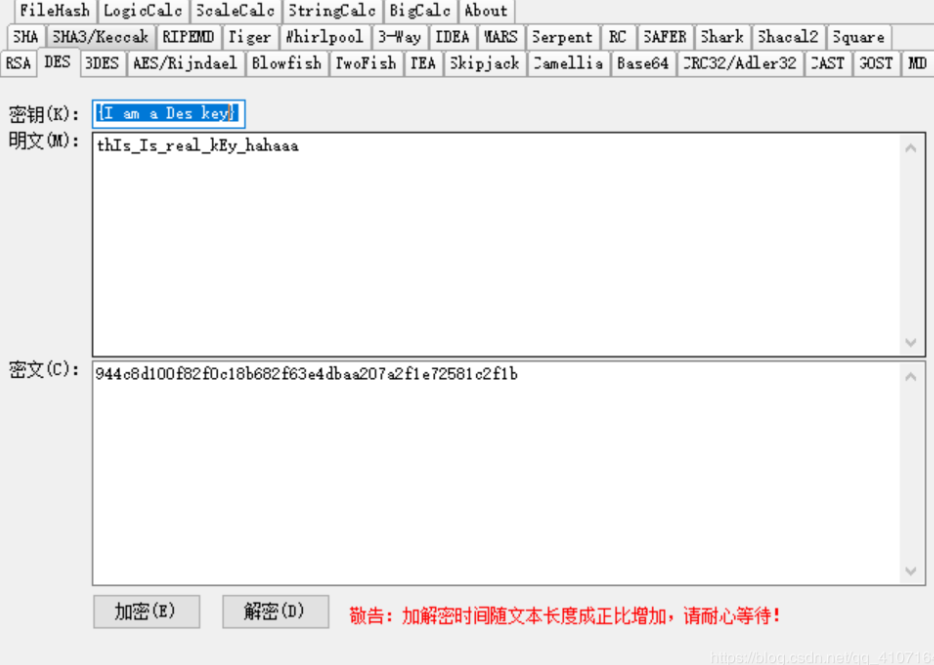

同时结合,那个控件是一大堆的字符串,很有可能是密文,拿去des,解密后,得到flag

1034

1034

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?