实验目的

理解apache安全配置项的作用,掌握安全配置项的配置方法

实验原理

通过编辑apache配置文件实现apache的安全配置,apache默认配置文件路径是/etc/httpd

/conf/httpd.conf

实验步骤

一、确保apache无法访问根目录

查看apache配置文件,确定里面对根目录是拒绝所有请求

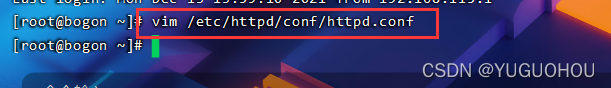

vim /etc/httpd/conf/httpd.conf

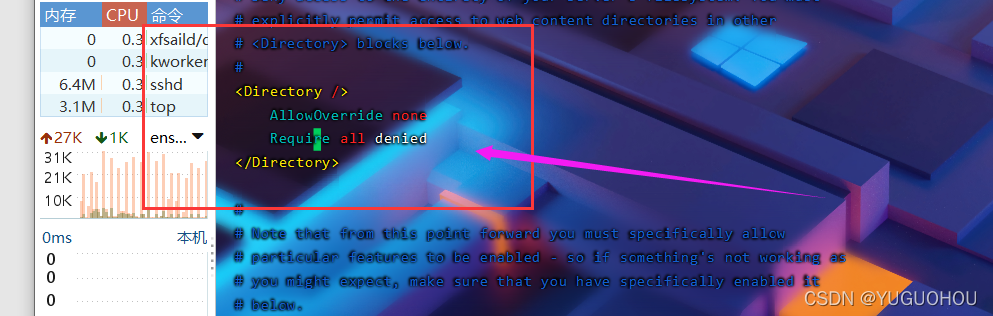

例如:下图先进入文件,下翻找到配置,

其中,第一行和第四行,指明了目录,即Linux的根目录 /

第二行,表示禁止使用.htaccess文件,覆盖此处配置

第三行,表示禁止访问根目录

本文详细介绍了如何通过编辑Apache配置文件来增强服务器的安全性,包括禁止访问根目录、删除目录浏览权限、限制HTTP方法、自定义错误页面、限制POST数据大小、记录POST数据以及验证这些配置的有效性。通过这些步骤,可以有效地防止非法访问和潜在的攻击,提升服务器的安全防护能力。

本文详细介绍了如何通过编辑Apache配置文件来增强服务器的安全性,包括禁止访问根目录、删除目录浏览权限、限制HTTP方法、自定义错误页面、限制POST数据大小、记录POST数据以及验证这些配置的有效性。通过这些步骤,可以有效地防止非法访问和潜在的攻击,提升服务器的安全防护能力。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1996

1996

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?