1、防止非法链接(referer)

public class ImgFilter implements Filter {

public void init(FilterConfig filterConfig) throws ServletException {

System.out.println("初始化...");

}

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain)

throws IOException, ServletException {

System.out.println("doFilter....");

HttpServletRequest req = (HttpServletRequest) request;

HttpServletResponse res = (HttpServletResponse) response;

//获取请求头中来源

String referer = req.getHeader("referer");

//获取当前请求名称

String serverName = request.getServerName();

System.out.println("referer:"+referer+"----serverName:"+serverName+":"+serverName);

if(referer==null||(!referer.contains(serverName))){

req.getRequestDispatcher("/imgs/error.png").forward(req, res);

return ;

}

chain.doFilter(req, res);

}

public void destroy() {

}

}

<filter>

<filter-name>ImgFilter</filter-name>

<filter-class>com.itmayiedu.filter.ImgFilter</filter-class>

</filter>

<filter-mapping>

<filter-name>ImgFilter</filter-name>

<url-pattern>/static/*</url-pattern>

</filter-mapping>

</filter>

2、常见状态码?

即服务器处理请求的结果(状态)

200 : 表示请求处理完成并完美返回

302: 表示请求需要进一步细化。

304: 读取本地缓存

404: 表示客户访问的资源找不到。

500: 表示服务器的资源发送错误。(服务器内部错误)

3、https与http区别?

1)、https 协议需要到 ca 申请证书,一般免费证书较少,因而需要一定费用。

2)、http 是超文本传输协议,信息是明文传输,https 则是具有安全性的 ssl 加密传输协议。

3)、http 和 https 使用的是完全不同的连接方式,用的端口也不一样,前者是 80,后者是 443。

4)、http 的连接很简单,是无状态的;HTTPS 协议是由 SSL+HTTP 协议构建的可进行加密传输、身份认证的网络协议,比 http 协议安全。

4、https工作原理?

HTTPS 能够加密信息,避免敏感信息被第三方获取,则银行网站或电子邮箱等等安全级别较高的服务都会采用 HTTPS 协议。

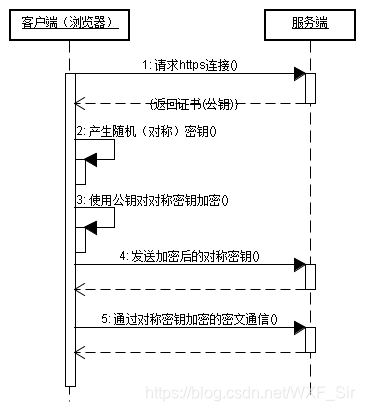

客户端在使用 HTTPS 方式与 Web 服务器通信时有以下几个步骤,如图所示。

(1)客户使用 https 的 URL 访问 Web 服务器,要求与 Web 服务器建立 SSL 连接。

(2)Web 服务器收到客户端请求后,会将网站的证书信息(证书中包含公钥)传送一份给客户端。

(3)客户端的浏览器与 Web 服务器开始协商 SSL 连接的安全等级,也就是信息加密的等级。

(4)客户端的浏览器根据双方同意的安全等级,建立会话密钥,然后利用网站的公钥将会话密钥加密,并传送给网站。

(5)Web 服务器利用自己的私钥解密出会话密钥。

(6)Web 服务器利用会话密钥加密与客户端之间的通信。

5、https优缺点?

缺点:(1)HTTPS 协议握手阶段比较费时,会使页面的加载时间延长近 50%,增加 10% 到 20% 的耗电;

(2)HTTPS 连接缓存不如 HTTP 高效,会增加数据开销和功耗,甚至已有的安全措施也会因此而受到影响;

(3)SSL 证书需要钱,功能越强大的证书费用越高,个人网站、小网站没有必要一般不会用。

(4)SSL 证书通常需要绑定 IP,不能在同一 IP 上绑定多个域名,IPv4 资源不可能支撑这个消耗。

(5)HTTPS 协议的加密范围也比较有限,在黑客攻击、拒绝服务攻击、服务器劫持等方面几乎起不到什么作用。SSL 证书的信用链体系并不安全,特别是在某些国家可以控制 CA 根证书的情况下,中间人攻击一样可行。

6、HTTP协议与TCP/IP协议的关系

HTTP的长连接和短连接本质上是TCP长连接和短连接。HTTP属于应用层协议,在传输层使用TCP协议,在网络层使用IP协议。IP协议主要解决网络路由和寻址问题,TCP协议主要解决如何在IP层之上可靠的传递数据包,使在网络上的另一端收到发端发出的所有包,并且顺序与发出顺序一致。TCP有可靠,面向连接的特点。

7、如何理解HTTP协议是无状态的

HTTP协议是无状态的,指的是协议对于事务处理没有记忆能力,服务器不知道客户端是什么状态。也就是说,打开一个服务器上的网页和你之前打开这个服务器上的网页之间没有任何联系。HTTP是一个无状态的面向连接的协议,无状态不代表HTTP不能保持TCP连接,更不能代表HTTP使用的是UDP协议(无连接)。

8、什么是长连接、短连接?

在HTTP/1.0中,默认使用的是短连接。也就是说,浏览器和服务器每进行一次HTTP操作,就建立一次连接,但任务结束就中断连接。如果客户端浏览器访问的某个HTML或其他类型的 Web页中包含有其他的Web资源,如JavaScript文件、图像文件、CSS文件等;当浏览器每遇到这样一个Web资源,就会建立一个HTTP会话。

但从 HTTP/1.1起,默认使用长连接,用以保持连接特性。使用长连接的HTTP协议,会在响应头有加入这行代码:Connection:keep-alive

在使用长连接的情况下,当一个网页打开完成后,客户端和服务器之间用于传输HTTP数据的 TCP连接不会关闭,如果客户端再次访问这个服务器上的网页,会继续使用这一条已经建立的连接。Keep-Alive不会永久保持连接,它有一个保持时间,可以在不同的服务器软件(如Apache)中设定这个时间。实现长连接要客户端和服务端都支持长连接。

HTTP协议的长连接和短连接,实质上是TCP协议的长连接和短连接。

短连接的操作步骤:建立连接——数据传输——关闭连接…建立连接——数据传输——关闭连接

长连接的操作步骤:建立连接——数据传输…(保持连接)…数据传输——关闭连接

9、跨域请求解决方案 ?

①、使用后台response添加header:response.setHeader("Access-Control-Allow-Origin", "*"),支持所有网站;

②、jsonp解决(jsonp只支持get请求不支持psot请求);

③、后台Http请求转发: 使用HttpClinet转发进行转发;

④、使用接口网关:使用nginx转发;

⑤、使用SpringCloud网关。

10、防止表单重复提交?

①、前端解决

a.使用javascript : 一般采用JavaScript来防止表单重复提交,具体做法如下:修改form.jsp页面,添加如下的JavaScript代码来防止表单重复提交

b.另一种方式就是表单提交之后,将提交按钮设置为不可用,让用户没有机会点击第二次提交按钮。

②、后端解决(令牌机制)

在服务器端生成一个唯一的随机标识号,专业术语称为Token(令牌),同时在当前用户的Session域中保存这个Token。然后将Token发送到客户端的Form表单中,在Form表单中使用隐藏域来存储这个Token,表单提交的时候连同这个Token一起提交到服务器端,然后在服务器端判断客户端提交上来的Token与服务器端生成的Token是否一致,如果不一致,那就是重复提交了,此时服务器端就可以不处理重复提交的表单。如果相同则处理表单提交,处理完后清除当前用户的Session域中存储的标识号。

在下列情况下,服务器程序将拒绝处理用户提交的表单请求:

a.存储Session域中的Token(令牌)与表单提交的Token(令牌)不同。

b.当前用户的Session中不存在Token(令牌)。

c.用户提交的表单数据中没有Token(令牌)。

11、什么是XSS攻击?如何防止?

XSS攻击使用Javascript脚本注入进行攻击;使用Fileter过滤器注入标签

12、如何防止CSRF 攻击?

CSRF即是“跨站请求伪造”,是伪造请求,冒充用户在站内的正常操作。

解决:Token+验证码

本文围绕HTTP和HTTPS展开,介绍了常见状态码、二者区别、HTTPS工作原理及优缺点。还阐述了HTTP与TCP/IP协议关系、长连接和短连接概念。同时给出跨域请求、表单重复提交、XSS攻击、CSRF攻击等问题的解决方案。

本文围绕HTTP和HTTPS展开,介绍了常见状态码、二者区别、HTTPS工作原理及优缺点。还阐述了HTTP与TCP/IP协议关系、长连接和短连接概念。同时给出跨域请求、表单重复提交、XSS攻击、CSRF攻击等问题的解决方案。

3631

3631

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?