快速体验

- 打开 InsCode(快马)平台 https://www.inscode.net

- 输入框内输入如下内容:

创建一个文件上传漏洞练习靶场,类似于 upload-labs。要求包含 10 个关卡,每个关卡设置不同的文件上传限制(如仅允许图片、检查文件头、黑名单过滤等)。前端使用简洁的 HTML 表单,后端用 PHP 或 Node.js 实现。每个关卡应有明确的提示和成功条件。提供用户上传后的反馈,显示上传是否成功及原因。最后添加一个通关统计页面,记录用户完成的关卡数。确保代码安全,避免真实漏洞外泄。 - 点击'项目生成'按钮,等待项目生成完整后预览效果

最近在学Web安全,想找个地方练手文件上传漏洞,发现Upload-labs这个靶场项目特别适合。但手动搭建环境太麻烦,于是尝试用InsCode(快马)平台的AI辅助功能快速生成了一套类似的练习系统,过程比想象中顺利得多,分享下具体实现思路。

一、靶场整体设计

- 关卡架构:设置10个渐进式难度关卡,从基础扩展名检测到复杂的内容校验,模拟真实开发中可能出现的漏洞场景。

- 前端交互:每个关卡独立页面,包含文件选择表单、规则说明和实时反馈区域,用Bootstrap快速搭建简洁界面。

- 后端验证:采用PHP实现(Node.js版同理),重点构建包括白名单、黑名单、MIME检测、内容渲染等不同防御层级的验证逻辑。

二、关键技术实现要点

- 第一关基础绕过:仅校验扩展名时,通过

.php.jpg双写或大小写混合(如.PHp)突破限制。后端需演示未做文件名规范化的风险。 - 内容校验关卡:在检测文件头(如GIF的

GIF89a标识)时,示范如何通过添加伪造头信息绕过检测。特意保留一个关卡使用getimagesize()函数,展示其局限性。 - 黑名单缺陷:设计一个未过滤

.htaccess的关卡,演示如何通过上传配置文件覆盖服务器行为。配套提示用户思考为什么.user.ini也可能成为突破口。 - 条件竞争漏洞:模拟先保存后校验的场景,通过并发请求在上传的瞬间执行恶意文件。此处需特别注意代码安全,实际靶场中要设置自动清理机制。

三、安全防护方案

- 靶场自身防护:所有关卡的后台代码严格使用

chmod限制权限,上传目录禁用脚本执行,数据库使用隔离的测试账号。 - 结果反馈设计:无论上传成功与否都显示详细原因,比如"失败:检测到非图像文件头"或"成功:系统未校验Content-Type",帮助学习者理解漏洞原理。

- 通关统计功能:用localStorage记录用户通过的关卡,在统计页面可视化展示进度,增加挑战趣味性。

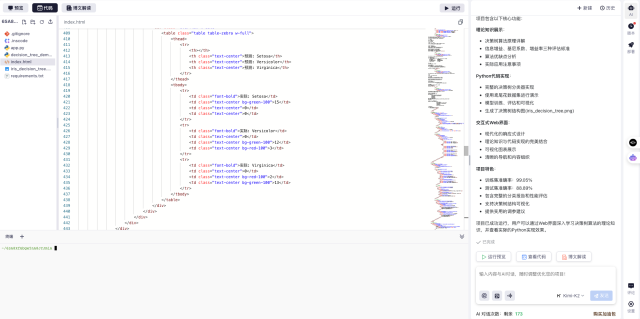

四、快马平台实操体验

用平台AI生成基础代码框架特别省时,输入"生成10关文件上传靶场PHP版"后: 1. 自动输出了包含前端表单和后端验证的完整目录结构 2. 每关的提示文本和验证逻辑都已预置 3. 通过简单的参数调整就能修改关卡难度

最惊喜的是一键部署功能,测试时不用自己配置PHP环境,点个按钮就能生成临时测试网址分享给朋友一起挑战。

建议安全新手都试试这个方案,在InsCode(快马)平台上不到半小时就能搭出专业级练习环境,比虚拟机折腾环境高效多了。关键是可以随时调整关卡逻辑,反复测试不同攻击手法,对理解防御原理帮助很大。

快速体验

- 打开 InsCode(快马)平台 https://www.inscode.net

- 输入框内输入如下内容:

创建一个文件上传漏洞练习靶场,类似于 upload-labs。要求包含 10 个关卡,每个关卡设置不同的文件上传限制(如仅允许图片、检查文件头、黑名单过滤等)。前端使用简洁的 HTML 表单,后端用 PHP 或 Node.js 实现。每个关卡应有明确的提示和成功条件。提供用户上传后的反馈,显示上传是否成功及原因。最后添加一个通关统计页面,记录用户完成的关卡数。确保代码安全,避免真实漏洞外泄。 - 点击'项目生成'按钮,等待项目生成完整后预览效果

创作声明:本文部分内容由AI辅助生成(AIGC),仅供参考

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?