每个高端的程序员都有成为黑客的潜质,这就要考虑到做技术是“善意”还是“恶意”了,之前看过一篇文章介绍全球著名的十大黑客,名单里有多少是程序开发大牛,其中不乏林纳斯、高斯林等技术大牛。“黑客”一词并不是贬义词,看你做的事情吧!

信息经过传输时,黑客有太多机会窃取经过网络传输的信息了。

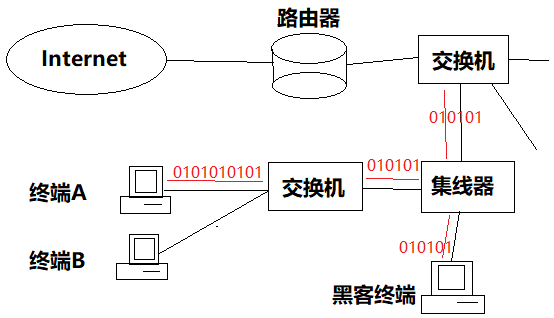

(1)通过广播设备窃取

集线器是一种广播设备,它将某个端口接收到的MAC帧从除了接收该MAC帧的端口以外的所有端口发送出去。期间如果用集线器互联两个交换机和黑客终端,黑客终端就能够接收两个交换机之间传输的所有MAC帧。

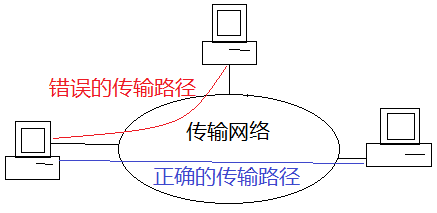

(2)改变信息传输路径

网络中有终端A到终端B的正确传输路径,二者之间发送的数据的传输路径是由转发节点(交换机和路由器)中的转发表(如交换机和路由器中的转发表)决定的,黑客可以通过更改这个“转发表”来构建一个错误的路径,从而使传输路径链接到黑客终端。

(3)篡改hosts文件

当用户在浏览器地址栏中输入域名(网址)时,首先需要将该域名转换成该域名标识的主机的IP地址(由域名系统完成)。若主机系统的hosts文件中建立了IP地址与该域名的关联,浏览器就直接使用该IP地址,而不再通过域名系统完成将域名转换为IP地址的过程。windows的hosts文件在:

C:\Windows\System32\drivers\etc\hosts内容如下:

# Copyright (c) 1993-2009 Microsoft Corp.

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a '#' symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

# localhost name resolution is handled within DNS itself.

# 127.0.0.1 localhost

# ::1 localhost

若在其中添加一行:

192.1.1.1 www.baidu.com

本文介绍了黑客如何利用技术手段进行信息窃取,包括通过广播设备监听网络传输、改变信息传输路径及篡改hosts文件等手段,揭示了黑客行为背后的原理。

本文介绍了黑客如何利用技术手段进行信息窃取,包括通过广播设备监听网络传输、改变信息传输路径及篡改hosts文件等手段,揭示了黑客行为背后的原理。

39

39

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?